Shade Ransomware больше не является угрозой: злонамеренные субъекты закрыли все операции и выпустили более 750K ключей

Shade Ransomware - ужасный криптор, который начал свое вторжение еще в 2014 году. Со временем угроза (также известная как Troldesh или Encoder.858) начала распространять другие вредоносные программы на зараженных компьютерах после шифрования файлов жертвы и требовать оплаты в обмен на их дешифрования. Похоже, что после шести лет злонамеренной практики операторы Shade Ransomware решили отозвать его.

Table of Contents

После шести лет злонамеренных действий киберпреступники перестают работать с вредоносными программами.

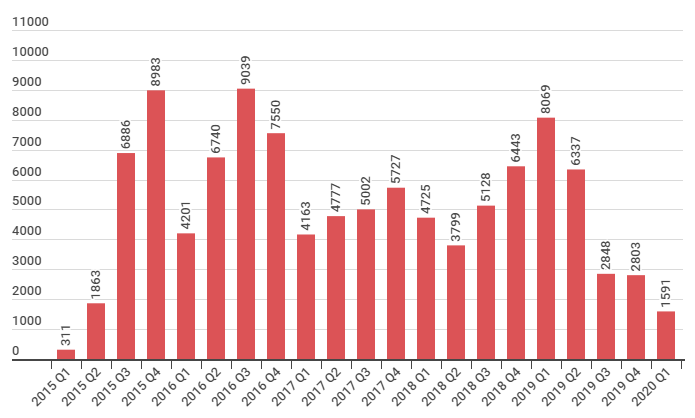

В апреле банда Шейд создала репозиторий GitHub, в котором они объявили, что прекратили распространение вымогателей в конце 2019 года. В их заявлении объясняется подозрительный процент жертв, пострадавших от вымогателей Шейдов в конце 2019 и начале 2020 года (Рис.1 ), в отличие от предыдущих лет.

Рисунок 1: На рисунке показано внезапное снижение количества случаев вымогателей Shade, которое начинается с 3-го квартала 2019 года. Частота выпадения сохраняется в течение оставшейся части 2019 года и начала 2020 года. Источник: Kaspersky

«Мы - команда, которая создала троян-шифратор, в основном известный как Shade, Troldesh или Encoder.858. Фактически, мы прекратили его распространение в конце 2019 года. Теперь мы приняли решение поставить последний пункт в этой истории и публиковать все имеющиеся у нас ключи дешифрования (всего более 750 тысяч). Мы также публикуем нашу программу дешифрования, и мы также надеемся, что, имея ключи, антивирусные компании выпустят свои собственные более удобные инструменты дешифрования. наша деятельность (включая исходные коды троянца) была безвозвратно уничтожена. Мы приносим извинения всем жертвам троянца и надеемся, что опубликованные нами ключи помогут им восстановить свои данные », - говорится в их сообщении на GitHub .

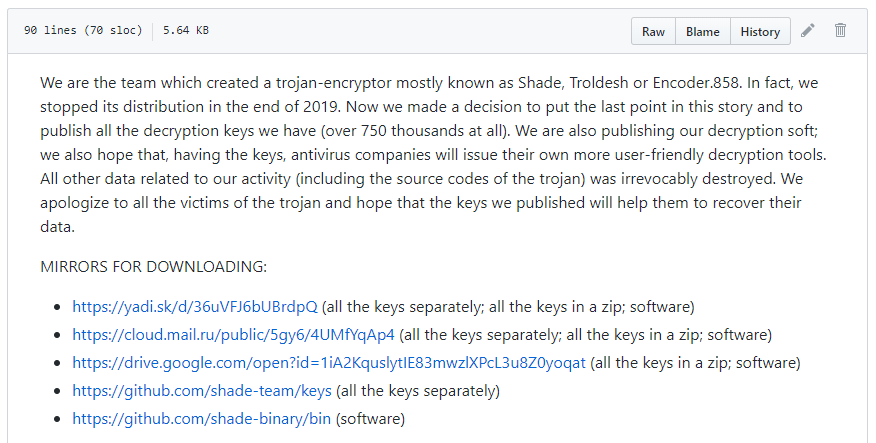

Репозиторий Shade Team больше не доступен, но на скриншоте ниже (Рис.2) вы узнаете, как он выглядел раньше.

Рисунок 2: Изображение показывает репозиторий GitHub от Shade Team, который включает в себя заметку, ссылки для загрузки ключа дешифрования и инструкции по расшифровке файла.

Более 750K ключей дешифрования доступны для жертв тени, чтобы восстановить их потерянные данные

В своем репозитории GitHub группа Shade включала пять мастер-ключей дешифрования и более 750K ключей дешифрования отдельной жертвы. Они также предоставили ссылки на свое программное обеспечение для расшифровки и инструкции о том, как жертвы могут восстановить потерянные данные. К сожалению, как отмечают сами злоумышленники, их инструмент дешифрования не удобен для пользователя. Из-за этого некоторые компании по кибербезопасности начали работать с расшифровщиком, который может упростить процесс для всех затронутых пользователей. При этом каждый пользователь, которому не повезло стать жертвой этой вредоносной угрозы, теперь может получить обратно свои зашифрованные файлы. Чтобы сделать это, просто ищите доступные расшифровщики от известных охранных компаний.

Troldesh Ransomware признан самым активно распространяемым вредоносным ПО по электронной почте в 2019 году

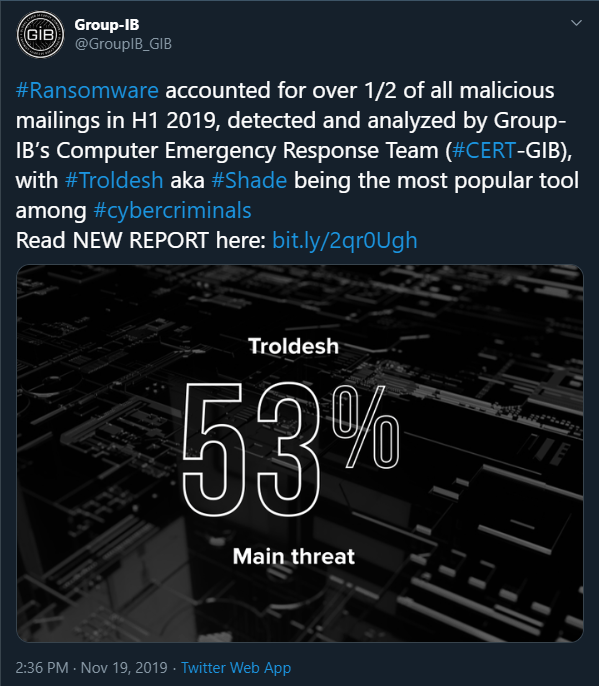

Согласно исследованию, проведенному Группой реагирования на компьютерные инциденты (CERT-GIB) Group-IB, вымогатель Shade (Troldesh) был наиболее активно распространяемой угрозой посредством вредоносных почтовых кампаний в первой половине 2019 года. CERT-GIB утверждает, что в течение этого времени тремя наиболее распространенными инструментами, используемыми в атаках, были Troldesh (53%), RTM (17%) и Pony Formgrabber (6%).

Рисунок 3: Изображение показывает сообщение Group-IB в Твиттере об их исследовании наиболее распространенной угрозы в первой половине 2019 года. Источник: Group-IB

Shade Ransomware - известная угроза для европейских стран, таких как Франция, Германия, Великобритания, Италия, Украина и Россия. Исследователи сообщают, что Россия является страной, которая понесла самые значительные потери от атак вредоносных программ Shade. Похоже, что 52% вредоносных вложений электронной почты от команды Shade были направлены именно на российские адреса. Эта информация не вызывает удивления, так как большинство отчетов поддерживают теорию, что Shade Ransomware начинался как ориентированная на Россию угроза распространения спам-кампаний.

Как только заражение получит доступ к компьютеру жертвы, оно зашифрует все ценные файлы, такие как фотографии, документы, мультимедийные файлы, а также другие данные, и прикрепит к ним различные расширения. Вот список известных расширений, используемых Shade Ransomware:

- .xtbl

- .ytbl

- .во все тяжкие

- .heisenberg

- .лучше звони Солу

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .windows10

- .Windows 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

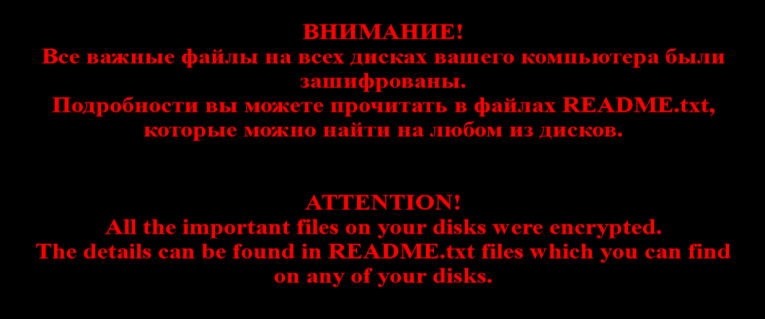

После этого Shade изменит фон рабочего стола (рис.4) и поместит файл README.txt, который служит запиской с требованием выкупа, содержащей текст на двух языках - английском и русском.

Рисунок 4: Изображение показывает обои, используемые Troldesh (Shade) для замены фона рабочего стола компьютера жертвы.

Что интересно в этой угрозе, так это то, что она была запрограммирована не только для шифрования файлов. Было обнаружено, что Shade Ransomware можно использовать для майнинга криптовалюты, а также для создания и увеличения онлайн-трафика, чтобы получать доход от рекламных кампаний. Как упоминалось ранее, Troldesh также может выступать в качестве «носителя» для другого вредоносного программного обеспечения. Со временем он начал устанавливать инструмент удаленного администрирования (RAT) на ПК жертвы. Еще один интересный факт заключается в том, что, как только вымогатель проникнет в систему, он будет сканировать определенный тип данных, что указывает на то, что устройство используется российскими бухгалтериями. Если такие данные найдены, вредоносная программа запускает атаку Teamspy Trojan вместо вымогателей. Кроме того, Shade удалит модифицированные версии инструментов, таких как TeamViewer, 7ZIP, NirCmd, RDP Wrapper и драйвер TeamViewer VPN, чтобы изменить настройки ОС и получить удаленный доступ через компьютер.

Это действительно конец тени вымогателей?

Хотя было установлено, что ключи дешифрования реальны, некоторые исследователи в области безопасности не совсем уверены, что их разделяла настоящая банда Шейд. В конце концов, ключи дешифрования могут быть украдены и распространены в Интернете кем-то, притворяющимся настоящими операторами Shade. Насколько нам известно, соперничающая банда могла бы это сделать.

Люди не должны рисковать и полагаться на то, что существует программное обеспечение для расшифровки. То, что пользователи теперь могут восстановить потерянные данные с помощью доступных инструментов расшифровки, не означает, что они защищены. Лучше не взаимодействовать со спам-сообщениями, особенно если они содержат вложения файлов. Кроме того, проверка учетных данных отправителя может иметь большое значение. Любой может претендовать на все, что указано в названии темы, и претендовать на звание известной компании или организации. Тем не менее, они не могут использовать фактический адрес электронной почты человека или компании, которую они олицетворяют. Получатель сообщения должен сравнить данный адрес с действительным, прежде чем открывать письмо. Если адреса не совпадают, это будет означать, что сообщение является частью мошенничества, а отправитель не тот, кем он себя считает.