Shade Ransomware ikke længere en trussel: Ondsindede skuespillere lukker alle operationer og frigiver over 750K dekrypteringstaster

Shade ransomware er en frygtelig kryptor, der begyndte sin invasion tilbage i 2014. Over tid begyndte truslen (også kendt som Troldesh eller Encoder.858) at distribuere anden malware på berørte maskiner efter at have krypteret offerets filer og krævet betaling i bytte for deres dekryptering. Det ser ud til, at Shade ransomware-operatører efter seks år med ondsindet praksis har besluttet at kalde det stopper.

Table of Contents

Cyberkriminelle trækker stikket på deres skygge Malware-operationer efter seks års ondsindet aktivitet

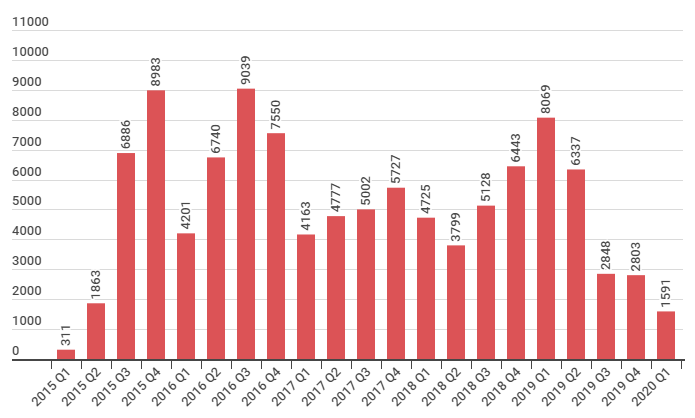

I april oprettede Shade-banden et GitHub-lager, hvor de annoncerede, at de var stoppet med at sprede ransomware i slutningen af 2019. Deres erklæring forklarer det mistænkelige faldsprocent for ofre, der er berørt af Shade ransomware i slutningen af 2019 og begyndelsen af 2020 (Fig.1 ) i modsætning til tidligere år.

Figur 1: Billedet viser et pludseligt fald i Shade ransomware-sager, der starter fra 3. kvartal 2019. Faldet fortsætter i resten af 2019 og begyndelsen af 2020. Kilde: Kaspersky

"Vi er teamet, der skabte en trojan-krypterer, mest kendt som Shade, Troldesh eller Encoder.858. Faktisk stoppede vi dens distribution i slutningen af 2019. Nu tog vi en beslutning om at sætte det sidste punkt i denne historie og til offentliggøre alle de dekrypteringsnøgler, vi har (over 750 tusinder overhovedet). Vi offentliggør også vores dekryptering bløde; vi håber også, at antivirusvirksomheder, der har nøglerne, udsteder deres egne mere brugervenlige dekrypteringsværktøjer. Alle andre data relateret til vores aktivitet (inklusive trojanens kildekoder) blev uigenkaldeligt ødelagt. Vi beklager alle ofrene for trojanen og håber, at nøglerne, vi har offentliggjort, vil hjælpe dem med at gendanne deres data, "oplyser deres post på GitHub .

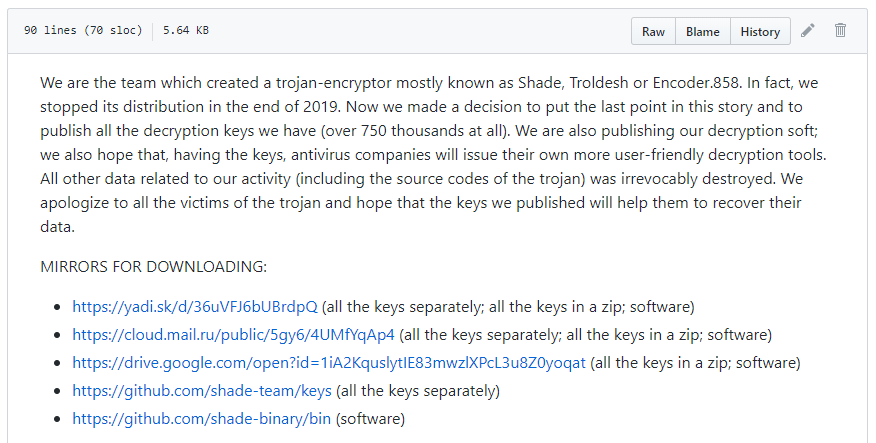

Shade Team-arkivet er ikke længere tilgængeligt, men skærmbilledet nedenfor (fig.2) giver dig en idé om, hvordan det så ud før.

Figur 2: Billedet viser Shade Teams GitHub-lager, der inkluderer en note, dekrypteringsnøgle-downloadlink og instruktioner til fildekryptering.

Over 750K-dekrypteringsnøgler er tilgængelige for skyggeoffer til at gendanne deres mistede data

I deres GitHub-opbevaring omfattede Shade-banden fem masterdekrypteringsnøgler og over 750K individuelle offerets dekrypteringsnøgler. De leverede også links til deres dekrypteringssoftware og instruktioner om, hvordan ofre kan gendanne deres mistede data. Desværre, som de ondsindede aktører påpeger sig selv, er deres dekrypteringsværktøj ikke brugervenligt. På grund af dette er nogle cybersecurity-virksomheder begyndt at arbejde på decryptor, der kan forenkle processen for alle berørte brugere. Når det er sagt, kan enhver bruger, der var uheldig at blive offer for denne ondsindede trussel, nu få deres krypterede filer tilbage. For at gøre det skal du blot søge efter tilgængelige dekryptere fra velrenommerede sikkerhedsfirmaer.

Troldesh Ransomware blev klassificeret som det mest distribuerede malware via e-mail-kampagner for 2019

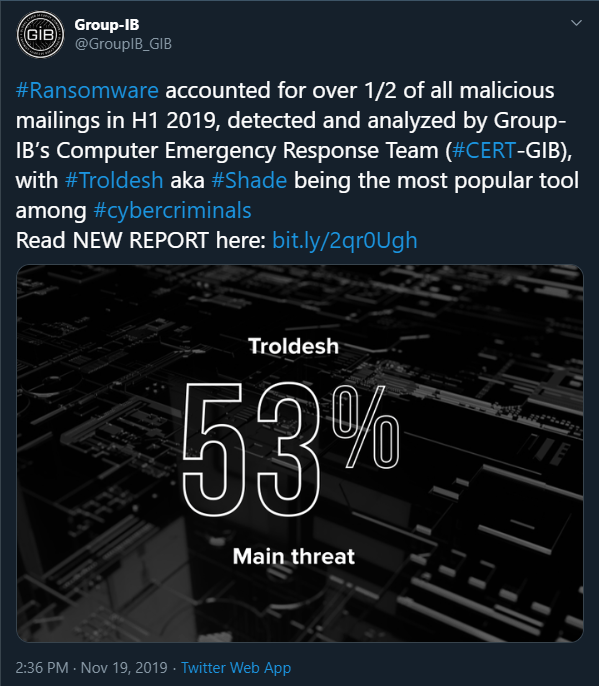

Ifølge undersøgelser foretaget af Group- IBs Computer Emergency Response Team (CERT-GIB), var Shade (Troldesh) ransomware den mest aktivt distribuerede trussel gennem ondsindede e-mail-kampagner i første halvdel af 2019. CERT-GIB hævder, at i løbet af denne periode , de tre af de mest udbredte værktøjer, der blev brugt i angreb, har været Troldesh (53%), RTM (17%) og Pony Formgrabber (6%).

Figur 3: Billedet viser Group-IBs indlæg på Twitter vedrørende deres forskning på den mest udbredte trussel i første halvdel af 2019. Kilde: Group-IB

Skygge ransomware er en trussel, der vides at målrette mod europæiske lande som Frankrig, Tyskland, Storbritannien, Italien, Ukraine og Rusland. Forskere rapporterer, at Rusland er det land, der har lidt de mest betydelige tab af Shade malware-angreb. Det ser ud til, at 52% af Shade-holdets ondsindede e-mail-vedhæftede filer gik specifikt til russiske adresser. Denne information kommer ikke som nogen overraskelse, da de fleste rapporter understøtter teorien om, at Shade ransomware startede som en russisk-orienteret trussel spredt via spam-kampagner.

Når infektionen har adgang til offerets computer, krypterer den alle værdifulde filer som fotos, dokumenter, mediefiler såvel som andre data og knytter forskellige udvidelser til dem. Her er en liste over kendte udvidelser brugt af Shade ransomware:

- .xtbl

- .ytbl

- .breaking_bad

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .windows10

- .Windows 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

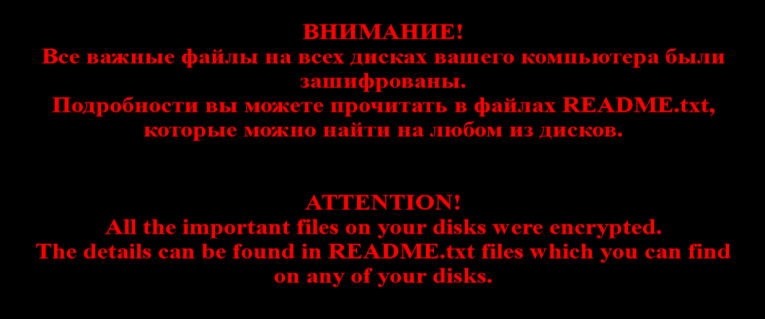

Derefter ændrer Shade skrivebordsbaggrunden (Fig.4) og slipper en README.txt-fil, der fungerer som løsepenge, der indeholder tekst på to sprog - engelsk og russisk.

Figur 4: Billedet viser det tapet, som Troldesh (Skygge) har brugt til at erstatte skrivebordsbaggrunden for offerets computer.

Det, der er interessant ved denne trussel, er, at den blev programmeret til mere end filkryptering. Det blev opdaget, at Shade ransomware kunne bruges til cryptocurrency-mining, samt midler til at generere og øge onlinetrafik for at modtage indtægter fra annoncekampagner. Som tidligere nævnt kan Troldesh også fungere som en "bærer" for anden ondsindet software. Med tiden begyndte det at installere et fjernadministrationsværktøj (RAT) på offerets pc. En anden interessant kendsgerning er, at når ransomware infiltrerer systemet, vil den scanne efter en bestemt type data, hvilket antyder, at enheden bruges af russiske regnskabsafdelinger. Hvis sådanne data findes, vil malware starte et Teamspy Trojan-angreb i stedet for et løseprogram. Derudover vil Shade slippe ændrede versioner af værktøjer som TeamViewer, 7ZIP, NirCmd, RDP Wrapper og TeamViewer VPN-driver, for at ændre OS's indstillinger og få fjernadgang over computeren.

Er dette virkelig slutningen af skygge Ransomware?

Mens det blev konstateret, at dekrypteringsnøglerne er reelle, er nogle sikkerhedsforskere ikke helt sikre på, at det var den rigtige Shade-bande, der delte dem. Når alt kommer til alt, kan dekrypteringsnøgler stjålet og deles på internettet af nogen, der foregiver at være de rigtige Shade-operatører. For alt, hvad vi ved, kunne en rivaliserende bande have gjort det.

Folk bør ikke spille det sikkert og stole på, at der er tilgængelig dekrypteringssoftware. Bare fordi brugerne nu kan gendanne mistede data med tilgængelige dekrypteringsværktøjer, betyder det ikke, at de er beskyttet. Det er bedst ikke at interagere med spam e-mail-beskeder, især hvis de indeholder filvedhæftede filer. Det kan også gå langt at kontrollere afsenderens e-mail-legitimationsoplysninger. Enhver kan hævde alt i emnetitel og foregive at være en velkendt virksomhed eller organisation. De kan dog ikke bruge den faktiske e-mail-adresse for den person eller det firma, de udgir sig for. Modtageren af meddelelsen skal sammenligne den givne adresse med den legitime adresse, inden e-mailen åbnes. Hvis adresserne ikke stemmer overens, vil det betyde, at beskeden er en del af en fidus, og afsenderen ikke er den, de hævder at være.