Shade Ransomware inte längre en hot: skadliga skådespelare stänger av alla operationer och släppte över 750 000 dekrypteringsnycklar

Shade ransomware är en fruktansvärd kryptor som började sin invasion tillbaka 2014. Med tiden började hotet (även känt som Troldesh eller Encoder.858) distribuera andra skadliga program på drabbade maskiner efter att ha krypterat offrets filer och krävt betalning i utbyte mot deras dekryptering. Det verkar som om sex år av skadlig praxis har Shade ransomware-operatörer beslutat att kalla det slutar.

Table of Contents

Cyberbrottslingar drar i kontakten på deras skugga Malware-operationer efter sex års skadlig aktivitet

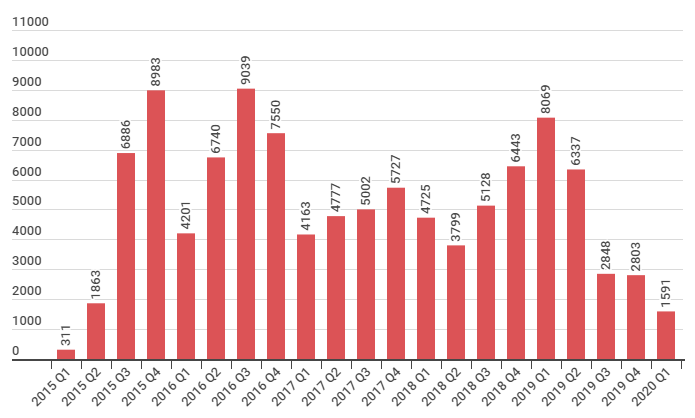

I april skapade Shade-gänget ett GitHub-arkiv där de tillkännagav att de har slutat sprida ransomware i slutet av 2019. Deras uttalande förklarar det misstänkta fallet för offren som drabbades av Shade ransomware i slutet av 2019 och början av 2020 (Fig.1 ), i motsats till tidigare år.

Bild 1: Bilden visar en plötslig nedgång i Shade ransomware-fall som börjar från 3: e kvartalet 2019. Nedgången fortsätter under resten av 2019 och början av 2020. Källa: Kaspersky

"Vi är laget som skapade en trojan-krypterare mestadels känd som Shade, Troldesh eller Encoder.858. Faktum är att vi slutade distributionen i slutet av 2019. Nu tog vi ett beslut att sätta den sista punkten i den här historien och att publicera alla dekrypteringsnycklar som vi har (över 750 tusen alls). Vi publicerar också vårt dekrypteringsmjuk, och vi hoppas också att antivirusföretag som har nycklarna kommer att ge ut sina egna mer användarvänliga dekrypteringsverktyg. vår verksamhet (inklusive källkoderna för trojanen) förstördes oåterkalleligt. Vi ber om ursäkt till alla offren för trojanen och hoppas att nycklarna som vi publicerade kommer att hjälpa dem att återställa sina uppgifter, "säger deras inlägg på GitHub .

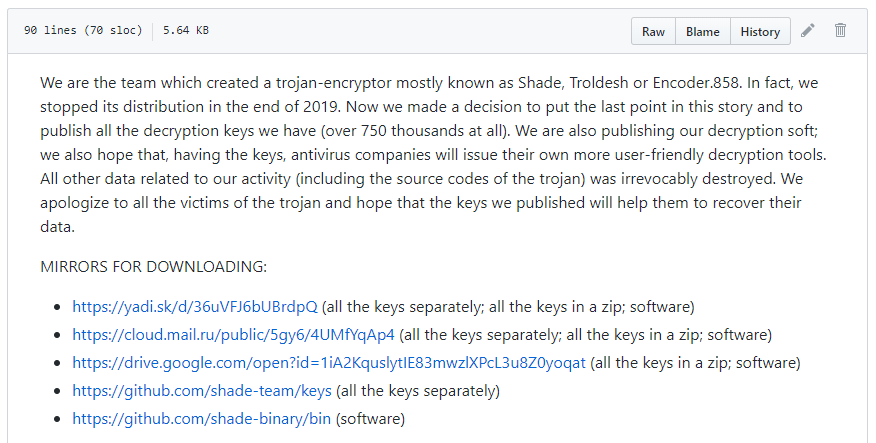

Shade Team-lagret är inte längre tillgängligt, men skärmdumpen nedan (Fig.2) ger dig en uppfattning om hur det såg ut tidigare.

Bild 2: Bilden visar Shade Teams GitHub-arkiv, som innehåller en anteckning, nedladdningslänkar för dekrypteringsnycklar och instruktioner för fildekryptering.

Mer än 750 000 dekrypteringsnycklar finns tillgängliga för skuggoffer för att återställa sina förlorade data

I deras GitHub-förvar inkluderade Shade-gänget fem master dekrypteringsnycklar och över 750K individuella offerets dekrypteringsnycklar. De gav också länkar till deras dekrypteringsprogramvara och instruktioner om hur offren kan återställa sina förlorade data. Tyvärr, som de skadliga aktörerna påpekar sig själva, är deras dekrypteringsverktyg inte användarvänligt. På grund av detta har vissa cybersäkerhetsföretag börjat arbeta med dekrypterare som kan förenkla processen för alla berörda användare. Med det sagt kan varje användare som var olyckligt att bli offer för detta skadliga hot nu få sina krypterade filer tillbaka. För att göra det söker du bara efter tillgängliga dekrypterare från välrenommerade säkerhetsföretag.

Troldesh Ransomware rankas som det mest distribuerade skadliga programmet via e-postkampanjer för 2019

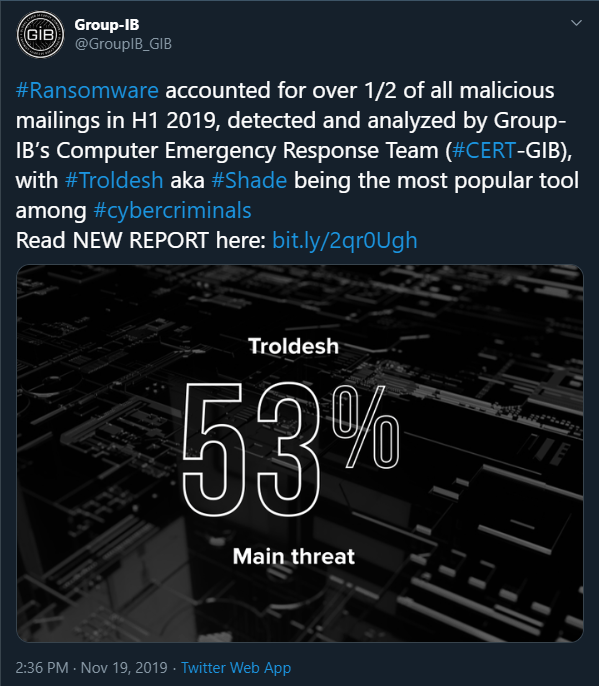

Enligt forskning gjord av Group-IB : s Computer Emergency Response Team (CERT-GIB) var Shade (Troldesh) ransomware det mest aktiva distribuerade hotet genom skadliga e-postkampanjer under första halvåret 2019. CERT-GIB hävdar att under den tiden , de tre av de mest utbredda verktygen som används i attacker har varit Troldesh (53%), RTM (17%) och Pony Formgrabber (6%).

Bild 3: Bilden visar Group-IBs inlägg på Twitter angående deras forskning om det vanligaste hotet under första halvåret 2019. Källa: Group-IB

Shade ransomware är ett hot som är känt för att rikta in sig på europeiska länder som Frankrike, Tyskland, Storbritannien, Italien, Ukraina och Ryssland. Forskare rapporterar att Ryssland är det land som har drabbats av de mest betydande förlusterna av Shade-skadliga skadeanfall. Det verkar som att 52% av Shade-lagets skadliga e-postbilagor gick specifikt till ryska adresser. Denna information kommer inte som någon överraskning eftersom de flesta rapporter stöder teorin om att Shade ransomware startade som ett ryskorienterat hot som sprids via spam-kampanjer.

När infektionen har tillgång till offrets dator, kommer den att kryptera alla värdefulla filer som foton, dokument, mediefiler, såväl som andra data, och bifoga olika tillägg till dem. Här är en lista över kända tillägg som används av Shade ransomware:

- .xtbl

- .ytbl

- .breaking_bad

- .heisenberg

- .bäst att ringa Saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .windows10

- .windows8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

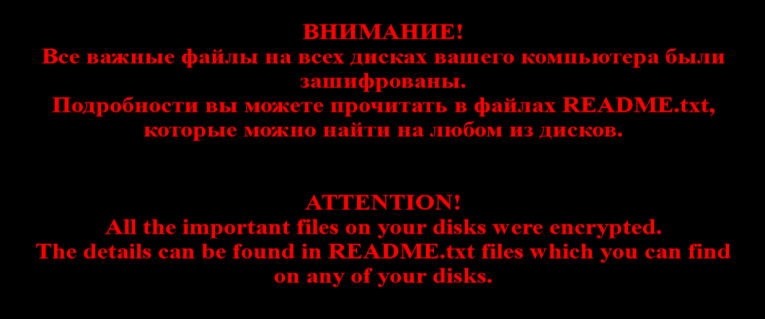

Efter det kommer Shade att ändra skrivbordsbakgrunden (Fig.4) och släppa en README.txt-fil som fungerar som en lösningsmeddelande som innehåller text på två språk - engelska och ryska.

Bild 4: Bilden visar bakgrunden som används av Troldesh (Shade) för att ersätta offrets dators skrivbordsbakgrund.

Det som är intressant med detta hot är att det programmerades för mer än filkryptering. Det upptäcktes att Shade ransomware kunde användas för cryptocurrency gruvdrift, liksom medel för att generera och öka onlinetrafik för att få intäkter från annonskampanjer. Som tidigare nämnts kan Troldesh också fungera som en "bärare" för annan skadlig programvara. Med tiden började det installera ett fjärradministrationsverktyg (RAT) på offrets dator. Ett annat intressant faktum är att när ransomware infiltrerar systemet kommer det att söka efter en viss typ av data, vilket skulle indikera att enheten används av ryska redovisningsavdelningar. Om sådan information hittas, kommer skadlig programvara att starta en Teamspy Trojan-attack istället för en ransomware. Dessutom kommer Shade att släppa modifierade versioner av verktyg som TeamViewer, 7ZIP, NirCmd, RDP Wrapper och TeamViewer VPN-drivrutin, för att ändra OS: s inställningar och få fjärråtkomst över datorn.

Är detta verkligen slutet på Shade Ransomware?

Medan det konstaterades att dekrypteringsnycklarna är verkliga, är vissa säkerhetsforskare inte helt säkra på att det var den verkliga Shade-gängen som delade dem. När allt kommer omkring kan dekrypteringsnycklar stulas och delas på internet av någon som låtsas vara de verkliga Shade-operatörerna. För allt vi vet kunde en rivaliserande gäng ha gjort det.

Människor bör inte spela det säkert och lita på att det finns en dekrypteringsprogramvara tillgänglig. Bara för att användare nu kan återställa förlorade data med tillgängliga dekrypteringsverktyg, betyder det inte att de är skyddade. Det är bäst att inte interagera med skräppostmeddelanden, särskilt om de innehåller bilagor. Det går också långt att kontrollera avsändarens e-postinformation. Vem som helst kan göra anspråk på allt i ämnetitel och låtsas vara ett välkänt företag eller organisation. De kan emellertid inte använda den faktiska e-postadressen till den person eller företag som de efterlåter sig. Mottagaren av meddelandet bör jämföra den angivna adressen med den legitima adressen innan e-posten öppnas. Om adresserna inte stämmer överens, skulle det innebära att meddelandet är en del av en bedrägeri och avsändaren inte är den de påstår sig vara.