Shade Ransomware不再構成威脅:惡意行為者關閉所有操作並釋放了750K解密密鑰

Shade勒索軟件是一種可怕的加密工具,於2014年開始入侵。隨著時間的流逝,該威脅(也稱為Troldesh或Encoder.858)在加密受害者的文件並要求付款以換取其後,開始在受影響的計算機上分發其他惡意軟件。解密。看起來,經過六年的惡意實踐,Shade勒索軟件運營商已決定將其退出。

Table of Contents

經過六年的惡意活動,網絡犯罪分子停止了他們的幕後惡意軟件操作

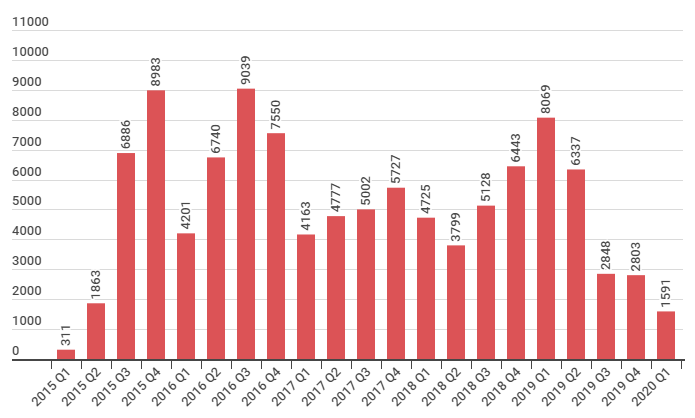

4月,Shade幫派創建了一個GitHub存儲庫,他們在此處宣布他們已在2019年底停止傳播勒索軟件。他們的聲明解釋了2019年底和2020年初受Shade勒索軟件影響的受害者的可疑下降率(圖1)。 ),而不是往年。

圖1:該圖顯示了從2019年第三季度開始Shade勒索軟件案例的突然下降。下降率在整個2019年剩餘時間和2020年初一直在持續。來源:卡巴斯基

“我們是一支創建了特洛伊木馬加密程序的團隊,主要被稱為Shade,Troldesh或Encoder.858。實際上,我們在2019年底停止了其發行。現在,我們決定將這個故事的最後一點放在發布所有我們擁有的解密密鑰(總共超過750,000個);我們還發布我們的解密軟件;我們也希望防病毒公司能夠擁有這些密鑰,發布自己的,更加用戶友好的解密工具。我們的活動(包括木馬的源代碼)被無可挽回地遭到破壞。我們道歉,木馬和希望,我們發表了鑰匙將幫助他們恢復他們的數據的所有受害者,“國,它們在GitHub上崗位 。

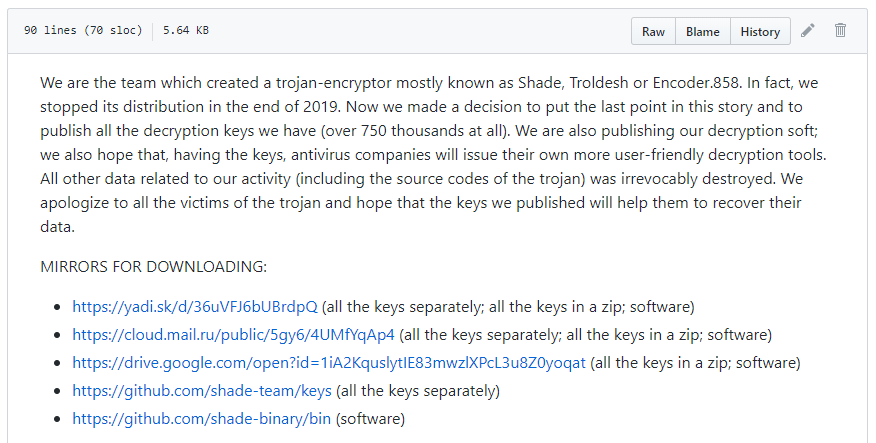

Shade Team存儲庫不再可用,但是下面的屏幕快照(圖2)將使您大致了解它的外觀。

圖2:該圖顯示了Shade Team的GitHub存儲庫,其中包括註釋,解密密鑰下載鏈接以及文件解密說明。

超過750K的解密密鑰可供陰影受害者恢復丟失的數據

在他們的GitHub存儲庫中,Shade犯罪團伙包含五個主解密密鑰和超過750K的單個受害者的解密密鑰。他們還提供了其解密軟件的鏈接,以及有關受害者如何恢復丟失的數據的說明。不幸的是,正如惡意行為者指出的那樣,他們的解密工具不是用戶友好的。因此,一些網絡安全公司已經開始研究解密程序,該程序可以簡化所有受影響用戶的流程。話雖如此,每個不幸成為該惡意威脅的受害者的用戶現在都可以找回其加密文件。為此,只需從信譽良好的安全公司中搜索可用的解密器。

Troldesh勒索軟件被評為2019年通過電子郵件營銷活動最活躍的分佈式惡意軟件

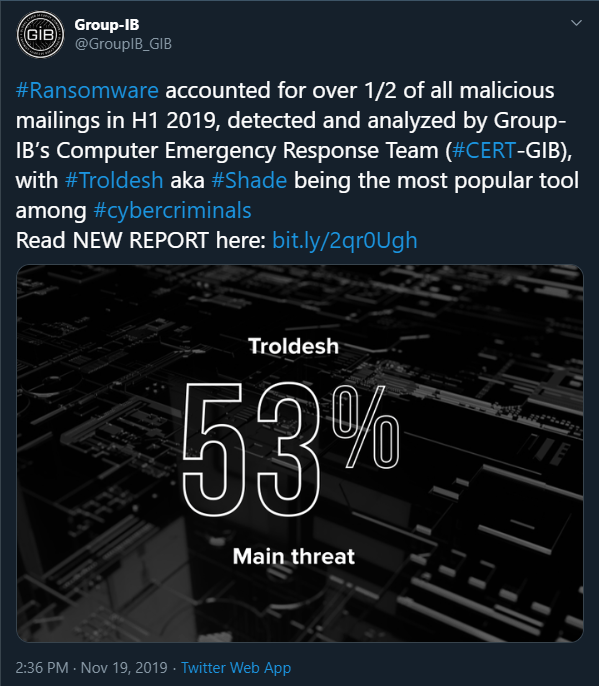

根據Group-IB的計算機緊急響應小組(CERT-GIB)進行的研究,Shade(Troldesh)勒索軟件是2019年上半年通過惡意電子郵件活動傳播最活躍的威脅。CERT-GIB聲稱在此期間,用於攻擊的三種最廣泛的工具是Troldesh(53%),RTM(17%)和Pony Formgrabber(6%)。

圖3:該圖顯示了Group-IB在Twitter上有關其對2019年上半年最普遍威脅的研究的帖子。來源:Group-IB

已知的Shade勒索軟件是針對法國,德國,英國,意大利,烏克蘭和俄羅斯等歐洲國家的威脅。研究人員報告說,俄羅斯是遭受Shade惡意軟件攻擊損失最大的國家。看來,Shade團隊52%的惡意電子郵件附件是專門發送到俄語地址的。這些信息不足為奇,因為大多數報告都支持Shade勒索軟件起源於通過垃圾郵件活動傳播的面向俄羅斯的威脅這一理論。

一旦感染可以訪問受害者的計算機,它將對所有有價值的文件(例如照片,文檔,媒體文件以及其他數據)進行加密,並為它們附加不同的擴展名。這是Shade勒索軟件使用的已知擴展的列表:

- .xtbl

- .ytbl

- 。絕命毒師

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .windows10

- .windows8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

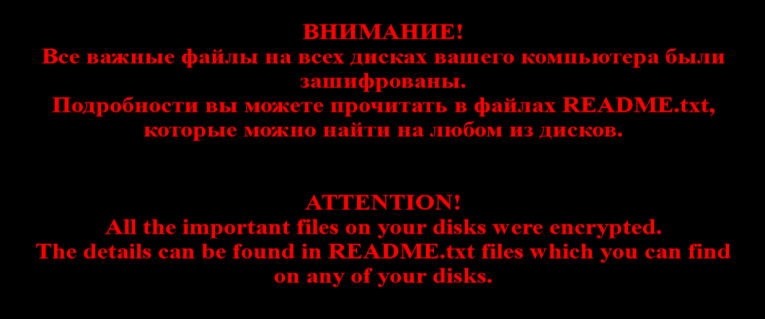

之後,Shade將更改桌面背景(圖4),並刪除一個README.txt文件,作為贖金記錄,其中包含兩種語言的文本-英語和俄語。

圖4:該圖顯示了Troldesh(陰影)用來替換受害者計算機的桌面背景的牆紙。

關於這種威脅的有趣之處在於,它的編程目的不僅僅是文件加密。人們發現,Shade勒索軟件可以用於加密貨幣挖掘,以及用於產生和增加在線流量的手段,以便從廣告活動中獲得收入。如前所述,Troldesh還可以充當其他惡意軟件的“載體”。隨著時間的流逝,它開始在受害者的PC上安裝遠程管理工具(RAT)。另一個有趣的事實是,一旦勒索軟件滲透到系統中,它將掃描特定類型的數據,這表明該設備已被俄羅斯會計部門使用。如果找到此類數據,則該惡意軟件將發起Teamspy Trojan攻擊,而不是勒索軟件。此外,Shade還將刪除TeamViewer,7ZIP,NirCmd,RDP包裝器和TeamViewer VPN驅動程序等工具的修改版本,以更改操作系統的設置並通過計算機進行遠程訪問。

這真的是Shade Ransomware的終結嗎?

雖然已經確定解密密鑰是真實的,但一些安全研究人員並不完全確定共享密鑰的是真正的Shade幫派。畢竟,偽裝成真正的Shade操作員的人可以在互聯網上竊取和共享解密密鑰。就我們所知,一個敵對的幫派可以做到。

人們不應該放心使用它,而是要依賴可以使用解密軟件的事實。僅僅因為用戶現在可以使用可用的解密工具恢復丟失的數據,並不意味著他們受到了保護。最好不要與垃圾郵件進行交互,尤其是當它們包含文件附件時。此外,檢查發件人的電子郵件憑據可能會走很長一段路。任何人都可以聲明主題標題中的所有內容,並假裝是知名的公司或組織。但是,他們無法使用他們所模仿的人或公司的實際電子郵件地址。郵件的接收者應在打開電子郵件之前將給定的地址與合法的地址進行比較。如果地址不匹配,則意味著該郵件是欺詐的一部分,而發件人不是他們聲稱的身份。