Shade Ransomware Już nie stanowi zagrożenia: złośliwi aktorzy wyłączają wszystkie operacje i udostępniają ponad 750 000 kluczy deszyfrujących

Shade ransomware to straszny program szyfrujący, który rozpoczął swoją inwazję w 2014 roku. Z czasem zagrożenie (znane również jako Troldesh lub Encoder.858) zaczęło rozpowszechniać inne złośliwe oprogramowanie na zaatakowanych komputerach po zaszyfrowaniu plików ofiary i żądaniu zapłaty w zamian za ich deszyfrowanie. Wygląda na to, że po sześciu latach złośliwych praktyk operatorzy oprogramowania ransomware Shade postanowili nazwać to wycofaniem.

Table of Contents

Cyberprzestępcy wyciągają wtyczkę z ich złośliwego oprogramowania po sześciu latach złośliwej działalności

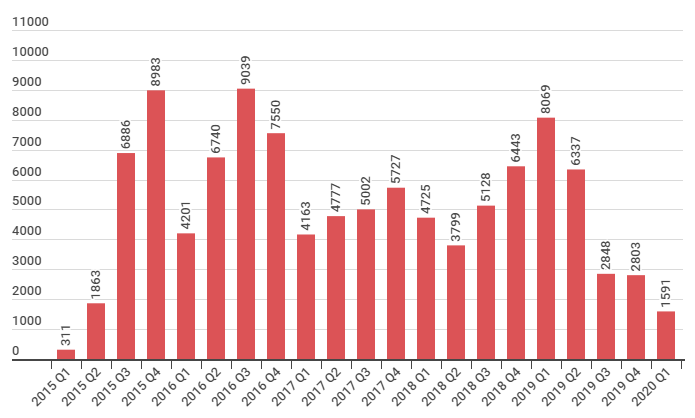

W kwietniu gang Shade utworzył repozytorium GitHub, w którym ogłosił, że przestał rozprzestrzeniać oprogramowanie ransomware pod koniec 2019 r. Ich oświadczenie wyjaśnia podejrzany odsetek ofiar zainfekowanych oprogramowaniem Shade pod koniec 2019 r. I na początku 2020 r. (Ryc. 1) ), w przeciwieństwie do poprzednich lat.

Rycina 1: Zdjęcie pokazuje nagły spadek liczby przypadków ransomware Shade, który zaczyna się od 3 kwartału 2019 r. Wskaźnik spadku utrzymuje się przez resztę 2019 r. I początek 2020 r. Źródło: Kaspersky

„Jesteśmy zespołem, który stworzył program szyfrujący trojany, znany głównie jako Shade, Troldesh lub Encoder.858. W rzeczywistości zaprzestaliśmy jego dystrybucji pod koniec 2019 roku. Teraz zdecydowaliśmy się położyć ostatni punkt na tę historię i opublikujemy wszystkie klucze deszyfrowania, które posiadamy (w sumie ponad 750 tysięcy). Publikujemy również nasze oprogramowanie do deszyfrowania; mamy również nadzieję, że posiadając klucze, firmy antywirusowe wydadzą własne bardziej przyjazne dla użytkownika narzędzia deszyfrowania. Wszystkie inne dane związane z nasza działalność (w tym kody źródłowe trojana) została nieodwracalnie zniszczona. Przepraszamy wszystkie ofiary trojana i mamy nadzieję, że klucze, które opublikowaliśmy, pomogą im odzyskać swoje dane ”- stwierdza ich post na GitHub .

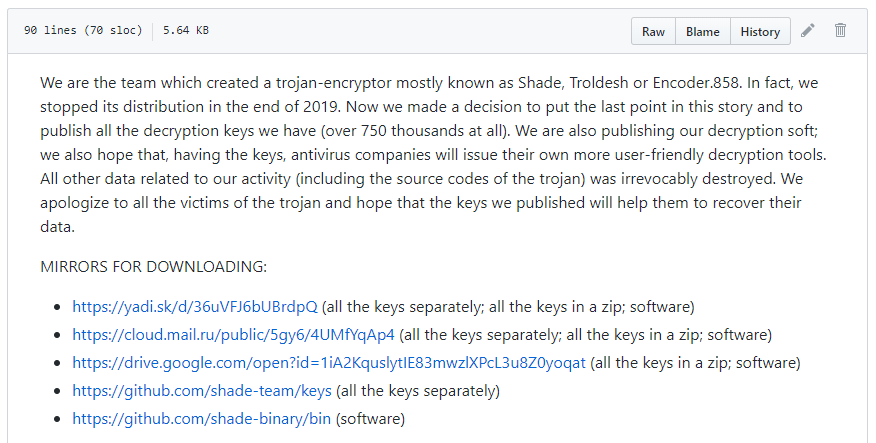

Repozytorium Shade Team nie jest już dostępne, ale poniższy zrzut ekranu (ryc. 2) daje wyobrażenie o tym, jak wcześniej wyglądał.

Rysunek 2: Zdjęcie pokazuje repozytorium GitHub zespołu Shade Team, które zawiera notatkę, łącza pobierania klucza deszyfrowania oraz instrukcje deszyfrowania pliku.

Ponad 750 000 kluczy deszyfrujących jest dostępnych dla ofiar cieni w celu odzyskania utraconych danych

W swoim repozytorium GitHub gang Shade zawierał pięć głównych kluczy odszyfrowujących i ponad 750 000 kluczy odszyfrowywania poszczególnych ofiar. Udostępnili także linki do swojego oprogramowania deszyfrującego oraz instrukcje, w jaki sposób ofiary mogą odzyskać utracone dane. Niestety, jak wskazują złośliwi aktorzy, ich narzędzie deszyfrujące nie jest przyjazne dla użytkownika. Z tego powodu niektóre firmy zajmujące się cyberbezpieczeństwem rozpoczęły prace nad deszyfratorem, który może uprościć proces wszystkim użytkownikom, których dotyczy problem. To powiedziawszy, każdy użytkownik, który niefortunnie padł ofiarą tego złośliwego zagrożenia, może teraz odzyskać zaszyfrowane pliki. Aby to zrobić, po prostu wyszukaj dostępne deszyfratory renomowanych firm ochroniarskich.

Troldesh Ransomware jako najbardziej aktywnie dystrybuowane złośliwe oprogramowanie za pośrednictwem kampanii e-mailowych na rok 2019

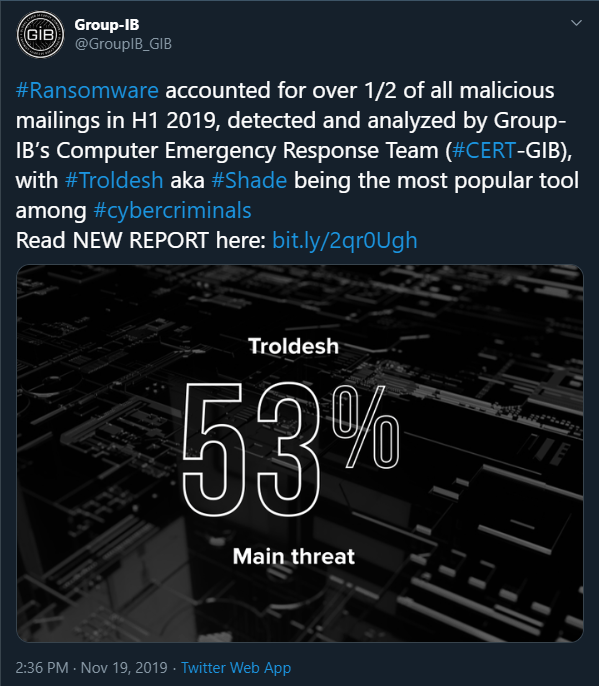

Według badań przeprowadzonych przez Computer -IB 's Computer Emergency Response Team (CERT-GIB), oprogramowanie ransomware Shade (Troldesh) było najbardziej aktywnie rozpowszechnianym zagrożeniem poprzez złośliwe kampanie e-mailowe w pierwszej połowie 2019 r. CERT-GIB twierdzi, że w tym czasie , trzy z najbardziej rozpowszechnionych narzędzi wykorzystywanych w atakach to Troldesh (53%), RTM (17%) i Pony Formgrabber (6%).

Ryc. 3: Zdjęcie pokazuje post Grupy IB na Twitterze dotyczący badań nad najbardziej rozpowszechnionym zagrożeniem w pierwszej połowie 2019 r. Źródło: Group-IB

Shade ransomware jest znanym zagrożeniem atakującym kraje europejskie, takie jak Francja, Niemcy, Wielka Brytania, Włochy, Ukraina i Rosja. Naukowcy podają, że Rosja jest krajem, który poniósł największe straty w wyniku ataków złośliwego oprogramowania Shade. Wygląda na to, że 52% złośliwych załączników e-mail zespołu Shade trafiło specjalnie na adresy rosyjskie. Informacje te nie są zaskoczeniem, ponieważ większość raportów popiera teorię, że oprogramowanie ransomware Shade powstało jako rosyjskie zagrożenie rozprzestrzeniające się za pośrednictwem kampanii spamowych.

Gdy infekcja ma dostęp do komputera ofiary, szyfruje wszystkie cenne pliki, takie jak zdjęcia, dokumenty, pliki multimedialne, a także inne dane, i dołącza do nich różne rozszerzenia. Oto lista znanych rozszerzeń używanych przez ransomware Shade:

- .xtbl

- .ytbl

- .breaking_bad

- .heisenberg

- .lepiej zawołaj Saula

- .los_pollos

- .Kod da vinci

- .magic_software_syndicate

- .windows10

- .Windows 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

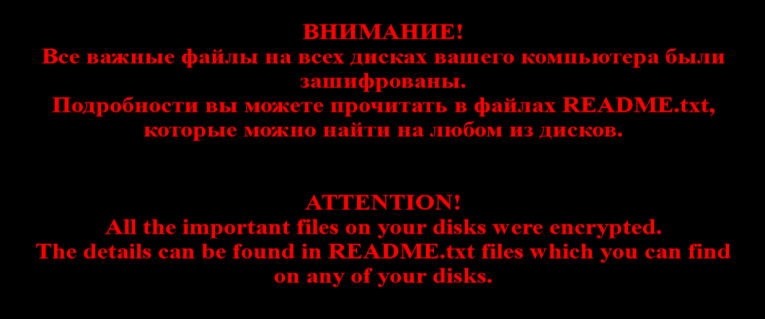

Następnie Shade zmieni tło pulpitu (ryc. 4) i upuści plik README.txt, który służy jako notatka o okupie zawierająca tekst w dwóch językach - angielskim i rosyjskim.

Rycina 4: Zdjęcie pokazuje tapetę używaną przez Troldesh (Cień) do zastąpienia tła pulpitu komputera ofiary.

Interesujące w tym zagrożeniu jest to, że zostało zaprogramowane na coś więcej niż szyfrowanie plików. Odkryto, że oprogramowanie ransomware Shade może być wykorzystywane do wydobywania kryptowalut, a także środków do generowania i zwiększania ruchu online, w celu uzyskiwania przychodów z kampanii reklamowych. Jak wspomniano wcześniej, Troldesh może również działać jako „nośnik” innego złośliwego oprogramowania. Z czasem zaczął instalować narzędzie zdalnej administracji (RAT) na komputerze ofiary. Innym interesującym faktem jest to, że gdy ransomware infiltruje system, będzie skanować w poszukiwaniu określonego rodzaju danych, co wskazywałoby, że urządzenie jest używane przez rosyjskie działy księgowe. Jeśli takie dane zostaną znalezione, złośliwe oprogramowanie uruchomi atak trojana Teamspy zamiast ransomware. Ponadto Shade upuści zmodyfikowane wersje narzędzi, takich jak TeamViewer, 7ZIP, NirCmd, RDP Wrapper i sterownik TeamViewer VPN, aby zmienić ustawienia systemu operacyjnego i uzyskać zdalny dostęp za pośrednictwem komputera.

Czy to naprawdę koniec Shade Ransomware?

Chociaż ustalono, że klucze odszyfrowywania są prawdziwe, niektórzy badacze bezpieczeństwa nie są całkowicie pewni, że to prawdziwy gang Shade je udostępnił. W końcu klucze odszyfrowujące mogą zostać skradzione i udostępnione w Internecie przez osobę udającą prawdziwego operatora Shade. Z tego, co wiemy, konkurencyjny gang mógł to zrobić.

Ludzie nie powinni grać w to bezpiecznie i polegać na tym, że dostępne jest oprogramowanie deszyfrujące. To, że użytkownicy mogą teraz odzyskać utracone dane za pomocą dostępnych narzędzi deszyfrujących, nie oznacza, że są chronieni. Najlepiej nie wchodzić w interakcje z wiadomościami spamowymi, zwłaszcza jeśli zawierają one załączniki. Sprawdzanie poświadczeń e-mail nadawcy może być bardzo trudne. Każdy może ubiegać się o wszystko w tytule tematu i udawać, że jest znaną firmą lub organizacją. Nie mogą jednak używać rzeczywistego adresu e-mail osoby lub firmy, którą podszywają się. Odbiorca wiadomości powinien porównać podany adres z prawdziwym, przed otwarciem wiadomości e-mail. Jeśli adresy się nie zgadzają, oznaczałoby to, że wiadomość jest częścią oszustwa, a nadawca nie jest tym, za kogo się podaje.