Shadeランサムウェアはもはや脅威ではありません:悪意のある攻撃者がすべての操作をシャットダウンし、750K以上の復号化キーをリリースしました

Shadeランサムウェアは恐ろしいクリッパーで、2014年に侵入を開始しました。時間の経過とともに、脅威(TroldeshまたはEncoder.858とも呼ばれます)は、被害者のファイルを暗号化し、その代わりに支払いを要求した後、影響を受けるマシンに他のマルウェアを配布し始めました。解読。 6年間の悪意のある行為の後で、Shadeランサムウェアオペレーターは、それを終了すると呼ぶことに決めました。

Table of Contents

サイバー犯罪者は、6年間の悪意のある活動の後で、Shadeマルウェア操作のプラグを引っ張ります

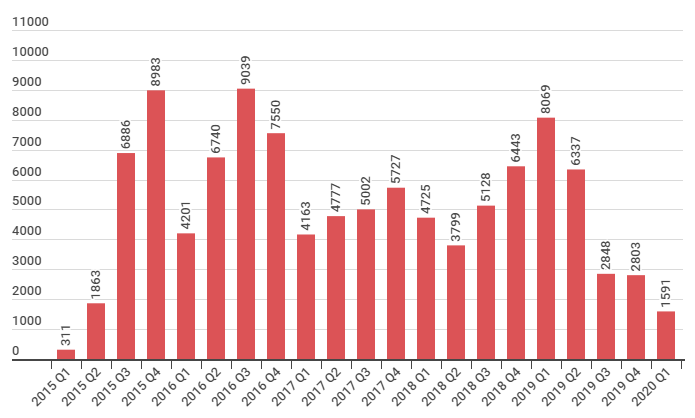

Shadeギャングは4月にGitHubリポジトリを作成し、2019年末にランサムウェアの拡散を停止したことを発表しました。彼らの声明は、2019年後半から2020年前半にShadeランサムウェアの影響を受けた被害者の疑わしいドロップ率を説明しています(図1 )、前年度とは異なり。

図1:画像は、2019年の第3四半期から始まるShadeランサムウェアのケースの急激な減少を示しています。ドロップ率は、2019年の残りの期間と2020年の初めまで続きます。出典:Kaspersky

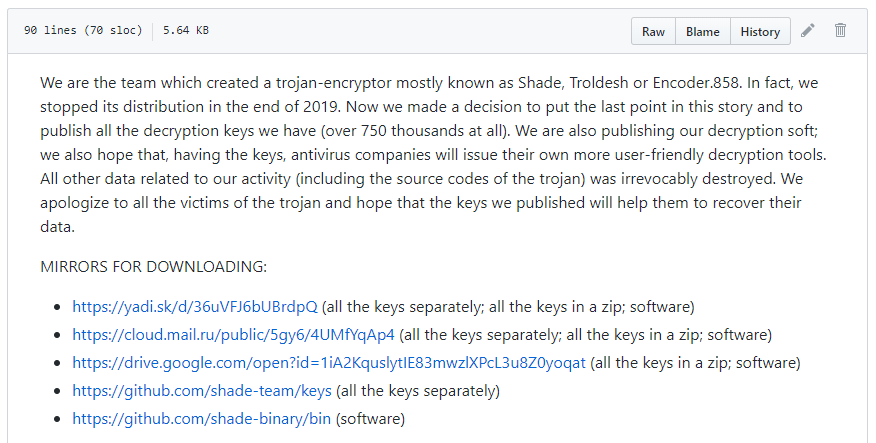

「私たちは、Shade、Troldesh、またはEncoder.858として知られるトロイの木馬暗号を作成したチームです。実際、2019年の終わりにその配布を中止しました。今、このストーリーの最後のポイントを配置して、私たちが持っているすべての復号化キーを公開します(全部で75万を超えます)。また、復号化ソフトも公開しています。また、キーがあれば、ウイルス対策企業が独自のよりユーザーフレンドリーな復号化ツールを発行することを望んでいます。私たちの活動(トロイの木馬のソースコードを含む)は取り返しのつかないほど破壊されました。トロイの木馬のすべての犠牲者に謝罪し、公開したキーがデータの回復に役立つことを願っています」とGitHubに投稿しました 。

Shade Teamリポジトリはもう利用できませんが、下のスクリーンショット(図2)は以前の状態を示しています。

図2:Shade TeamのGitHubリポジトリを示す画像。メモ、解読キーのダウンロードリンク、ファイル解読の手順が含まれています。

シェードの被害者が失われたデータを回復するために、750K以上の復号化キーが利用可能

Shadeギャングは、GitHubリポジトリに5つのマスター復号化キーと75万を超える個々の被害者の復号化キーを含めました。また、解読ソフトウェアへのリンクと、被害者が失われたデータを回復する方法についての説明も提供しました。残念ながら、悪意のある俳優は自分自身を指摘しているので、彼らの解読ツールはユーザーフレンドリーではありません。このため、一部のサイバーセキュリティ企業は、影響を受けるすべてのユーザーのプロセスを簡略化できる復号化機能に取り組んでいます。そうは言っても、この悪意のある脅威の犠牲になって残念だったすべてのユーザーは、暗号化されたファイルを取り戻すことができます。これを行うには、評判の良いセキュリティ会社から入手可能な解読プログラムを検索するだけです。

Troldeshランサムウェアは、2019年の電子メールキャンペーンを介して最もアクティブに配布されたマルウェアとしてランク付けされました

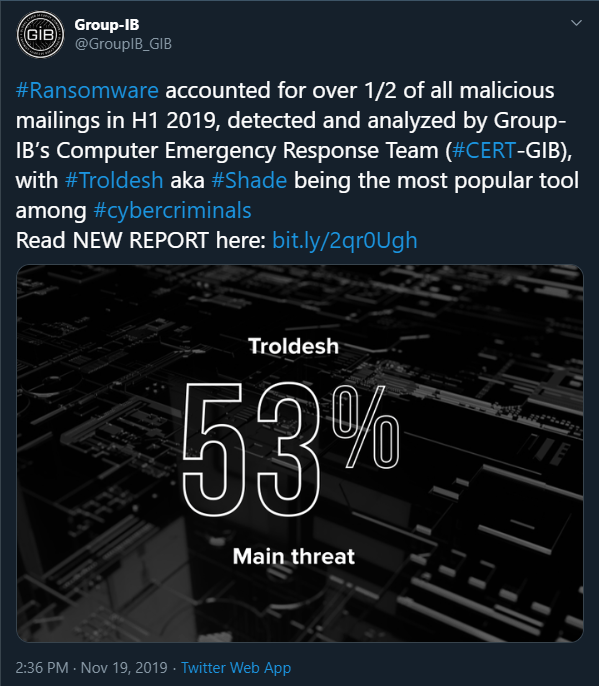

Group-IBのComputer Emergency Response Team(CERT-GIB)が行った調査によると、Shade(Troldesh)ランサムウェアは、2019年前半の悪意のある電子メールキャンペーンを通じて最も活発に配布された脅威でした。CERT-GIBは、その間、 、攻撃で最も広く使用されている3つのツールは、Troldesh(53%)、RTM(17%)、およびPony Formgrabber(6%)です。

図3:2019年前半に最も蔓延した脅威に関する調査に関するTwitterへのGroup-IBの投稿を示す画像。出典:Group-IB

Shadeランサムウェアは、フランス、ドイツ、イギリス、イタリア、ウクライナ、ロシアなどのヨーロッパ諸国を標的とする脅威です。研究者は、ロシアがシェードマルウェア攻撃による最も重大な損失を被った国であると報告しています。 Shadeチームの悪意のある電子メールの添付ファイルの52%は、特にロシアのアドレスに送信されたようです。ほとんどのレポートは、Shadeランサムウェアがスパムキャンペーンを介して拡散するロシア向けの脅威として始まったという理論をサポートしているため、この情報は驚くに値しません。

感染が被害者のコンピュータにアクセスすると、写真、ドキュメント、メディアファイル、その他のデータなどのすべての貴重なファイルが暗号化され、さまざまな拡張子が添付されます。 Shadeランサムウェアが使用する既知の拡張機能のリストは次のとおりです。

- .xtbl

- .ytbl

- 。不良になる

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- 。ウインドウズ10

- 。ウィンドウズ8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

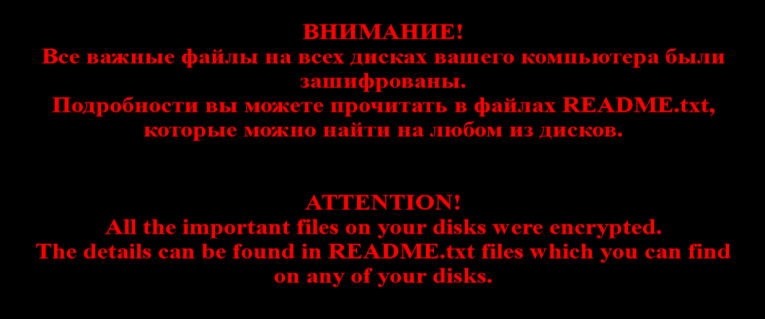

その後、Shadeはデスクトップの背景(図4)を変更し、英語とロシア語の2つの言語のテキストを含む身代金ノートとして機能するREADME.txtファイルをドロップします。

図4:画像は、犠牲者のコンピューターのデスクトップの背景を置き換えるためにTroldesh(Shade)が使用した壁紙を示しています。

この脅威の興味深い点は、ファイルの暗号化以上の機能がプログラムされていることです。 Shadeランサムウェアは、暗号通貨のマイニング、およびオンライントラフィックを生成および増加させる手段に使用して、広告キャンペーンから収益を受け取ることができることが発見されました。前述のように、Troldeshは他の悪意のあるソフトウェアの「キャリア」としても機能します。その後、被害者のPCにリモート管理ツール(RAT)のインストールを開始しました。もう1つの興味深い事実は、ランサムウェアがシステムに侵入すると、特定のタイプのデータをスキャンし、そのデバイスがロシアの会計部門で使用されていることを示します。そのようなデータが見つかった場合、マルウェアはランサムウェアの攻撃ではなく、Teamspyトロイの木馬攻撃を開始します。さらに、Shadeは、TeamViewer、7ZIP、NirCmd、RDP Wrapper、TeamViewer VPNドライバーなどの変更されたバージョンのツールをドロップして、OSの設定を変更し、コンピューターを介したリモートアクセスを取得します。

これは本当にShadeランサムウェアの終わりですか?

解読キーが本物であることが確立されていたが、一部のセキュリティ研究者は、それを共有したのが本当のShadeギャングであったかどうかを完全に確信していない。結局のところ、実際のShadeオペレーターを装った誰かが解読キーを盗んでインターネット上で共有することができます。私たちが知っているすべてのことについて、ライバルのギャングがそれを行うことができたでしょう。

人々はそれを安全にプレイしてはならず、利用可能な復号化ソフトウェアがあるという事実に依存するべきではありません。ユーザーが利用可能な復号化ツールを使用して失われたデータを回復できるようになったからといって、それらが保護されているという意味ではありません。特に添付ファイルが含まれている場合は、スパムメールメッセージを操作しないことをお勧めします。また、送信者のメール認証情報を確認することは、長い道のりを歩むことができます。誰でも、サブジェクトタイトルのすべてを主張でき、有名な会社または組織になりすますことができます。ただし、なりすましている人物または会社の実際のメールアドレスは使用できません。メッセージの受信者は、電子メールを開く前に、指定されたアドレスを正当なアドレスと比較する必要があります。アドレスが一致しない場合、そのメッセージは詐欺の一部であり、送信者は彼らが主張している人物ではないことを意味します。