Το Shade Ransomware δεν αποτελεί πλέον απειλή: Οι κακόβουλοι ηθοποιοί τερμάτισαν όλες τις λειτουργίες και κυκλοφόρησαν πάνω από 750K κλειδιά αποκρυπτογράφησης

Το Shade ransomware είναι ένας φοβερός κρυπτογράφος, ο οποίος ξεκίνησε την εισβολή του το 2014. Με την πάροδο του χρόνου, η απειλή (επίσης γνωστή ως Troldesh ή Encoder.858) άρχισε να διανέμει άλλο κακόβουλο λογισμικό σε επηρεαζόμενα μηχανήματα μετά την κρυπτογράφηση των αρχείων του θύματος και την απαίτηση πληρωμής σε αντάλλαγμα αποκρυπτογράφηση. Φαίνεται ότι μετά από έξι χρόνια κακόβουλης πρακτικής, οι χειριστές Shade ransomware αποφάσισαν να το σταματήσουν.

Table of Contents

Οι εγκληματίες του κυβερνοχώρου τραβούν το βύσμα στις σκιά τους Λειτουργίες κακόβουλου λογισμικού μετά από έξι χρόνια κακόβουλης δραστηριότητας

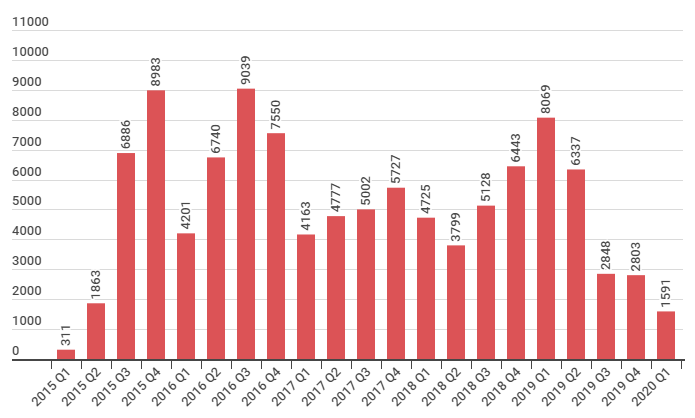

Τον Απρίλιο, η συμμορία Shade δημιούργησε ένα αποθετήριο GitHub όπου ανακοίνωσε ότι σταμάτησαν να διαδίδουν το ransomware στα τέλη του 2019. Η δήλωσή τους εξηγεί το ύποπτο ποσοστό πτώσης των θυμάτων που επηρεάστηκαν από το Shade ransomware στα τέλη του 2019 και στις αρχές του 2020 (Εικ. 1 ), σε αντίθεση με τα προηγούμενα χρόνια.

Σχήμα 1: Η εικόνα δείχνει μια ξαφνική μείωση των περιπτώσεων Shade ransomware που ξεκινά από το 3ο τρίμηνο του 2019. Το ποσοστό πτώσης συνεχίζεται καθ 'όλη τη διάρκεια του υπόλοιπου 2019 και στις αρχές του 2020. Πηγή: Kaspersky

"Είμαστε η ομάδα που δημιούργησε έναν trojan-encryptor γνωστό ως Shade, Troldesh ή Encoder.858. Στην πραγματικότητα, σταματήσαμε τη διανομή του στα τέλη του 2019. Τώρα αποφασίσαμε να θέσουμε το τελευταίο σημείο σε αυτήν την ιστορία και να δημοσιεύστε όλα τα κλειδιά αποκρυπτογράφησης που έχουμε (πάνω από 750 χιλιάδες καθόλου). Δημοσιεύουμε επίσης το λογισμικό αποκρυπτογράφησης, ελπίζουμε επίσης ότι, έχοντας τα κλειδιά, οι εταιρείες προστασίας από ιούς θα εκδώσουν τα δικά τους πιο φιλικά προς το χρήστη εργαλεία αποκρυπτογράφησης. Όλα τα άλλα δεδομένα που σχετίζονται με η δραστηριότητά μας (συμπεριλαμβανομένων των πηγαίων κωδικών του trojan) καταστράφηκε αμετάκλητα. Ζητούμε συγνώμη σε όλα τα θύματα του trojan και ελπίζουμε ότι τα κλειδιά που δημοσιεύσαμε θα τους βοηθήσουν να ανακτήσουν τα δεδομένα τους, "δηλώνει η ανάρτησή τους στο GitHub .

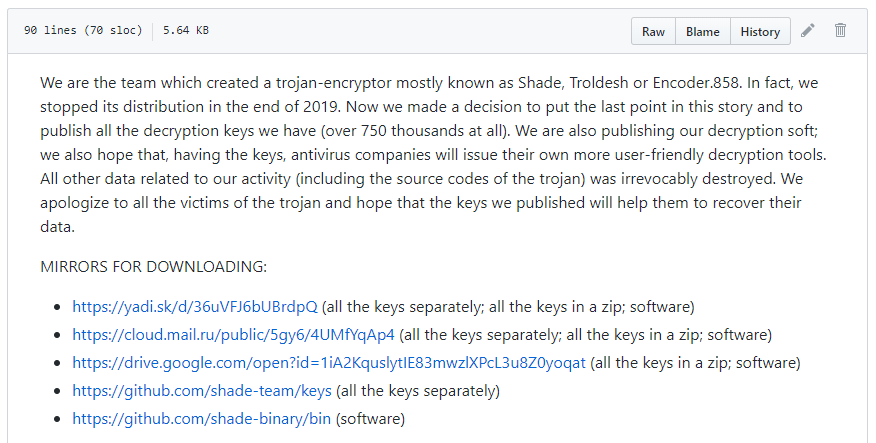

Το αποθετήριο Shade Team δεν είναι πλέον διαθέσιμο, αλλά το παρακάτω στιγμιότυπο οθόνης (Εικ. 2) θα σας δώσει μια ιδέα για το πώς έμοιαζε πριν.

Εικόνα 2: Η εικόνα δείχνει το αποθετήριο GitHub της Shade Team, το οποίο περιλαμβάνει μια σημείωση, συνδέσμους λήψης κλειδιού αποκρυπτογράφησης και οδηγίες για την αποκρυπτογράφηση αρχείων.

Πάνω από 750K κλειδιά αποκρυπτογράφησης είναι διαθέσιμα για θύματα σκίασης για να ανακτήσουν τα χαμένα δεδομένα τους

Στο αποθετήριο GitHub, η συμμορία Shade περιελάμβανε πέντε κύρια κλειδιά αποκρυπτογράφησης και πάνω από 750K κλειδιά αποκρυπτογράφησης μεμονωμένου θύματος. Παρείχαν επίσης συνδέσμους στο λογισμικό αποκρυπτογράφησής τους και οδηγίες για το πώς τα θύματα μπορούν να ανακτήσουν τα χαμένα δεδομένα τους. Δυστυχώς, όπως επισημαίνουν οι κακόβουλοι ηθοποιοί, το εργαλείο αποκρυπτογράφησής τους δεν είναι φιλικό προς τον χρήστη. Εξαιτίας αυτού, ορισμένες εταιρείες ασφάλειας στον κυβερνοχώρο έχουν αρχίσει να εργάζονται για αποκρυπτογράφηση που μπορούν να απλοποιήσουν τη διαδικασία για όλους τους χρήστες που επηρεάζονται. Τούτου λεχθέντος, κάθε χρήστης που ήταν ατυχές να πέσει θύμα αυτής της κακόβουλης απειλής μπορεί τώρα να πάρει πίσω τα κρυπτογραφημένα αρχεία τους. Για να το κάνετε αυτό, απλώς αναζητήστε διαθέσιμους αποκρυπτογράφους από αξιόπιστες εταιρείες ασφαλείας.

Το Troldesh Ransomware κατατάσσεται ως το πιο ενεργά κατανεμημένο κακόβουλο λογισμικό μέσω καμπανιών ηλεκτρονικού ταχυδρομείου για το 2019

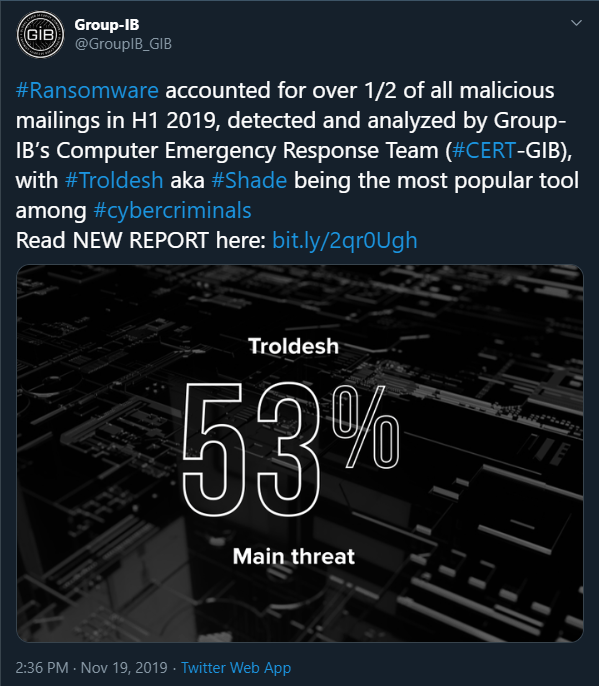

Σύμφωνα με έρευνα της ομάδας αντιμετώπισης έκτακτης ανάγκης υπολογιστών της ομάδας-IB (CERT-GIB), το Shade (Troldesh) ransomware ήταν η πιο απειλητικά διανεμημένη απειλή μέσω κακόβουλων εκστρατειών ηλεκτρονικού ταχυδρομείου για το πρώτο εξάμηνο του 2019. Η CERT-GIB ισχυρίζεται ότι κατά τη διάρκεια αυτής της περιόδου , τα τρία από τα πιο διαδεδομένα εργαλεία που χρησιμοποιήθηκαν στις επιθέσεις ήταν οι Troldesh (53%), RTM (17%) και Pony Formgrabber (6%).

Εικόνα 3: Η εικόνα δείχνει την ανάρτηση του Group-IB στο Twitter σχετικά με την έρευνά τους σχετικά με την πιο διαδεδομένη απειλή για το πρώτο εξάμηνο του 2019. Πηγή: Group-IB

Το Shade ransomware είναι μια απειλή που είναι γνωστό ότι στοχεύει ευρωπαϊκές χώρες όπως η Γαλλία, η Γερμανία, το Ηνωμένο Βασίλειο, η Ιταλία, η Ουκρανία και η Ρωσία. Οι ερευνητές αναφέρουν ότι η Ρωσία είναι η χώρα που υπέστη τις σημαντικότερες απώλειες από επιθέσεις κακόβουλου λογισμικού Shade. Φαίνεται ότι το 52% των κακόβουλων συνημμένων email της ομάδας Shade πήγε συγκεκριμένα σε ρωσικές διευθύνσεις. Αυτές οι πληροφορίες δεν προκαλούν έκπληξη, καθώς οι περισσότερες αναφορές υποστηρίζουν τη θεωρία ότι το Shade ransomware ξεκίνησε ως απειλή με ρωσικό προσανατολισμό που εξαπλώθηκε μέσω καμπανιών spam.

Μόλις η μόλυνση έχει πρόσβαση στον υπολογιστή του θύματος, θα κρυπτογραφήσει όλα τα πολύτιμα αρχεία, όπως φωτογραφίες, έγγραφα, αρχεία πολυμέσων, καθώς και άλλα δεδομένα και θα επισυνάψει διαφορετικές επεκτάσεις σε αυτά. Ακολουθεί μια λίστα με γνωστές επεκτάσεις που χρησιμοποιούνται από το Shade ransomware:

- .xtbl

- .ytbl

- .breaking_bad

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- . Windows 10

- .παράθυρα 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .δεξιός

- .miami_california

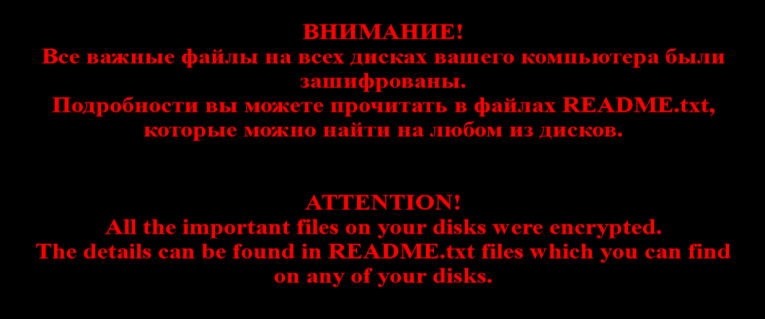

Μετά από αυτό, το Shade θα αλλάξει το φόντο της επιφάνειας εργασίας (Εικ. 4) και θα αποβάλει ένα αρχείο README.txt που θα χρησιμεύσει ως σημείωση λύτρων που περιέχει κείμενο σε δύο γλώσσες - Αγγλικά και Ρωσικά.

Σχήμα 4: Η εικόνα δείχνει την ταπετσαρία που χρησιμοποιείται από τον Troldesh (Shade) για να αντικαταστήσει το φόντο της επιφάνειας εργασίας του υπολογιστή του θύματος.

Αυτό που είναι ενδιαφέρον για αυτήν την απειλή είναι ότι είχε προγραμματιστεί για κάτι περισσότερο από κρυπτογράφηση αρχείων. Ανακαλύφθηκε ότι το Shade ransomware θα μπορούσε να χρησιμοποιηθεί για εξόρυξη κρυπτονομισμάτων, καθώς και μέσα για τη δημιουργία και την αύξηση της διαδικτυακής επισκεψιμότητας, προκειμένου να λάβει έσοδα από διαφημιστικές καμπάνιες. Όπως αναφέρθηκε προηγουμένως, το Troldesh μπορεί επίσης να λειτουργήσει ως «φορέας» για άλλο κακόβουλο λογισμικό. Με την πάροδο του χρόνου, άρχισε να εγκαθιστά ένα απομακρυσμένο εργαλείο διαχείρισης (RAT) στον υπολογιστή του θύματος. Ένα άλλο ενδιαφέρον γεγονός είναι ότι μόλις το ransomware διεισδύσει στο σύστημα, θα σαρώσει για έναν συγκεκριμένο τύπο δεδομένων, το οποίο θα έδειχνε ότι η συσκευή χρησιμοποιείται από ρωσικά λογιστικά τμήματα. Εάν βρεθούν τέτοια δεδομένα, το κακόβουλο λογισμικό θα ξεκινήσει μια επίθεση Teamspy Trojan, αντί για μια ransomware. Επιπλέον, το Shade θα αποσύρει τροποποιημένες εκδόσεις εργαλείων όπως το πρόγραμμα TeamViewer, 7ZIP, NirCmd, RDP Wrapper και TeamViewer VPN, για να αλλάξει τις ρυθμίσεις του λειτουργικού συστήματος και να αποκτήσει απομακρυσμένη πρόσβαση μέσω του υπολογιστή.

Αυτό είναι πραγματικά το τέλος του Shade Ransomware;

Ενώ αποδείχθηκε ότι τα κλειδιά αποκρυπτογράφησης είναι αληθινά, ορισμένοι ερευνητές ασφαλείας δεν είναι απολύτως σίγουροι ότι ήταν η πραγματική συμμορία Shade που τα μοιράστηκε. Σε τελική ανάλυση, τα κλειδιά αποκρυπτογράφησης μπορούν να κλαπούν και να κοινοποιηθούν στο διαδίκτυο από κάποιον που προσποιείται ότι είναι οι πραγματικοί χειριστές Shade. Για όσα γνωρίζουμε, μια αντίπαλη συμμορία θα μπορούσε να το κάνει.

Οι άνθρωποι δεν πρέπει να το παίζουν με ασφάλεια και να βασίζονται στο γεγονός ότι υπάρχει διαθέσιμο λογισμικό αποκρυπτογράφησης. Ακριβώς επειδή οι χρήστες μπορούν τώρα να ανακτήσουν χαμένα δεδομένα με διαθέσιμα εργαλεία αποκρυπτογράφησης, δεν σημαίνει ότι προστατεύονται. Είναι καλύτερο να μην αλληλεπιδράτε με ανεπιθύμητα μηνύματα ηλεκτρονικού ταχυδρομείου, ειδικά εάν περιέχουν συνημμένα αρχεία. Επίσης, ο έλεγχος των διαπιστευτηρίων ηλεκτρονικού ταχυδρομείου του αποστολέα μπορεί να προχωρήσει πολύ. Ο καθένας μπορεί να διεκδικήσει τα πάντα στον Τίτλο Θέματος και να προσποιείται ότι είναι μια γνωστή εταιρεία ή οργανισμός. Ωστόσο, δεν μπορούν να χρησιμοποιήσουν την πραγματική διεύθυνση ηλεκτρονικού ταχυδρομείου του ατόμου ή της εταιρείας στην οποία πλαστοπροσωπούνται. Ο παραλήπτης του μηνύματος πρέπει να συγκρίνει τη δεδομένη διεύθυνση με τη νόμιμη, πριν ανοίξει το email. Εάν οι διευθύνσεις δεν ταιριάζουν, αυτό σημαίνει ότι το μήνυμα αποτελεί μέρος μιας απάτης και ο αποστολέας δεν είναι αυτός που ισχυρίζεται ότι είναι.