Shade Ransomware non è più una minaccia: gli attori dannosi hanno interrotto tutte le operazioni e rilasciato oltre 750.000 chiavi di decrittazione

Shade ransomware è un cryptor terribile, che ha iniziato la sua invasione nel 2014. Nel corso del tempo, la minaccia (nota anche come Troldesh o Encoder.858) ha iniziato a distribuire altri malware sui computer interessati dopo aver crittografato i file della vittima e chiedendo il pagamento in cambio del loro decrittazione. Sembra che dopo sei anni di pratica dannosa, gli operatori di Shade ransomware abbiano deciso di chiuderlo.

Table of Contents

I criminali informatici staccano la spina dalle loro operazioni di malware all’ombra dopo sei anni di attività dannosa

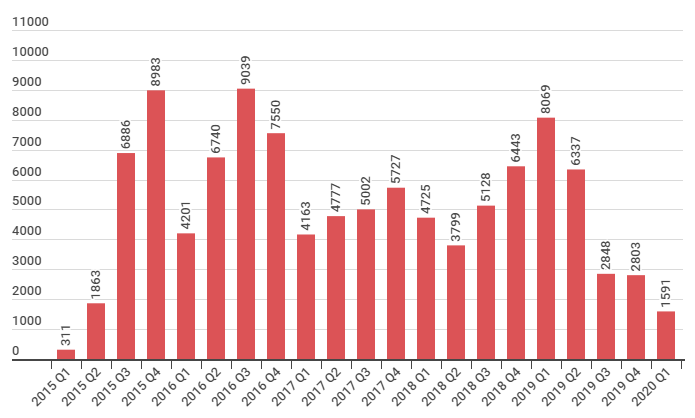

Ad aprile, la banda di Shade ha creato un repository GitHub in cui ha annunciato di aver smesso di diffondere il ransomware alla fine del 2019. La loro dichiarazione spiega il sospetto tasso di caduta delle vittime colpite da Shade ransomware alla fine del 2019 e all'inizio del 2020 (Fig.1 ), rispetto agli anni precedenti.

Figura 1: L'immagine mostra un improvviso declino dei casi di Shade ransomware a partire dal 3 ° trimestre del 2019. Il tasso di caduta continua per il resto del 2019 e l'inizio del 2020. Fonte: Kaspersky

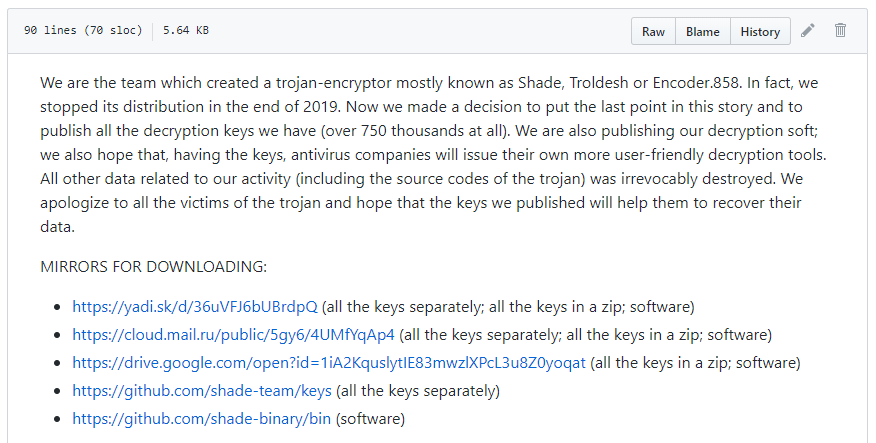

"Siamo il team che ha creato un criptatore trojan noto principalmente come Shade, Troldesh o Encoder.858. In effetti, abbiamo interrotto la sua distribuzione alla fine del 2019. Ora abbiamo preso la decisione di mettere l'ultimo punto in questa storia e di pubblica tutte le chiavi di decrittazione che abbiamo (oltre 750 mila). Stiamo anche pubblicando il nostro software di decodifica; speriamo anche che, avendo le chiavi, le aziende antivirus pubblicheranno i loro strumenti di decrittazione più facili da usare. Tutti gli altri dati relativi a la nostra attività (compresi i codici sorgente del trojan) è stata irrevocabilmente distrutta. Ci scusiamo con tutte le vittime del trojan e speriamo che le chiavi che abbiamo pubblicato li aiuteranno a recuperare i loro dati ", afferma il loro post su GitHub .

Il repository di Shade Team non è più disponibile, ma lo screenshot seguente (Fig.2) ti darà un'idea di come era prima.

Figura 2: L'immagine mostra il repository GitHub di Shade Team, che include una nota, collegamenti per il download della chiave di decrittazione e istruzioni per la decodifica dei file.

Sono disponibili oltre 750.000 chiavi di decodifica per consentire alle vittime dell’ombra di recuperare i dati persi

Nel loro repository GitHub, la banda di Shade includeva cinque chiavi di decodifica principali e oltre 750K di chiavi di decodifica della vittima individuale. Hanno anche fornito collegamenti al loro software di decodifica e istruzioni su come le vittime possono recuperare i dati persi. Sfortunatamente, come sottolineano gli attori malintenzionati, il loro strumento di decodifica non è facile da usare. Per questo motivo, alcune società di sicurezza informatica hanno iniziato a lavorare su decryptor che può semplificare il processo per tutti gli utenti interessati. Detto questo, ogni utente che è stato sfortunato cadere vittima di questa minaccia dannosa può ora recuperare i propri file crittografati. Per farlo, cerca semplicemente i decryptor disponibili da rispettabili compagnie di sicurezza.

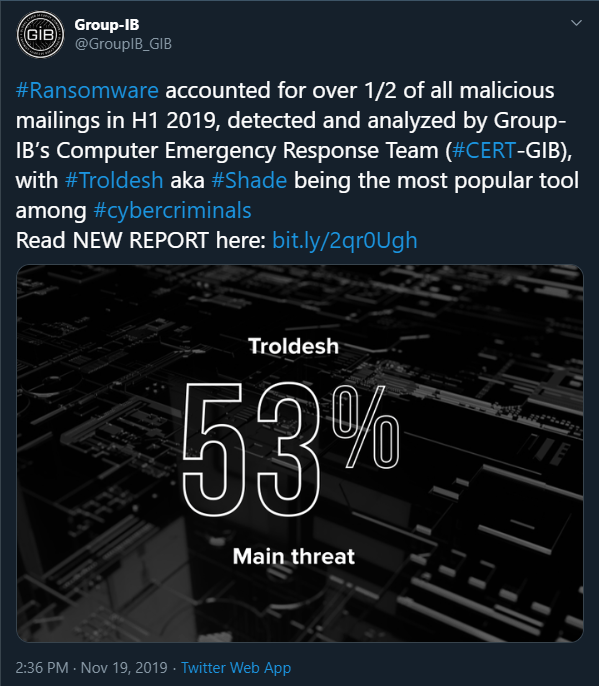

Troldesh Ransomware classificato come il malware più attivamente distribuito tramite campagne e-mail per il 2019

Secondo una ricerca condotta dal Computer Emergency Response Team (CERT-GIB) di Group-IB , il ransomware Shade (Troldesh) è stata la minaccia più attivamente distribuita attraverso campagne di posta elettronica dannose per la prima metà del 2019. CERT-GIB afferma che durante quel periodo , i tre strumenti più diffusi utilizzati negli attacchi sono stati Troldesh (53%), RTM (17%) e Pony Formgrabber (6%).

Figura 3: L'immagine mostra il post di Group-IB su Twitter in merito alla loro ricerca sulla minaccia più diffusa per la prima metà del 2019. Fonte: Group-IB

Il ransomware Shade è una minaccia nota per colpire paesi europei come Francia, Germania, Regno Unito, Italia, Ucraina e Russia. I ricercatori segnalano che la Russia è il paese che ha subito le perdite più significative dagli attacchi di malware Shade. Sembra che il 52% degli allegati di posta elettronica dannosi del team Shade siano stati indirizzati specificamente a indirizzi russi. Questa informazione non sorprende poiché la maggior parte dei rapporti supporta la teoria secondo cui il ransomware Shade è iniziato come una minaccia orientata alla Russia diffusa attraverso campagne di spam.

Una volta che l'infezione ha accesso al computer della vittima, crittograferà tutti i file importanti come foto, documenti, file multimediali e altri dati e allega diverse estensioni. Ecco un elenco di estensioni conosciute utilizzate dal ransomware Shade:

- .xtbl

- .ytbl

- .Breaking Bad

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .Windows 10

- .Windows 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

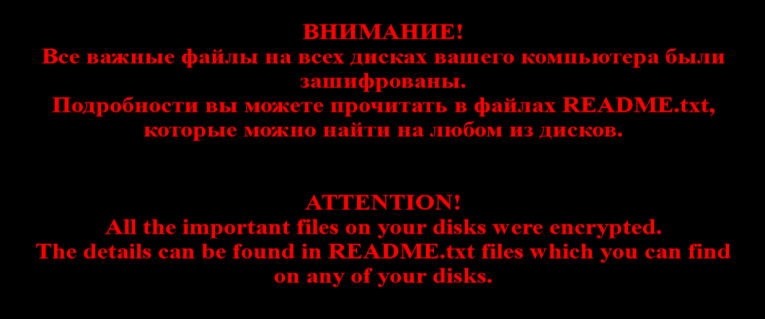

Successivamente, Shade cambierà lo sfondo del desktop (Fig.4) e rilascerà un file README.txt che funge da riscatto contenente testo in due lingue: inglese e russo.

Figura 4: L'immagine mostra lo sfondo utilizzato da Troldesh (ombra) per sostituire lo sfondo del desktop del computer della vittima.

La cosa interessante di questa minaccia è che è stato programmato per qualcosa di più della crittografia dei file. È stato scoperto che Shade ransomware potrebbe essere utilizzato per il mining di criptovaluta, nonché mezzi per generare e aumentare il traffico online, al fine di ricevere entrate dalle campagne pubblicitarie. Come accennato in precedenza, Troldesh può anche fungere da "vettore" per altri software dannosi. Nel tempo, ha iniziato a installare uno strumento di amministrazione remota (RAT) sul PC della vittima. Un altro fatto interessante è che una volta che il ransomware si infiltra nel sistema, cercherà un particolare tipo di dati, il che indicherebbe che il dispositivo viene utilizzato dai dipartimenti contabili russi. Se vengono rilevati tali dati, il malware lancerà un attacco Trojan Teamspy, anziché un ransomware. Inoltre, Shade rilascerà versioni modificate di strumenti come TeamViewer, 7ZIP, NirCmd, RDP Wrapper e driver VPN TeamViewer, per modificare le impostazioni del sistema operativo e ottenere l'accesso remoto sul computer.

È davvero la fine di Shade Ransomware?

Mentre è stato stabilito che le chiavi di decodifica sono reali, alcuni ricercatori della sicurezza non sono del tutto sicuri che sia stata la vera banda di Shade a condividerle. Dopo tutto, le chiavi di decrittazione possono essere rubate e condivise su Internet da qualcuno che finge di essere i veri operatori di Shade. Per quanto ne sappiamo, una banda rivale avrebbe potuto farlo.

Le persone non dovrebbero giocare al sicuro e fare affidamento sul fatto che è disponibile un software di decrittazione. Solo perché gli utenti possono ora recuperare i dati persi con gli strumenti di decrittazione disponibili, non significa che siano protetti. È meglio non interagire con i messaggi e-mail di spam, soprattutto se contengono file allegati. Inoltre, controllare le credenziali e-mail del mittente può fare molto. Chiunque può rivendicare qualsiasi cosa nel Titolo soggetto e fingere di essere una società o un'organizzazione ben nota. Tuttavia, non possono utilizzare l'indirizzo e-mail effettivo della persona o dell'azienda che stanno impersonando. Il destinatario del messaggio deve confrontare l'indirizzo indicato con quello legittimo, prima di aprire l'e-mail. Se gli indirizzi non corrispondono, ciò significherebbe che il messaggio fa parte di una truffa e che il mittente non è chi afferma di essere.