A Ransomware árnyékolása már nem fenyeget: a rosszindulatú szereplők leállítják az összes műveletet, és több mint 750 000 dekódolási kulcsot bocsátottak ki

Az árnyékos ransomware egy félelmetes kriptográfia, amely 2014-ben kezdte meg invázióját. Az idők folyamán a fenyegetés (más néven Troldesh vagy Encoder.858) más rosszindulatú programokat terjesztett az érintett gépeken, miután titkosította az áldozat fájljait, és fizetésükért kérte dekódolás. Úgy tűnik, hogy hat év rosszindulatú gyakorlat után a Shade ransomware operátorok úgy döntöttek, hogy kilépőnek hívják.

Table of Contents

A számítógépes bűnözők hat éven át tartó rosszindulatú tevékenység után húzzák ki az árnyékoló malware műveleteket

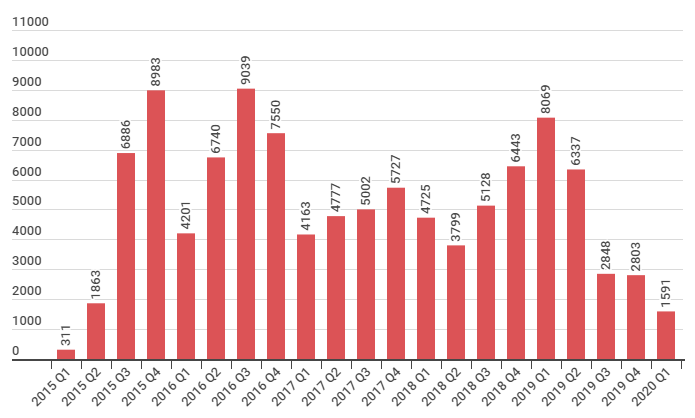

Áprilisban a Shade banda létrehozott egy GitHub tárolót, ahol 2019 végén bejelentették, hogy abbahagyják a ransomware terjesztését. Nyilatkozatuk magyarázza a Shade ransomware által érintett áldozatok gyanús cseppszámát 2019 végén és 2020 elején (1. ábra). ), szemben a korábbi évekkel.

1. ábra: A kép a Shade ransomware esetek hirtelen visszaesését mutatja, 2019 harmadik negyedévétől kezdve. A visszaesés mértéke 2019 hátralévő részében és 2020 elején folytatódik. Forrás: Kaspersky

"Mi vagyunk a csapat, amely létrehozott egy trójai titkosítót, elsősorban Shade, Troldesh vagy Encoder néven. 858-ban. Valójában 2019 végén abbahagytuk a terjesztését. Most úgy döntöttünk, hogy a történet utolsó pontjára helyezzük a közzéteszi az összes megfejtési kulcsot (összesen több mint 750 ezer) .A dekódolási szoftvert is közzétesszük; reméljük azt is, hogy ha a kulcsok rendelkeznek, az antivírus cégek kiadják saját felhasználóbarátabb dekódoló eszközöket. tevékenységünket (beleértve a trójai forráskódjait) visszavonhatatlanul megsemmisítettük. Elnézést kérünk a trójai összes áldozata iránt, és reméljük, hogy az általunk közzétett kulcsok segítenek számukra az adatok helyreállításában " - mondják a GitHub-beli üzenetük .

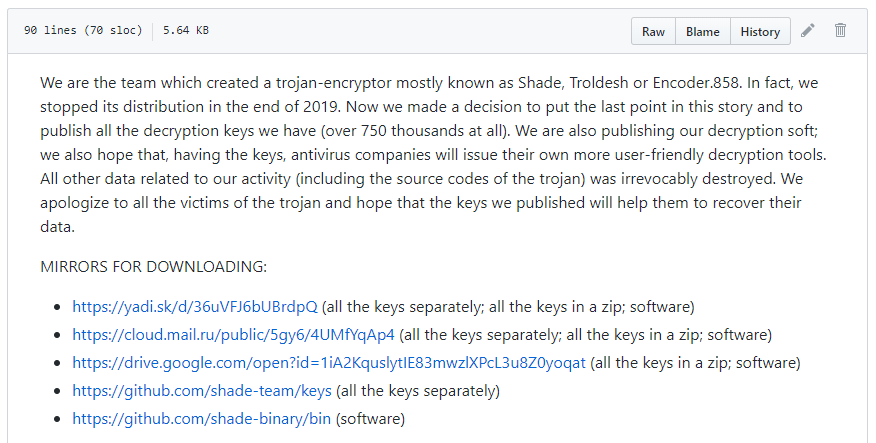

A Shade Team adattár már nem érhető el, de az alábbi képernyőkép (2. ábra) képet ad arról, hogy néz ki korábban.

2. ábra: A kép a Shade Team GitHub tárházát tartalmazza, amely tartalmaz egy jegyzetet, visszafejtési kulcs letöltési linkeket és utasításokat a fájl visszafejtésére.

Több mint 750 ezer dekódolási kulcs áll rendelkezésre az árnyék áldozatok számára az elveszített adatok visszaszerzéséhez

A GitHub tárolójában a Shade banda öt mester dekódolási kulcsot és több mint 750 ezer áldozat dekódolási kulcsot tartalmazott. Emellett linkeket nyújtottak a dekódolószoftverükhöz, valamint útmutatást adtak az áldozatok számára az elveszített adatok helyreállításáról. Sajnos, amint a rosszindulatú szereplők rámutatnak magukra, a visszafejtő eszközük nem felhasználóbarát. Emiatt néhány kiberbiztonsági vállalat megkezdte a dekódoló munkáját, amely egyszerűsíti a folyamatot az összes érintett felhasználó számára. Mindemellett minden olyan felhasználó, aki sajnálatos módon ennek a rosszindulatú fenyegetésnek az áldozata lett, vissza tudja kapni a titkosított fájljait. Ehhez egyszerűen keresse meg a megbízható biztonsági társaságok rendelkezésre álló dekódolóit.

A Troldesh Ransomware e-mailes kampányokon keresztül a 2019. évi legaktívabban elterjedt malware

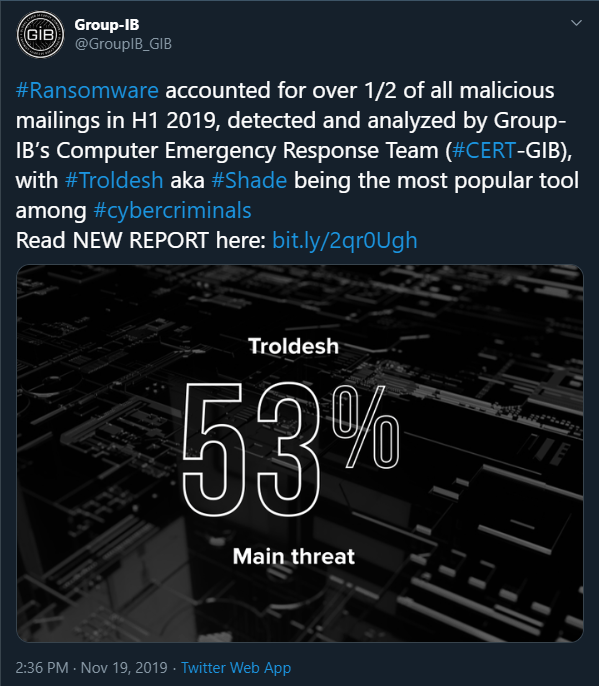

A Csoport-IB Számítógépes Vészhelyzeti Reagálási Csoportja (CERT-GIB) által végzett kutatás szerint a Shade (Troldesh) ransomware volt a legaktívabban elterjesztett fenyegetés a rosszindulatú e-mail kampányok során 2019 első felében. A CERT-GIB állítása szerint ebben az időben , a támadásokban alkalmazott három legszélesebb körben alkalmazott eszköz a Troldesh (53%), az RTM (17%) és a Pony Formgrabber (6%).

3. ábra: A képen az IB-csoport Twitter-beli üzenete található a 2019. első félévében a legelterjedtebb fenyegetésekkel kapcsolatos kutatásaikkal kapcsolatban. Forrás: IB-csoport

Az árnyékos ransomware olyan veszély, amelyről ismert, hogy olyan európai országokat céloz meg, mint Franciaország, Németország, az Egyesült Királyság, Olaszország, Ukrajna és Oroszország. A kutatók szerint Oroszország az az ország, amely a Shade rosszindulatú programok támadásaitól szenvedett a legjelentősebb veszteségeket. Úgy tűnik, hogy a Shade csapat rosszindulatú e-mail mellékleteinek 52% -a kifejezetten orosz címekre került. Ez az információ nem meglepő, mivel a legtöbb jelentés támogatja azt az elméletet, miszerint a Shade ransomware orosz-orientált fenyegetésként kezdődött el spam kampányok útján.

Miután a fertőzés hozzáférést kapott az áldozat számítógépéhez, titkosítja az összes értékes fájlt, például fényképeket, dokumentumokat, médiafájlokat, valamint egyéb adatokat, és különféle kiterjesztéseket csatol hozzájuk. Itt található a Shade ransomware által használt ismert kiterjesztések listája:

- .xtbl

- .ytbl

- .breaking_bad

- .heisenberg

- .better_call_saul

- .los_pollos

- .da_vinci_code

- .magic_software_syndicate

- .Windows 10

- .Windows 8

- .no_more_ransom

- .tyson

- .crypted000007

- .crypted000078

- .rsa3072

- .decrypt_it

- .dexter

- .miami_california

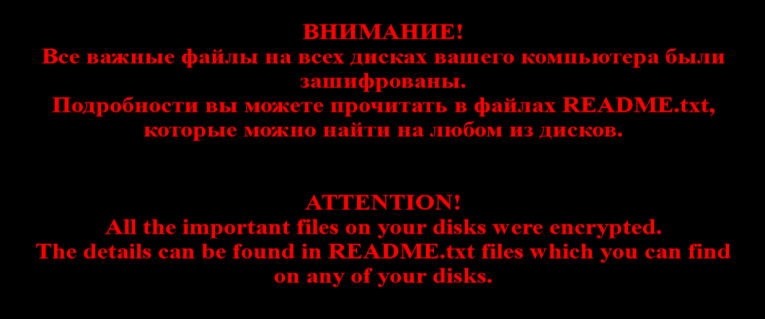

Ezután a Shade megváltoztatja az asztal hátterét (4. ábra), és eldob egy README.txt fájlt, amely váltságdíjként szolgál két nyelv - angol és orosz - szöveggel.

4. ábra: A képen a háttérkép látható, amelyet a Troldesh (Shade) használt az áldozat számítógépének háttérképének cseréjéhez.

Érdekes ez a fenyegetés, hogy nem csak fájl titkosításra lett beprogramozva. Felfedezték, hogy a Shade ransomware használható kriptovaluta bányászathoz, valamint online forgalom generálásának és növelésének eszközeként, hogy bevételt szerezzen a hirdetési kampányokból. Mint korábban említettük, Troldesh „vivőként” is működhet más rosszindulatú szoftverek ellen. Az idő múlásával elindította a távoli adminisztrációs eszköz (RAT) telepítését az áldozat számítógépére. Egy másik érdekes tény az, hogy miután a ransomware beszivárog a rendszerbe, akkor egy bizonyos típusú adatot keres, ami azt jelzi, hogy az eszközt az orosz számviteli osztályok használják. Ha ilyen adatokat találnak, a rosszindulatú programok a ransomware helyett Teamspy Trojan támadást indítanak. Ezenkívül a Shade le fogja dobni az olyan eszközök módosított verzióit, mint a TeamViewer, a 7ZIP, a NirCmd, az RDP Wrapper és a TeamViewer VPN illesztőprogram, hogy megváltoztassa az operációs rendszer beállításait és távoli hozzáférést szerezzen a számítógépen.

Valójában ez a Ransomware árnyék vége?

Míg megállapítást nyert, hogy a dekódoló kulcsok valók, néhány biztonsági kutató nem teljesen biztos abban, hogy a valódi Shade-banda osztotta meg őket. Végül is a dekódoló kulcsokat ellophatja és megoszthatja az interneten valaki, aki úgy tesz, mintha az igazi Shade operátor lenne. Mindannyian tudjuk, hogy egy rivális bandák meg tudták volna csinálni.

Az emberek nem játszhatják biztonságban, és támaszkodniuk kell arra, hogy rendelkezésre állnak dekódoló szoftver. Csak azért, mert a felhasználók a rendelkezésre álló dekódoló eszközökkel helyreállíthatják az elveszített adatokat, még nem jelenti azt, hogy védettek. A legjobb, ha nem érintkezik a spam e-mail üzenetekkel, különösen, ha azok mellékleteket tartalmaznak. Ezenkívül a feladó e-mail hitelesítő adatainak ellenőrzése is messze megy. Bárki igényelhet mindent a Tárgy címében, és úgy tehet, mintha egy jól ismert társaság vagy szervezet lenne. Ugyanakkor nem használhatják annak a személynek vagy cégnek a tényleges e-mail címét, akivel megszemélyesítik. Az üzenet fogadójának az e-mail megnyitása előtt összehasonlítania kell a megadott címet a legitimvel. Ha a címek nem egyeznek, ez azt jelentené, hogy az üzenet egy átverés része, és a feladó nem az, aki állítja.