UCSFがNetWalkerランサムウェア攻撃の犠牲者となる–身代金100万ドル以上を支払う

米国のカリフォルニア大学サンフランシスコ校は、6月1日にサイバー攻撃の犠牲者となりました。この機関はNetWalkerランサムウェアの標的になり、攻撃者の要求に従うことを決定しました。

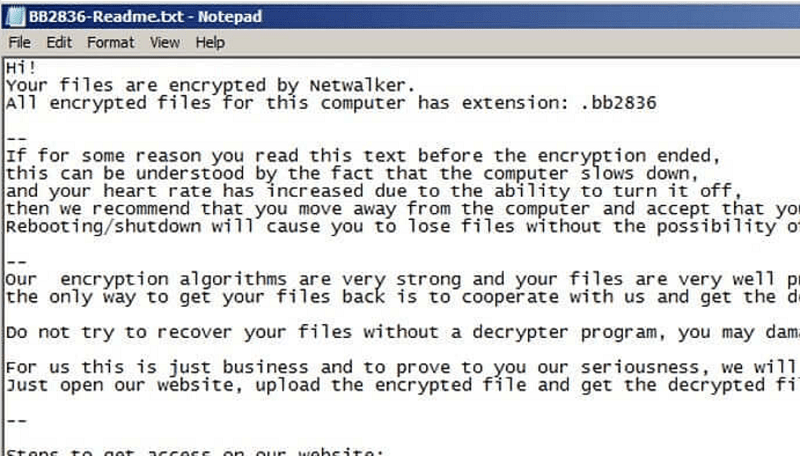

ランサムウェアの脅威を見てみましょう。セキュリティの専門家は、2019年8月にNetWalkerランサムウェアを発見しました。ファイルを暗号化する方法により、最初にMailtoという名前が付けられました(追加された拡張子は同じ名前でした)。解読プログラムの1つをさらに分析したところ、NetWalkerと呼ばれていることがわかりました。

感染がシステムに侵入した後、システムのプログラミングを開始します–制御を取り、すべてを暗号化します。

悪意のあるファイルが実行された後に何が起こるか。出典:cynet.com

それはあなたのファイルをロックしてそれらを使用不可能にする特定の拡張子を追加します。システムに保持しているほとんどのファイルの名前が変更され、それらの拡張子は「 mailto [knoocknoo@cock.li]。[generated-file-name] 」に変更されます 。

NetWalkerが拡張子を追加した後のファイルの外観。出典:cynet.com

ファイルの暗号化が完了すると、要求とともに被害者の試練を詳述した身代金のメモが残ります。 NetWalkerの身代金メモの2つのバージョンが見つかりました。以下の両方で確認できます。

身代金注記バージョン1。ソース:cynet.com

身代金注記バージョン2。ソース:tripwire.com

NetWalkerランサムウェア攻撃の背後にいるハッカーは、医療機関に対する停戦で他の人に加わっていません。他の多くのハッカーは、コロナウイルスのパンデミックの中で、他の標的を狙っています。 NetWalkerの背後にいる攻撃者は、どこに着地するかをあまり考えずに攻撃を続けています。

UCSFへの攻撃

UCSFのちょっとした裏話。 UCSF医学部は、 コロナウイルス研究の主要施設の1つです。報告によると、彼らはCOVID-19抗体検査を行っています。 UCSFのIT部門は、School of Medicineのサーバーに対するランサムウェア攻撃は、意図された標的でさえなかったと述べています。

ハッカーは幅広い種類のネットを投げかけました。彼らはマルウェアを解き放ち、マルウェアがどこに到達するかを待ち望んでいました。詐欺師たちは特に医学部を標的にするという明確な考えを持っていませんでした。たまたま、それは彼らが得た目標でした。

懸念を和らげるために、USCFは医学部のITシステムを検疫し、それは予防策であると述べました。おそらく、攻撃は孤立したインシデントであり、コアUCSFネットワークに危険をもたらすことはありません。

「私たちは安全対策として、医学部内のいくつかのITシステムを隔離し、UCSFコアネットワークからインシデントを分離することに成功しました。」

出典:uscf.edu

進行中の調査

UCSFのIT部門はまだ調査を終えていないため、決定的な声明は出されていません。しかし、彼らはサーバー攻撃が日和見的であるという彼らの信念であると報告しました。また、ハッカーは盗まれたデータを侵害の証拠として提示したと述べた。そのとおり。大学に支払いを奨励するために、サーバーから取得したデータを提供しました。

攻撃者の声明によると、彼らはなんとかして機密情報を手に入れました。その情報には、従業員情報を含むフォルダのリスト、医学研究と財務、および社会保障番号を含む学生のアプリケーションが含まれていました。

大学の声明(彼らがuscf.eduサイトで共有した)は、医療記録が盗まれたことは彼らの確固たる信念であると詳述しています。患者ケア提供業務、キャンパスネットワーク全体、およびCOVID-19関連の作業も攻撃の影響を受けませんでした。

「重要なことに、このインシデントは患者ケア実施業務、キャンパスネットワーク全体、またはCOVID-19の作業には影響しませんでした。」

「調査は継続中ですが、現在、患者の医療記録が公開されたとは考えていません。」

出典:uscf.edu

彼らは、多くの情報が攻撃者によって手付かずに残っていることを共有しますが、それは彼らが貴重なデータを手に入れなかったことを意味しません。彼らは、詐欺師が公共の利益に役立つことを目的とした貴重な学術研究に手が届いたと述べました。

そのため、大学は、身代金要求に屈して支払いをするのが最善であると決定しました。伝えられるところによると、彼らはサイバー犯罪者に身代金として114万ドルを与えました。ただし、大学の声明によると、それは詐欺師が強要した金額のほんの一部にすぎないことに注意することが重要です。彼らの声明は、 「身代金の一部、約114万ドルを支払うという難しい決断を下した」と書いています。

これらの114万ドルで、大学は暗号化されたデータのロックを解除できるツールを購入しました。また、ハッカーが以前に入手したデータのリターンを購入しました。

大学が洞窟に準拠するための動きは、間違いなくオンラインコミュニティに波紋を生み出します。詐欺師にサイバー攻撃を仕掛ける動機を与え、他の教育機関を攻撃する可能性があります。教育部門の組織がオンラインセキュリティを強化することは、今こそ重要な時期です。サイバー攻撃は止まることなく継続します。悪意のあるサイバー犯罪者の攻撃からシステムを守るために最善を尽くしてください。