UCSF成为NetWalker勒索软件攻击的受害者–支付了超过100万美元的赎金

6月1日,美国加利福尼亚大学旧金山分校遭受网络攻击。该机构受到NetWalker勒索软件的攻击,并决定遵守攻击者的要求。

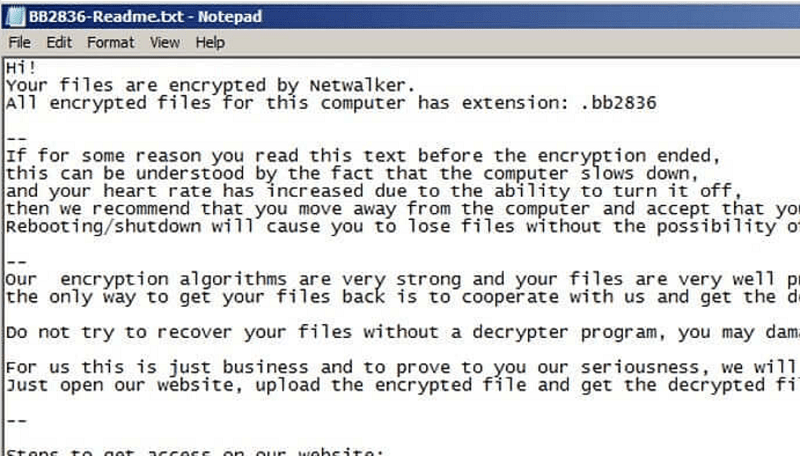

让我们看看勒索软件的威胁。安全专家于2019年8月发现了NetWalker勒索软件。由于它加密文件的方式(它添加的扩展名具有相同的名称),它最初的名称为Mailto。对它的一个解密器的进一步分析表明它被称为NetWalker。

感染渗透到系统后,它会启动程序-控制并加密所有内容。

执行恶意文件后会发生什么。资料来源:cynet.com

它添加了特定的扩展名,这些扩展名锁定了文件并使它们无法使用。您保留在系统上的大多数文件都被重命名,并且其扩展名更改为' mailto [knoocknoo@cock.li]。[生成文件名]” 。

NetWalker添加扩展名后,文件的外观如何。资料来源:cynet.com

完成文件的加密后,它会留下赎金字样,详细说明受害者的折磨和要求。我们发现了NetWalker赎金记录的两个版本。您可以在下面看到它们。

赎金票据版本1.来源:cynet.com

赎金票据版本2。来源:tripwire.com

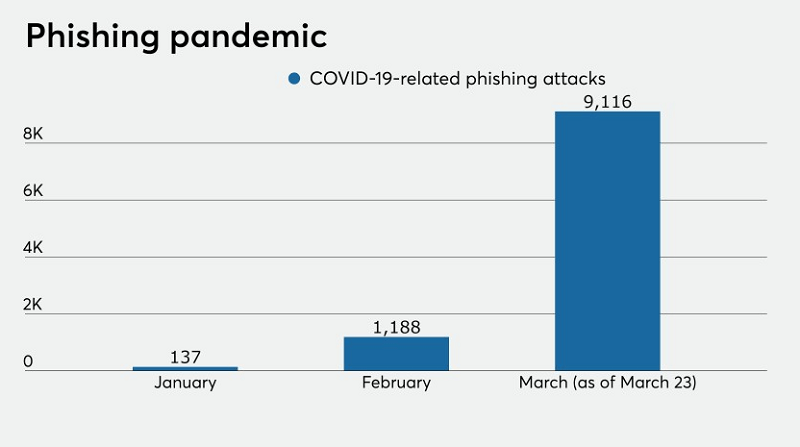

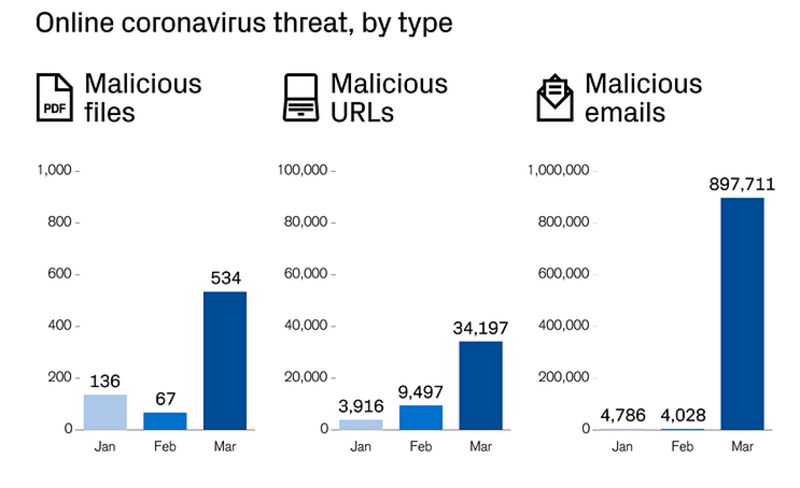

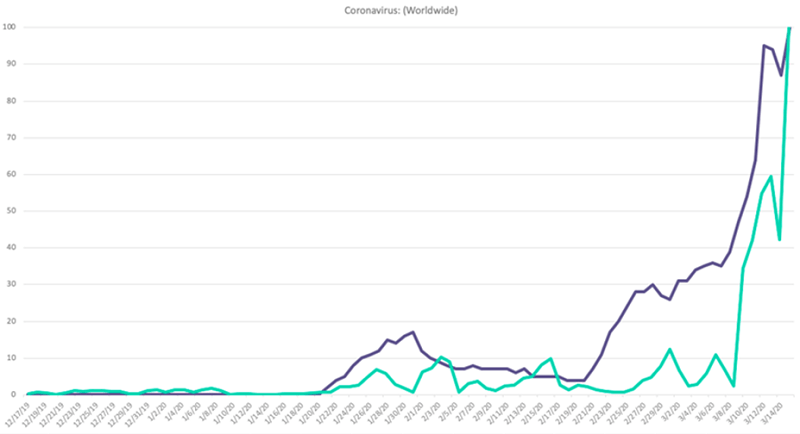

NetWalker勒索软件攻击背后的黑客并未与其他人一起针对医疗保健机构达成停火协议 。在冠状病毒大流行中,许多其他黑客将目光投向了其他目标。在NetWalker背后的那些人继续进攻,而对他们的着陆点没多大考虑。

对UCSF的攻击

关于UCSF的一些背景知识。加州大学旧金山分校医学院是冠状病毒研究的主要机构之一。据报道,他们正在进行COVID-19抗体测试。 UCSF的IT部门指出,对医学院服务器的勒索软件攻击甚至不是预定的目标。

黑客们进行了各种各样的活动。他们释放了恶意软件,然后等待着它的到来。骗子们并没有明确针对医学院的明确想法。碰巧是这是他们所达到的目标。

为缓解担忧,USCF隔离了医学院的IT系统,并指出这是一种预防措施。据推测,攻击是孤立事件,对核心UCSF网络没有危险。

“作为安全措施,我们隔离了医学院内的几个IT系统,并成功地将事件与核心UCSF网络隔离开了。”

资料来源:uscf.edu

正在进行的调查

UCSF的IT部门尚未完成调查,因此他们尚未发表任何结论性声明。但是他们确实报告说,他们认为服务器攻击是机会主义的。并指出,黑客提供了被盗的数据以证明违规。那就对了。为了激励大学付费,他们提供了从服务器获取的数据。

根据攻击者的陈述,他们设法掌握了一些敏感信息。该信息包括带有雇员信息,医学研究和财务状况的文件夹列表,以及带有社会保险号的学生申请。

大学的声明(他们在uscf.edu网站上共享)详细说明了他们坚信没有医疗记录被盗。袭击仍未影响患者护理交付操作,整个校园网络以及与COVID-19相关的工作。

“重要的是,此事件并未影响我们的患者护理交付业务,整个校园网络或COVID-19工作。”

“我们正在继续我们的调查,但我们目前不认为患者的病历被暴露了。”

资料来源:uscf.edu

他们分享了许多信息,使攻击者得以不受干扰,但这并不意味着他们没有掌握有价值的数据。他们表示,骗子们致力于为公众利益服务的宝贵学术工作。

这就是为什么大学决定最好屈服于赎金要求并付清费用的原因。据报道,他们向网络犯罪分子提供了114万美元的赎金。但是,值得注意的是,根据大学的声明,这只是骗子勒索他们的一部分。他们的声明说,他们“做出艰难的决定来支付赎金的一部分,大约为114万美元。”这暗示了这些冒昧的在线犯罪分子可能要求更高的金额。

凭借这114万美元,大学购买了一种能够解锁加密数据的工具。它还购买了黑客先前获得的数据返回。

大学的举足轻重之举无疑会在在线社区中引起涟漪。它可能会激励骗子制造更多的网络攻击,并打击其他教育机构 。对于教育部门的组织来说,这是加强其在线安全性的关键时刻。网络攻击不会停止,而会继续。尽最大努力保护系统免受恶意网络犯罪分子的侵扰。