UCSF cai vítima de ataque do NetWalker Ransomware - paga mais de US $ 1 milhão em resgate

A Universidade da Califórnia em San Francisco, nos EUA, foi vítima de um ataque cibernético em 01 de junho. A instituição foi alvo do NetWalker ransomware e decidiu atender às demandas dos invasores.

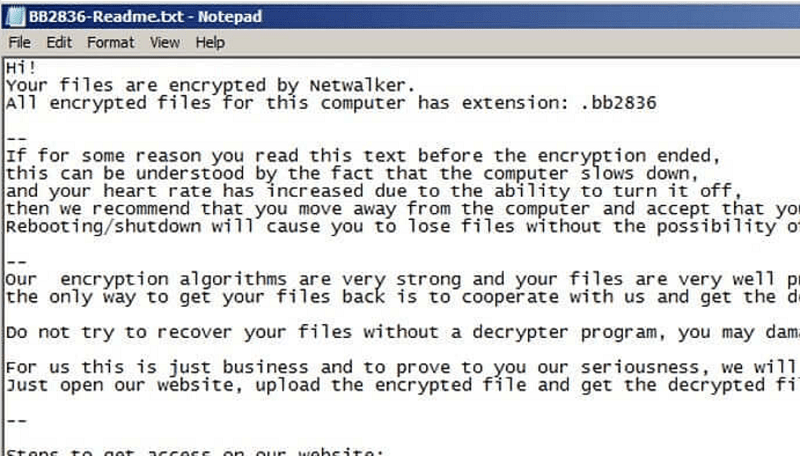

Vamos olhar para a ameaça do ransomware. Os especialistas em segurança descobriram o NetWalker ransomware em agosto de 2019. Ele primeiro recebeu o nome Mailto devido à maneira como criptografou os arquivos (a extensão adicionada era do mesmo nome). Uma análise mais aprofundada de um de seus decodificadores indicou que ele se chama NetWalker.

Depois que a infecção se infiltra no sistema, inicia sua programação - assume o controle e criptografa tudo.

O que acontece depois que o arquivo malicioso é executado. Fonte: cynet.com

Ele adiciona extensões específicas que bloqueiam seus arquivos e os tornam inutilizáveis. A maioria dos arquivos que você mantém no sistema é renomeada e suas extensões mudam para ' mailto [knoocknoo@cock.li]. [Nome do arquivo gerado] .'

Como são os seus arquivos após o NetWalker adicionar suas extensões. Fonte: cynet.com

Ao concluir a criptografia dos arquivos, ele deixa uma nota de resgate detalhando a provação da vítima ao lado de demandas. Encontramos duas versões da nota de resgate do NetWalker. Você pode vê-los abaixo.

Nota de resgate versão 1. Fonte: cynet.com

Nota de resgate versão 2. Fonte: tripwire.com

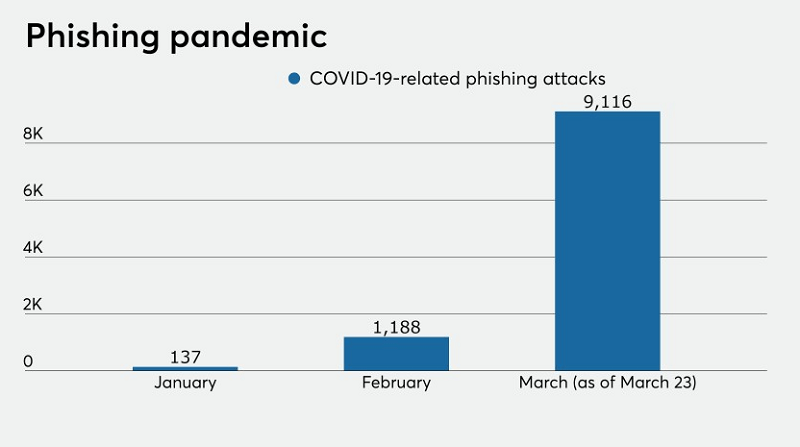

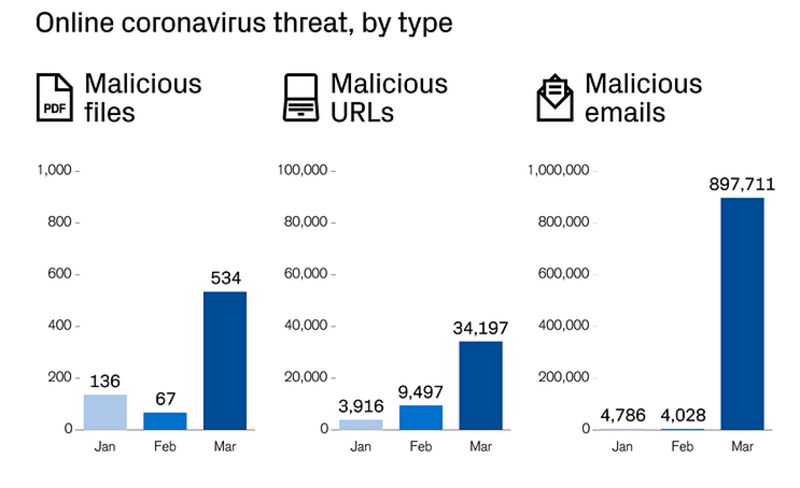

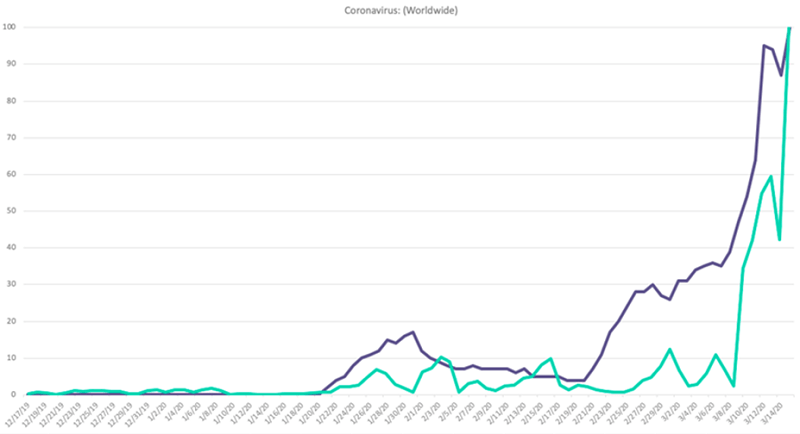

Os hackers por trás do ataque do NetWalker ransomware não se uniram a outros no cessar - fogo contra instituições de saúde. Muitos outros hackers se voltaram para outros alvos em meio à pandemia de coronavírus. Os que estão por trás do NetWalker continuaram seus ataques sem pensar muito em onde pousariam.

O ataque à UCSF

Um pouco de história de fundo na UCSF. A Faculdade de Medicina da UCSF é uma das principais instalações de pesquisa de coronavírus . Segundo relatos, eles estão fazendo testes de anticorpos com COVID-19. O departamento de TI da UCSF afirma que o ataque de ransomware nos servidores da Faculdade de Medicina nem sequer era o alvo pretendido.

Os hackers lançaram uma ampla rede de tipos. Eles liberaram o malware e esperaram para ver onde ele chegaria. Os bandidos não tinham uma idéia clara de alvejar a Faculdade de Medicina especificamente. Aconteceu que esse era o objetivo que eles alcançaram.

Para aliviar as preocupações, a USCF colocou em quarentena os sistemas de TI da Escola de Medicina, afirmando que é uma medida de precaução. Supostamente, o ataque é um incidente isolado que não representa perigo para a rede principal do UCSF.

"Colocamos em quarentena vários sistemas de TI na Faculdade de Medicina como medida de segurança e isolamos com sucesso o incidente da rede principal da UCSF".

Fonte: uscf.edu

Uma Investigação Contínua

O departamento de TI da UCSF ainda não concluiu sua investigação, portanto não fez nenhuma declaração conclusiva. Mas eles relataram que acreditam que o ataque ao servidor foi oportunista. E afirmou que os hackers apresentaram dados roubados como prova da violação. Está certo. Para incentivar a universidade a pagar, eles ofereceram os dados que conseguiram retirar dos servidores.

De acordo com a declaração dos atacantes, eles conseguiram obter algumas informações confidenciais. Essas informações incluíam listas de pastas com informações de funcionários, estudos médicos e financeiros e aplicativos de alunos com números de previdência social.

A declaração da Universidade (que eles compartilharam no site uscf.edu ) explica que é sua firme convicção que nenhum prontuário médico foi roubado. As operações de prestação de assistência ao paciente, a rede geral do campus e o trabalho relacionado ao COVID-19 também não foram afetados pelo ataque.

"É importante ressaltar que esse incidente não afetou nossas operações de atendimento ao paciente, a rede geral do campus ou o trabalho do COVID-19".

"Continuamos nossa investigação, mas atualmente não acreditamos que os registros médicos dos pacientes foram expostos".

Fonte: uscf.edu

Eles compartilham que muitas informações conseguiram permanecer intocadas pelos invasores, mas isso não significa que eles não obtiveram dados valiosos. Eles declararam que os bandidos puseram as mãos em um valioso trabalho acadêmico destinado a servir o interesse público.

Por isso, a Universidade decidiu que seria melhor sucumbir à demanda de resgate e pagar. Alegadamente, eles deram aos cibercriminosos US $ 1,14 milhão em resgate. No entanto, é importante notar que, de acordo com a declaração da Universidade, isso é apenas uma parte da quantia pela qual eles foram extorquidos pelos bandidos. A declaração dizia que eles '' tomaram a difícil decisão de pagar parte do resgate, aproximadamente US $ 1,14 milhão. " Isso sugere que os descarados criminosos on-line podem ter pedido uma quantia ainda mais íngreme.

Com esses US $ 1,14 milhão, a Universidade comprou uma ferramenta capaz de desbloquear os dados criptografados. Também comprou o retorno dos dados, que os hackers obtiveram anteriormente.

A iniciativa da Universidade de desmoronar e obedecer sem dúvida criará ondulações na comunidade online. É provável que incentive os criminosos a criar mais ataques cibernéticos e atacar outras instituições de ensino . É um momento crucial para as organizações do setor educacional reforçarem sua segurança online. Os ataques cibernéticos não cessam, mas continuam. Faça o possível para proteger seus sistemas das garras de criminosos cibernéticos maliciosos.