UCSF成為NetWalker勒索軟件攻擊的受害者–支付了超過100萬美元的贖金

6月1日,美國加利福尼亞大學舊金山分校遭受網絡攻擊。該機構受到NetWalker勒索軟件的攻擊,並決定遵守攻擊者的要求。

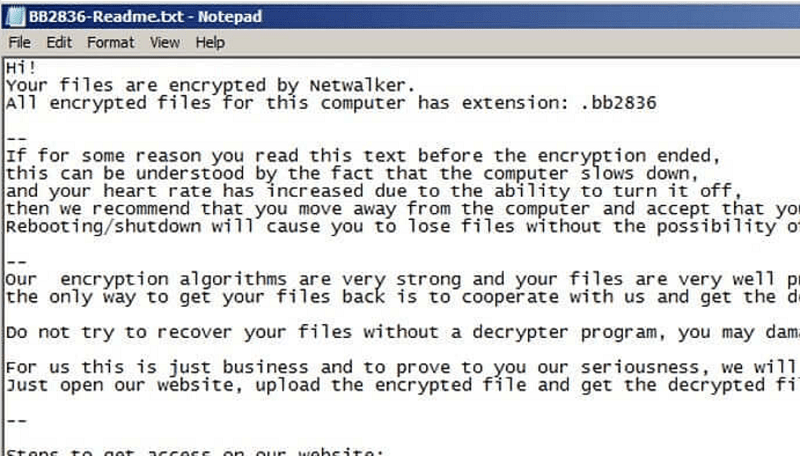

讓我們看看勒索軟件的威脅。安全專家於2019年8月發現了NetWalker勒索軟件。由於它加密文件的方式(它添加的擴展名具有相同的名稱),它最初的名稱為Mailto。對它的一個解密器的進一步分析表明它被稱為NetWalker。

感染滲透到系統後,它會啟動程序-控制並加密所有內容。

執行惡意文件後會發生什麼。資料來源:cynet.com

它添加了特定的擴展名,這些擴展名鎖定了文件並使它們無法使用。您保留在系統上的大多數文件都被重命名,並且其擴展名更改為' mailto [knoocknoo@cock.li]。[生成文件名]” 。

NetWalker添加擴展名後,文件的外觀如何。資料來源:cynet.com

文件加密完成後,會留下贖金字樣,詳細說明受害者的折磨和要求。我們發現了NetWalker贖金記錄的兩個版本。您可以在下面看到它們。

贖金票據版本1.來源:cynet.com

贖金票據版本2。來源:tripwire.com

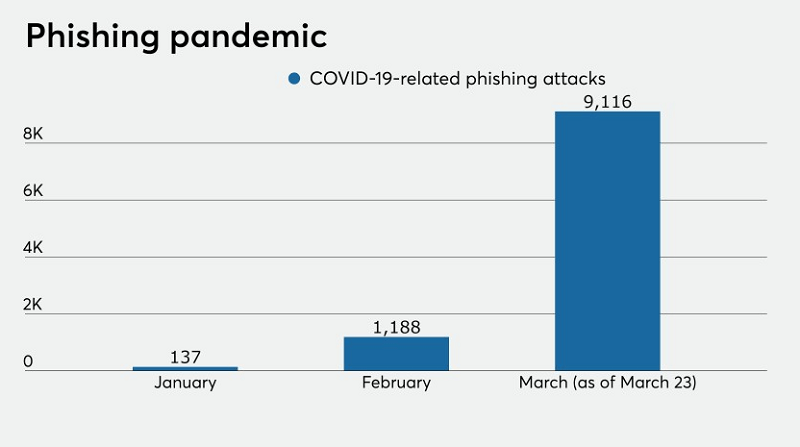

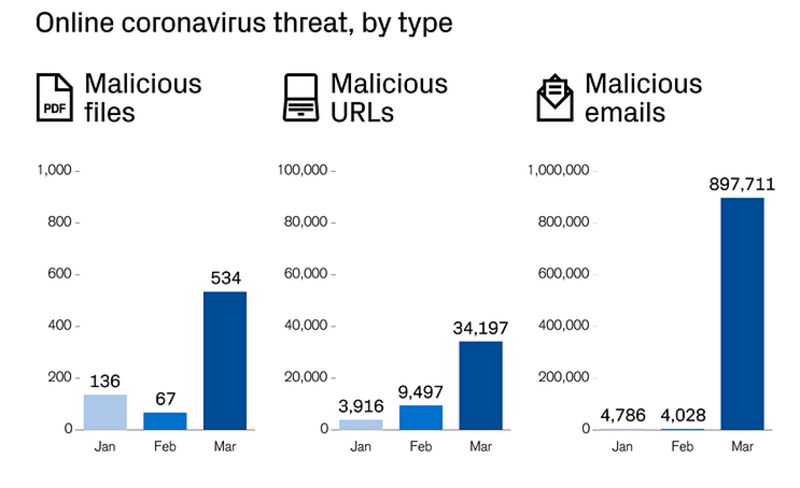

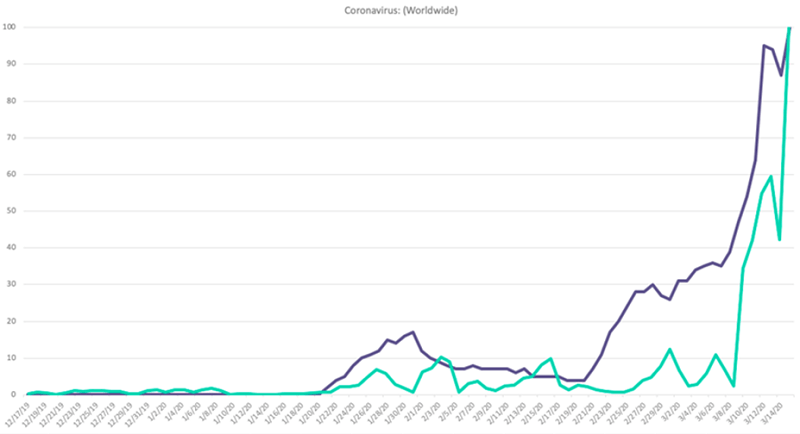

NetWalker勒索軟件攻擊背後的黑客並未與其他人一起針對醫療保健機構達成停火協議 。在冠狀病毒大流行中,許多其他黑客將目光投向了其他目標。那些在NetWalker背後的人繼續進行攻擊,而對他們的登陸位置沒有太多的思考。

對UCSF的攻擊

關於UCSF的一些背景知識。加州大學舊金山分校醫學院是冠狀病毒研究的主要機構之一。據報導,他們正在進行COVID-19抗體測試。 UCSF的IT部門指出,對醫學院服務器的勒索軟件攻擊甚至不是預定的目標。

黑客們進行了各種各樣的活動。他們釋放了惡意軟件,然後等待著它的到來。騙子們並沒有明確針對醫學院的明確想法。碰巧是這是他們所達到的目標。

為緩解擔憂,USCF隔離了醫學院的IT系統,並指出這是一種預防措施。據推測,攻擊是孤立事件,對核心UCSF網絡沒有危險。

“作為安全措施,我們隔離了醫學院內的幾個IT系統,並成功地將事件與核心UCSF網絡隔離開了。”

資料來源:uscf.edu

正在進行的調查

UCSF的IT部門尚未完成調查,因此他們尚未發表任何結論性聲明。但是他們確實報告說,他們認為服務器攻擊是機會主義的。並指出,黑客提供了被盜的數據以證明違規。那就對了。為了激勵大學付費,他們提供了從服務器獲取的數據。

根據攻擊者的陳述,他們設法掌握了一些敏感信息。該信息包括帶有僱員信息,醫學研究和財務狀況的文件夾列表,以及帶有社會保險號的學生申請。

大學的聲明(他們在uscf.edu網站上共享)詳細說明,他們堅信沒有醫療記錄被盜。病人護理交付操作,整個校園網絡以及與COVID-19相關的工作也不受此攻擊的影響。

“重要的是,該事件並未影響我們的病人護理交付業務,整個校園網絡或COVID-19工作。”

“我們正在繼續我們的調查,但我們目前不認為患者的病歷被暴露了。”

資料來源:uscf.edu

他們分享了許多信息,使攻擊者得以不受干擾,但這並不意味著他們沒有掌握有價值的數據。他們表示,騙子們致力於為公眾利益服務的寶貴學術工作。

這就是為什麼大學決定最好屈服於贖金要求並付清費用的原因。據報導,他們向網絡犯罪分子提供了114萬美元的贖金。但是,必須注意的是,根據大學的聲明,這只是騙子勒索他們的金額的一部分。他們的聲明說,他們“做出艱難的決定來支付贖金的一部分,大約為114萬美元。”這暗示了這些冒昧的在線犯罪分子可能要求更高的金額。

憑藉這114萬美元,大學購買了一種能夠解鎖加密數據的工具。它還購買了黑客先前獲得的數據返回。

大學的舉足輕重之舉無疑會在在線社區中引起漣漪。它可能會激勵騙子製造更多的網絡攻擊,並打擊其他教育機構 。對於教育部門的組織來說,這是加強其在線安全性的關鍵時刻。網絡攻擊不會停止,而會繼續。盡最大努力保護系統免受惡意網絡犯罪分子的侵擾。