Az UCSF a NetWalker Ransomware Attack áldozataként esik vissza - több mint 1 millió dollárt fizet a Ransom ellen

Az USA-ban a kaliforniai San Francisco-i Egyetem kibertámadások áldozatává vált június 01-én. Az intézményt a NetWalker ransomware megcélozta és úgy döntött, hogy eleget tesz a támadók igényeinek.

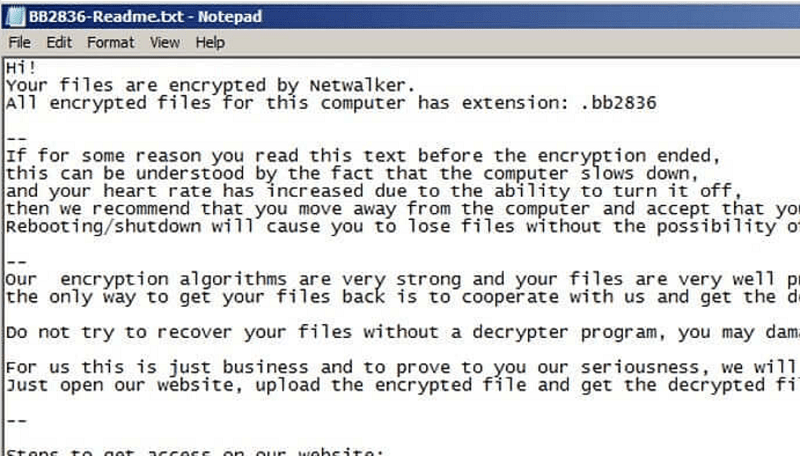

Vizsgáljuk meg a ransomware fenyegetését. A biztonsági szakértők 2019 augusztusában fedezték fel a NetWalker ransomware szoftvert. Először a Mailto nevet hordozták a fájlok titkosításának módja miatt (a hozzáadott kiterjesztés azonos nevű volt). Az egyik dekódoló további elemzése rámutatott, hogy NetWalkernek hívják.

Miután a fertőzés beszivárog a rendszerbe, megkezdi a programozást - átveszi az irányítást és titkosít mindent.

Mi történik a rosszindulatú fájl végrehajtása után. Forrás: cynet.com

Speciális kiterjesztéseket ad hozzá, amelyek lezárják a fájlokat, és használhatatlanná teszik őket. A rendszerben tárolt fájlok nagy részét átnevezik, és kiterjesztéseik ' mailto [knoocknoo@cock.li]. [Létrehozott fájlnév] -re változnak .

Milyen a fájlok, miután a NetWalker hozzáadta kiterjesztéseit. Forrás: cynet.com

A fájlok titkosításának befejezése után váltságdíjat hagy, amely részletezi az áldozat kipróbálását a követelésekkel együtt. Két változatot találtunk a NetWalker váltságdíjjegyzékéről. Mindkettő lent láthatja.

Forrás: cynet.com

Forrás: tripwire.com

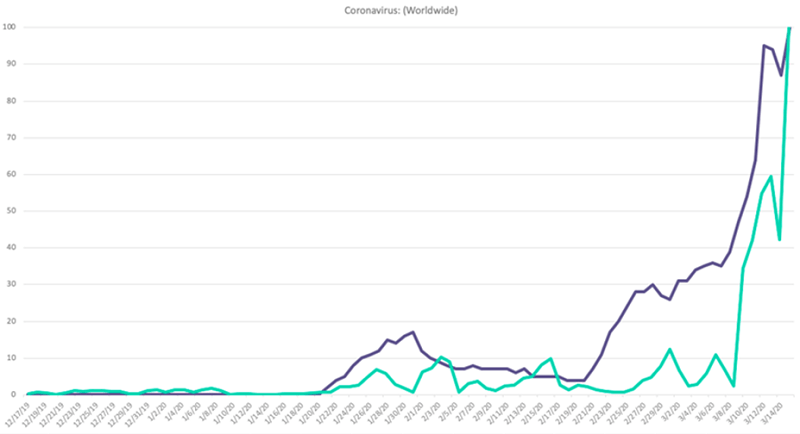

A NetWalker ransomware támadás mögött lévő hackerek nem csatlakoztak másokhoz az egészségügyi intézmények elleni tűzszünethez . Sok más hackerek más célokat tűzték ki a koronavírus-járvány közepette. Azok, akik a NetWalker mögött álltak, folytattak támadásaikat anélkül, hogy sokat gondolkodtak volna arról, hogy hova szállnak.

Az UCSF támadása

Egy kis háttértár az UCSF-ről. Az UCSF Orvostudományi Iskola az egyik vezető intézmény a koronavírus kutatásában. A jelentések szerint COVID-19 ellenanyag-tesztet végeznek. Az UCSF informatikai osztálya kijelenti, hogy az Orvostudományi Iskola szervereivel szembeni ransomware támadás még a tervezett célpont sem volt.

A hackerek széles fajta hálót vettek oda. Felszabadították a rosszindulatú programokat, és megvárták, hogy megnézze, hová kerül. A csalóknak nem volt egyértelmű gondolata, hogy kifejezetten az Orvostudományi Iskolát célozzák meg. Éppen így történt, hogy ez volt a cél, amit megkaptak.

Az aggályok enyhítése érdekében az USCF karanténba helyezte az Orvostudományi Egyetem informatikai rendszereit, kijelentve, hogy ez egy óvintézkedés. Állítólag a támadás egy elszigetelt esemény, amely nem jelent veszélyt az UCSF maghálózatára.

"Biztonsági intézkedésként számos informatikai rendszert karanténba helyeztünk az Orvostudományi Iskolán belül, és sikeresen elkülönítettük az eseményt az UCSF maghálózatából."

Forrás: uscf.edu

Folyamatban lévő nyomozás

Az UCSF informatikai részlege még nem fejezte be a vizsgálatot, így nem tettek meggyőző nyilatkozatokat. De azt jelentették, hogy úgy vélik, hogy a szerver támadás opportunista. És kijelentette, hogy a hackerek lopott adatokat szolgáltattak a jogsértés bizonyítékául. Úgy van. Annak ösztönzése érdekében, hogy az egyetem fizetni tudjon, felajánlotta azokat az adatokat, amelyeket sikerült a szerverektől beszerezni.

A támadók nyilatkozata szerint sikerült beszerezni néhány érzékeny információt. Ezek az információk magukba sorolták a munkavállalói információkat, az orvosi tanulmányokat és a pénzügyi információkat, valamint a társadalombiztosítási számokkal rendelkező hallgatói kérelmeket.

Az egyetemi nyilatkozat (amelyet megosztottak az uscf.edu oldalon) azt fejti ki, hogy szilárd meggyőződésük, hogy az orvosi nyilvántartásokat nem lopták el. A támadás sem érintette a betegellátási műveleteket, a teljes campushálózatot és a COVID-19-hez kapcsolódó munkát.

"Fontos szempont, hogy ez az eset nem befolyásolta a beteggondozási műveleteinket, az általános campushálózatot vagy a COVID-19 munkáját."

"Folytatjuk a nyomozást, de jelenleg nem gondoljuk, hogy a betegek egészségügyi nyilvántartása nyilvánvalóvá vált volna."

Forrás: uscf.edu

Osztják, hogy sok információnak sikerült érintetlenül maradnia a támadók körében, de ez nem azt jelenti, hogy nem kapták meg az értékes adatokat. Azt állították, hogy a csalók értékes tudományos munkát végeztek a közérdek érdekében.

Ezért az egyetem úgy döntött, hogy a legjobban el kell engedni a váltságdíjat és fizetnie kell. Úgy tűnik, hogy 1,14 millió dollárt váltságdíjban adtak a számítógépes bűnözőknek. Fontos azonban megjegyezni, hogy az egyetemi nyilatkozat szerint ez csak egy része annak az összegnek, amelyet nekik kikiáltottak. Nyilatkozata szerint „nehéz döntést hoztak a váltságdíj egy részének, mintegy 1,14 millió dollár kifizetéséről.” Ez arra utal, hogy a brazen online bűnözők esetleg még meredesebb összeget kértek.

Ezzel az 1,14 millió dollárral az Egyetem vásárolt egy eszközt, amely képes a titkosított adatok feloldására. Megvásárolta számukra a hackerek által korábban megszerzett adatok visszatérését is.

Az egyetem barlangba lépése és betartása kétségtelenül hullámokat generál az online közösségben. Ez valószínűleg arra ösztönzi a csalókat, hogy több számítógépes támadást készítsenek, és más oktatási intézményeket sztrájkoljanak. Döntő ideje az oktatási ágazat szervezeteinek szigorítani online biztonságukat. A számítógépes támadások nem szűnnek meg, hanem folytatódnak. Mindent megtesz annak érdekében, hogy megvédje rendszereit a rosszindulatú számítógépes bűnözők karjaitól.