Kapade routrar som används för att sprida Coronavirus-skadade appar

Vi lever genom en pandemi, och i denna tid av oro har paniken kring Coronavirus ännu inte avtagit. Människor känner sig oroliga och rädda för vad som kommer att komma. Under dessa skrämmande tider trivs cyberbrottslingar. Skadliga individer utnyttjar COVID-19-tema cyberattacker och drar nytta av människors rädsla. Booby-fångade URL: er, malware-attacker och bedrägeri-stoppningsbedrägerier ökar. Dessa skurkar har sett det vara lämpligt att sprida skadlig programvara för dataöverföring via phishing-e-postmeddelanden, oupptäckt av moral. Det finns ingen brist på bedrägerier och attacker.

Den senaste Coronavirus-bedrägerien kretsar kring routrar. Cybercriminals har böjt sig för att hacking routrar och ändra DNS-inställningar. Deras mål är att sprida skadlig kod från Coronavirus och deras utbrott har redan gjort anspråk på över tusen offer. De skadliga hackarna har använt Oski-informationstjällande skadlig programvara för att utföra sina attacker.

Table of Contents

Vad är ett DNS och hur fungerar det?

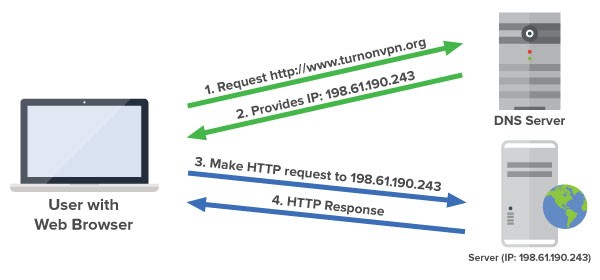

Domännamnsystemet, vanligtvis känt som DNS, översätter namn till IP-adresser. Du kan tänka på DNS som en namndatabas som innehåller internetdomännamn och förvandlar dem till IP-adresser. DNS tillhandahåller den information du behöver för att ansluta användare till fjärrvärdar. Om du skriver en webbplats i en webbläsare, okänt för dig, kartlägger en server namnet till dess motsvarande IP-adress. Du kan se en beskrivning av processen på bilden nedan.

Processen med DNS-översättning av namn till IP-adresser. Källa: devopedia.org

För att genomföra sina attacker kapar hackare offrets router och ändrar DNS-inställningarna. De ser till att offret omdirigeras till webbplatser som de kontrollerar. Och dessa webbplatser med cyberbrottsskontroll är sådana som marknadsför innehåll med Coronavirus relaterat till skadlig programvara - antingen kartor, råd eller annan information om COVID-19 och paniken kring det. Dessa webbplatser annonserar sedan en mängd korrupta applikationer. Om offret laddar ner den skadliga programvaran med den falska webbplatsen, bjuder de in stora problem i sin enhet. Genom att ladda ner den skadliga appen tillåter de i själva verket informationsstjälande Oski-skadlig programvara i sitt system.

Oski, informationsstjälande skadlig programvara - Vad du behöver veta om det?

Oski har en webbaserad PHP-kommando- och kontrollserver, som finns i Ryssland. Naturligtvis antar experter att det är där människorna bakom det ligger. Det är Windows-baserat, vilket gör det möjligt att rikta sig till x86- och x64-versionerna av Windows 7, 8, 8.1 och 10. Dess standardinfiltrationstekniker inkluderar alla vanliga misstänkta: malvertisering och phishing-kampanjer, nedladdning av drivrutiner, exploateringssatser. Malware kan också spridas som en direkt zippad fil eller en körbar. Dess mångsidighet ger det en hel del när det gäller attacker. Det verkar som om de människor som försöker sprida infektionen nu har satt sikten på en mer "direkt" strategi. De har börjat inrikta sig på routrar och ändra DNS-inställningar, med avsikt att omdirigera intet ont om offer till korrupta webbplatser och driva det otäcka hotet mot dem som ett "användbart verktyg."

Oski kan installeras utan några uttryckliga administrativa rättigheter. Dessutom kommer den lindad under en omlastnings nyttolast. Sedan när Oski laddats in i systemet förstör den självlasten. Således se till att Oskis spår inte kan upptäckas, och att det förblir dold.

Oski tog sin väg på Dark Web-forumet i december. Det annonserades av sina skapare som det perfekta verktyget för att stjäla information från sina offer. Oski syftar till att ta tag i data om kryptovaluta-konton, onlinekonton, kreditkortsnummer, bankkontouppgifter. Det är grundligt i sin stöld.

När det gäller exfiltrering vänder Oski stealer sig till HTTP-protokollet för att överföra data från det komprometterade slutanvändarsystemet. Dessa data överförs som en del av HTTP POST-kroppen, och de skickas i ett komprimerat format. Som till exempel en zippad fil.

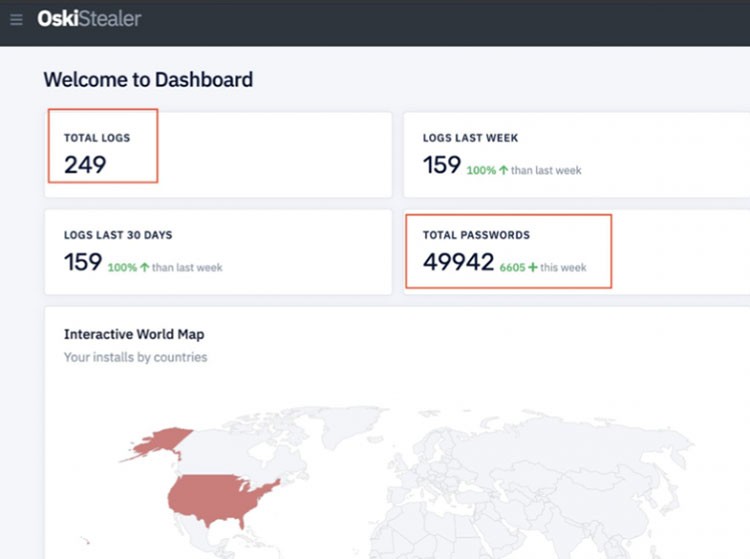

Under den korta tiden efter sin Dark Web-reklam, i december, har Oski gjort anspråk på ganska imponerande lista över offren och har stulit en mängd privat information. Experter rapporterar att skadlig kod har 43 336 stulna lösenord. Ett antal, Oski lyckades nå, främst från Google-kampanjer. Bara tio timmar senare, efter deras utredning, noterade de att antalet steg till 49 942, med en ökning av stockarna från 88 till det svindlande 249.

Oskis rapporterade framsteg och förbättring av sin datastöld. Källa: securityweek.com

Det senaste Coronavirus-exploaterande cyberattacket

Cybercrooks letar alltid efter sätt att dra nytta av människors rädsla och naivitet. Som förklarats ovan, deras senaste ansträngningar byter offentliga oro kring COVID-19-pandemin. Säkerhetsexperter noterade att deras routerinriktningskampanj endast har varit aktiv i bara några dagar, men under den korta varaktigheten har över 1,193 offer. Dessa cyberattackare riktar sig till människor, främst belägna i USA, Frankrike och Tyskland.

De skadliga individerna syftar till att hacka routrar, som de senare blandar sig med och ändra sina inställningar. De verkar ha fokuserat huvudsakligen på Linksys-routrar och riktat dem genom att brute-tvångsuppgifter för fjärrhantering. Om du inte har en Linksys, andas inte en lättnadssorg än. Rapporter har kommit översvämmande att D-Link routrar också har börjat bli kompromitterade. Cyberkriminals attack utvecklas. Du måste förbli vaksam och inte lita på tankesättet "det kommer inte att hända mig".

Dessa hackare kapar din router och ändrar dina DNS IP-adresser. Som redan förklarats ovan har DNS ansvaret att skicka dig till en IP-adress som motsvarar webbplatsen du skrev in och ville besöka. Genom att ta kontroll över DNS-inställningarna kan angriparna byta namn på DNS-IP-adresserna och omdirigera dig till [.] Angreppsstyrda webbsidor. Du kan se en lista över några av de riktade domänerna, dessa skurkar omdirigerar dig till nedan.

- aws.amazon [.] com

- goo [.] gl

- bitars [.] ly

- Washington [.] edu

- Images [.] oss

- UFL [.] edu

- disney [.] com

- cox [.] netto

- xhamster [.] com

- pubads.g.doubleclick [.] netto

- TIDD [.] ly

- redditblog [.] com

- Fiddler2 [.] com

- WinImage [.] com

Lista över riktade domäner som användare får omdirigeringar till. Källa: hotpost.com

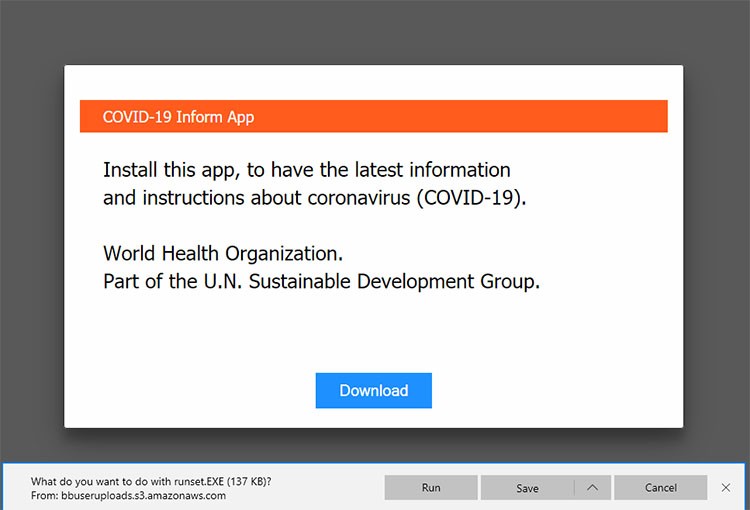

Offren för dessa omdirigeringar tenderar att komma till webbplatser som främjar en app. Det kanske inte är samma app varje gång, men det är alltid en beträffande COVID-19-utbrottet. Inte bara driver de appen, utan de uppmanar användare att ladda ner den om de vill "ha den senaste informationen och instruktionerna om coronavirus (COVID-19)." Cherryen på toppen är att dessa skurkar hävdar att meddelandet kommer från ingen annan än Världshälsoorganisationen (WHO). Det är ett påstående som de utgjorde för trovärdighet och hoppas att du tror. Falla inte för det.

COVID-19 Informera bedräglig marknadsföring av appen och DOWNLOAD-knappen. Källa: hotpost.com

De otaliga sidorna med Coronavirus-teman driver skamappar och gör sitt bästa för att dupa ner att ladda ner dem. Alla applikationer annonseras som användbara, om inte viktiga, verktyg som hjälper dig under denna pandemi. Tro inte på det. Det är en lögn, skapad av skadliga individer.

Dessa skurkar gav sitt bästa för att få deras lögner att verka legitima. Nedladdningsknappen, sidan skryter av, har taggen 'href' eller hyperlänk, inställd på google [.] Com / chrome. På det sättet, om du håller muspekaren ovanpå knappen, kan du tappa att den är pålitlig. Fasaden börjar knäcka när du inser att en "on-click" -händelse har ställts in och den ändrar URL: en till den skadliga.

Skydda dig själv - minsta ansträngning så undviker du maximal skada

Du måste ändra användarnamn och lösenord för inloggning som routern kommer i din besittning med. Skapa säkrare referenser för att säkerställa att hackning av din router förblir utanför tabellen för skadliga cybercrooks.

Om du har en Linksys- eller D-Link-router, ändra routerns kontrollpanels åtkomstuppgifter. Om du inte har en sådan router, ändra ändå referenser! Skydda också dina molnkontouppgifter. Säkra också alla fjärrhanteringskonton för dina routrar. På så sätt lyckas du undvika övertaganden som förlitar sig på brute-tvingande taktik eller referens-stoppningsattacker.

Om du vill undvika krångel, huvudvärk och problem med att hantera attacken ska du inte ignorera varningstecknen. Om något verkar misstänkt, behandla det med lämplig mängd försiktighet. Lite extra uppmärksamhet går långt. Om du vill ladda ner en app gör du det från officiella källor, som Google Play. Varje annan plats förtjänar att bli behandlad med största noggrannhet.