Kaprede routere bruges til at sprede Coronavirus Malware-redede apps

Vi lever gennem en pandemi, og i denne tid med uro er panikken omkring Coronavirus endnu ikke nedsænket. Folk føler sig urolige og bange for, hvad der skal komme. I disse skræmmende tider trives cyberkriminelle. Ondsindede individer udnytter COVID-19-tema cyberangreb og drager fordel af folks frygt. Booby-fangede webadresser, malware-angreb og bedrageri-fylde-svindel er ved at stige. Disse skurke har set det passende at sprede malware til dataudfiltrering via phishing-e-mails, ude af moral. Der er ingen mangel på svindel og angreb.

Den seneste Coronavirus-fidus drejer sig om routere. Cyberkriminelle har bøjet sig for at hacking routere og ændre DNS-indstillinger. Deres mål er at sprede malware fra Coronavirus, og deres voldsomt har allerede gjort krav på over tusind ofre. De ondsindede hackere har brugt Oski-information-stjæler malware til at udføre deres angreb.

Table of Contents

Hvad er en DNS, og hvordan fungerer det?

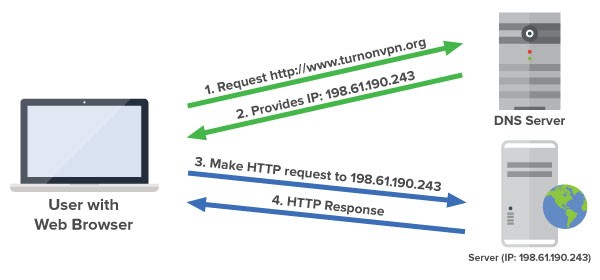

Domænenavnsystemet, almindeligt kendt som DNS, oversætter navne til IP-adresser (Internet Protocol). Du kan tænke på DNS som en navnedatabase, der indeholder internetdomænenavne og omdanner dem til IP-adresser. DNS giver de oplysninger, du har brug for for at forbinde brugere til eksterne værter. Hvis du skriver et websted i en browser, uvidende om dig, kortlægger en server navnet til dets tilsvarende IP-adresse. Du kan se en afbildning af processen på billedet herunder.

Processen med DNS-oversættelse af navne til IP-adresser. Kilde: devopedia.org

For at udføre deres angreb kaprer hackere offerets router og ændrer DNS-indstillingerne. De sikrer, at offeret bliver omdirigeret til websteder, som de kontrollerer. Og disse cyberkriminelle-kontrollerede sider er dem, der reklamerer for malware-ridet Coronavirus-relateret indhold - enten kort, rådgivning eller enhver information vedrørende COVID-19 og panikken omkring det. Disse websteder reklamerer derefter for en række korrupte applikationer. Hvis offeret henter den ondsindede software ved hjælp af det falske websted, inviterer de store problemer på deres enhed. Ved at downloade den ondsindede app tillader de i virkeligheden den informationstjæle Oski-malware til deres system.

Oski, den information-stjæle malware - Hvad skal du vide om det?

Oski har en webbaseret PHP kommando- og kontrolserver, der er i Rusland. Naturligvis antager eksperter, at det er her, folkene bag det ligger. Det er Windows-baseret, som giver det mulighed for at målrette x86- og x64-versioner af Windows 7, 8, 8.1 og 10. Dets standardinfiltrationsteknikker inkluderer alle de sædvanlige mistænkte: malvertisering og phishing-kampagner, drive-by-downloads, udnyttelse af kits. Malware kan også sprede sig som en direkte lynlåset fil eller en eksekverbar. Dets alsidighed giver det ret stor rækkevidde, når det kommer til angreb. Det ser ud til, at de mennesker, der forsøger at sprede infektionen, nu har sat deres syn på en mere 'direkte' tilgang. De er begyndt at målrette routere og ændre DNS-indstillinger med det formål at omdirigere intetanende ofre til korrupte steder og skubbe den grimme trussel mod dem som et "nyttigt værktøj."

Oski kan installeres uden nogen eksplicitte administrative rettigheder. Hvad mere er, det kommer indpakket under en indpaknings nyttelast. Så når Oski først er indlæst i systemet, ødelægger denne nyttelast selvdestruktion. Således sikrer du, at Oskis spor ikke kan opdages, og at det forbliver skjult.

Oski kom vej på Dark Web-fora i december. Det blev annonceret af sine skabere som det perfekte værktøj til at stjæle information fra sine ofre. Oski sigter mod at beslaglægge data om crypto-wallet-konti, onlinekontooplysninger, kreditkortnumre, bankkontodetaljer. Det er grundigt i sin tyveri.

Når det kommer til eksfiltrering, vender Oski-stjæleren sig til HTTP-protokollen for at overføre data fra det kompromitterede slutbrugersystem. Disse data overføres som en del af HTTP POST-kroppen, og de sendes i et komprimeret format. Som for eksempel en zippet fil.

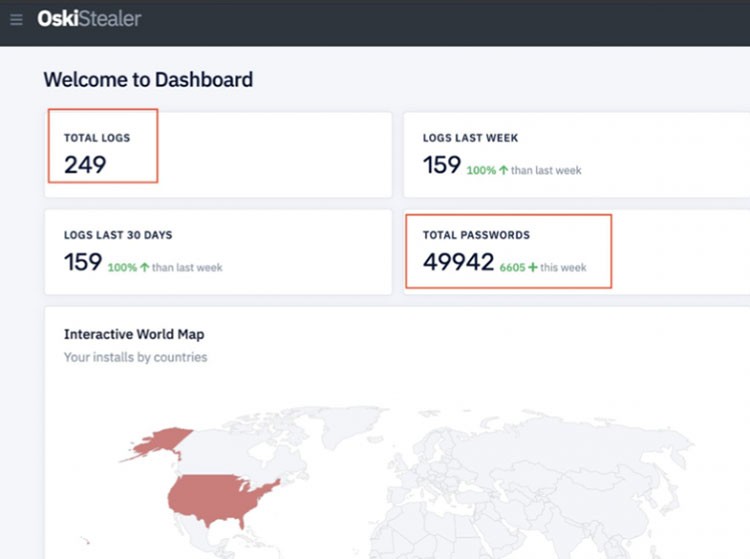

I løbet af den korte tid efter sin Dark Web-reklame i december har Oski hævdet en ganske imponerende liste over ofre og har stjålet en overflod af privat information. Eksperter rapporterer, at malware besidder 43.336 stjålne adgangskoder. Et antal, Oski formåede at nå, hovedsageligt fra Google-kampagner. Kun ti timer senere, efter deres undersøgelse, bemærkede de, at antallet steg til 49.942, med en stigning i bjælkerne fra 88 til det svimlende 249.

Oskis rapporterede fremskridt og forbedring af datatyveri. Kilde: securityweek.com

Den nyeste cyberangreb, der udnytter Coronavirus

Cybercrooks ser altid efter måder at drage fordel af folks frygt og naivitet. Som forklaret ovenfor, bytter deres seneste bestræbelser på offentlige bekymringer omkring COVID-19-pandemien. Sikkerhedseksperter bemærkede, at deres routermålretningskampagne kun har været aktiv i kun få dage, men i den korte varighed har flere 1.193 ofre krævet. Disse cyberangreb er rettet mod mennesker, hovedsageligt beliggende i USA, Frankrig og Tyskland.

De ondsindede personer sigter mod at hacke routere, som de senere blander sig med, og ændre deres indstillinger. Det ser ud til, at de hovedsageligt har fokuseret på Linksys-routere og målrettet dem ved at brute-tvangsadministrationsoplysninger. Hvis du ikke har en Linksys, skal du ikke indånde et lettelsens suk endnu. Rapporter er oversvømmet om, at D-Link-routere også er begyndt at blive kompromitteret. Cyberkriminals angreb udvikler sig. Du skal forblive årvågen og ikke stole på tankegangen 'det vil ikke ske med mig'.

Disse hackere kaprer din router og ændrer dine DNS IP-adresser. Som allerede forklaret ovenfor har DNS ansvaret for at sende dig til en IP-adresse, der svarer til det websted, du indtastede og ønskede at besøge. Ved at gribe kontrollen over DNS-indstillingerne kan angriberen omdøbe DNS-IP-adresserne og omdirigere dig til [.] Angriberstyrede websider. Du kan se en liste over nogle af de målrettede domæner, disse skæve omdirigerer dig til nedenfor.

- aws.amazon [.] dk

- goo [.] gl

- bit [.] ly

- washington [.] edu

- ImageShack [.] os

- UFL [.] edu

- disney [.] dk

- cox [.] netto

- porno film [.] dk

- pubads.g.doubleclick [.] netto

- TIDD [.] ly

- redditblog [.] dk

- fiddler2 [.] dk

- WinImage [.] dk

Liste over målrettede domæner, som brugerne får omdirigeringer til. Kilde: truepost.com

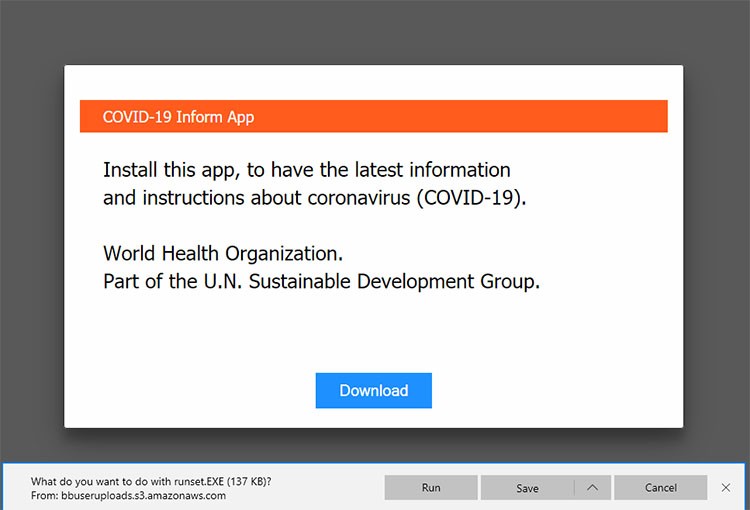

Ofre for disse omdirigeringer har en tendens til at blive ført til websteder, der reklamerer for en app. Det er måske ikke den samme app hver gang, men det er altid en angående COVID-19-udbruddet. Ikke kun skubber de appen, men de opfordrer brugerne til at downloade den, hvis de ønsker at "have de nyeste oplysninger og instruktioner om coronavirus (COVID-19)." Kirsebæret på toppen er, at disse skurke hævder, at beskeden kommer fra ingen anden end Verdenssundhedsorganisationen (WHO). Det er en påstand, de udgjorde til troværdighed, og håber, at du tror. Fald ikke for det.

COVID-19 Informer bedragerisk forfremmelse af app og knappen DOWNLOAD. Kilde: truepost.com

Det utallige sider med Coronavirus-tema skubber app-apps og gør sit bedste for at dupe dig til at downloade dem. Alle applikationer bliver annonceret som nyttige, hvis ikke vigtige, værktøjer, der kan hjælpe dig under denne pandemi. Tro ikke på det. Det er en løgn, udformet af ondsindede personer.

Disse skurke gav det deres bedste for at få deres løgn til at virke legitim. Download-knappen, siden kan prale af, har 'href'-tagget eller hyperlinket, indstillet til google [.] Com / chrome. På den måde, hvis du holder din musemarkør øverst på knappen, bliver du muligvis dupet, at den er pålidelig. Fasaden begynder at knække, når du er klar over, at der er indstillet en 'on-click' begivenhed, og den ændrer URL'en til den ondsindede.

Beskyt dig selv - mindst mulig indsats, så undgår du maksimal skade

Du skal ændre standard login brugernavn og adgangskode, som routeren kommer med i. Opret mere sikkerhedsoplysninger for at sikre, at hacking af din router forbliver fra bordet for ondsindede cybercrooks.

Hvis du har en Linksys- eller D-Link-router, skal du ændre routerens kontrolpanelets adgangsoplysninger. Hvis du ikke har en sådan router, skal du ikke desto mindre ændre legitimationsoplysninger! Beskyt også dine cloud-kontooplysninger. Sikker også enhver fjernstyringskonto til dine routere. På den måde lykkes det at undgå overtagelser, der er afhængige af brute-tvangstaktikkerne eller angreb fra uddannelsesstopning.

Hvis du ønsker at undgå besværet, hovedpine og problemer med at tackle angrebet, skal du ikke ignorere advarselsskiltene. Hvis noget forekommer mistænkeligt, skal du behandle det med den passende mængde forsigtighed. Lidt ekstra opmærksomhed går langt. Hvis du ønsker at downloade en app, skal du gøre det fra officielle kilder, f.eks. Google Play. Ethvert andet sted fortjener at blive behandlet med den største årvågenhed.