Gekaapte routers die worden gebruikt om door Coronavirus door malware veroorzaakte apps te verspreiden

We maken een pandemie door en in deze tijd van onrust is de paniek rond het Coronavirus nog niet verdwenen. Mensen voelen zich ongemakkelijk en bang voor wat komen gaat. In deze beangstigende tijden gedijen cybercriminelen. Schadelijke personen maken gebruik van cyberaanvallen met een COVID-19-thema en profiteren van de angst van mensen. Booby-trapped URL's, malware-aanvallen en oplichting met inloggegevens zijn in opkomst. Deze oplichters hebben het geschikt gevonden om data-exfiltratie-malware te verspreiden via phishing-e-mails, zonder moraal. Er is geen gebrek aan oplichting en aanvallen.

De nieuwste Coronavirus-zwendel draait om routers. Cybercriminelen houden zich bezig met het hacken van routers en het wijzigen van DNS-instellingen. Hun doel is het verspreiden van Coronavirus-malware, en hun razernij heeft al meer dan duizend slachtoffers geëist. De kwaadwillende hackers gebruiken de Oski-informatie-stelende malware om hun aanvallen uit te voeren.

Table of Contents

Wat is een DNS en hoe werkt het?

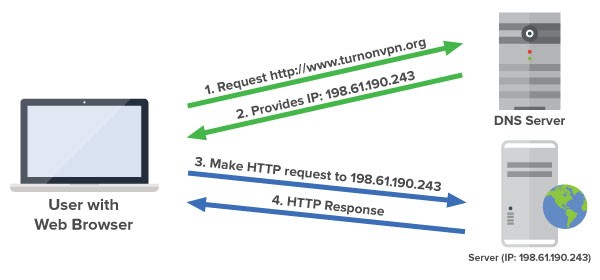

Het domeinnaamsysteem, algemeen bekend als DNS, vertaalt namen naar IP-adressen (internet protocol). U kunt DNS beschouwen als een naamgevingsdatabase die internetdomeinnamen bevat en deze omzet in IP-adressen. DNS biedt de informatie die u nodig hebt om gebruikers met externe hosts te verbinden. Als u een website in een browser typt, zonder dat u het weet, wijst een server de naam toe aan het bijbehorende IP-adres. U kunt een afbeelding van het proces zien in de onderstaande afbeelding.

Het proces waarbij DNS namen vertaalt naar IP-adressen. Bron: devopedia.org

Om hun aanvallen uit te voeren, kapen hackers de router van het slachtoffer en wijzigen ze de DNS-instellingen. Ze zorgen ervoor dat het slachtoffer wordt omgeleid naar websites die ze beheren. En deze door cybercriminelen gecontroleerde sites zijn sites die malware-gerelateerde Coronavirus-gerelateerde inhoud promoten - kaarten, advies of informatie over COVID-19 en de paniek eromheen. Deze sites adverteren dan een verscheidenheid aan corrupte applicaties. Als het slachtoffer de schadelijke software downloadt via de nepsite, nodigen ze grote problemen uit op hun apparaat. Door de kwaadaardige app te downloaden, laten ze in feite de informatie-stelende Oski-malware toe in hun systeem.

Oski, de informatie-stelende malware - Wat moet je erover weten?

Oski heeft een webgebaseerde PHP command-and-control-server in Rusland. Deskundigen gaan er natuurlijk van uit dat daar de mensen erachter zitten. Het is op Windows gebaseerd, waardoor het zich kan richten op x86- en x64-versies van Windows 7, 8, 8.1 en 10. De standaard infiltratietechnieken omvatten alle gebruikelijke verdachten: malvertising- en phishing-campagnes, drive-by downloads, drive-kits. De malware kan zich ook verspreiden als een direct gezipt bestand of als uitvoerbaar bestand. De veelzijdigheid geeft het een behoorlijk bereik als het gaat om aanvallen. Het lijkt erop dat de mensen die de infectie proberen te verspreiden, nu hun zinnen hebben gezet op een meer 'directe' aanpak. Ze zijn begonnen met het targeten van routers en het wijzigen van DNS-instellingen, met de bedoeling nietsvermoedende slachtoffers om te leiden naar corrupte sites en de vervelende dreiging op hen te drukken als een 'nuttig hulpmiddel'.

Oski kan worden geïnstalleerd zonder expliciete administratieve rechten. Bovendien wordt het verpakt onder een wikkellading. Zodra Oski eenmaal in het systeem is geladen, vernietigt die lading zichzelf. Zo zorgt u ervoor dat de tracks van Oski niet kunnen worden gedetecteerd en verborgen blijft.

Oski kwam in december op de Dark Web-forums. Het werd door zijn makers geadverteerd als het perfecte hulpmiddel om informatie van zijn slachtoffers te stelen. Oski streeft ernaar gegevens in beslag te nemen op crypto-wallet-accounts, online accountgegevens, creditcardnummers, bankrekeninggegevens. Het is grondig in zijn diefstal.

Als het gaat om exfiltratie, wendt de Oski-stealer zich tot het HTTP-protocol om gegevens te verzenden vanaf het gecompromitteerde eindgebruikerssysteem. Die gegevens worden overgedragen als onderdeel van de HTTP POST-body en worden verzonden in een gecomprimeerd formaat. Zoals een gecomprimeerd bestand, bijvoorbeeld.

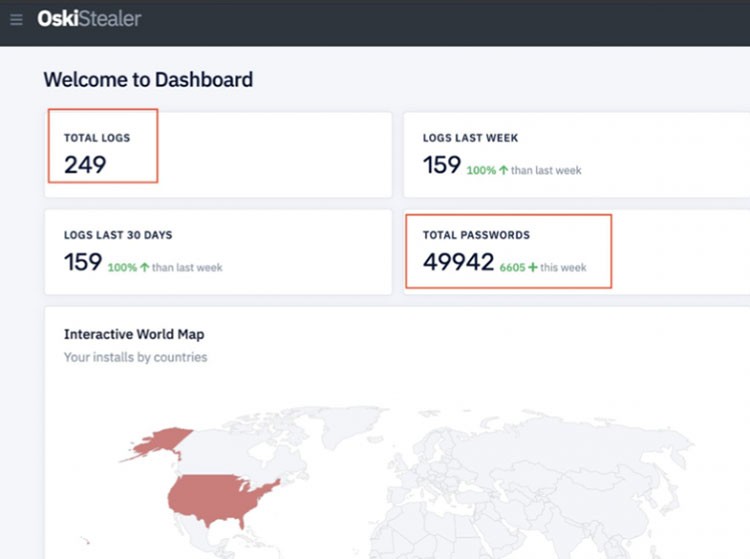

In de korte tijd na zijn Dark Web-advertentie, in december, heeft Oski een behoorlijk indrukwekkende lijst met slachtoffers opgeëist en een overvloed aan privégegevens gestolen. Experts melden dat de malware 43.336 gestolen wachtwoorden heeft. Een aantal wist Oski te bereiken, vooral via Google-campagnes. Slechts tien uur later, na hun onderzoek, merkten ze op dat het aantal steeg tot 49.942, met een toename van de logs van 88 tot maar liefst 249.

Oski meldde vooruitgang en verbetering in zijn datadiefstal. Bron: securityweek.com

De nieuwste Coronavirus-uitbuitende cyberaanval

Cybercriminelen zoeken altijd naar manieren om te profiteren van de angst en naïviteit van mensen. Zoals hierboven uitgelegd, jagen hun laatste inspanningen op publieke zorgen rond de COVID-19-pandemie. Beveiligingsexperts merkten op dat hun router-targetingcampagne slechts een paar dagen actief was, maar in die korte tijd meer dan 1.193 slachtoffers had geëist. Deze cyberaanvallers zijn gericht op mensen, voornamelijk in de Verenigde Staten, Frankrijk en Duitsland.

De kwaadwillende personen proberen routers te hacken, waarmee ze zich later bemoeien, en hun instellingen te wijzigen. Ze lijken zich voornamelijk op Linksys-routers te hebben gericht, waarbij ze erop zijn gericht door op brute wijze de referenties voor extern beheer te forceren. Als u niet over een Linksys beschikt, sla dan niet opgelucht adem. Er zijn berichten binnengekomen dat D-Link-routers ook in gevaar zijn gekomen. De aanval van de cybercriminelen evolueert. U moet waakzaam blijven en niet vertrouwen op de mentaliteit 'het zal mij niet overkomen'.

Deze hackers kapen uw router en wijzigen uw DNS IP-adressen. Zoals hierboven al uitgelegd, heeft de DNS de verantwoordelijkheid om u naar een IP-adres te sturen dat overeenkomt met de website die u hebt ingevoerd en die u wilde bezoeken. Door de controle over de DNS-instellingen over te nemen, kunnen de aanvallers de DNS IP-adressen hernoemen en u omleiden naar [.] Door aanvallers bestuurde webpagina's. U kunt hieronder een lijst zien met enkele van de getargete domeinen waarnaar deze oplichters u doorverwijzen.

- aws.amazon [.] com

- goo [.] gl

- beetje [.] ly

- washington [.] edu

- imageshack [.] ons

- ufl [.] edu

- disney [.] com

- cox [.] net

- xhamster [.] com

- pubads.g.doubleclick [.] net

- tidd [.] ly

- redditblog [.] com

- fiddler2 [.] com

- winimage [.] com

Lijst met getargete domeinen waarnaar gebruikers worden omgeleid. Bron: threatpost.com

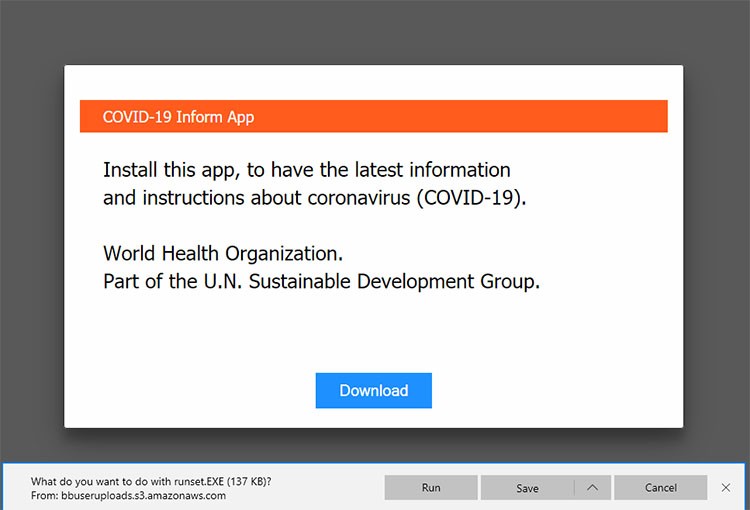

Slachtoffers van deze omleidingen worden vaak naar sites gebracht die een app promoten. Het is misschien niet elke keer dezelfde app, maar het is er altijd een met betrekking tot de COVID-19-uitbraak. Ze pushen niet alleen de app, maar dringen er ook bij gebruikers op aan om deze te downloaden als ze "de laatste informatie en instructies over coronavirus (COVID-19) willen hebben". De kers op de taart is dat deze oplichters beweren dat de boodschap van niemand anders komt dan van de Wereldgezondheidsorganisatie (WHO). Dat is een bewering die ze geloofwaardig maakten, en ik hoop dat je het gelooft. Trap er niet in.

COVID-19 Informeer App bedrieglijke promotie en DOWNLOAD-knop. Bron: threatpost.com

De talloze pagina's met een Coronavirus-thema pushen nep-apps en doen hun best om u te misleiden om ze te downloaden. Alle toepassingen worden geadverteerd als nuttige, zo niet essentiële, hulpmiddelen om u tijdens deze pandemie te helpen. Geloof dat niet. Het is een leugen, gemaakt door kwaadwillende personen.

Deze oplichters deden hun best om hun leugen legitiem te laten lijken. De downloadknop, waar de pagina trots op is, heeft de tag 'href' of hyperlink, ingesteld op google [.] Com / chrome. Op die manier, als u uw muiscursor bovenop de knop houdt, wordt u mogelijk bedrogen dat het betrouwbaar is. De façade begint te kraken wanneer je je realiseert dat er een 'on-click'-gebeurtenis is ingesteld en het verandert de URL in de kwaadaardige.

Bescherm uzelf - minimale inspanning en u vermijdt maximale schade

U moet de standaard gebruikersnaam en het wachtwoord voor inloggen wijzigen, waarmee de router in uw bezit komt. Maak veiligere inloggegevens om ervoor te zorgen dat het hacken van uw router van de tafel blijft voor kwaadwillende cybercriminelen.

Als u een Linksys- of D-Link-router heeft, wijzig dan de toegangsgegevens van het bedieningspaneel van de router. Als je zo'n router niet hebt, verander dan toch de inloggegevens! Bescherm ook de inloggegevens van uw cloudaccount. Beveilig ook een extern beheeraccount voor uw routers. Op die manier slaagt u erin overnames te vermijden die afhankelijk zijn van de brute-forcing-tactieken of aanvallen met inloggegevens.

Als u het gedoe, de hoofdpijn en de problemen met de aanval wilt vermijden, negeer dan de waarschuwingssignalen niet. Als iets verdacht lijkt, wees er dan voorzichtig mee. Een beetje extra aandacht gaat ver. Als je een app wilt downloaden, doe dit dan via officiële bronnen, zoals Google Play. Elke andere plaats verdient het om met de grootste waakzaamheid behandeld te worden.