Cybercrooks извлекает выгоду из глобальной пандемии, чтобы извлечь выгоду из вредоносного ПО коронавируса

В связи с тем, что Всемирная организация здравоохранения официально объявляет инфекцию COVID-19 пандемией, все больше и больше стран во всем мире принимают дополнительные меры для сдерживания распространения вируса. В это время кризиса хакеры воспользовались возможностью, чтобы использовать массовую панику вокруг штамма Коронавирус для распространения вредоносного ПО и получения прибыли.

Table of Contents

Удаленный доступ может оказаться угрозой для организаций

В некоторых местах вводится общенациональный карантин, и многим компаниям и организациям не остается другого выбора, кроме как заставить своих сотрудников помещать себя на карантин и работать удаленно. Компаниям и организациям сложно адаптировать свои модели безопасности соответственно за такое короткое время. Поскольку доступ и удобство использования были приоритетом над онлайн-безопасностью, риск кибератак значительно возрос.

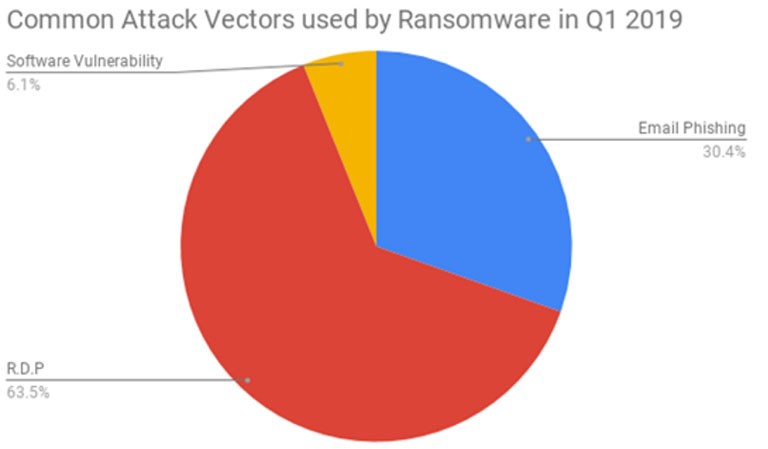

Основная проблема заключается не в необходимости предоставления масштабируемой опции удаленной работы, а в безопасности сети. Большинство людей будут полагаться на решения RDP (удаленный рабочий стол) и корпоративного VPN-доступа, чтобы связать себя со своей рабочей сетью и серверами. Хотя RDP является отличным инструментом, который дает вам возможность подключаться к удаленному рабочему столу и работать из дома, похоже, что это был наиболее предпочтительный вектор атаки для вымогателей в первом квартале 2019 года. Кроме того, известны учетные данные RDP быть легко собранным злоумышленниками.

Рисунок 1: RDP, возглавляющий диаграмму предпочтительных векторов заражения для вымогателей в первом квартале 2019 года. Источник: Coveware

Когда компания предоставляет сотрудникам доступ к удаленному рабочему столу для работы дома, настоятельно рекомендуется сбросить все пароли, выбрать более надежные, а также выбрать MFA (многофакторную аутентификацию). Эти требования необходимы, потому что большое количество сотрудников делают ошибку, используя один и тот же пароль для более чем одного онлайн-сервиса. Это повышает вероятность того, что личная информация будет украдена и впоследствии продана на темных веб-площадках.

В отчете Cloudfare говорится, что из-за большого количества людей, которые сидят дома одновременно, общее использование интернета резко возросло в глобальном масштабе:

«Поскольку все больше людей работают из дома, пиковый трафик в пострадавших регионах увеличился в среднем примерно на 10%. В Италии, где введен общенациональный карантин, пиковый интернет-трафик вырос на 30%. Структура трафика также изменилась, поэтому пиковый трафик увеличивается. происходит в начале дня в пострадавших регионах ".

Вредоносные актеры используют вспышку Коронавируса в целях фишинга

Ни одно важное глобальное событие не осталось неиспользованным киберпреступниками для фишинга. С эпидемией COVID-19, которая держит людей в постоянном состоянии паники, очень легко заманить ничего не подозревающих жертв. Ложные обещания о важных открытиях и последние новости о штамме Коронавируса представляются пользователям в виде теневых ссылок или открытых зараженных файлов. Все, что им нужно сделать, это щелкнуть, и их устройства мгновенно инфицируются вредоносным ПО Coronavirus.

По данным ActionFraud (Национальный центр сообщений о мошенничестве и киберпреступности в Великобритании), мошенничество с коронавирусом обошлось жертвам более чем в £ 800 тыс. Только за февраль 2020 года.

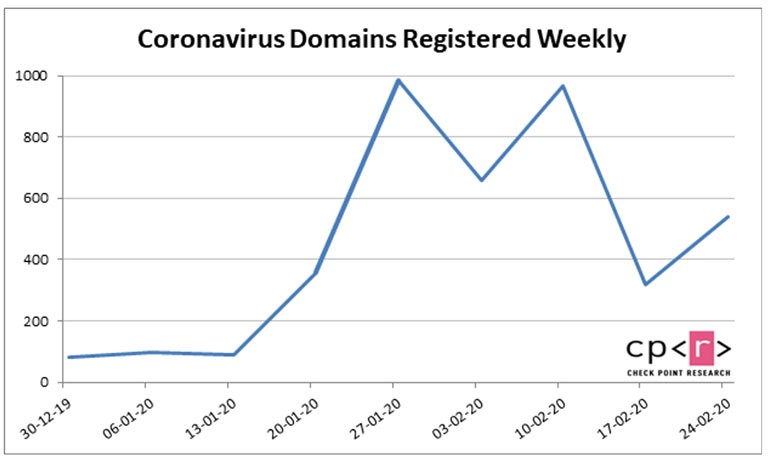

Check Point сообщает, что с начала 2020 года было зарегистрировано более 4000 доменов, связанных с коронавирусом, многие из которых предположительно созданы для фишинг-активности.

Рисунок 2: На графике показано количество доменов, связанных с коронавирусом, зарегистрированных с начала 2020 года. Источник: Check Point

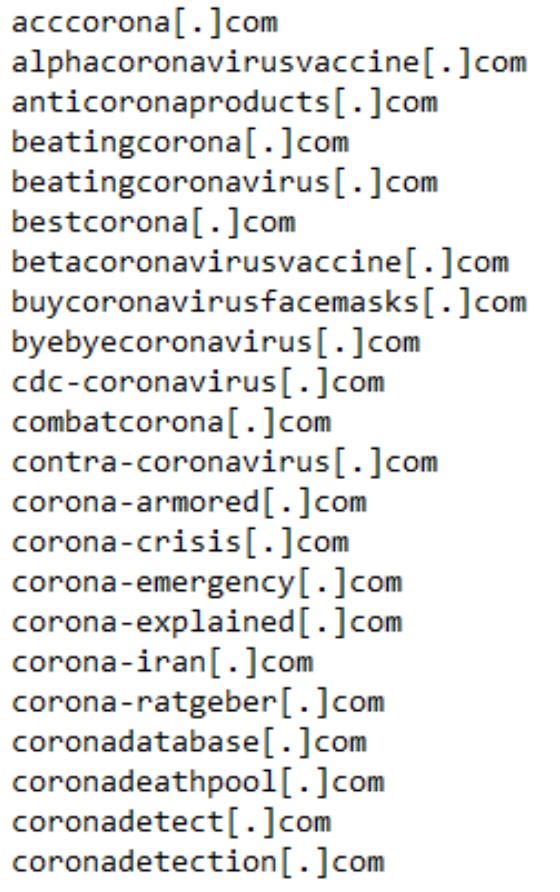

Рисунок 3: Коронавирусные домены, которые, как известно, являются вредоносными

Спам-кампании, связанные с коронавирусом, и комменты-роботы кишат в Интернете

Поддельные новости и дезинформация о страшном Коронавирусе превратились в оружие не только для политической предвзятости, но и для деятельности киберпреступников.

Ежедневно рассылается все больше спам-кампаний, связанных со вспышкой COVID-19. Они будут притворяться из официальных организаций, которые предлагают законную информацию о штамме коронавируса. Получателю будет предложено перейти по теневой ссылке или открыть вложение файла.

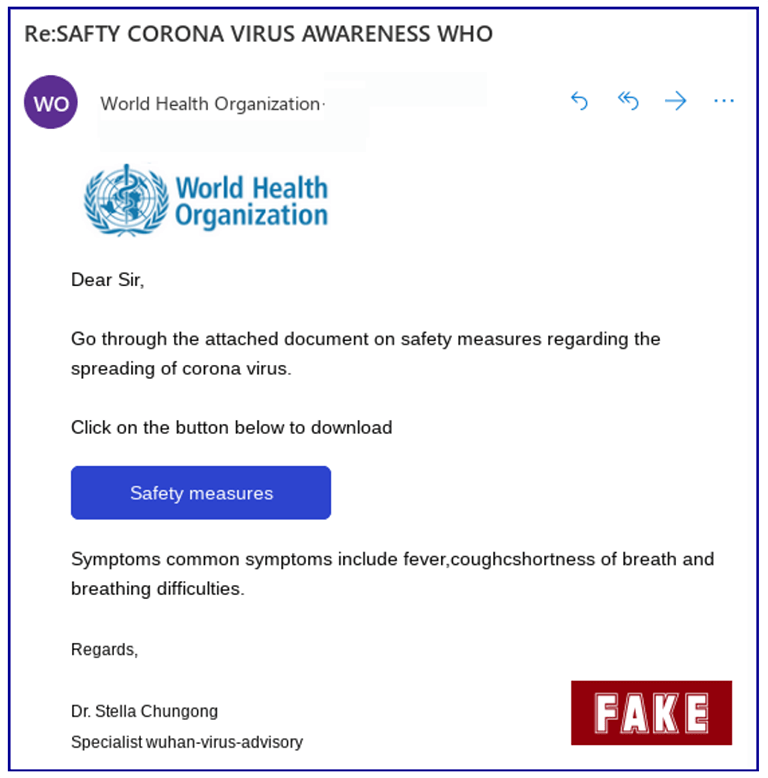

Sophos Security Team предупреждает о получении электронного письма от Всемирной организации здравоохранения по поводу осведомленности о коронавирусе. Сообщение содержит логотип ВОЗ и гласит:

«Просмотрите прилагаемый документ о мерах безопасности, касающихся распространения вируса короны.

Нажмите на кнопку ниже, чтобы скачать

Симптомы общие симптомы включают лихорадку, кашель с одышкой и затрудненное дыхание ".

Рисунок 4: Изображение показывает мошенническое электронное письмо, на которое претендует Всемирная организация здравоохранения. Текст полон орфографических и грамматических ошибок, что является обычной чертой в мошеннических кампаниях. Источник: Софос

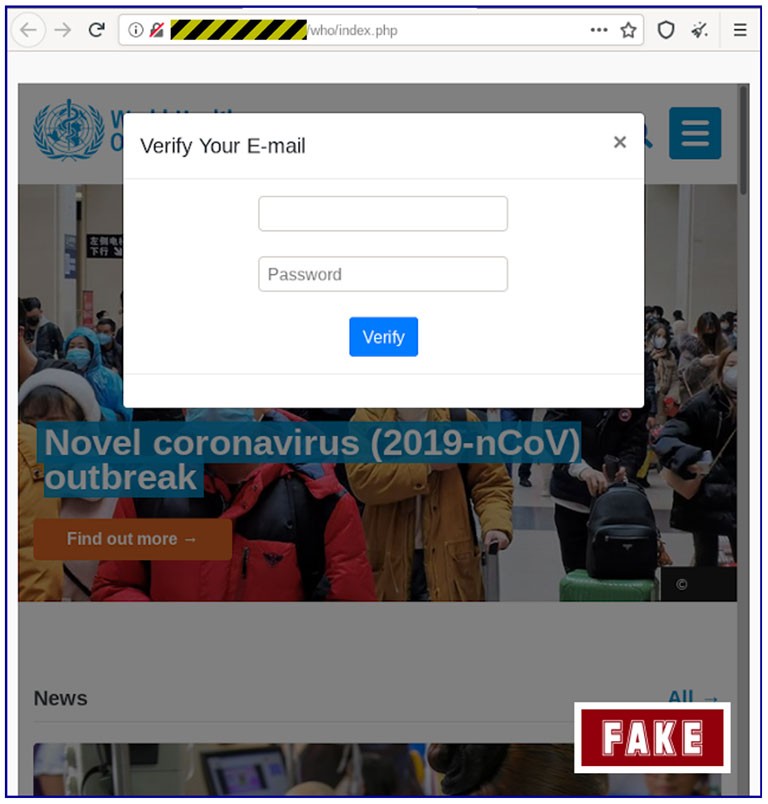

После того, как вы нажмете ссылку, вы будете перенаправлены на сайт со странным доменным именем, который не имеет никакого отношения к ВОЗ, а также является незащищенным сайтом HTTP. На заднем плане можно увидеть официальную страницу ВОЗ, представленную в рамке, и всплывающую форму подтверждения электронной почты поверх нее.

Рисунок 5: На рисунке показан сайт, на который вы будете перенаправлены, когда перейдете по сомнительной ссылке, содержащейся в электронном письме. После того, как вы нажмете «Подтвердить», вы снова будете перенаправлены, но на этот раз на настоящую страницу ВОЗ. Источник: Софос

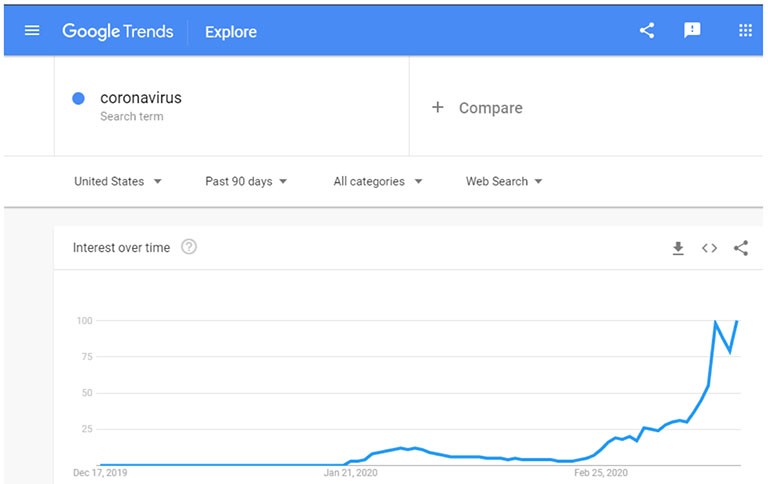

Помимо мошеннических писем, рассылка спама является еще одним популярным методом. Боты запрограммированы на добавление «Коронавируса» в разделы комментариев на сайтах, так как это очень популярный элемент поиска в наши дни. Таким образом, плохой робот поможет значительно повысить рейтинг страницы благодаря алгоритмам поиска. Спам-комментарии также можно увидеть на законных и заслуживающих доверия сайтах, поскольку они привлекают много читателей. Используя контент, связанный с Коронавирусом, в качестве приманки в своих комментариях, они могут привлечь еще больше ничего не подозревающих жертв.

Рисунок 6: Изображение показывает «Коронавирус» как наиболее популярный поисковый запрос в Google.

Такие угрозы, как Emotet и Trickbot, используют новости Coronavirus, чтобы избежать обнаружения

Согласно сообщениям за январь 2020 года, троянцы - Trickbot и Emotet были замечены в новостях об импичменте президента Трампа в виде текста, чтобы прокрасться мимо программного обеспечения безопасности, использующего искусственный интеллект или технологию машинного обучения. Из-за эффективности этой схемы оба троянца продолжают использовать ее, поскольку она делает их безвредными, а AV не может обнаружить вредоносный код, который они несут. Только на этот раз они добавляют текст из новостей, связанных с Коронавирусом.

После более тщательного изучения образцов Emotet и Trickbot было обнаружено, что они используют новости из новостей CNN и включают их в описание вредоносных программ. Соответствующую информацию можно увидеть в разделе «Сведения» при открытии окна «Свойства» файла вредоносной программы.

Этот хитрый трюк оказывается полезным, чтобы избежать обнаружения программ безопасности с помощью искусственного интеллекта и функций машинного обучения.

Другие случаи вредоносного ПО Коронавирус, которые циркулируют в Интернете

Трояны Emotet и Trickbot - не единственное вредоносное ПО, использующее преимущества штамма COVID-19. Поскольку пандемия заставляла людей стремиться получать новости о вирусе, она создала идеальную основу для эффективных кибератак.

Например, вредоносное ПО AZORult было обнаружено на сомнительных веб-сайтах, которые использовали версию интерактивной панели мониторинга коронавирусных инфекций и смертей (разработано Университетом Джона Хопкинса).

Еще одно вредоносное ПО Коронавируса - это Vicious Panda. Его создатели используют поддельные документы, связанные с вирусом COVID-19, для распространения вредоносного программного обеспечения и получения личных данных пользователя. Китайские субъекты, ответственные за эту вредоносную программу для Коронавируса, делают вид, что посылают официальную информацию из Министерства здравоохранения Монголии с целью заставить жертву раскрыть конфиденциальные данные.

Есть также случаи вредоносных программ, в названии которых присутствует «Коронавирус» или «COVID-19». Примерами таких угроз являются вымогатели CovidLock и CoronaVirus. Что интересно в последнем случае, так это то, что он может быть «дворником», действующим в качестве прикрытия для установки троянца KPOT.

Поскольку COVID-19 продолжает оставаться глобальной горячей темой, киберкруки неизбежно будут использовать ситуацию в своих интересах. Чтобы вы не стали жертвой вредоносного ПО Coronavirus, вы всегда должны быть осторожны при подключении к Интернету. Вот некоторые шаги, которые вы можете предпринять, чтобы этого не произошло:

- Не позволяйте обмануть себя имени отправителя электронной почты. Поскольку имя не является реальным показателем легитимности, вам следует сравнить адрес электронной почты отправителя с адресом реальной организации или компании, на которую они претендуют.

- Подумайте дважды, прежде чем нажимать на ссылку, если она вам кажется сомнительной.

- Никогда не вводите личную информацию на веб-сайт, который не требует такого. Если у вас есть подозрения, что вы предоставили учетные данные для входа на поддельном сайте, вам следует как можно скорее изменить свои пароли.

- Часто орфографические и грамматические ошибки - вот что отвлекает злоумышленников. Если бы важная организация или компания связались бы с вами по электронной почте, их сообщение не было бы полно простых ошибок.

- Не стесняйтесь следовать инструкциям по электронной почте. Независимо от того, как срочно вас просят перейти по ссылке или открыть вложение, было бы лучше, если вы дважды подумали, прежде чем выполнить. Если вы сомневаетесь, сделайте необходимое исследование, чтобы проверить законность электронного письма и его отправителя, прежде чем делать что-то поспешное.