A globális világjárvány előnyeinek kihasználása a cybercrooksok segítségével a Coronavirus Malware alkalmazásából

Miután az Egészségügyi Világszervezet hivatalosan kijelentette a COVID-19 fertőzést, világjárvány egyre több országban tesznek további lépéseket a vírus terjedésének megakadályozására. A válság idején a hackerek megragadták a lehetőséget, hogy kiaknázzák a Coronavirus törzsét körülvevő tömeges pánikot a rosszindulatú programok terjesztése és a haszonszerzés érdekében.

Table of Contents

A távoli hozzáférés veszélyt jelenthet a szervezetek számára

Egyes helyeken országos karantén kerül bevezetésre, sok társaság és szervezet számára nincs más lehetőség, mint arra, hogy alkalmazottaikat otthon és a távoli munkavégzés során karanténba helyezzék. A vállalatok és a szervezetek számára nehéz olyan rövid időn belül alkalmazkodni biztonsági modelleikhez. Mivel a hozzáférést és a használhatóságot prioritást élvezték az online biztonsággal szemben, az internetes támadások kockázata jelentősen megnőtt.

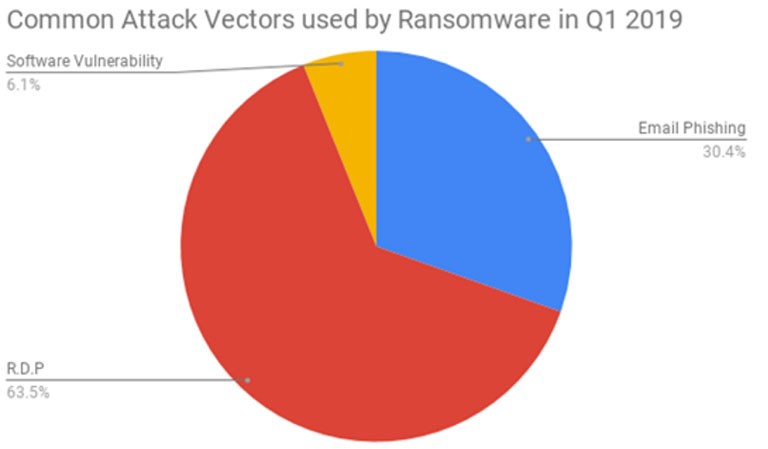

A fő probléma nem a skálázható távoli munkavégzés biztosításának szükségességében rejlik, hanem a hálózati biztonságban. A legtöbb ember az RDP (távoli asztali) és a vállalati VPN-hozzáférési megoldásokra támaszkodik, hogy csatlakozzanak maguk munkahálózatához és szerverekhez. Noha az RDP egy nagyszerű eszköz, amely lehetővé teszi a távoli asztalhoz történő kapcsolódást és otthoni munkavégzést, úgy tűnik, hogy 2019 első negyedévében ez volt a legelőnyösebb támadási vektor a ransomware számára. Ezen felül az RDP hitelesítő adatai is ismertek. hogy a támadók könnyen betakarítsák.

1. ábra: RDP az elsődleges fertőző vektorok diagramjának feltöltése a ransomware számára 2019. első negyedévben. Forrás: Coveware

Amikor egy vállalat távoli asztali hozzáférést biztosít munkavállalói számára az otthoni munkavégzéshez, akkor erősen ajánlott az összes jelszó visszaállítása, az erősebb jelszavak kiválasztása, valamint az MFA (többfaktoros hitelesítés) választása. Ezekre a követelményekre azért van szükség, mert nagyszámú alkalmazott hibázza meg, ha ugyanazt a jelszót több mint egy online szolgáltatásnál újra felhasználja. Ez növeli annak esélyét, hogy a személyes adatok ellopódjanak, majd később a sötét internetes piacokon értékesíthetők legyenek.

A Cloudfare jelentése szerint az otthon egyszerre tartózkodó nagyszám miatt az internet általános használata globális szinten növekedett:

"Mivel egyre több ember dolgozik otthonról, az érintett régiókban a csúcsforgalom átlagosan kb. 10% -kal nőtt. Az országos karanténot bevezető olaszországi Internet-csúcsforgalom 30% -kal növekszik. A forgalom mintái is eltolódtak, tehát a csúcsforgalom előfordul a nap folyamán az érintett régiókban. "

A rosszindulatú szereplők adathalász célokra használják ki a koronavírus kitörését

A kiberbűnözők egyetlen fontos globális eseményt sem hagytak kihasználatlanul az adathalászat céljából. A COVID-19 járvány következtében az emberek állandó pánikba kerülnek, így nagyon könnyű csábítani a gyanútlan áldozatokat. Az alapvető felfedezések hamis ígéretét és a Coronavírus törzsről szóló híreket árnyékos linkek vagy fertőzött fájlok formájában mutatják be a felhasználóknak. Csak rá kell kattintaniuk, és eszközeik azonnal megfertőződnek a Coronavirus malware-ével.

Az ActionFraud (az Egyesült Királyság Nemzeti Csalás- és Kiberbűnözési Jelentésközpontja) szerint a Coronavirus- csalások több mint 800 ezer fontba kerültek az áldozatoknak csak 2020 februárjára.

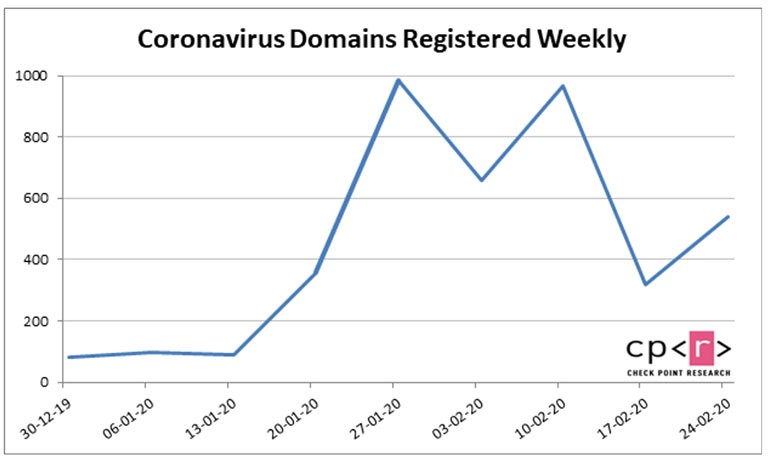

A Check Point arról számol be, hogy 2020 eleje óta több mint 4000, a koronavírussal kapcsolatos domaint regisztráltak, amelyek közül soknak feltételezhetően adathalász tevékenység.

2. ábra: A grafikon a 2020 elejétől regisztrált koronavírushoz kapcsolódó domének számát mutatja. Forrás: Check Point

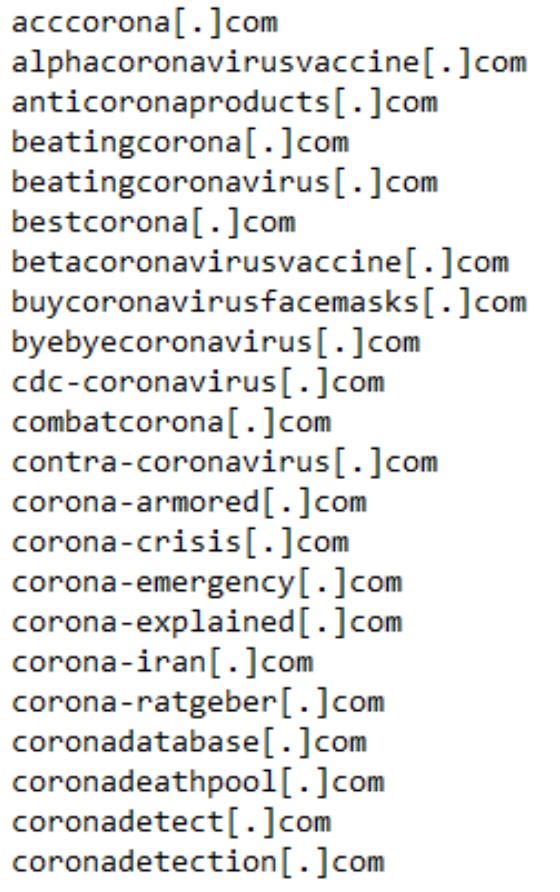

3. ábra: Koronavírus-domének, amelyekről ismert, hogy kártékonyak

A koronavírussal kapcsolatos spamkampányok és kommentárbotok rekednek az interneten

A hamis hírek és a féltetett koronavírusról szóló dezinformáció fegyverekké váltak nemcsak politikai elfogultság, hanem számítógépes bűnözők tevékenységének is.

Naponta egyre több spamkampányt küldenek a COVID-19 kitörésével kapcsolatban. Úgy tesznek, mintha olyan hivatalos szervezetektől származnának, amelyek jogszerű információkat szolgáltatnak a Coronavirus törzsről. A címzettet felkérjük, hogy kövesse az árnyékos linket, vagy nyissa meg a fájl mellékletét.

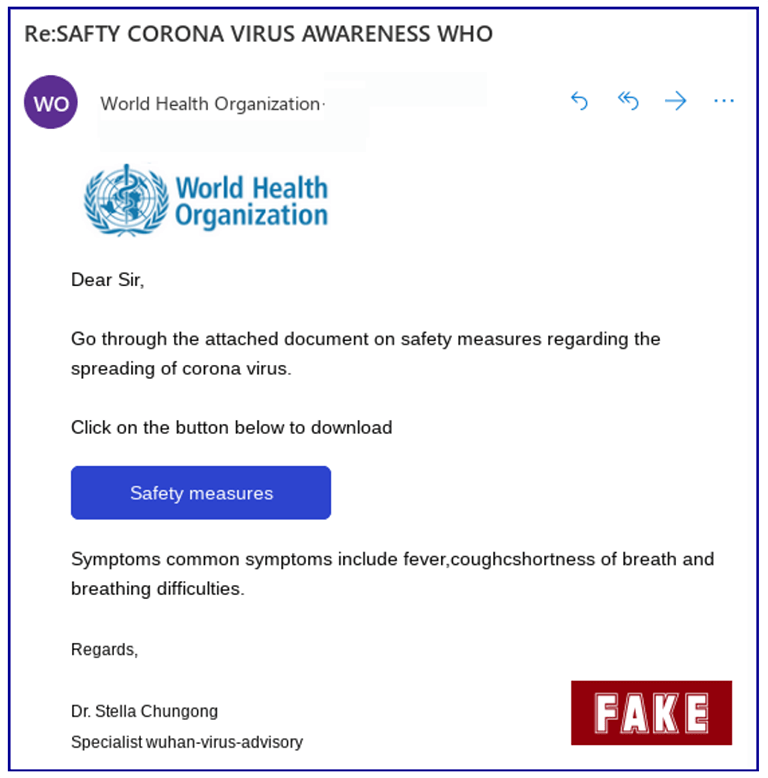

A Sophos biztonsági csapata figyelmeztet egy e-mailt, amely azt állítja, hogy azt az Egészségügyi Világszervezet küldi el, a koronavírus tudatosságával kapcsolatban. Az üzenet tartalmazza a WHO logóját, és kimondja:

"Olvassa el a csatolt dokumentumot a koronavírus terjedésének biztonsági intézkedéseiről.

A letöltéshez kattintson az alábbi gombra

A tünetek általános tünetei között szerepel a láz, a köhögéshűség és légzési nehézségek. "

4. ábra: A kép azt az átverő e-mailt mutatja, amely állítólag az Egészségügyi Világszervezettől származik. A szöveg tele van helyesírási és nyelvtani hibákkal, ami a csalásokkal kapcsolatos kampányok általános vonása. Forrás: Sophos

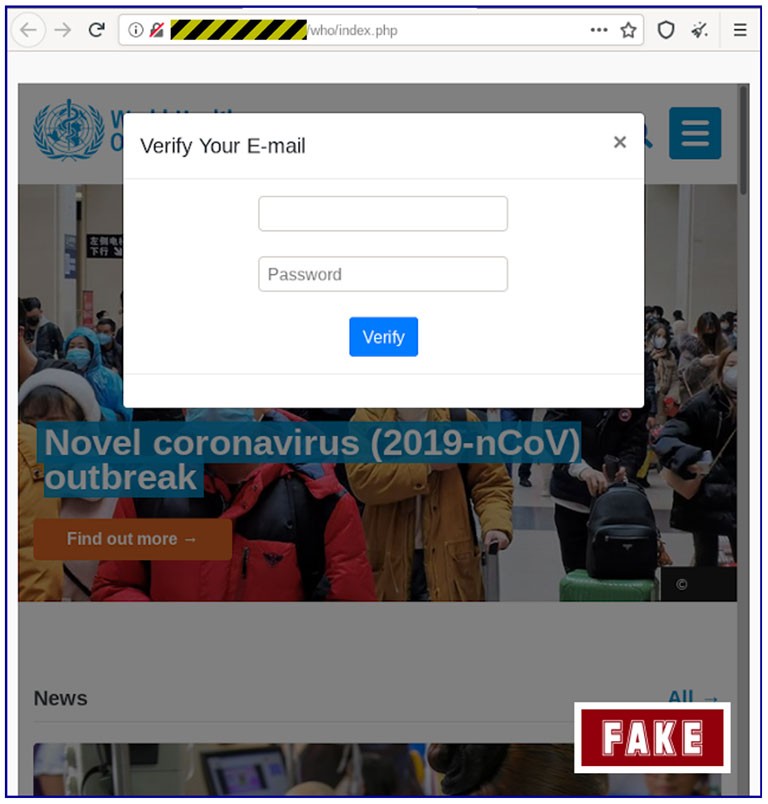

Ha rákattint a linkre, egy furcsa domain névvel rendelkező webhelyre kerül átirányításra, amelynek nincs kapcsolat a WHO-val, és egy nem biztonságos HTTP-oldal is. A háttérben látható a WHO hivatalos oldala, amely keretben van, és tetején egy felbukkanó e-mail ellenőrző űrlap.

5. ábra: A kép azt a webhelyet átirányítja Önre, ahonnan meglátogatja a csaló e-mailben szereplő kétes linket. Miután rákattintott az „Ellenőrzés” elemre, újra átirányítja Önt, de ezúttal a valódi WHO oldalra. Forrás: Sophos

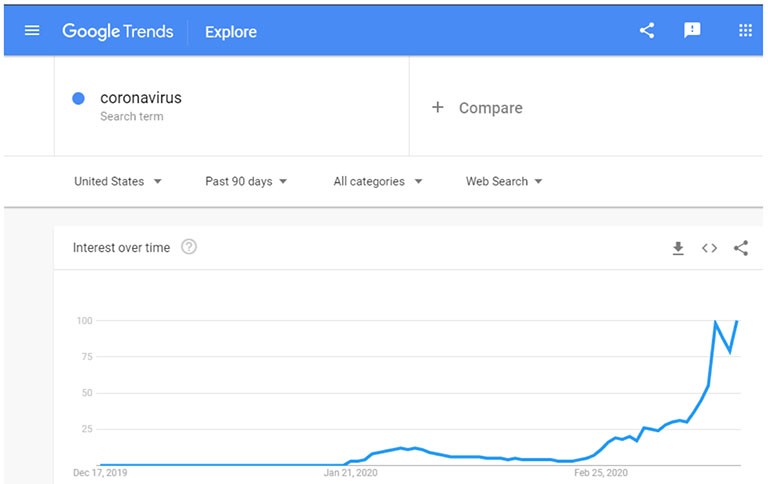

A scam e-mailektől eltekintve a népszerű levélszemét is egy népszerű módszer. A robotok úgy vannak programozva, hogy a „Coronavirus” -t fecskendezzék be a webhelyek kommentár szakaszaiba, mivel manapság ez egy nagyon trendszerû keresõelem. Ezzel a rossz robot segít a keresési algoritmusoknak köszönhetően az oldal jelentős rangsorolásában. A megjegyzés spammelése legitim és megbízható webhelyeken is megjelenhet, mivel sok olvasót vonzanak. Ha a Coronavirus-hoz kapcsolódó tartalmat kattintási csalétekként használják a megjegyzésrészükben, még inkább gyanútlan áldozatokat csábíthatnak.

6. ábra: A képen a „Coronavirus”, mint egy nagyon trendszerû keresõ kifejezés látható a Google-on.

Az olyan fenyegetések, mint az Emotet és a Trickbot, a Coronavirus híreket használják fel a detektálás elkerülésére

A 2020 januári jelentések szerint mind a trójaiakat, mind a Trickbotot, mind az Emotet-et szöveges formában olyan hírekkel láttak el, amelyek Trump elnök vádatlanságáról szóltak az AI-t vagy gépi tanulási technológiát használó múltbeli biztonsági szoftverekhez. A rendszer hatékonysága miatt mindkét trójaiak továbbra is használják, mivel ez ártalmatlannak tűnik, és az AV nem tudja felfedezni az általuk szállított rosszindulatú kódot. Csak ezúttal az általuk hozzáadott szöveg a Coronavirus-hoz kapcsolódó hírekből származik.

Az Emotet és a Trickbot mintáinak közelebbi vizsgálata során felfedezték, hogy a CNN hírekből származó híreket használják fel, és a malware leírása részeként tartalmazzák azokat. A kérdéses információ a Részletek szakaszban látható, amikor megnyitja a rosszindulatú fájl tulajdonságait.

Ez a ravasz trükk hasznosnak bizonyul az AI (mesterséges intelligencia) és gépi tanulási funkciókkal rendelkező biztonsági szoftverek észlelésének elkerülésére.

Egyéb, az internetet terjesztő Coronavirus malware esetek

Az Emotet és a Trickbot trójaiak nem az egyetlen rosszindulatú program, amely kihasználja a COVID-19 törzs előnyeit. Mivel a világjárvány vágyakozására késztette az embereket, hogy híreket kapjanak a vírusról, ez tökéletes alapot teremtett a hatékony kibertámadásokhoz.

Például a jelszóval ellopott AZORult rosszindulatú programokat észleltek olyan kétes webhelyeken, amelyek a Coronavírusfertőzések és halálesetek interaktív műszerfalának verzióját használják (a Johns Hopkins University készítette).

Egy másik Coronavirus rosszindulatú program a Vicious Panda. Alkotói a COVID-19 vírussal kapcsolatos hamis dokumentumokat használnak a rosszindulatú szoftverek terjesztésére és a felhasználói személyes adatok megszerzésére. A koronavírus malwareért felelős kínai szereplők úgy tesznek, mintha hivatalos információkat küldenek a mongol egészségügyi minisztériumtól, azzal a céllal, hogy az áldozat érzékeny adatokat tegyen közzé.

Előfordulnak olyan rosszindulatú programok is, amelyek nevében 'Coronavirus' vagy 'COVID-19' található. Ilyen fenyegetésekre példa a CovidLock és a CoronaVirus ransomware. Ami az utóbbit illeti, az az, hogy valójában ablaktörlő lehet, amely fedezi a KPOT trójai telepítését.

Mivel a COVID-19 továbbra is globális forró téma, a cybercrooksok elkerülhetetlenül kihasználják a helyzetet saját javukra. Annak biztosítása érdekében, hogy ne váljon a Coronavirus malware programjának áldozatává, mindig óvatosnak kell lennie, amikor online. Íme néhány lépés, amelyet megtehetsz annak biztosítása érdekében, hogy ez ne történjen meg:

- Ne hagyja, hogy tévedjen az e-mail küldő neve alapján. Mivel a név nem jelenti a legitimitás valódi mutatóját, össze kell hasonlítania a feladó e-mailjét annak a valódi szervezetnek vagy társaságnak az e-mailjével, amelyre állítják.

- Mielőtt rákattint egy linkre, gondold át kétszer, ha árnyéknak tűnik számodra.

- Soha ne írjon be személyes adatokat egy olyan webhelyre, amely nem kéri ezt. Ha gyanítja, hogy hamis webhelyen megosztotta a bejelentkezési hitelesítő adatait, a lehető leghamarabb meg kell változtatnia a jelszavait.

- A támadók gyakran helyesírási és nyelvtani hibákat okoznak. Ha egy fontos szervezet vagy vállalat kapcsolatba lép Önnel e-mailben, üzenetük nem lenne tele egyszerű hibákkal.

- Ne érjen nyomást az e-mail útmutatásainak követésére. Nem számít, mennyire sürgetnek egy link követésére vagy a melléklet megnyitására, a legjobb, ha kétszer is elgondolkozik, mielőtt megfelelne. Ha kétségei vannak, végezze el a szükséges kutatásokat az e-mail és a feladó legitimitásának ellenőrzésére, mielőtt bármi kiütéses lenne.