グローバルパンデミックを利用してサイバークロークがコロナウイルスマルウェアから利益を得る

世界保健機関がCOVID-19の感染をパンデミックと公式に宣言したことで、世界中のますます多くの国がウイルスの拡散を阻止するために特別な措置を講じています。この危機的状況において、ハッカーは、マルウェアを拡散して利益を上げるために、コロナウイルス株を取り巻く大規模なパニックを悪用する機会を利用しました。

Table of Contents

リモートアクセスは組織にとって脅威となる可能性がある

一部の地域では、全国的な検疫が課されており、多くの企業や組織は、従業員に自宅で検疫してリモートで作業させる以外に選択肢がありません。企業や組織がセキュリティモデルをそれに応じて短時間で適応させることは困難です。アクセスと使いやすさがオンラインセキュリティよりも優先されているため、サイバー攻撃のリスクが大幅に増加しています。

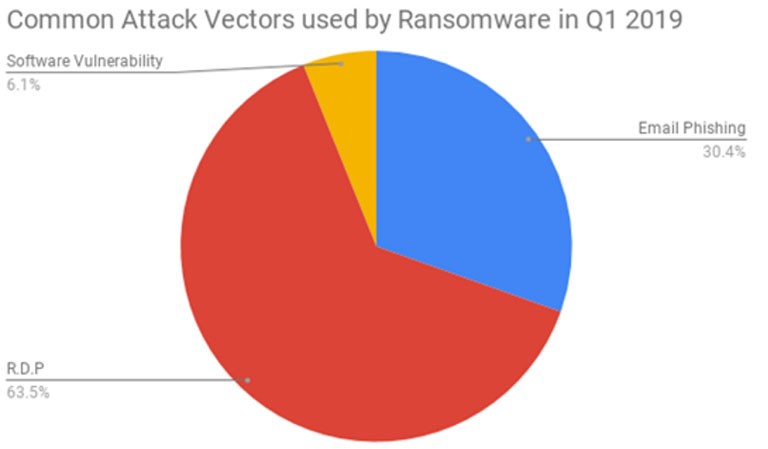

主な問題は、スケーラブルなリモート作業オプションを提供する必要性ではなく、ネットワークセキュリティにあります。ほとんどの人は、RDP(リモートデスクトップ)とエンタープライズVPNアクセスソリューションを利用して、自分の仕事用ネットワークとサーバーに接続します。 RDPはリモートデスクトップに接続して自宅で作業できる優れたツールですが、2019年の第1四半期にランサムウェアの最も好まれた攻撃経路であったようです。その上、RDP資格情報は既知です攻撃者が簡単に収穫できるようにします。

図1:2019年の第1四半期におけるランサムウェアの優先感染ベクトルのチャートを上回っているRDP。出典:Coveware

会社で従業員が自宅で作業できるようにリモートデスクトップアクセスを許可する場合は、すべてのパスワードをリセットし、より強力なパスワードを選択し、MFA(多要素認証)を選択することを強くお勧めします。多数の従業員が複数のオンラインサービスで同じパスワードを再利用するミスを犯すため、これらの要件が必要になります。これにより、個人情報が盗まれ、後で暗いWebマーケットプレイスで販売される可能性が高まります。

Cloudfareのレポートによると、一度に多くの人々が家にいるため、インターネットの一般的な使用が世界規模で急上昇しています。

「在宅勤務者が増えるにつれ、影響を受ける地域のピークトラフィックは平均で約10%増加しました。全国的な検疫を課しているイタリアでは、ピークインターネットトラフィックが30%増加しています。トラフィックパターンもシフトしているため、ピークトラフィックは影響を受けた地域で当日の早い時期に発生しました。」

悪意のある俳優がコロナウイルスの発生をフィッシングの目的で悪用する

サイバー犯罪者によってフィッシングのために悪用されていない重要な世界的な事件はありません。 COVID-19の流行により、人々は常にパニック状態に陥り、無防備な被害者を簡単に誘い出すことができます。コロナウイルス株に関する重要な発見とニュース速報の誤った約束は、疑わしいリンク、または感染したファイルを開くという形でユーザーに提示されます。彼らがしなければならないすべてはクリックであり、彼らのデバイスは即座にコロナウイルスマルウェアに感染します。

ActionFraud (英国のNational Fraud&Cyber Crime Reporting Center)によると、2020年2月だけでコロナウイルス詐欺の被害者は80万ポンドを超えました。

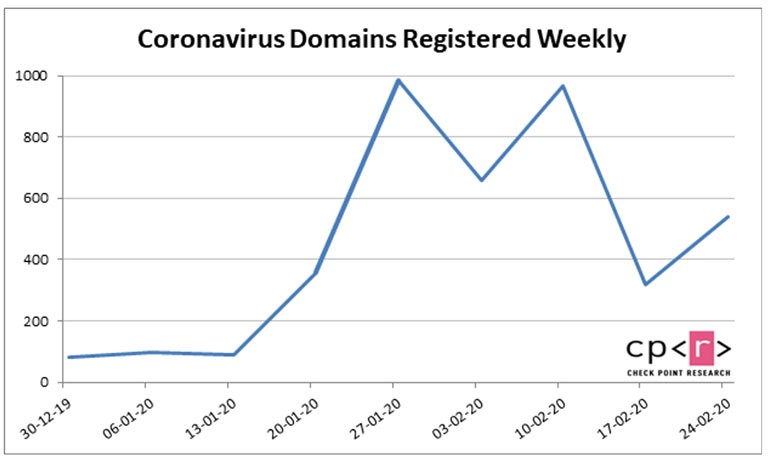

チェック・ポイントは、2020年の初め以来、コロナウイルスに関連する4,000を超えるドメインが登録されており、その多くがフィッシング活動のために作成されたと疑われています。

図2:グラフは、2020年の初めから登録されたコロナウイルス関連ドメインの数を示しています。出典:チェック・ポイント

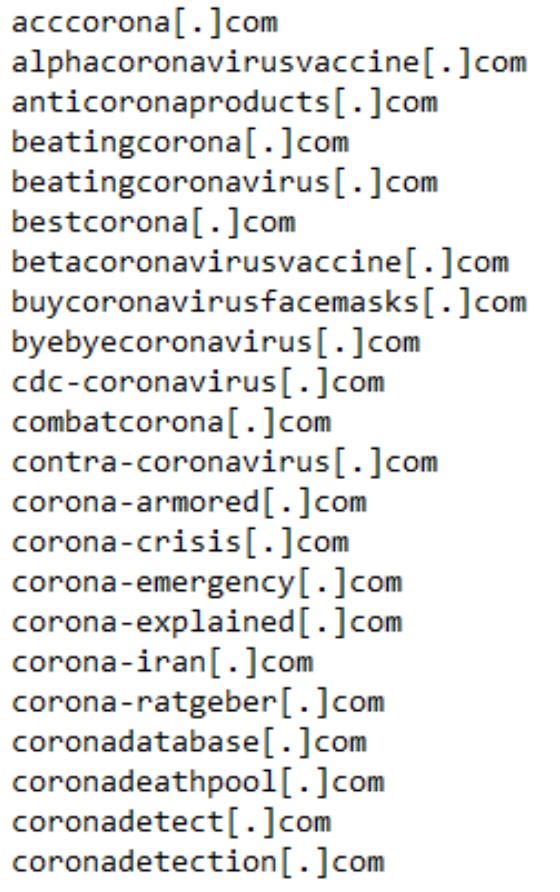

図3:悪意のあることがわかっているコロナウイルスドメイン

コロナウイルス関連のスパムキャンペーンとコメントボットがインターネット上に押し寄せています

偽のニュースと恐れられているコロナウイルスに関する偽情報は、政治的偏見のためだけでなく、サイバー犯罪者の活動のためにも武器になっています。

COVID-19の発生に関するスパムキャンペーンが日々送信されています。彼らは、コロナウイルス株に関する正当な情報を提供している公的機関から来たふりをします。受信者は、疑わしいリンクをたどるか、添付ファイルを開くように求められます。

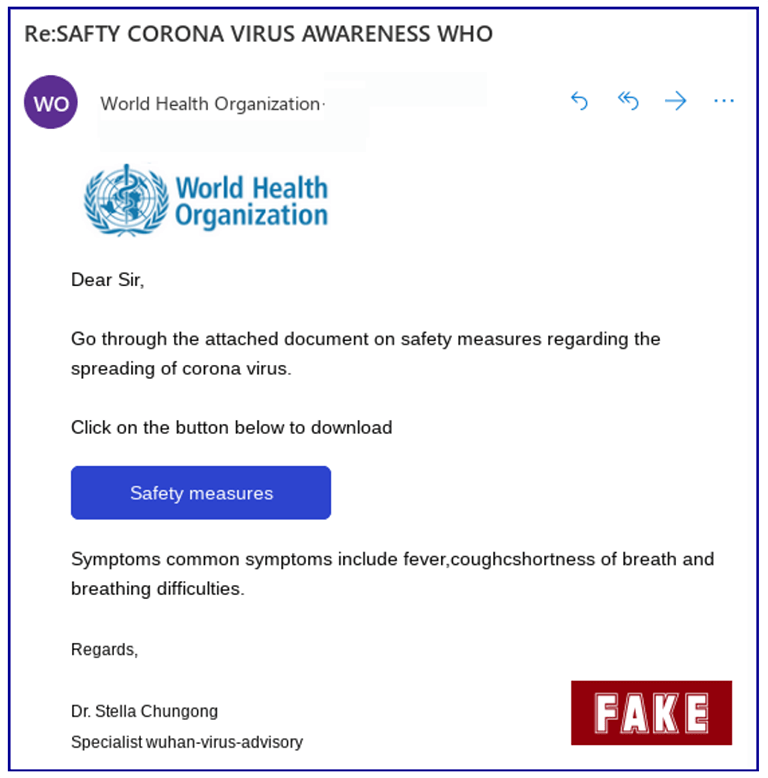

ソフォスセキュリティチームは、コロナウイルスの認知度に関して、世界保健機関から送信されたと主張するメールを警告しています。メッセージにはWHOのロゴが含まれており、次のように述べられています。

同氏は、「コロナウイルスの蔓延に関する安全対策について、添付の文書に目を通す。

下のボタンをクリックしてダウンロードしてください

一般的な症状には、発熱、息切れ、呼吸困難などがあります。 "

図4:画像は、世界保健機関からのものであると主張する詐欺メールを示しています。テキストにはスペルと文法の誤りがたくさんありますが、これは詐欺キャンペーンでよく見られる特徴です。出典:ソフォス

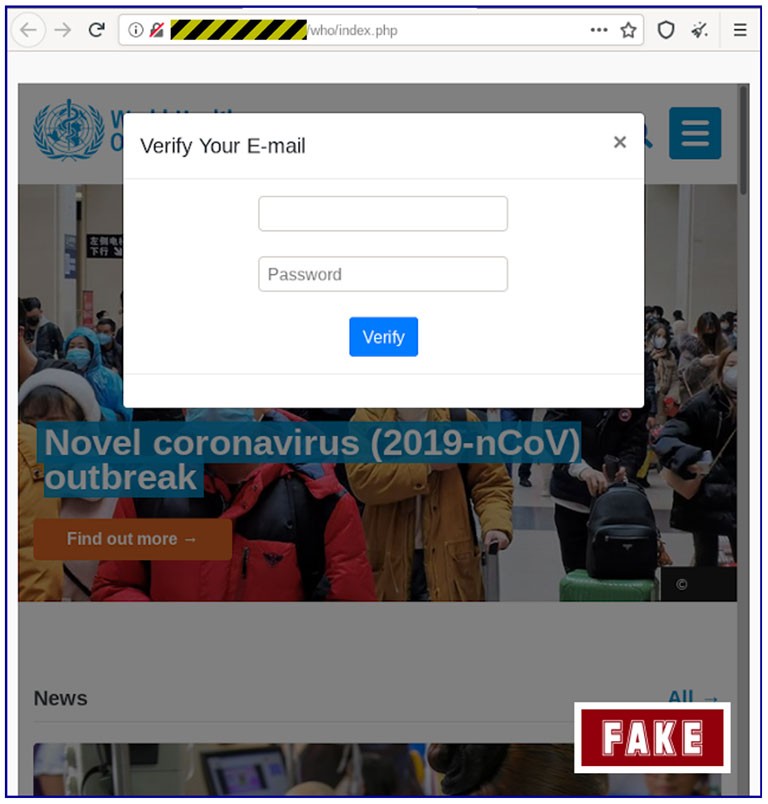

リンクをクリックすると、奇妙なドメイン名を持つサイトにリダイレクトされます。このサイトには、WHOへの接続がなく、セキュリティで保護されていないHTTPサイトでもあります。背景には、フレームにレンダリングされた公式のWHOページと、その上にあるポップアップの電子メール確認フォームが表示されます。

図5:画像は、詐欺メールに含まれている怪しいリンクをたどるとリダイレクトされるサイトを示しています。 [確認]をクリックすると、もう一度リダイレクトされますが、今回は実際のWHOページにリダイレクトされます。出典:ソフォス

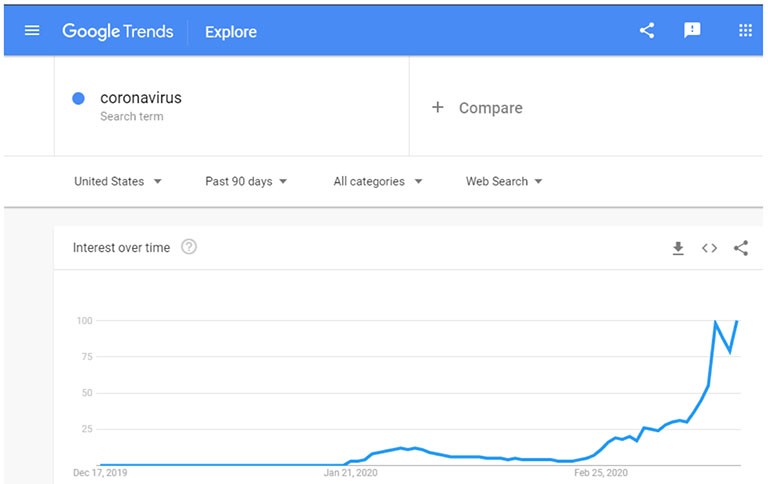

詐欺メールとは別に、コメントスパムはもう1つの一般的な方法です。最近ボットは非常にトレンドのある検索項目であるため、サイトのコメントセクションに「コロナウイルス」を挿入するようにプログラムされています。そうすることで、悪いロボットは、検索アルゴリズムのおかげで、ページを大幅にランクアップするのに役立ちます。コメントスパムは多くの読者を魅了するため、正当で信頼できるサイトでも見られます。コメントセクションでコロナウイルス関連のコンテンツをクリックベイトとして使用することで、疑いを持たない被害者をさらに誘惑することができます。

図6:画像は、Googleで非常に人気のある検索用語として「コロナウイルス」を示しています。

EmotetやTrickbotのような脅威は、コロナウイルスのニュース記事を利用して検出を回避します

2020年1月のレポートによると、トロイの木馬であるTrickbotとEmotetの両方が、トランプ大統領の弾劾についてのニュースをテキスト形式で使用して、AIまたは機械学習テクノロジーを使用する過去のセキュリティソフトウェアをこっそり見ているのが見られました。このスキームの効率性により、両方のトロイの木馬は無害に見えるため、両方のトロイの木馬が引き続き使用し、AVが運ぶ悪意のあるコードを検出できません。今回だけ、彼らが追加しているテキストはコロナウイルス関連のニュース記事からのものです。

EmotetとTrickbotのサンプルを詳しく調べたところ、CNNニュースのニュース記事を利用しており、マルウェアの説明の一部として含まれていることがわかりました。問題の情報は、マルウェアファイルの[プロパティ]ウィンドウを開くと、[詳細]セクションに表示されます。

この狡猾なトリックは、AI(人工知能)と機械学習機能を備えたセキュリティソフトウェアからの検出を回避するのに役立ちます。

インターネットを循環している他のコロナウイルスマルウェアケース

EmotetおよびTrickbotトロイの木馬は、COVID-19株を利用するマルウェアだけではありません。パンデミックは人々がウイルスに関するニュースを受信することを熱望したので、それは効果的なサイバー攻撃のための完璧な基盤を作り出しました。

たとえば、パスワードを盗むAZORultマルウェアは、コロナウイルスの感染と死亡のインタラクティブダッシュボードのバージョン(Johns Hopkins Universityが作成)を使用した疑わしいWebサイトで検出されました。

別のコロナウイルスマルウェアはVicious Pandaです。その作成者は、COVID-19ウイルスに関連する偽のドキュメントを使用して、悪意のあるソフトウェアを拡散し、ユーザーの個人データを取得します。このコロナウイルスマルウェアの責任者である中国の俳優は、被害者に機密データを開示させることを目的として、モンゴル保健省から公式情報を送信するふりをします。

名前に「コロナウイルス」または「COVID-19」が含まれるマルウェアのケースもあります。そのような脅威の例は、CovidLockとCoronaVirusランサムウェアです。後者の奇妙な点は、それが実際にはワイパーであり、KPOTトロイの木馬のインストールのカバーとして機能していることです。

COVID-19は引き続きグローバルなホットトピックであるため、サイバー犯罪者は必然的に状況を悪用して利益を得ます。コロナウイルスマルウェアの被害に遭わないように、オンラインでは常に注意が必要です。これが起こらないようにするために実行できるいくつかの手順を次に示します。

- メール送信者の名前に騙されないでください。名前は正当性を示す実際の指標ではないため、送信者のメールを、送信者が主張している実際の組織または会社のメールと比較する必要があります。

- 怪しいと思われるリンクをクリックする前に、よく考えてください。

- そのような必要のないウェブサイトに個人情報を入力しないでください。偽のサイトでログイン認証情報を共有した疑いがある場合は、できるだけ早くパスワードを変更する必要があります。

- 多くの場合、スペルと文法の誤りは攻撃者を遠ざけるものです。重要な組織や会社からメールで連絡があったとしても、彼らのメッセージは単純な間違いでいっぱいにはなりません。

- メールの指示に従うように強いられないでください。リンクをたどる、または添付ファイルを開くようにいかに緊急に求められている場合でも、準拠する前に2度考えた方がよいでしょう。疑わしい場合は、発疹が出る前に、必要な調査を行ってメールとその送信者の正当性を確認してください。