俄羅斯黑客通過大規模惡意廣告活動傳播VegaLocker勒索軟件

VegaLocker被稱為勒索軟件威脅,於2019年2月11日首次發現,當時它進入網絡並聲稱是第一批網絡受害者。當時,沒有人能預料到這將是持續的威脅。隨著一系列代碼變體的誕生,惡意感染不僅得以倖存,而且還在蓬勃發展。到目前為止,由於使用了VegaLocker,Web用戶受到了勒索軟件威脅Jumper(Jamper), Buran和Zeppelin的攻擊。這些感染歸因於VegaLocker的代碼。

原始威脅背後的網絡罪犯不斷對其進行修改,改進,為其賦予不同的名稱,以便繼續困擾互聯網用戶。由於進行了這些修改,事實證明,對於安全專家來說,VegaLocker勒索軟件很難處理。一旦他們想出一種方法來對抗可怕的感染,它就會得到更新並“進化”並繼續感染一個系統。 VegaLocker不斷變化並改進其代碼。它正在不斷地修改其性能。而且,每當惡意軟件專家太接近解決威脅時,其背後的黑客都會進行更新和改進。並且,如果有需要,請重塑品牌。畢竟, 這就是Jumper(Jamper),Buran和Zeppelin成為的樣子 。

Table of Contents

VegaLocker的分析

勒索軟件背後的黑客已使用Delphi語言對其進行了編程。這本身就為解決VegaLocker威脅提供了障礙–對該語言進行反向工程是很困難的。

感染是不同病毒的融合。它包含來自各種威脅的元素。例如,在VegaLocker代碼中,發現了聖甲蟲勒索軟件系列的剩餘代碼。源代碼與臭名昭著的感染共享,例如失憶症和Gloverabe2。此發現可能意味著兩件事:創建威脅的同一個人使用相同的代碼作為基礎創建了VegaLocker,併計劃自己使用它,或者他們將VegaLocker勒索軟件製作為針對不同黑客的自定義命令。

VegaLocker是如何滑入您的系統的?

安全研究人員對威脅進行了分析,發現威脅始於安全旁路模塊。該模塊可確保在本地系統上掃描安全程序和引擎的任何跡象,任何可能阻止正常VegaLocker執行的跡象。

它尋找以下引擎的簽名:

| Habbo,Rebhip,Qt Company Ltd,Microsoft Corporation,Delphi庫,SMART INSTALL MAKER,InnoSetup,James Jackson-South,Microsoft Visual C / C ++庫,libczmq3,Adobe Systems Incorporated,Mercury Interactive,NSIS,Splinterware軟件解決方案和StockSharp LLC 。 |

如果發現它認為有問題的任何內容,則將其禁用或刪除。完成第一步後,它將繼續處理引導選項。 VegaLocker會重新配置操作系統的配置文件並進行配置,因此病毒文件會在計算機加電後立即啟動。為了鞏固對啟動選項的控制,它禁用對恢復啟動選項和菜單的訪問。這阻礙了用戶嘗試手動恢復指南。

VegaLocker不僅會因禁用訪問而停止。它還會從系統中刪除關鍵數據。它針對操作系統使用的數據-備份,系統還原點,卷影副本。 VegaLocker徹底清除了它認為可能對其攻擊構成障礙的所有內容。

臭名昭著的感染不惜一切代價逃避檢測-有時甚至以自我刪除為代價。勒索軟件遵循編程規避虛擬機主機。怎麼樣?它會定期監視計算機的運行過程,尋找與虛擬機管理程序或來賓添加有關的字符串的跡象。如果發現任何內容,它將停止,甚至將其自身從計算機中刪除。

VegaLocker不僅可以加密您的數據,甚至還可以提取它!它可以獲取個人和財務信息,然後將其用於惡意目的-身份盜用,財務濫用,勒索。勒索軟件還混入了各種系統設置。它會修改Windows註冊表,並為其自身創建條目或修改已經存在的條目。這種干預會導致系統性能下降。您會遇到滯後,錯誤,警告和警報彈出窗口。勒索軟件通常會導致系統性能嚴重問題。這樣,只要感染仍然存在,您的計算機就幾乎無法使用。

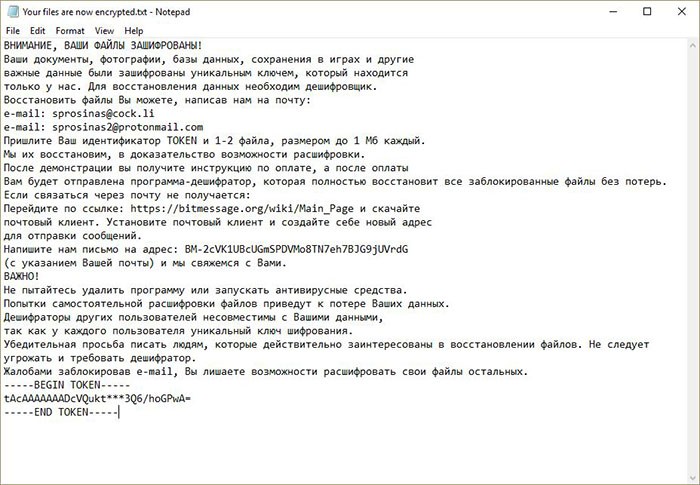

VegaLocker Ransomware勒索註釋文本文件的圖像

VegaLocker對受感染系統的干預相當廣泛。勒索軟件引擎搜索活動的遠程桌面配置服務。如果已經製作了一個這樣的文件,勒索軟件將對其進行訪問並進行編輯。它添加了憑據,供黑客使用。這不是所有勒索軟件威脅所採取的步驟。只有諸如VegaLocker之類的高級工具才知道這樣做並加以利用。他們可以在您的計算機上安裝更多惡意威脅,如特洛伊木馬。或者,他們甚至可以在您的機器上允許使用加密貨幣礦工,不僅勒索您錢財,而且還利用計算機資源賺錢。礦工可以以多種形式出現,例如附加到其他文件的代碼或獨立的應用程序。一旦執行或頒布,您將感受到其逗留的後果。它將對內存,CPU或GPU以及硬盤空間等組件造成損失。

安全專家推斷,VegaLocker的主要分發技術涉及使用惡意廣告活動。這是用最少的精力進行大規模分配的最簡單方法 。感染背後的黑客釋放了許多惡意垃圾郵件,這些電子郵件包含要求您單擊的鏈接或受邀下載的附件。如果您不喜歡這些策略,那麼您最終將面臨令人討厭的網絡威脅。

自然,勒索軟件可以採用多種入侵方法。它也可以通過受感染的應用程序安裝程序潛入。網絡犯罪分子選擇流行的軟件,該軟件會引起用戶大量下載。然後,他們將安裝腳本嵌入到該軟件的安裝文件中。他們通過從軟件供應商處獲取原始文件,然後進行惡意添加來解決這一難題。

滲透的另一個可行選擇是通過受感染的文檔-電子表格,演示文稿,數據庫等。勒索軟件的安裝代碼成為插入其中的宏的一部分。然後,打開文檔後,會彈出一條消息,要求將其啟用。如果這樣做,您將可以使用VegaLocker勒索軟件。

VegaLocker還可以通過偽造的用戶個人資料來阻止其進入。隨著社交媒體的不斷使用,這被證明是一種有效的侵入性方法。社區論壇上的帖子,直接發送給大眾的消息以及用於此的個人資料可以是偽造的,也可以是被黑客入侵的真實信息。當您在屏幕上看到帶有“單擊它”消息的鏈接時,請務必小心。警惕是您的朋友。

VegaLocker入侵後會發生什麼?

一旦勒索軟件進入您的系統,它就會發出攻擊。它使用強大的加密算法進行攻擊。它具有要鎖定的擴展的內置目標列表。

- 後備

- 檔案

- 資料庫

- 圖片

- 音樂

- 影片

VegaLocker目標文件擴展名列表

如果您認為自己具有可以避免加密的重要文件,那就錯了。勒索軟件的目標列表很多。

| .jpg,.jpeg,.raw,.tif,.gif,.png,.bmp,.3dm,.max,.accdb,.db,.dbf,.mdb,.pdb,.sql,.dwg,.dxf ,.cpp,.cs,.h,.php,.asp,.rb,.java,.jar,.class,.py,.js,.aaf,.aep,.aepx,.plb,.prel 、. prproj,.aet,.ppj,.psd,.indd,.indl,.indt,.indb,.inx,.idml,.pmd,.xqx,.xqx,.ai,.eps,.ps,.svg, .swf,.fla,.as3,.as,.txt,.doc,.dot,.docx,.docm,.dotx,.dotm,.docb,.rtf,.wpd,.wps,.msg,.pdf ,.xls,.xlt,.xlm,.xlsx,.xlsm,.xltx,.xltm,.xlsb,.xla,.xlam,.xll,.xlw,.ppt,.pot,.pps,.pptx 、. pptm,.potx,.potm,.ppam,.ppsx,.ppsm,.sldx,.sldm,.wav,.mp3,.aif,.iff,.m3u,.m4u,.mid,.mpa,.wma, .ra,.avi,.mov,.mp4,.3gp,.mpeg,.3g2,.asf,.asx,.flv,.mpg,.wmv,.vob,.m3u8,.dat,.csv,.efx ,.sdf,.vcf,.xml,.ses,.qbw,.qbb,.qbm,.qbi,.qbr,.cnt,.des,.v30,.qbo,.ini,.lgb,.qwc 、. qbp,.aif,.qba,.tlg,.qbx,.qby,.1pa,.qpd,.txt,.set,.iif,.nd,.rtp,.tlg,.wav,.qsm,.qss, .qst,.fx0,.fx1,.mx0,.fpx,.fxr,.fim,.ptb,.ai,.pfb,.cgn,.vsd 、. cdr,.cmx,.cpt,.csl,.cur,.des,.dsf,.ds4,.drw,.eps,.ps,.prn,.gif,.pcd,.pct,.pcx,.plt ,.rif,.svg,.swf,.tga,.tiff,.psp,.ttf,.wpd,.wpg,.wi,.raw,.wmf,.txt,.cal,.cpx,.shw 、. clk,.cdx,.cdt,.fpx,.fmv,.img,.gem,.xcf,.pic,.mac,.met,.pp4,.pp5,.ppf,.nap,.pat,.ps, .prn,.sct,.vsd,.wk3,.wk4,.xpm,.zip,.rar。 |

VegaLocker勒索軟件文件以其攻擊為目標

一旦感染鎖定了您的數據,它就會要求贖金。 VegaLocker在您的桌面以及每個受影響的文件夾中留下了贖金記錄。這是一個文本文件,稱為“關於您的文件.TXT”或“您的文件現已加密。txt”。

https://sensorstechforum.com/wp-content/uploads/2019/02/vegalocker-ransomware-image-senesorstechforum-com.jpg

VegaLocker的贖金記錄,來源:sensorstechforum.com。

贖金通知的文字如下:

| ВНИМАНИЕ,ВАШИФАЙЛЫЗАШИФРОВАНЫ! Вашидокументы,фотографии,базыданных,сохранениявиграхидругие важныеданныебылизашифрованыуникальнымключем,которыйнаходится толькоунас。 Длявосстановленияданныхнеобходимдешифровщик。 ВосстановитьфайлыВыможете,написавнамнапочту: *電子郵件:sup24@keemail.me,sup24@rape.lol *резервный電子郵件:sup24@protonmail.ch,voprosi24@protonmail.ch ПришлитеВашидентификаторTOKENи1-2файла,размеромдо1Мбкаждый。 Мыихвосстановим,在доказательствовозможностирасшифровки。 Последемонстрациивыполучитеинструкциюпооплате,以及послеоплаты Вамбудетотправленапрограмма-дешифратор,котораяполностьювосстановит 請使用файлыбезпотерь。 Еслисвязатьсячерезпочтунеполучается: *Перейдитепоссылке:hxxps://bitmessage.org/wiki/Main_Page和скачайте почтовыйклиент。 Установитепочтовыйклиентисоздайтесебеновыйадрес дляотправкисообщений。 *Напишитенамписьмонаадрес:BM-2cVK1UBcUGmSPDVMo8TN7eh7BJG9jUVrdG (суказаниемВашейпочты)имысвяжемсясВами。 ВАЖНО! *Расшифровкагарантируется,еслиВысвяжетесьснамивттечении72часов。 *ВыключениеилиперезагрузкакомпьютераможетпривестикпотереВашихфайлов。 *Непытайтесьудалитьпрограммуилизапускатьантивирусныесредства。 *ПопыткисамостоятельнойрасшифровкифайловприведуткпотереВашихданных。 *ДешифраторыдругихпользователейнесовместимысВашимиданными, таккакукаждогопользователяуникальныйключшифрования。 Убедительнаяпросьбаписатьлюдям,которыедействительнозаинтересованы ввосстановлениифайлов。 Неследуетугрожатьитребоватьдешифратор。 電子郵件,Валобамизаблокировав файлыостальных。 ----- BEGIN令牌----- -- -----結束令牌----- |

如您所見,該註釋是俄語的。這暗示了勒索軟件的創造者可能是俄羅斯血統,或者至少是說俄語的國家是他們的主要目標。

英文翻譯如下:

| 注意,您的文件已加密! 您的文檔,照片,數據庫,遊戲保存和其他重要數據已使用我們擁有的唯一密鑰進行了加密。要還原數據,您需要一個解密器。 您可以通過向我們發送電子郵件來恢復文件: 電子郵件:sprosinas@cock.li 電子郵件:sprosinas2@protonmail.com 請向我們發送您的ID令牌和1-2個文件,大小不得超過1 MB。 我們將還原它們以證明存在可用的解密。 演示之後,您將收到付款說明,付款後,您將收到一個解密程序,該程序將完全還原文件而不會出現問題。 如果您無法通過電子郵件與我們聯繫: 轉到站點:https://bitmessage.org/wiki/Main_Page並下載電子郵件客戶端。運行電子郵件客戶端並創建一個地址。 給我們發送電子郵件至:BM-2cVK1UBcUGmSPDVMo8TN7eh7BJG9jUVrdG(包括您的地址),我們將與您聯繫。 |

翻譯來源:www.enigmasoftware.com。

網絡勒索者指出,擺脫加密的唯一方法是使用唯一密鑰。每個受害者都不同的密鑰,該密鑰存儲在遠程服務器上。因此,獲得幫助的唯一方法是遵守,支付贖金,並希望這些人信守諾言並將其發送給您。但是您無法保證他們會這樣做。畢竟,他們是惡意數據綁架者,勒索了您金錢。收到您的錢後,他們為什麼會關心您?

VegaLocker要求的確切贖金數額尚未確定。要知道這一點,您必須通過電子郵件與黑客聯繫,然後黑客會將您的預期操作發送給您,並提供更詳細的說明。您甚至有最後期限來增加決策壓力。如果您在加密的前72小時內沒有聯繫您,網絡犯罪分子就會威脅要刪除您唯一的解密密鑰。安全專家建議不要這樣做。不要伸出手,不遵守,也不要支付贖金。不要遵循他們的指示,因為您重新獲得對數據的控制的機會很小,而浪費金錢,時間和精力處理這些數據的機會卻很大。