RIPlace: простая техника уклонения, позволяющая обойти защиту AV и Ransomware

В глобальном масштабе вымогатели оказались неприятностью, а некоторые атаки обходятся в миллионы долларов. Представьте, что произойдет, если будет скоординированная кибератака. Исследователи Кембриджского университета подсчитали, что если бы такая скоординированная атака поразила 600 000 предприятий по всему миру, это обошлось бы мировой экономике до 184 миллиардов долларов. Исследователи утверждают, что в их смоделированном сценарии атака запускается через вредоносные электронные письма, которые после активации могут зашифровать данные почти на 30 миллионах устройств в течение 24 часов. Звучит страшно, правда?

Зная это, как бы вы себя чувствовали, если бы вымогатель мог полностью обойти все меры безопасности на компьютерах, такие как программное обеспечение AV (антивирус) и дополнительные функции вымогателей? Не хорошо, мы готовы поспорить. К сожалению, этот сценарий может стать реальностью. Исследователи безопасности в Nyotron обнаружили новую технику уклонения под названием RIPlace , которая может изменить способ работы вымогателей , сделав его невидимым для программного обеспечения безопасности.

Table of Contents

О RIPlace

Весной 2019 года исследовательская группа Nyotron провела ответственный процесс раскрытия информации и поделилась, что они обнаружили метод уклонения, который может помочь вредоносным программам обойти большинство продуктов AV, защиты от вымогателей и Endpoint Detection & Response (EDR). Из-за его способности уклоняться от обнаружения путем замены конфиденциальных файлов на компьютере жертвы, исследователи назвали его «RIPlace» - комбинация функции замены и RIP («Покойся с миром»), поскольку замененных исходных файлов больше не существует.

Что делает RIPlace таким опасным

- Техника уклонения может быть использована на компьютерах под управлением Windows XP или более новых версий.

- Для обхода функций защиты от вымогателей, установленных на компьютере жертвы, потребуется всего несколько строк кода.

- RIPlace работает даже на системах, которые своевременно исправлены и используют новейшие AV-продукты.

- Встроенные функции защиты от вымогателей и другие продукты безопасности могут быть исключены благодаря RIPlace.

Как RIPlace удается обойти защиту от вымогателей

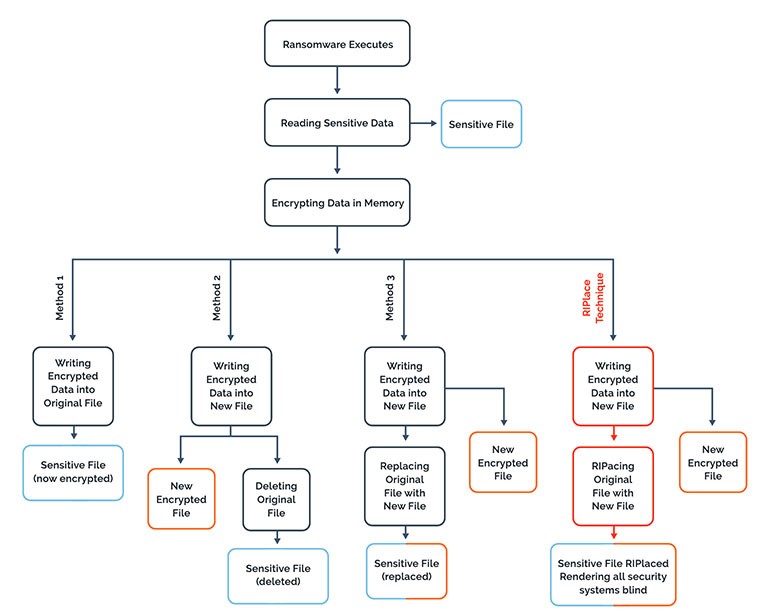

Рис.1: Как работает Ransomware и как RIPlace вносит изменения. Источник: Ньотрон

Как показано на рис.1, известно, что большинство вымогателей выполняет следующие действия после успешной активации:

- Открывать / читать оригинальные файлы.

- Шифровать контент.

- Сохраните зашифрованный файл на диске.

- Замените зашифрованный файл оригинальным.

С новой техникой уклонения есть разница, когда дело доходит до четвертого шага, где RIPlace переименовывает и заменяет файлы. Когда вызывается запрос на переименование (IRP_MJ_SET_INFORMATION с FileInformationClass, для которого установлено значение FileRenameInformation), драйвер фильтра получает обратный вызов для фильтрации запроса. Исследовательская группа Nyotron обнаружила, что если DefineDosDevice (унаследованная функция, которая создает символическую ссылку) вызывается перед Rename, можно будет передать произвольное имя в качестве имени устройства и исходный путь к файлу в качестве цели для указания.

При использовании RIPlace «драйверу фильтра функции обратного вызова не удается проанализировать путь назначения при использовании общей подпрограммы FltGetDestinationFileNameInformation». Даже если он возвращает ошибку при передаче пути DosDevice, вызов Rename успешен.

При этом, если ваши продукты защиты от AV / Ransomware не могут правильно обрабатывать обратный вызов IRP_MJ_SET_INFORMATION, кибер-атакующие могут обойти их, используя технику RIPlace. Исследователи Nyontron отмечают, что злоумышленники могут злоупотреблять этой уязвимостью, чтобы избежать регистрации их активности продуктами EDR, а также для обхода продуктов безопасности, использующих процедуру FltGetDestinationFileNameInformation.

Нет никаких сообщений об использовании RIPlace в дикой природе

«Мы еще не видели технику уклонения RIPlace, используемую в дикой природе. Однако мы считаем, что это всего лишь вопрос времени. Киберпреступники часто используют выявленные уязвимости в течение нескольких дней, если не часов. К сожалению, этот метод тривиален в использовании, требуя буквально двух строк кода для реализации », - говорит Нир Гайст (технический директор Nyotron / соучредитель) в интервью для Digital Journal .

За последние несколько лет атаки фишинга и вымогателей были чрезвычайно успешными, поэтому нет сомнений в том, что в 2020 году они продолжат процветать, особенно в местных, государственных и медицинских учреждениях. Если злоумышленники будут использовать технику RIPlace, последствия будут катастрофическими.

Только несколько поставщиков безопасности предприняли активные действия против методов RIPlace

Очевидно, что в чужих руках RIPlace потенциально может сделать вымогателей неудержимыми. Nyotron раскрыл эту проблему поставщикам безопасности, но не все видели в RIPlace угрозу, утверждая, что она до сих пор не использовалась кибер-злоумышленниками. Даже в этом случае самым разумным было бы решить проблему, а не ждать, когда произойдет худшее . Пока что только несколько поставщиков решают эту проблему в своих продуктах.

Microsoft заявила, что технология RIPlace не считается уязвимостью, поскольку она не соответствует их критериям обслуживания безопасности. Даже с включенной функцией защиты от вымогателей CFA (доступ к контролируемым папкам) обход RIPlace все еще может выполняться, как показано в видео Nyotron:

Было установлено, что все версии Microsoft Windows (от Windows XP до последней версии Windows 10) подвержены этой уязвимости, даже если на них установлены последние и самые лучшие продукты для обеспечения безопасности AV, NGAV и EDR.

Команда Nyotron также выпустила бесплатный инструмент для людей, которые хотят протестировать свои системы и / или продукты безопасности на соответствие RIPlace.