Ryuk Ransomware создает хаос: нацеливается на государственные и больничные учреждения

Table of Contents

Глубокий взгляд на Рюк вымогателей

Ryuk Ransomware - это передовая компьютерная угроза, которая использовалась для проникновения в системы и особенно для государственных учреждений и больниц. Некоторые могут узнать имя из популярной японской манги. Имейте в виду, что это не имеет ничего общего с указанной мангой, кроме ее названия.

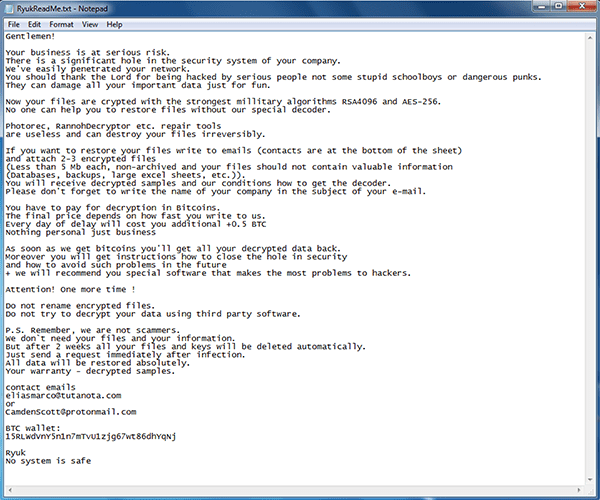

После того, как Ryuk Ransomware ударит, вы найдете все ваши файлы с добавленным расширением ".ryk". Как только это будет сделано, ваши данные станут непригодными для использования. Заражение блокирует ваши файлы с помощью алгоритмов шифрования RSA (асимметричный) и AES (симметричный). Как только ваши данные зашифрованы, вы обнаруживаете выкуп записку на рабочем столе. Он также отображается в каждой папке, содержащей заблокированные данные. Он называется RyukReadMe и представляет собой файл «.html» или «.txt». Точное сообщение о выкупе зависит от типа жертвы. Чтобы уточнить, Рюк оставляет различные сообщения для компаний или аналогичных органов (учреждений здравоохранения, правительств и т. Д.). Два разных примечания следующие:

Перед вами трудный выбор. Вы должны решить, стоит ли доверять кибер-вымогателям за надежность и платить выкуп. Или не делать этого и оставить свои файлы. Эксперты призывают вас выбрать последнее. Всегда помните, что вы имеете дело с киберпреступниками, и им нельзя доверять.

Ryuk Ransomware Вспышки

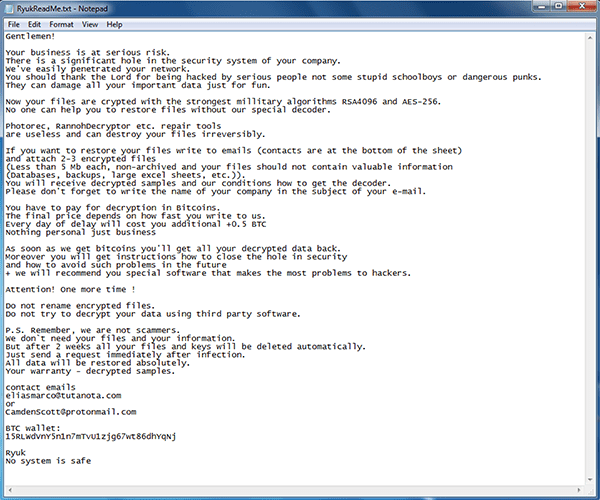

Рюк претендовал на внушительный список жертв за свою относительно короткую продолжительность жизни. Впервые он был обнаружен в августе 2018 года, а в 2019 году на его долю приходилось более 18% атак вымогателей.

Доля Рюк на рынке вымогателей в 2019 году - Источник: Coveware.com.

Ниже приведен список некоторых целей Рюк:

- Пляж Ривьера (май 2019 г.)

- Лейк-Сити (июнь 2019 года)

- Радио Тампа (июнь 2019 г.)

- Суды Джорджии (июнь 2019)

- Округ Ла-Порт (июль 2019 г.)

- Сиракузская школа (июль 2019 года)

- Библиотека округа Онондага (июль 2019 года)

- Библиотека округа Батлер (июль 2019 г.)

- Коллиервилль, Теннесси заражен (июль 2019 г.)

- Графство Генри, Джорджия (июль 2019 г.)

- Лоуренсвилл, полицейское управление GA (июль 2019)

От атаки на пляж Ривьера он получил 600 000 долларов. Один из Лейк-Сити принес 460 000 долларов, а Ла Порт - 130 000 долларов. Точная сумма выкупа, которая требует угрозы, варьируется между жертвами. Подсчитано, что до сих пор Рюк предъявлял требования о выплатах, близких к 300 миллионам долларов.

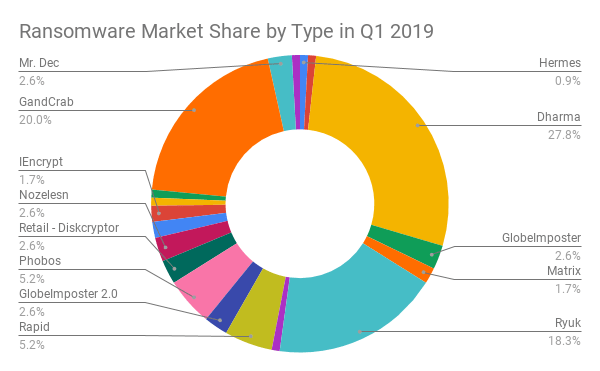

Ryuk превосходит другие известные угрозы вымогателей с его поразительными требованиями выкупа - источник: Coveware.com.

Ryuk Ransomware Средний выкуп по сравнению с Ransomware Marketplace - Источник: Coveware.com.

Когда дело доходит до вымогателей, выкуп не всегда равен расшифровке данных. Большинство подобных угроз, как правило, не выполняют своих обещаний выслать вам ключ расшифровки после получения ваших денег. По словам кибер-исследователей, Рюк в этом смысле более надежен, чем другие подобные инфекции. В 88% случаев оплата приводит к успешной расшифровке.

Результаты «Рюк вымогателей» - Источник: Coveware.com.

Рюк взломал 80 000 компьютеров в 110 домах престарелых и больницах в США.

Кибер-чума Рюк была запущена русскими хакерами. 17 ноября 2019 года компания облачного хостинга Virtual Care Provider Inc. (VCPI), расположенная в Милуоки, штат Висконсин, стала жертвой вымогателей. Эта атака имела ужасные последствия . По словам представителя Virtual Care Provider Inc., атака на них привела к повреждению более 80 000 компьютеров. Кроме того, 110 больниц и домов престарелых были повреждены и не могли обеспечить адекватную помощь пациентам.

По сути, системы, атакованные Рюком в нескольких домах престарелых и больницах, оставили жизнь на волоске. Атака охватила 45 штатов и в то время не позволила этим учреждениям заботиться о своих клиентах и пациентах. К счастью, на некоторых объектах у них были деньги на оплату требований о выкупе, но другие, похоже, потеряли некоторые из своих важных данных.

Как Ryuk Ransomware пробился на серверы компании?

Рюк вымогателей использовали обман и хитрость для вторжения на серверы. Хакерам потребовались месяцы для отправки фишинговых писем сотрудникам. Электронные письма содержали вредоносные вложения, и, щелкая по ним, сотрудники предлагали вымогателям проникнуть на внутренние серверы компании. Это позволило российским хакерам постепенно захватить контроль.

Это стратегия, к которой часто обращается Рюк - фишинговые письма. Другой связан с использованием доступа к протоколу удаленного рабочего стола. Компании, которые позволяют сотрудникам получать доступ к своим сетям через удаленный доступ, не принимая надлежащих мер защиты, более подвержены атакам со стороны таких угроз, как Рюк.

Обыкновенные атаки на вымогателей Ryuk - Источник: Coveware.com.

Пипетка Ryuk содержит как 32-битную, так и 64-битную полезную нагрузку. Он выбирает, какой из них использовать, в зависимости от целевой системы. Прежде чем сбросить полезную нагрузку, он также проверяет версию операционной системы и затем действует в соответствии.

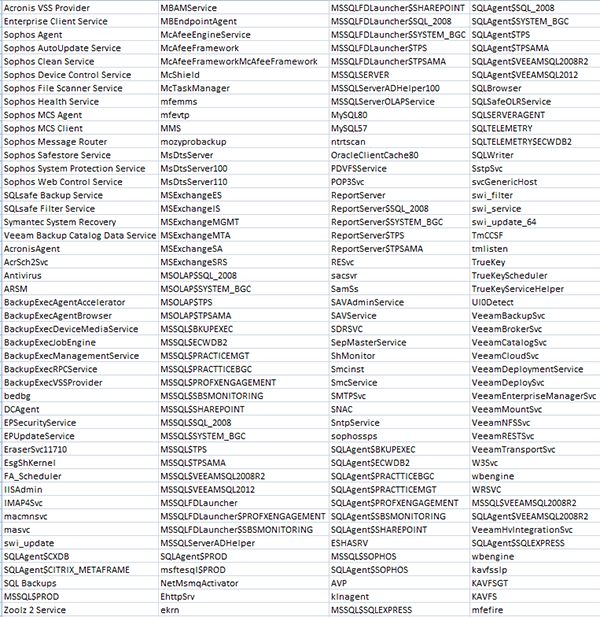

Оказавшись внутри, угроза прекращается и отключает различные процессы и службы. Они обычно содержатся в заранее определенном списке и, как правило, относятся к антивирусным инструментам, базам данных, резервным копиям и другому программному обеспечению.

Список сервисов, заблокированных Ryuk Ransomware - источник: Zscaler.com.

Список процессов прекращен с помощью программы вымогателей Ryuk - источник: Zscaler.com.

Пациенты остались без присмотра из-за Рюк вымогателей

Вымогатели атаковали компанию, предоставляющую облачные данные, которая хранит серверы больницы. Хостинг данных зашифровывает все данные, которые включают медицинские записи и данные администрации лекарства. После того, как Ryuk Ransomware установил контроль над серверами компании, VCPI не смог получить доступ к записям пациентов, платежным данным, системам электронной почты и телефона, платежным ведомостям и даже основным интернет-услугам. Кибер-похитители потребовали выкуп в 14 миллионов долларов. Поскольку эта цена была слишком высокой для VCPI, они не платили. Это привело к тому, что бесчисленное количество пациентов не получало необходимую им помощь. Рюк вымогателей эффективно угрожает жизни многих людей.

Частная охранная компания Prosegur также стала жертвой вымогателей Ryuk. В результате заражения сайты компании были отключены во многих регионах. Из-за вымогателей аварийные сигналы не работают! Клиенты Prosegur обратились в Twitter, чтобы сообщить, что их сигнализация не работает и они больше не чувствуют себя в безопасности в своих домах. У них есть Ryuk Ransomware, чтобы поблагодарить за это.

Эксперты считают, что целью Ryuk Ransomware является не кража данных как таковых, а скорее отключение инфраструктуры, в частности серверов, и создание беспорядка. Согласно сообщениям из Нидерландского национального центра кибербезопасности, Ryuk Ransomware атаковал около 1800 крупных организаций по всему миру. У Ryuk Ransomware есть «тип» предпочитаемой жертвы. Киберпреступники, стоящие за ней, обычно используют для атак на государственные, образовательные и медицинские учреждения, учреждения, занимающиеся распределением энергии, воды, коммунальных услуг, - отрасли в таких областях, как строительство, химическая промышленность, здравоохранение, питание, развлечения и критическая инфраструктура. ,

В марте 2019 года графство Рюк выкупило графство в штате Джорджия, США, за 400 000 долларов. Вымогатели заблокировали свои данные и потребовали значительную сумму выкупа, как это обычно делают угрозы вымогателей. Поскольку у них не было резервных копий, они выполнили и заплатили. К счастью, округ получил соответствующий ключ для расшифровки и смог вернуть все свои данные. Тем не менее, это не так с большинством других атак вымогателей. Обычно не имеет значения, платите вы или нет. Вот почему эксперты советуют против соблюдения и рекомендуют всегда делать резервные копии ваших данных и использовать необходимые ресурсы для защиты от вредоносных программ, чтобы помочь устранить атаки вымогателей.