RIPlace: Egy egyszerű kijátszási technika, amely lehetővé teszi az AV és a Ransomware védettségének megkerülését

A Ransomware károsnak bizonyult globális szinten, néhány támadás több millió dollárba kerül. Képzelje el, mi történne, ha összehangolt számítógépes támadás történne. A Cambridge-i Egyetem kutatói becslések szerint ha egy ilyen összehangolt támadás 600 000 vállalkozást érint a világ minden tájáról, 184 milliárd dollárba kerülne a globális gazdaság. A kutatók osztják, hogy a modellezett forgatókönyv szerint a támadást rosszindulatú e-mailek útján indítják el, amelyek aktiválása után 24 órán belül titkosíthatják a közel 30 millió eszköz adatait. Ijesztőnek hangzik, igaz?

Tudva ezt, hogyan érzi magát, ha van mód a ransomware-re, hogy teljes mértékben megkerülje az összes számítógépes biztonsági intézkedést, például az AV (Anti-Virus) szoftvert és az extra ransomware funkciókat? Nem jó, fogadunk. Sajnos ez a forgatókönyv valóra válhat. A Nyotron biztonsági kutatói felfedezték a RIPlace nevű új kijátszási technikát , amely megváltoztathatja a ransomware működését azáltal, hogy láthatatlanná teszi azt a biztonsági szoftverek számára.

Table of Contents

A RIPlace-ról

2019 tavaszán a Nyotron kutatócsoportja követte a felelősségteljes nyilvánosságra hozatali folyamatot, és megosztotta, hogy felfedezték egy kijátszási technikát, amely segíthet a rosszindulatú programoknak megkerülni a legtöbb AV, anti-ransomware, valamint a Endpoint Detection & Response (EDR) terméket. Annak köszönhetően, hogy képes az érzékelés elkerülésére az áldozat gépein található érzékeny fájlok cseréjével, a kutatók "RIPlace" -nek hívták - ez a helyettesítő funkció és a RIP (Rest of Peace) kombinációja, mivel a helyettesített eredeti fájlok már nem léteznek.

Mi teszi a RIPlace-t olyan veszélyesnek

- Az adócsalás technika Windows XP vagy újabb verziót futtató gépeken használható.

- Csak néhány sornyi kód szükséges, hogy megkerüljék az áldozat gépére telepített ransomware védelmi funkciókat.

- A RIPlace olyan rendszereken is működik, amelyek időben javítva vannak és a legfrissebb AV-termékeket futtatják.

- A beépített ransomware védelmi funkciók és egyéb biztonsági termékek a RIPlace segítségével kiküszöbölhetők.

Hogyan képes a RIPlace megkerülni a ransomware védelmet

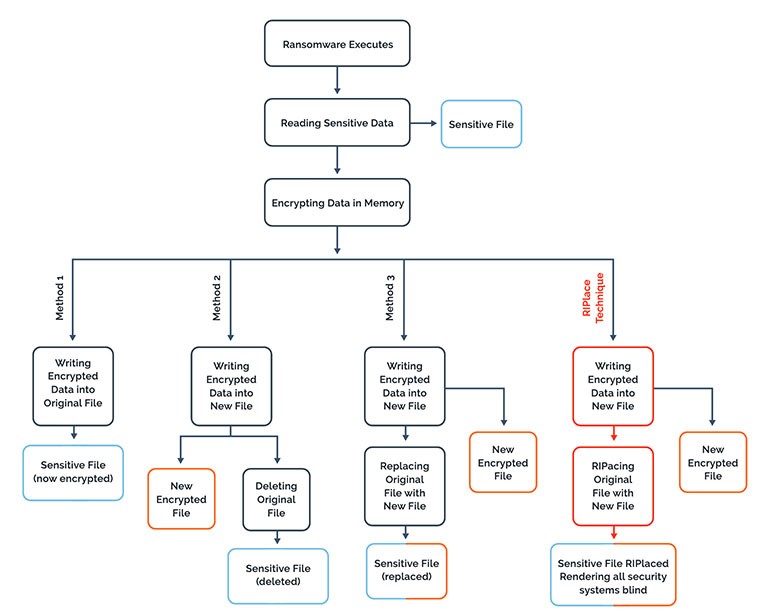

1. ábra: Hogyan működik a ransomware és hogyan változtat a RIPlace. Forrás: Nyotron

Amint az az 1. ábrán látható, a legtöbb ransomware sikeres aktiválás után a következő műveleteket hajtja végre:

- Nyissa meg / olvassa el az eredeti fájlokat.

- Titkosítsa a tartalmat.

- Mentse el a titkosított fájlt a lemezen.

- Cserélje le a titkosított fájlt az eredetire.

Az új adócsalás-technikával van különbség a negyedik lépésnél, ahol a RIPlace átnevezi és helyettesíti a fájlokat. Amikor egy Átnevezési kérelmet hívunk meg (IRP_MJ_SET_INFORMATION, ha a FileInformationClass értéke FileRenameInformation), a szűrőmeghajtó visszahívást kap a kérés kiszűrésére. A Nyotron kutatócsoportja úgy találta, hogy ha a DefineDosDevice-t (egy hivatkozást létrehozó függvényt) meghívják az Átnevezés elõtt, akkor tetszőleges nevet adhatunk eszköznévként, az eredeti fájl elérési útját pedig célként mutatva.

A RIPlace használatával "a visszahívási funkció szűrőmeghajtója nem elemezheti a rendeltetési útvonalat, ha a FltGetDestinationFileNameInformation szokásos rutinját használja." Annak ellenére, hogy a DosDevice elérési útjának átadásakor hibát ad vissza, az Átnevez hívás sikeres.

Ennek ellenére, ha az AV / ransomware védelmi termékei nem képesek megfelelően kezelni az IRP_MJ_SET_INFORMATION visszahívást, akkor a számítógépes támadók a RIPlace technikával megkerülhetik őket. A Nyontron kutatói megjegyzik, hogy ezt a sebezhetőséget a támadók visszaélhetik, hogy elkerüljék tevékenységüket az EDR-termékekkel, valamint hogy megkerüljék az FltGetDestinationFileNameInformation rutinon alapuló biztonsági termékeket.

Nincs adat arról, hogy a RIPlace-t vadon használják

"Még nem láttuk a vadonban alkalmazott RIPlace-kijátszási technikát. Ugyanakkor úgy gondoljuk, hogy ez csak idő kérdése. A számítógépes bűnözők gyakran néhány nap vagy akár órák óta használják fel a sebezhetőségeket. Sajnos ez a technika triviaális, mivel szó szerint két a végrehajtandó kódvonalak "- mondja Nir Gaist (a Nyotron CTO / társalapítója) a Digital Journal interjújában.

Az adathalász és ransomware támadások rendkívül sikeresek voltak az elmúlt években, ezért nem kétséges, hogy 2020-ban továbbra is virágzik, különösen a helyi, állami és egészségügyi intézményekben. Ha a támadók a RIPlace technikát használnák, a hatás katasztrofális lenne.

Csak néhány biztonsági szolgáltató tett proaktív lépéseket a RIPlace technikák ellen

Nyilvánvaló, hogy rossz kezekben a RIPlace potenciálisan megállíthatatlanná teheti a ransomware szoftvereket. Nyotron nyilvánosságra hozta a kérdést a biztonsági gyártóknak, de nem mindenki látta fenyegetésként a RIPlace-t, azzal érvelve, hogy a kiber támadók még mindig nem használják fel. Ennek ellenére a legokosabb dolog a probléma megoldása lenne, nem pedig a legrosszabb esemény várása . Eddig csak néhány gyártó foglalkozott termékkel a kérdéssel.

A Microsoft kijelentette, hogy a RIPlace technika nem tekinthető sebezhetőségnek, mivel nem felel meg a biztonsági szolgálati kritériumoknak. Még a CFA (Controlled Folder Access) ransomware védelmi funkciójának bekapcsolása esetén is lehetséges a RIPlace bypass végrehajtása, amint azt a Nyotron videója bemutatja:

Megállapítást nyert, hogy a Microsoft Windows összes verziója (a Windows XP-től a legújabb Windows 10-ig) ki van téve ennek a sebezhetőségnek, még akkor is, ha a legújabb és legnagyobb AV, NGAV és EDR biztonsági termékek vannak telepítve.

A Nyotron csapata egy ingyenes eszközt is kiadott azok számára, akik rendszereiket és / vagy biztonsági termékeiket a RIPlace ellen tesztelni akarják.