RIPlace:一種簡單的規避技術,可以繞過AV和勒索軟件保護

勒索軟件已證明在全球範圍內是一件令人討厭的事,有些攻擊要花費數百萬美元。想像一下,如果發生協調的網絡攻擊,將會發生什麼。劍橋大學的研究人員估計,如果這樣的協同攻擊要襲擊全球600,000家企業,這將使全球經濟損失高達1,840億美元。研究人員認為,在模擬情況下,攻擊是通過惡意電子郵件發起的,惡意電子郵件一旦被激活,便可以在24小時內加密近3000萬台設備上的數據。聽起來嚇人吧?

知道這一點,如果勒索軟件有辦法完全繞過AV(反病毒)軟件和額外的勒索軟件功能等計算機上的所有安全措施,您會感覺如何?不好,我們打賭。可悲的是,這種情況可能成為現實。 Nyotron的安全研究人員發現了一種名為RIPlace的新規避技術 ,該技術有可能通過使安全軟件看不見勒索軟件來改變其運行方式 。

Table of Contents

關於RIPlace

在2019年春季,Nyotron的研究團隊遵循了負責任的披露流程,並分享了他們發現了一種逃避技術,該技術可以幫助惡意軟件繞過大多數AV,反勒索軟件以及端點檢測與響應(EDR)產品。由於它具有通過替換受害者計算機上的敏感文件來逃避檢測的能力,研究人員將其命名為“ RIPlace”-替換功能和RIP(Rest in Peace)的組合,因為替換後的原始文件已不存在。

是什麼使RIPlace如此危險

- 逃避技術可以在運行Windows XP或更高版本的計算機上使用。

- 僅需幾行代碼即可繞過受害者計算機上安裝的勒索軟件保護功能。

- RIPlace甚至可以在及時打補丁並運行最新AV產品的系統上運行。

- 借助RIPlace,可以避免內置的勒索軟件保護功能和其他安全產品。

RIPlace如何設法繞過勒索軟件保護

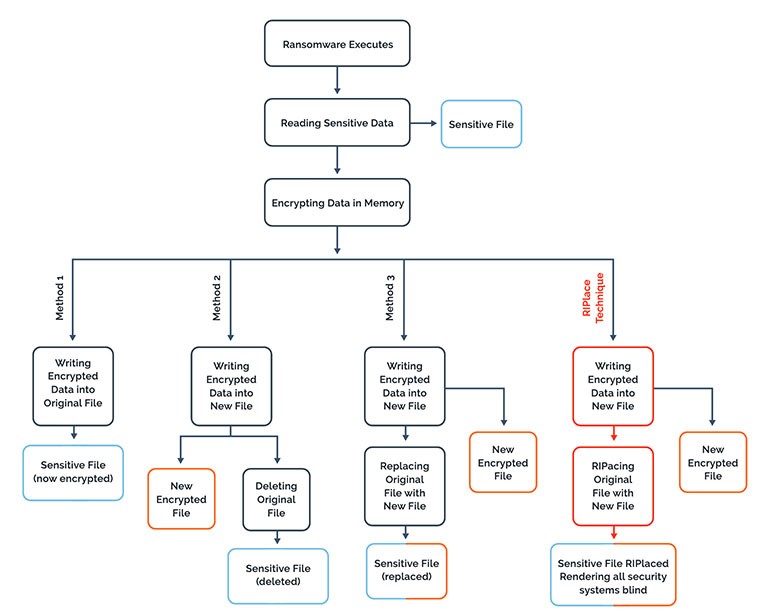

圖1:勒索軟件的工作方式以及RIPlace發揮作用的方式。資料來源:Nyotron

如圖1所示,已知大多數勒索軟件在成功激活後會執行以下操作:

- 打開/讀取原始文件。

- 加密內容。

- 將加密的文件保存在磁盤上。

- 用原始文件替換加密文件。

借助新的規避技術,RIPlace重命名和替換文件的第四步有所不同。調用重命名請求時(IRP_MJ_SET_INFORMATION,且FileInformationClass設置為FileRenameInformation),篩選器驅動程序將獲取回調以篩選請求。 Nyotron的研究團隊發現,如果在Rename之前調用DefineDosDevice(創建符號鏈接的舊函數),則可以將任意名稱作為設備名稱,並將原始文件路徑作為指向的目標。

使用RIPlace,“使用通用例程FltGetDestinationFileNameInformation時,回調函數篩選器驅動程序無法解析目標路徑。”即使在傳遞DosDevice路徑時返回錯誤,重命名調用也會成功。

話雖如此,如果您的AV /勒索軟件防護產品無法正確處理IRP_MJ_SET_INFORMATION回調,則網絡攻擊者可能會使用RIPlace技術繞過它們。 Nyontron研究人員指出,攻擊者可以濫用此漏洞,以避免EDR產品記錄其活動,並繞過依賴於FltGetDestinationFileNameInformation例程的安全產品。

沒有關於RIPlace在野外使用的報導

“我們尚未見過在野外使用RIPlace規避技術。但是,我們認為這只是時間問題。網絡犯罪分子通常會在幾天甚至幾小時內利用所披露的漏洞。不幸的是,這種技術使用起來很簡單,實際上需要兩個行代碼。” Nir Gaist(Nyotron首席技術官/聯合創始人)在接受Digital Journal採訪時說。

網絡釣魚和勒索軟件攻擊在過去幾年中非常成功,因此毫無疑問,到2020年,它們將繼續蓬勃發展,尤其是在本地,州和醫療機構中。如果攻擊者使用RIPlace技術,那麼後果將是災難性的。

只有少數安全廠商針對RIPlace技術採取了主動行動

顯然,如果使用不當,RIPlace可能會使勒索軟件勢不可擋。 Nyotron向安全廠商披露了此問題,但並非所有人都將RIPlace視為威脅,認為RIPlace尚未被網絡攻擊者使用。即便如此,最明智的做法是解決問題,而不是等待最壞的情況發生 。到目前為止,只有少數供應商在其產品中解決了該問題。

微軟表示,由於不符合RIPlace技術的安全服務標準,因此RIPlace技術不被視為漏洞。即使啟用了CFA(受控文件夾訪問)勒索軟件保護功能,RIPlace旁路仍然可以執行,如Nyotron的視頻所示:

已經確定,即使安裝了最新,最好的AV,NGAV和EDR安全產品,Microsoft Windows的所有版本(從Windows XP到最新的Windows 10)都存在此漏洞。

Nyotron團隊還為想要根據RIPlace測試其係統和/或安全產品的人們發布了免費工具。