RIPlace: Μια απλή τεχνική αποφυγής που καθιστά δυνατή την παράκαμψη προστασίας AV και Ransomware

Το Ransomware έχει αποδειχθεί ότι είναι ενοχλητικό σε παγκόσμια κλίμακα, με κάποιες επιθέσεις που κοστίζουν εκατομμύρια δολάρια. Φανταστείτε τι θα συμβεί αν υπάρχει συντονισμένη επίθεση στον κυβερνοχώρο. Οι ερευνητές του Πανεπιστημίου του Cambridge εκτιμούν ότι εάν μια τέτοια συντονισμένη επίθεση επρόκειτο να πλήξει 600.000 επιχειρήσεις σε όλο τον κόσμο, θα κόστιζε την παγκόσμια οικονομία έως και 184 δισεκατομμύρια δολάρια. Οι ερευνητές μοιράζονται ότι στο μοντέλο τους, η επίθεση ξεκινά μέσω κακόβουλων μηνυμάτων ηλεκτρονικού ταχυδρομείου που, μόλις ενεργοποιηθούν, μπορούν να κρυπτογραφήσουν δεδομένα σε σχεδόν 30 εκατομμύρια συσκευές εντός 24 ωρών. Ακούγεται τρομακτικό, έτσι;

Γνωρίζοντας αυτό, πώς θα αισθανόσασταν αν υπάρχει ένας τρόπος για να ξεπεραστούν εντελώς όλα τα μέτρα ασφαλείας σε υπολογιστές όπως το λογισμικό AV (Anti-Virus) και τα επιπλέον χαρακτηριστικά ransomware; Δεν είναι καλό, ποντάρουμε. Δυστυχώς, αυτό το σενάριο μπορεί να γίνει πραγματικότητα. Οι ερευνητές της ασφάλειας στο Nyotron ανακάλυψαν μια νέα τεχνική φοροδιαφυγής που ονομάζεται RIPlace, η οποία έχει τη δυνατότητα να αλλάξει τον τρόπο λειτουργίας του ransomware καθιστώντας το αόρατο για το λογισμικό ασφαλείας.

Table of Contents

Σχετικά με την RIPlace

Την άνοιξη του 2019, η ερευνητική ομάδα του Nyotron ακολούθησε την υπεύθυνη διαδικασία αποκάλυψης και δήλωσε ότι ανακάλυψε μια τεχνική φοροδιαφυγής που θα μπορούσε να βοηθήσει την παράκαμψη κακόβουλου λογισμικού από τα περισσότερα προϊόντα AV, anti-ransomware και Endpoint Detection & Response (EDR). Λόγω της ικανότητάς του να αποφεύγει την ανίχνευση αντικαθιστώντας ευαίσθητα αρχεία στη μηχανή του θύματος, οι ερευνητές την ονόμασαν "RIPlace" - ένας συνδυασμός της λειτουργίας αντικατάστασης και RIP (Rest in Peace), καθώς τα αντικατασταθέντα αρχικά αρχεία δεν υπάρχουν πλέον.

Τι κάνει το RIPlace τόσο επικίνδυνο

- Η τεχνική φοροδιαφυγής μπορεί να χρησιμοποιηθεί σε μηχανήματα που εκτελούν Windows XP ή νεότερες εκδόσεις.

- Θα χρειαζόταν μόνο λίγες γραμμές κώδικα για να παρακάμψετε τις λειτουργίες προστασίας ransomware που έχουν εγκατασταθεί στη μηχανή του θύματος.

- Το RIPlace λειτουργεί ακόμα και σε συστήματα που έχουν ενημερωθεί εγκαίρως και χρησιμοποιούν ενημερωμένα προϊόντα AV.

- Τα ενσωματωμένα χαρακτηριστικά προστασίας ransomware και άλλα προϊόντα ασφαλείας μπορούν να αποφευχθούν χάρη στο RIPlace.

Πώς το RIPlace καταφέρνει να παρακάμψει την προστασία ransomware

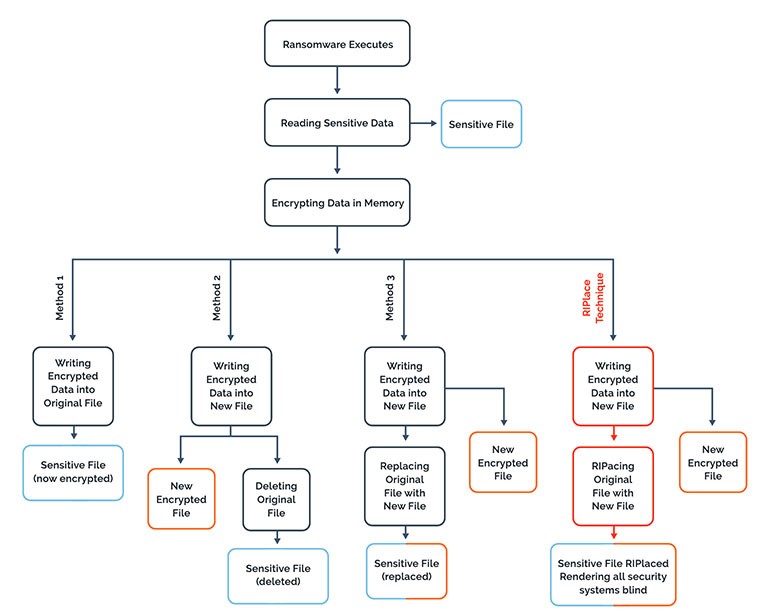

Εικ.1: Πώς λειτουργεί το ransomware και ο τρόπος με τον οποίο το RIPlace κάνει τη διαφορά. Πηγή: Nyotron

Όπως φαίνεται στην Εικόνα 1, τα περισσότερα ransomware είναι γνωστό ότι εκτελούν τις ακόλουθες ενέργειες μετά από μια επιτυχή ενεργοποίηση:

- Άνοιγμα / Ανάγνωση πρωτότυπων αρχείων.

- Κρυπτογράφηση περιεχομένου.

- Αποθηκεύστε το κρυπτογραφημένο αρχείο στο δίσκο.

- Αντικαταστήστε το κρυπτογραφημένο αρχείο με το αρχικό.

Με τη νέα τεχνική φοροδιαφυγής, υπάρχει μια διαφορά όταν πρόκειται για το τέταρτο βήμα όπου το RIPlace μετονομάζει και αντικαθιστά αρχεία. Όταν ονομάζεται αίτημα μετονομασίας (IRP_MJ_SET_INFORMATION με FileInformationClass ρυθμισμένο σε FileRenameInformation), το πρόγραμμα οδήγησης φίλτρου λαμβάνει μια επανάκληση για να φιλτράρει το αίτημα. Η ερευνητική ομάδα του Nyotron διαπίστωσε ότι, αν ονομάζεται DefineDosDevice (μια συνιστώσα κληρονομιάς που δημιουργεί ένα σύμβολο) πριν από τη μετονομασία, θα είναι δυνατό να μεταβιβαστεί ένα αυθαίρετο όνομα ως όνομα της συσκευής και η αρχική διαδρομή του αρχείου ως στόχο για να δείξει.

Με το RIPlace ", το πρόγραμμα οδήγησης φίλτρου λειτουργίας επανάκλησης δεν αναλύει τη διαδρομή προορισμού κατά τη χρήση της κοινής συνήθειας FltGetDestinationFileNameInformation." Παρόλο που επιστρέφει σφάλμα κατά τη διέλευση μιας διαδρομής DosDevice, η κλήση μετονομασίας είναι επιτυχής.

Τούτου λεχθέντος, αν τα προϊόντα προστασίας AV / ransomware σας δεν μπορούν να χειριστούν σωστά την IRP_MJ_SET_INFORMATION επανάκληση, ίσως είναι δυνατό για τους επιτιθέμενους του κυβερνοχώρου να τους παρακάμψουν χρησιμοποιώντας την τεχνική RIPlace. Οι ερευνητές του Nyontron σημειώνουν ότι αυτή η ευπάθεια μπορεί να καταστρατηγηθεί από τους εισβολείς για να αποφευχθεί η καταγραφή της δραστηριότητάς τους από προϊόντα EDR, καθώς και να παρακάμψουν τα προϊόντα ασφαλείας που βασίζονται στη ρουτίνα FltGetDestinationFileNameInformation.

Δεν υπάρχουν αναφορές σχετικά με το RIPlace που χρησιμοποιείται στη φύση

«Δεν έχουμε δει την τεχνική της φοροδιαφυγής RIPlace που χρησιμοποιείται στην άγρια φύση ακόμα, αλλά πιστεύουμε ότι είναι απλώς θέμα χρόνου.Οι κυβερνητικοί εγκληματίες συχνά εκμεταλλεύονται τις αποκαλυπτόμενες ευπάθειες μέσα σε λίγες μέρες, αν όχι ώρες, δυστυχώς, αυτή η τεχνική είναι ασήμαντη στη χρήση, απαιτώντας κυριολεκτικά δύο γραμμές κώδικα για την εφαρμογή ", λέει ο Nir Gaist (CTO Nyotron / συνιδρυτής) σε συνέντευξή του στο Digital Journal .

Οι επιθέσεις ηλεκτρονικού "ψαρέματος" και ransomware ήταν εξαιρετικά επιτυχημένες τα τελευταία χρόνια, οπότε δεν υπάρχει αμφιβολία ότι το 2020 θα συνεχίσουν να ευδοκιμούν, ειδικά σε τοπικά, κρατικά και υγειονομικά ιδρύματα. Εάν οι επιτιθέμενοι έπρεπε να χρησιμοποιήσουν την τεχνική RIPlace, ο αντίκτυπος θα ήταν καταστροφικός.

Μόνο λίγοι πωλητές ασφάλειας έχουν λάβει προληπτικές ενέργειες κατά των τεχνικών RIPlace

Είναι προφανές ότι σε λάθος χέρια, το RIPlace θα μπορούσε ενδεχομένως να κάνει το ransomware ασταμάτητο. Ο Nyotron αποκάλυψε το ζήτημα στους πωλητές ασφάλειας, αλλά δεν είδαν όλοι την RIPlace ως απειλή, υποστηρίζοντας ότι δεν έχει χρησιμοποιηθεί ακόμα από επιθεωρητές του κυβερνοχώρου. Παρόλα αυτά, το πιο έξυπνο θα ήταν να διορθώσουμε το ζήτημα, αντί να περιμένουμε να συμβεί το χειρότερο . Μέχρι στιγμής, μόνο μια χούφτα πωλητές έχουν αντιμετωπίσει το θέμα στα προϊόντα τους.

Η Microsoft δήλωσε ότι η τεχνική RIPlace δεν θεωρείται ευάλωτη επειδή δεν πληροί τα Κριτήρια Εξυπηρέτησης Ασφαλείας. Ακόμη και με την ενεργοποιημένη λειτουργία προστασίας ransomware CFA (Controlled Folder Access), η παράκαμψη RIPlace μπορεί ακόμα να εκτελεστεί, όπως φαίνεται στο βίντεο του Nyotron:

Έχει διαπιστωθεί ότι όλες οι εκδόσεις των Microsoft Windows (από τα Windows XP έως τα πιο πρόσφατα Windows 10) εκτίθενται σε αυτήν την ευπάθεια, ακόμη και αν έχουν εγκαταστήσει τα πιο πρόσφατα και μεγαλύτερα προϊόντα ασφαλείας AV, NGAV και EDR.

Η ομάδα Nyotron έχει επίσης κυκλοφορήσει ένα δωρεάν εργαλείο για ανθρώπους που θέλουν να δοκιμάσουν τα συστήματά τους ή / και προϊόντα ασφαλείας ενάντια στο RIPlace.