„SilverTerrier“ elektroninių nusikaltimų grupė nukreipta į pagrindinius darbuotojus, kovojančius su koronavirusu

Kadangi koronaviruso pandemija nelėtėja, mes dar labiau pasitikime žmonėmis, kovojančiais su COVID-19 grėsme. Mes visi esame medicinos specialistų ir kitų organizacijų rankose. Kibernetiniai nusikaltėliai nekreipia dėmesio į mūsų pasitikėjimą savimi ir savo moralę bei padorumą piktybiškiems tikslams. Jie pasirenka pelną iš šių esminių asmenų, bandančių padėti pasauliui kovoje su koronavirusu. Kibernetiniai nusikaltėliai nenutraukė atakų.

Konkreti kibernetinių nusikaltimų grupė, kilusi iš Nigerijos, nesigailėjo, bet spaudė. „SilverTerrier“ grupė pasirinko tuos svarbiausius darbuotojus kaip pagrindinius kibernetinių atakų taikinius.

Table of Contents

„SilverTerrier“ kibernetiniai užpuolikai nukentėjo ten, kur labiausiai kenkia.

Kenkėjiškų elektroninių nusikaltimų grupuotė mato organizacijas sektoriuose, kurie yra kritiški kovoje su COVID-19. Jie nukreipia juos į verslo el. Pašto kompromiso (BEC) kampanijas. Tokio tipo išpuoliai tapo „SilverTerrier“ vizitine kortele, nes jie specializuojasi.

Populiariausios pramonės šakos, į kurias „SilverTerrier“ nukreipta 2018 ir 2019 m. Šaltinis: unit42.paloaltonetworks.com

Vos per tris mėnesius trys „SilverTerrier“ veikėjai yra atsakingi už daugybės COVID-19 ir koronavirusų kenkėjiškų programų kampanijų pradžią. Jie sugebėjo surinkti daugiau nei 170 skirtingų sukčiavimo elektroninių laiškų ir, pasak ekspertų, savo pasirinktuose tiksluose taikė „minimalų suvaržymą“. Jų tikslinį sąrašą sudaro organizacijos, vadovaujančios nacionalinėms reakcijoms į koronavirusą įvairiose šalyse. Kaip Australija, Italija, Kanada, JK ir JAV. Užpuolikai yra apgultos vyriausybės, sveikatos apsaugos, draudimo, medicinos tyrimų ir leidybos bei komunalinių paslaugų organizacijų.

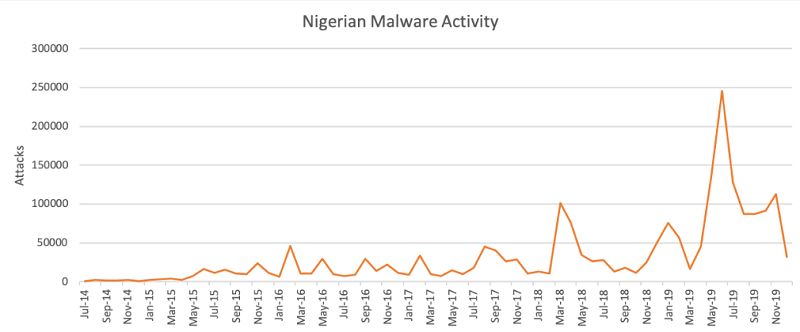

Nigerijos kenkėjiškų programų aktyvumas mažėjo per paskutinius 2019 m. Mėnesius, kol smogė COVID-19. Šaltinis: unit42.paloaltonetworks.com

Šie sukčiai grobia tuo, kad dauguma įmonių dabar naudojasi nuotoline darbo jėga, nes daugelis darbuotojų dirba iš namų. Natūralu, kad kiekvieną kartą gavę el. Laišką, susijusį su koronavirusu, jie priversti spustelėti, nes nori žinoti viską, kas susiję su COVID-19.

Kaip nustatyta, „SilverTerrier“ grupė naudoja BEC atakas kenkėjiškoms programoms skleisti. Šios atakos taip pat vyksta „ žmoguje el. Laiške “ ir yra nukreiptos į darbuotojus, kurie turi prieigą prie įmonės lėšų per pažeistas sąskaitas, priklausančias vyresniajai vadovybei, įskaitant „c-suite“ vadovus.

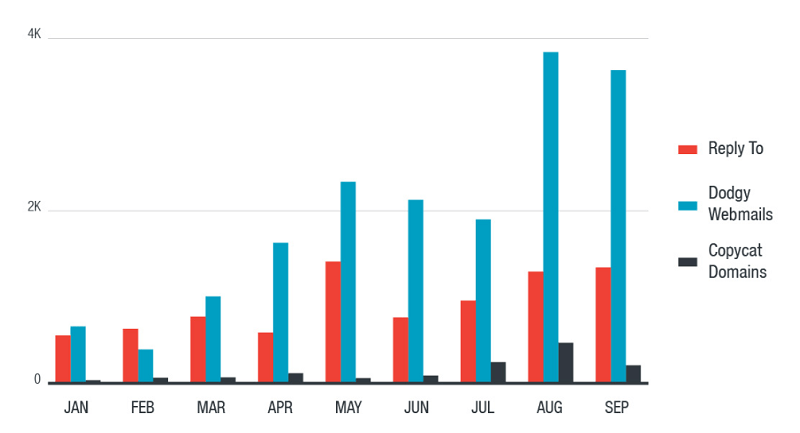

Tik el. Pašto atakų platinimo metodai. Šaltinis: trendmicro.com

Šių elektroninių bangų tikslas yra pasiekti savo tikslus pervesti pinigus iš įmonės lėšų į jų kontroliuojamas banko sąskaitas. Jie tam naudoja visus įmanomus metodus. BEC ataka yra priemonė tikslui pasiekti - ja siekiama įtikinti taikinį, kad prašymas pervesti pinigus į tam tikrą sąskaitą yra teisėtas. Jie naudojasi apgaulėmis, kad užtikrintų tą perdavimą. Dažniau teigdami, kad tai neatidėliotinas dalykas, kuriam reikia skubių veiksmų. Kaip ir tvirtinant, kad „turi būti atliktas skubus mokėjimas ketvirčio pabaigoje“.

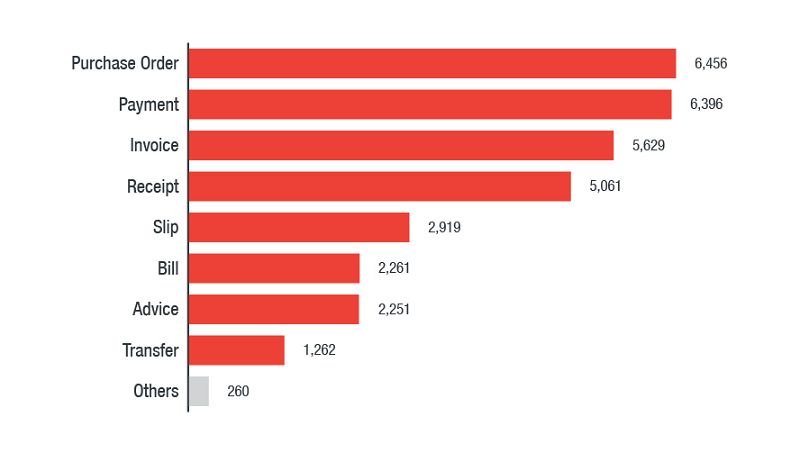

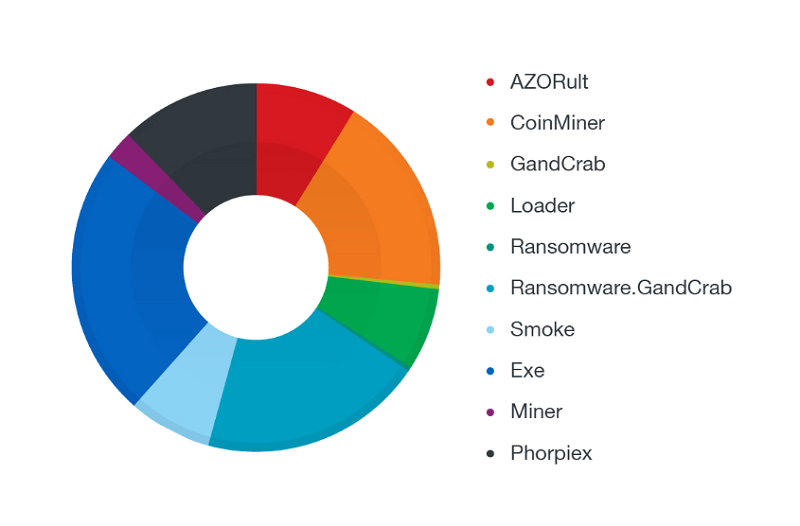

Populiariausios failų vardų kategorijos, naudojamos kenksminguose BEC priepuolių prieduose. Šaltinis: trendmicro.com

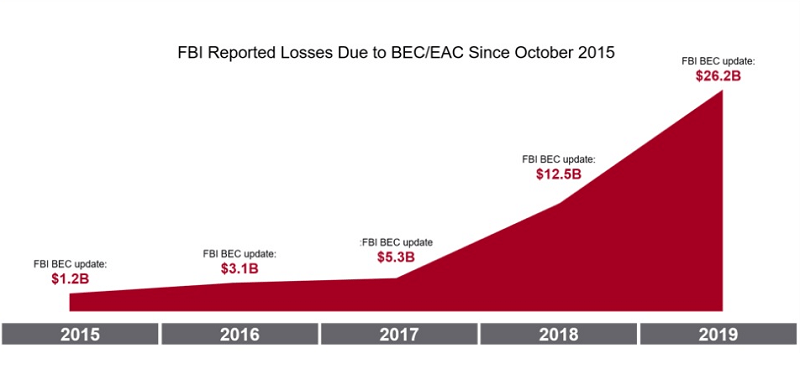

Ekspertai pažymi, kad ši taktika veikia, nes, remiantis FTB statistika, 2019 m. BEC išpuoliai pridarė 1,77 milijardo dolerių (1,42 milijardo svarų / 1,62 milijardo eurų) nuostolių visame pasaulyje. Žinant šiuos skaičius, neturėtų stebinti, kad kibernetinės bangos pradėjo modifikuoti savo išpuolius ir pritaikyti juos galvodami apie COVID-19.

FTB pranešė apie nuostolius, kuriuos sukėlė BEC / EAC išpuoliai 2015–2019 m. Šaltinis: www.proofpoint.com

„SilverTerrier“ kelia daugybę grėsmių per savo sukčiavimą. Trojos arkliai, išpirkos programos, reklaminės programos, šie sukčiai neturi gėdos. Ekspertai apskaičiavo, kad šiuo metu jie platina „ LokiBot“ , „ FormBook“ , „AgentTesla“ ir „Renals“.

Populiariausios failų vardų kategorijos plinta pridedant su sukčiavimu susijusias BEC atakas. Šaltinis: trendmicro.com

Kaip galite apsisaugoti nuo BEC atakos?

Vienas iš geriausių būdų, kaip apginti savo darbuotojus nuo kritimo į BEC ataką, yra gana paprastas. Jei nenorite, kad jūsų darbuotojas patvirtintų lėšų perkėlimą į neteisėtą sąskaitą pagal apgaulingą el. Laišką, padarykite tai tokiu būdu, kad jie negalėtų to padaryti.

Įdiekite daugiau darbo eigos kontrolės ir atlikite tai, kad visos finansinės operacijos turėtų būti patvirtintos kelių asmenų. Tai lemia, kad užpuolikas turi apgauti kelis žmones, o tai savo ruožtu padidina tikimybę, kad bent vienas pastebės, kad kažkas nepatenka į prašymą. Tai paprasta, tačiau veiksminga strategija, užtikrinanti, kad pinigai eina tik ten, kur turėtų, o ne nusikaltėlių rankose. Kuo daugiau saugių seifų turite, tuo geriau.

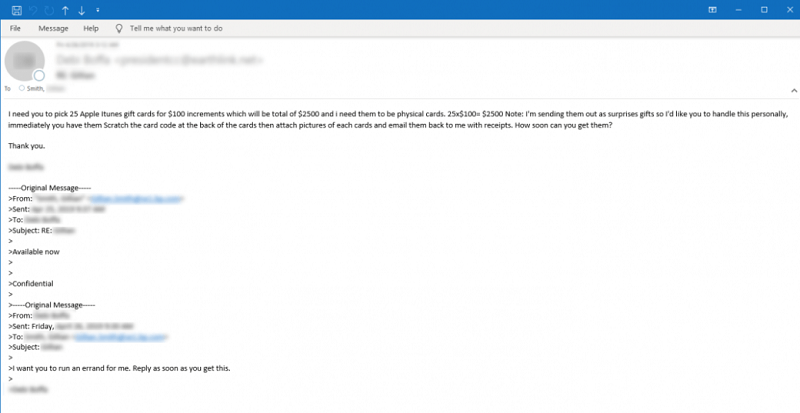

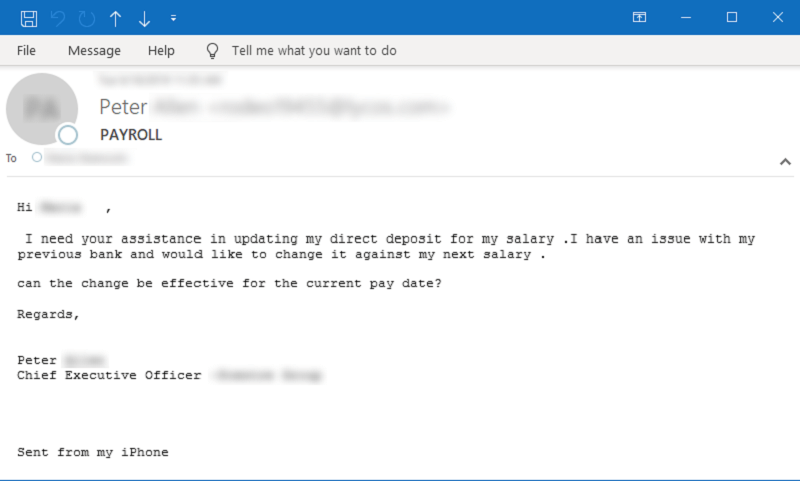

Apmokykite savo darbuotojus žinoti apie internetines schemas ir įsitikinkite, kad jie žino, kaip išvengti šių problemų. Jie visada turėtų ieškoti sukčiavimo el. Laiškų. Žemiau galite pamatyti dviejų tokių el. Laiškų pavyzdžius.

Pavyzdinis el. Pašto adresas, kuriame prašoma nusipirkti fizines „Apple iTunes“ dovanų korteles. Šaltinis: symantec-enterprise-blogs.security.com

Pavyzdinis el. Laiškas, kuriame prašoma pagalbos darbo užmokesčio apskaitos klausimais. Šaltinis: symantec-enterprise-blogs.security.com

Kai el. Laiškas nusileis jūsų gautuosiuose, atidžiai patikrinkite. Ar gramatika tinkama? O rašyba ir skyrybos žodžiai? Ar el. Pašto adresai ir logotipai sutampa? Ar tikėjotės gauti el. Laišką, ar tai jus sužavėjo? Visos šios smulkmenos yra labai svarbios ir gali padėti sutaupyti toną pinigų ir rūpesčių.

Kam labiausiai gresia tokie išpuoliai?

Ekspertai tvirtina, kad iki šiol 2020 m. BEC schema, bandanti į jūsų sistemą patekti kenkėjiškų programų, išlieka ryškiausia kibernetinio saugumo grėsmė. Žemiau galite pamatyti šių išpuolių statistiką pagal šalį ir paplitusius raktinius žodžius, naudojamus išpuoliuose.

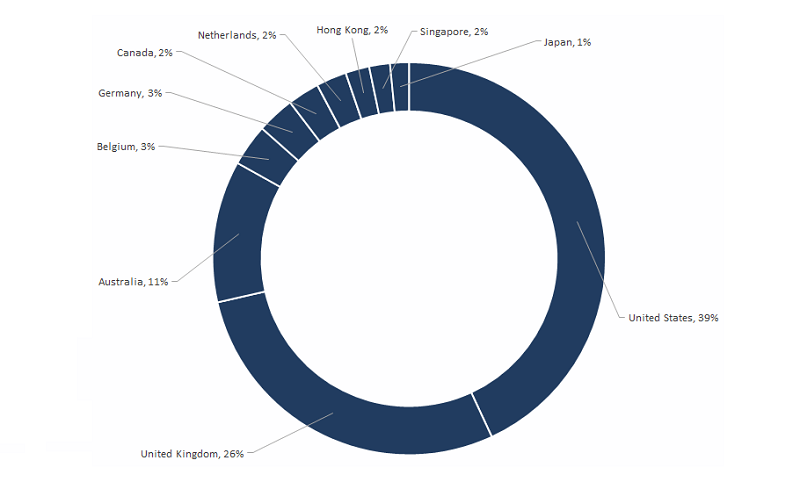

10 geriausių BEC aukų regionų nuo 2018 m. Liepos mėn. Iki 2019 m. Birželio mėn. Šaltinis: symantec-enterprise-blogs.security.com

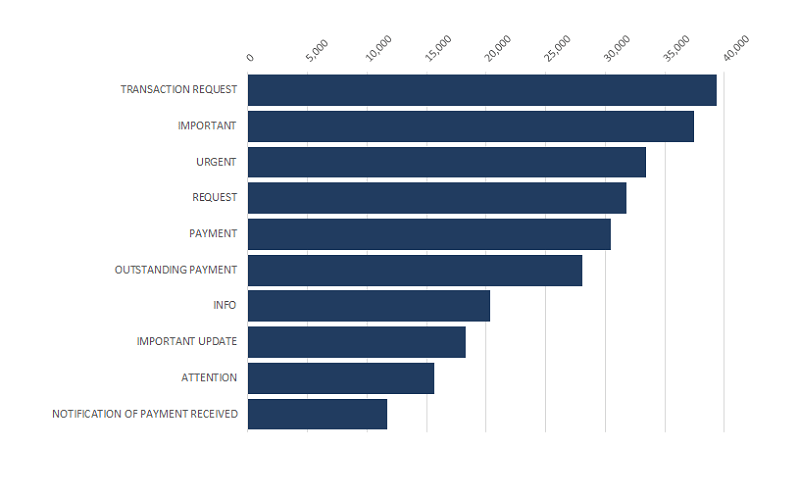

10 populiariausių BEC raktinių žodžių, naudojamų išpuoliuose nuo 2018 m. Liepos mėn. Iki 2019 m. Birželio mėn. Šaltinis: symantec-enterprise-blogs.security.com

Pats BEC išpuolio pobūdis kelia pavojų įvairioms įstaigoms. Saugumo tyrėjai pataria būti atsargiems. Sveikatos priežiūros ir draudimo organizacijos, vyriausybinės agentūros, komunalinės paslaugos ir net universitetai, turintys medicinos programas, turėtų išlikti budrūs.

Su koronavirusu susiję el. Laiškai turi būti išnagrinėti atidžiai ir kruopščiai. Ypač todėl, kad juose yra nuorodų „ turite spustelėti“ , „priedus“, kuriuos turite atsisiųsti , „arba nurodytą banko sąskaitą, į kurią turite pervesti lėšas “. Dar kartą patikrinkite viską ir nieko nedarykite dėl aklo tikėjimo. Visada geriau būti saugiam nei gailėtis. Skirkite papildomo laiko laiško teisėtumui patikrinti. Tai uždirba ne tik ramybę, bet ir patikimą sistemą.