A SilverTerrier számítógépes bűnözés csoportja a Coronavírussal küzdő kulcsfontosságú munkavállalókat célozza meg

Mivel a Coronavírus-járvány nem lassul le, akkor még inkább arra számítunk, hogy az emberek küzdenek a COVID-19 fenyegetésével. Mindannyian orvosi szakemberek és más élvonalbeli szervezetek kezében vagyunk. A számítógépes bűnözők figyelmen kívül hagyják bizalmunkat, morálunkat és tisztességünket a rosszindulatú célok érdekében. Úgy döntnek, hogy profitálnak ezekből az alapvető személyekből, akik megpróbálják segíteni a világot a koronavírus elleni harcban. A számítógépes bűnözők nem szüntették meg támadásaikat.

Egy Nigériából származó kiberbűnözői csoport nem újjáéledt, hanem nyomást gyakorolt rá. A SilverTerrier csoport ezeket az alapvető dolgozókat a kibernetikus támadások elsődleges célpontjának tekintette.

Table of Contents

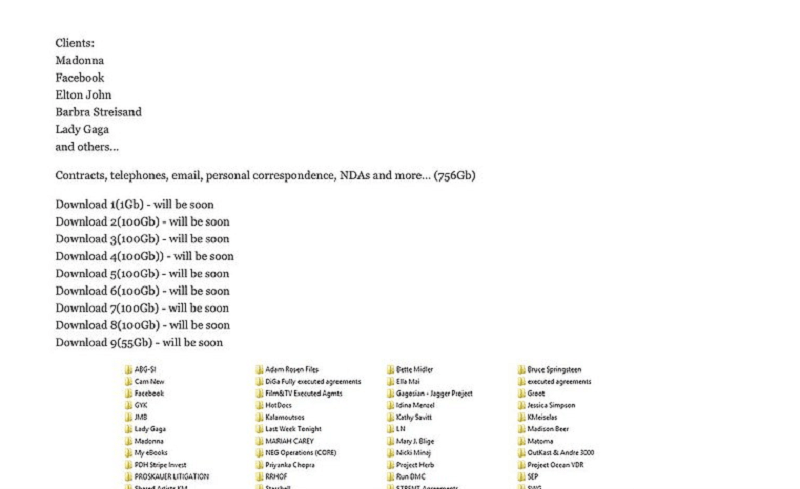

A SilverTerrier számítógépes támadók oda sújtják, ahol a legjobban sújtja.

A rosszindulatú kiberbűnözői csoport azokra a szektorokban működő szervezetekre irányul, amelyek kritikusak a COVID-19 elleni küzdelemben. Céljuk üzleti e-mail kompromisszumos (BEC) kampányokkal célozza meg őket. Az ilyen típusú támadások a SilverTerrier névjegykártyájává váltak, mivel a rájuk specializálódtak.

A SilverTerrier által megcélzott öt legfontosabb iparág 2018-ban és 2019-ben. Forrás: unit42.paloaltonetworks.com

Alig három hónap alatt három SilverTerrier szereplő felelős a COVID-19 és a Coronavirus témájú rosszindulatú programok kampányának elindításáért. Sikerült több mint 170 különféle adathalász e-mailt elkészíteni, és a szakértők szerint „minimális visszatartást” gyakoroltak a választott célpontjaikban. Céllistájuk olyan szervezeteket foglal magában, amelyek különféle országokban vezetnek a koronavírusra adott nemzeti válaszokba. Mint Ausztrália, Olaszország, Kanada, az Egyesült Királyság és az Egyesült Államok. A támadók mind állami, egészségügyi, biztosítási, orvosi kutatási és kiadói, valamint közüzemi szervezeteket ostromolnak.

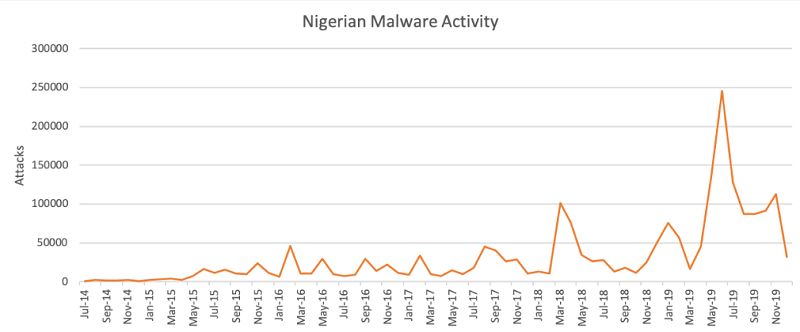

A nigériai rosszindulatú programok aktivitása 2019 utolsó hónapjaiban csökkent, mielőtt a COVID-19 csapásra került. Forrás: unit42.paloaltonetworks.com

Ezek a csalások azzal a ténygel járnak, hogy a legtöbb vállalkozás távoli munkaerőre támaszkodik, mivel sok alkalmazott otthon dolgozik. Természetesen minden alkalommal, amikor a Coronavírussal kapcsolatos e-mailt kapnak, arra késztetnek kattintást, mert tudni akarnak mindazt, ami a COVID-19-hez kapcsolódik.

Ahogyan megállapításra került, a SilverTerrier csoport BEC támadásokat használ a rosszindulatú programok terjesztésére. Ezek a támadások „ ember az e-mailben ” is zajlanak, és olyan alkalmazottakra összpontosítanak, akik a felső vezetéshez tartozó veszélyeztetett számlákon keresztül férnek hozzá a vállalati alapokhoz, ideértve a c-suite vezetõket is.

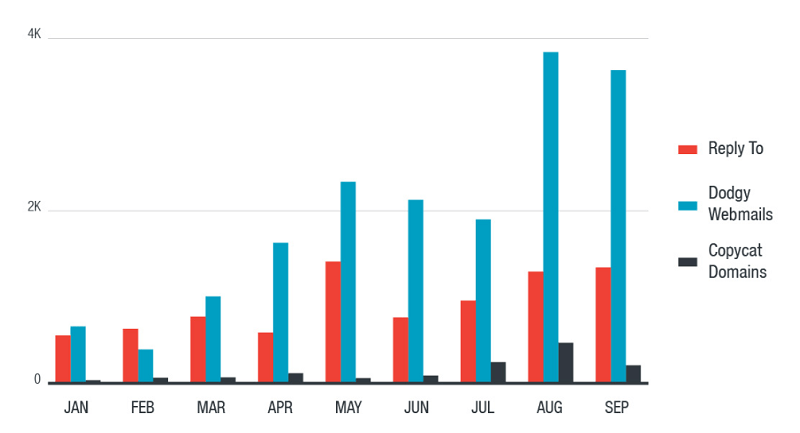

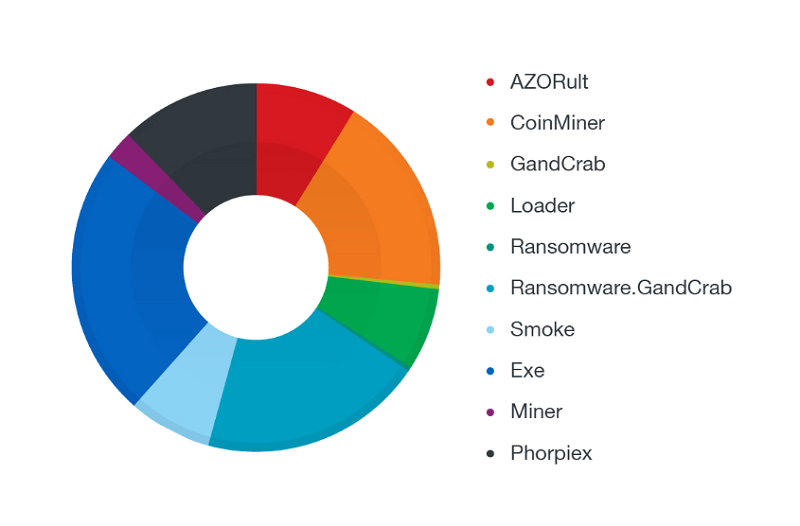

Terjesztési módszerek csak e-maileket tartalmazó támadásokhoz. Forrás: trendmicro.com

Ezeknek a cybercrooksoknak az a célja, hogy elérjék céljaikat, hogy pénzt utaljanak át a vállalati alapokból az általuk ellenőrzött bankszámlákra. Minden lehetséges módszert használnak ennek elérésére. A BEC támadás a cél elérésének eszköze - célja, hogy meggyőzze a célt, hogy az adott számlára pénzt küldő kérés jogszerű. Hamisokat használnak az átadás biztosítására. Gyakrabban azt állítva, hogy sürgős kérdés, amely azonnali intézkedéseket igényel. Tehát azt állítva, hogy „sürgős a negyedév végén történő kifizetés teljesítése”.

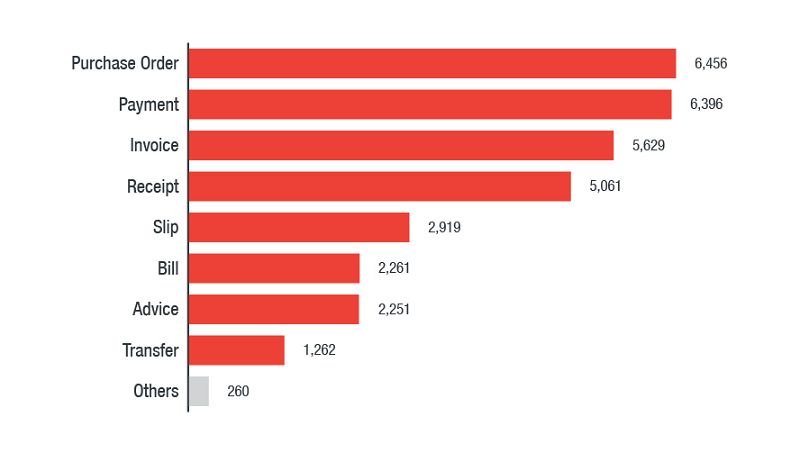

A BEC támadások során a rosszindulatú mellékletekben használt legnépszerűbb fájlnév-kategóriák. Forrás: trendmicro.com

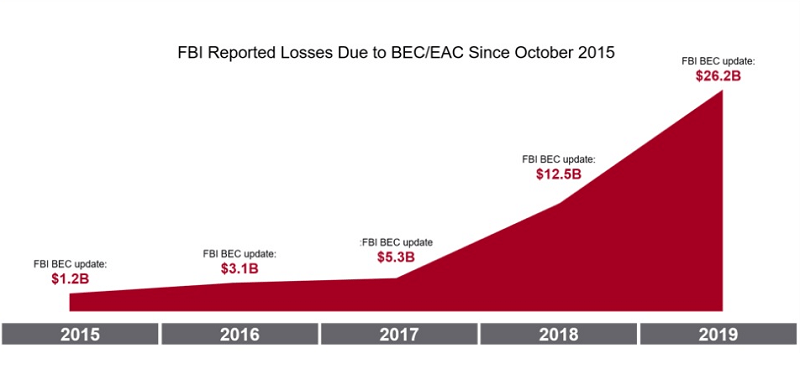

A szakértők megjegyzik, hogy ez a taktika működik, mivel az FBI statisztikái szerint 2019-ben a BEC támadása 1,77 milliárd dollár (1,42 milliárd font / 1,62 milliárd euró) globális veszteségeket okozott. Ezeknek a számoknak a ismeretében nem kellene meglepőnek lennie, hogy a cybercrooksok elkezdték módosítani támadásaikat, és ezeket a COVID-19 szem előtt tartva alakítják.

Az FBI beszámolt a BEC / EAC támadások által okozott veszteségekről 2015 és 2019 között. Forrás: www.proofpoint.com

A SilverTerrier számtalan fenyegetést hordoz át a csalásokkal. Trójaiak, ransomware, adware, ezeknek a csalóknak nincs szégyen. A szakértők becslése szerint jelenleg a LokiBot , a FormBook , az AgentTesla és a Renals terjesztik.

A legnépszerűbb fájlnév-kategóriák az adathalászattal kapcsolatos BEC-támadások mellékletében terjednek. Forrás: trendmicro.com

Hogyan lehet megvédeni magát a BEC támadástól?

Az egyik legjobb módszer, amellyel megvédheti alkalmazottait attól, hogy beleakadjanak a BEC támadásba. Ha nem akarja, hogy alkalmazottja megtévesztő e-mail alapján jóváhagyja a pénzeszközök jogosulatlan számlára történő áthelyezését, tegye meg, így nem tudják megtenni.

Végezzen el több munkafolyamat-ellenőrzést, és végezze el úgy, hogy minden pénzügyi tranzakciónak több személy jóváhagyását kell kapnia. Ez azt eredményezi, hogy a támadónak több embert kell megtévesztenie, ami viszont növeli annak esélyét, hogy legalább az egyik észrevegyen valamit a kéréssel. Ez egy egyszerű, de hatékony stratégia annak biztosítására, hogy a pénz csak oda kerül, ahol kéne, és nem a bűnözők kezében. Minél több biztonságos széf van, annál jobb.

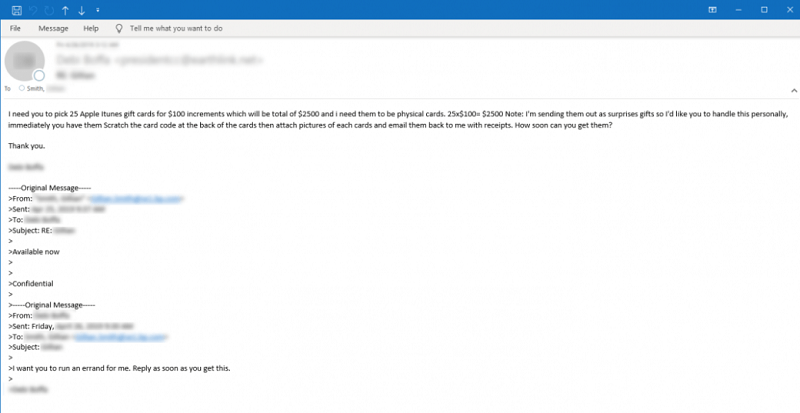

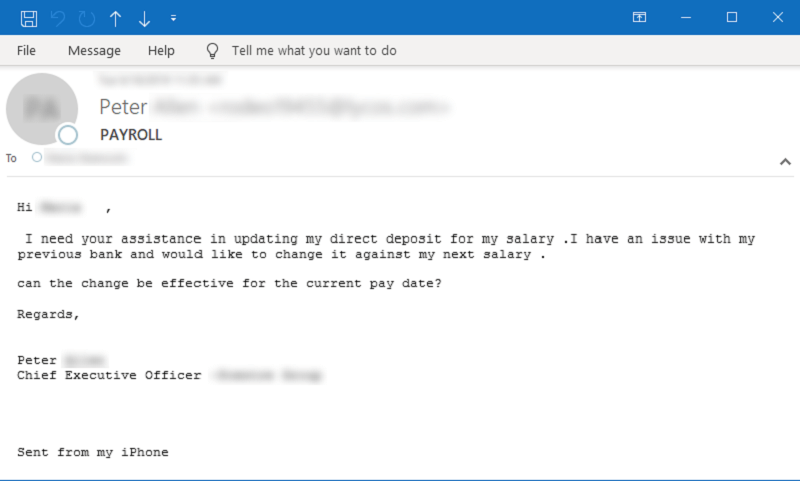

Képzze meg alkalmazottait, hogy tájékozódjanak az online rendszerekről, és győződjön meg arról, hogy tudják, hogyan lehet elkerülni ezeket a szhenánganokat. Mindig figyelni kell az adathalász e-mailek keresésére. Az alábbiakban példákat láthat két ilyen e-mailre.

Minta e-mailt kérve a céltól, hogy fizikai Apple iTunes ajándékkártyákat vásároljon. Forrás: symantec-enterprise-blogs.security.com

Minta e-mailt kér, hogy segítséget kérjen a bérszámfejtés / fizetés kérdésében. Forrás: symantec-enterprise-blogs.security.com

Miután egy e-mail leszállt a beérkező levelek mappájába, ellenőrizze alaposan. Jó a nyelvtan? Mi a helyzet a helyesírással és az írásjelekkel? Egyezik az e-mail címek és a logók? Arra számítottál, hogy megkapja az e-mailt, vagy elkapta Önt? Ezek a kis dolgok összeadódnak és számítanak, és rengeteg pénzt és bajt takaríthatnak meg Önnek.

Ki fenyegeti leginkább az ilyen támadásokat?

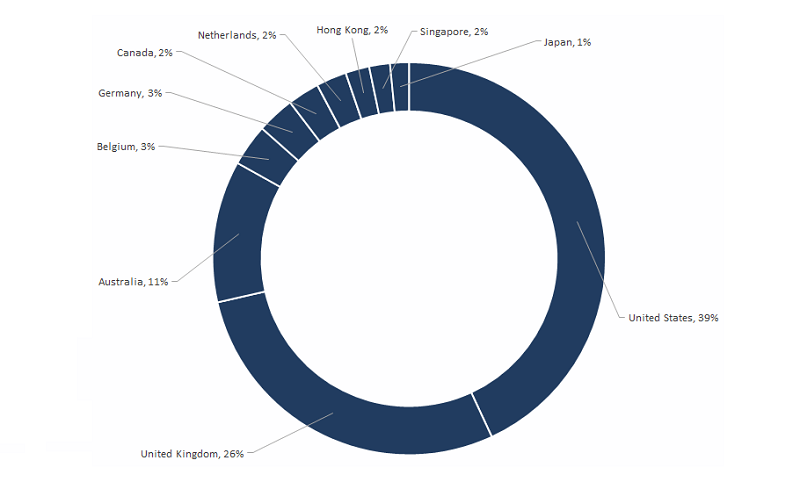

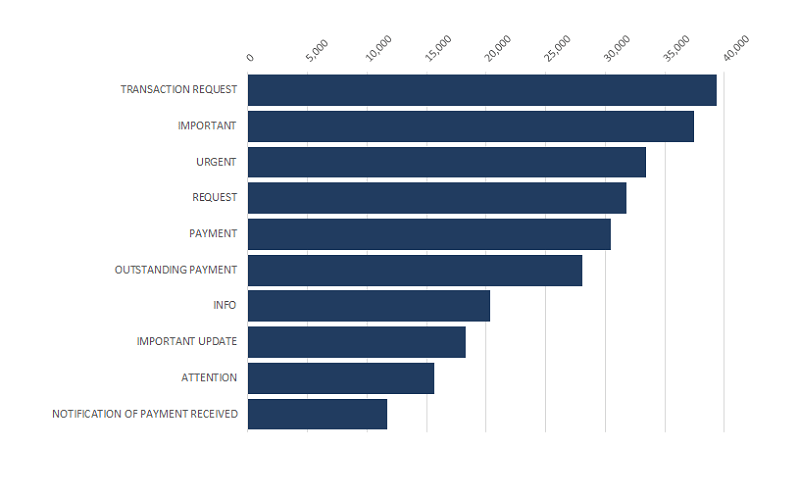

A szakértők azt állítják, hogy eddig, 2020-ban, a BEC-rendszer a rosszindulatú szoftverek bejuttatására a rendszerbe továbbra is a legfontosabb fenyegetés a kiberbiztonság számára. Az alábbiakban megtekintheti a támadások statisztikáit országonként, valamint a támadásokban leggyakrabban használt kulcsszavakat.

A 10 legnépszerűbb BEC áldozati régió 2018. július és 2019. június között. Forrás: symantec-enterprise-blogs.security.com

A 10 legnépszerűbb BEC kulcsszó a támadásokhoz 2018. július és 2019. június között. Forrás: symantec-enterprise-blogs.security.com

A BEC támadás természete sok intézményt fenyeget. A biztonsági kutatók óvatosan javasolják. Az egészségügyi és biztosítási szervezeteknek, a kormányzati ügynökségeknek, a közműveknek és még az orvosi programokat végző egyetemeknek is ébernek kell lenniük.

A koronavírussal kapcsolatos e-maileket figyelemmel és ellenőrzéssel meg kell vizsgálni. Különösen akkor, ha hivatkozásokat tartalmaz, „ rá kell kattintania , a„ mellékletekre ”, amelyeket letöltenie kell , vagy„ a felsorolt bankszámlákra, amelyekbe „ át kell utalnia a pénzeszközöket ”. Még egyszer ellenőrizze mindent, és ne tegyen semmit vak hittel. Mindig jobb biztonságban lenni, mint bocsánatot. Szánjon további időt az e-mail legitimitásának ellenőrzésére. Ez több, mint nyugalom, hanem egy megbízható rendszer.