SilverTerrierサイバー犯罪グループがコロナウイルスと戦う主要な労働者を標的に

コロナウイルスのパンデミックが鈍化しないため、COVID-19の脅威と正面から戦う人々にさらに依存しています。私たちは皆、医療専門家や最前線の他の組織の手に渡っています。サイバー犯罪者は、悪意のある目的のために私たちの信頼と彼らの士気と品位を無視します。彼らは、コロナウイルスとの戦いで世界を助けようとするこれらの不可欠な個人から利益を得ることを選択します。サイバー犯罪者は攻撃を止めていません。

ナイジェリア出身の特定のサイバー犯罪グループは、容赦なく強迫しています。 SilverTerrierグループは、これらの重要な労働者をサイバー攻撃の主要な標的として採用しました。

Table of Contents

SilverTerrierサイバー攻撃者は、最も害のある場所を攻撃します。

悪意のあるサイバー犯罪グループは、COVID-19との戦いで重要なセクターの組織を狙っています。彼らはビジネス電子メールの侵害(BEC)キャンペーンによってそれらをターゲットにします。その種の攻撃は、SilverTerrierを専門とするため、SilverTerrierの名刺になっています。

2018年および2019年にSilverTerrierが対象とする上位5業種。出典:unit42.paloaltonetworks.com

ほんの3か月で、3人のSilverTerrierアクターが多数のCOVID-19とコロナウイルスをテーマにしたマルウェアキャンペーンの立ち上げを担当しています。彼らは170を超えるフィッシングメールを巧みに作成し、専門家によると、選択したターゲットを「最小限に抑え」ました。彼らのターゲットリストは、さまざまな国でコロナウイルスに対する国の対応をリードする組織で構成されています。同様に、オーストラリア、イタリア、カナダ、イギリス、アメリカ。政府、ヘルスケア、保険、医学研究および出版、公益事業組織はすべて、攻撃者によって包囲されています。

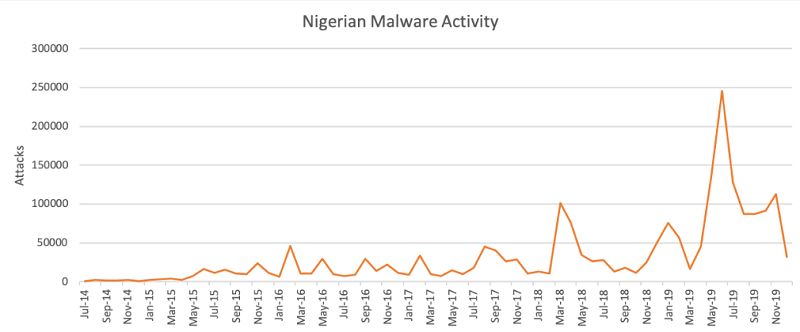

ナイジェリアのマルウェア活動は、COVID-19が攻撃される前の2019年の最後の数か月の間減少していました。出典:unit42.paloaltonetworks.com

これらの詐欺師は、多くの従業員が自宅で仕事をするので、ほとんどの企業がリモートの労働力に依存しているという事実を利用しています。当然、コロナウイルスに関連する電子メールを受け取るたびに、COVID-19に関連するすべてを知りたいので、彼らはクリックするように誘われます。

確立されたとおり、SilverTerrierグループはBEC攻撃を使用してマルウェアを拡散させます。これらの攻撃は「 電子メールの男 」によっても行われ、経営幹部を含む上級管理職に属する侵害されたアカウントを介して会社の資金にアクセスできる従業員に焦点を当てます。

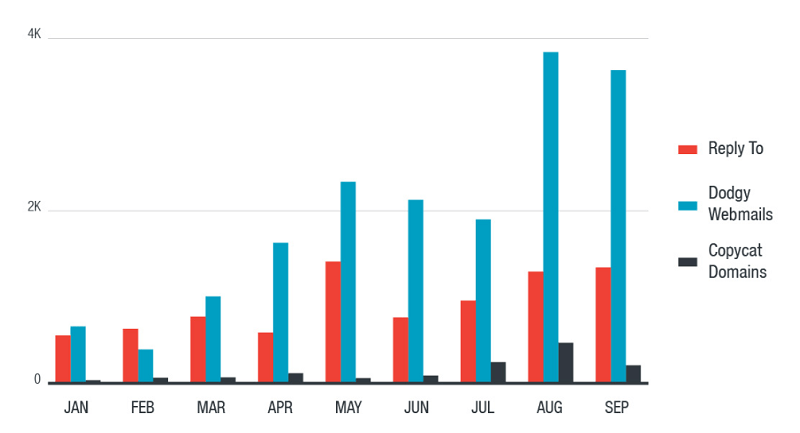

電子メールのみの攻撃の配布方法。出典:trendmicro.com

これらのサイバー詐欺師の目的は、会社の資金から彼らが制御する銀行口座に送金することを彼らの目標にすることです。彼らはそれを達成するために可能なあらゆる方法を使用します。 BEC攻撃は目的を達成するための手段であり、特定の口座への送金リクエストが正当であることをターゲットに納得させることを目的としています。彼らはその転送を確保するために虚偽を使用しています。多くの場合、迅速な対応が必要なのは緊急の問題であると主張しています。同様に、「四半期末の支払いを急ぐ必要がある」と主張する。

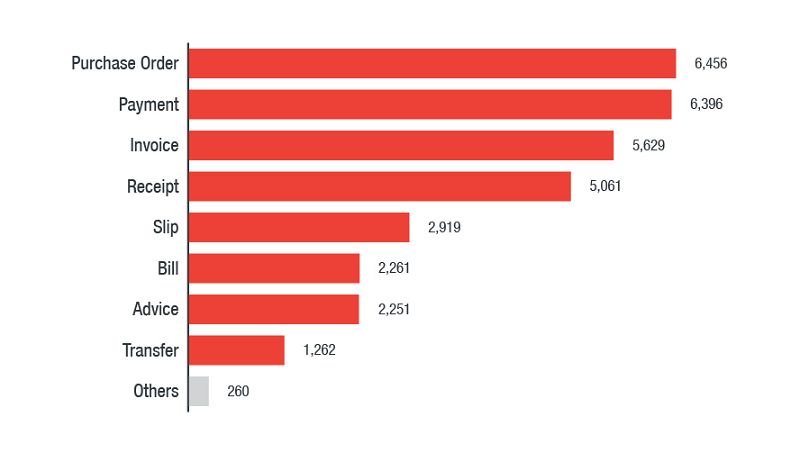

BEC攻撃の悪意のある添付ファイルで使用される最も一般的なファイル名カテゴリ。出典:trendmicro.com

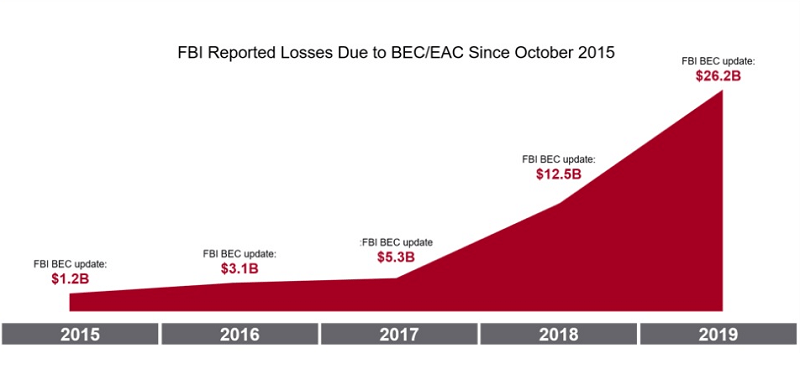

FBIの統計によると、2019年のBEC攻撃は17億7,000万ドル(14億2000万ポンド/ 16億2,000万ユーロ)の世界的損失につながるため、専門家はこれらの戦術が機能していると指摘しています。これらの数を知っていても、サイバー詐欺師が攻撃を修正し始め、COVID-19を考慮してそれらを調整したことは驚くべきことではありません。

FBIは、BEC / EAC攻撃によって引き起こされた損失を2015年から2019年まで報告しました。出典:www.proofpoint.com

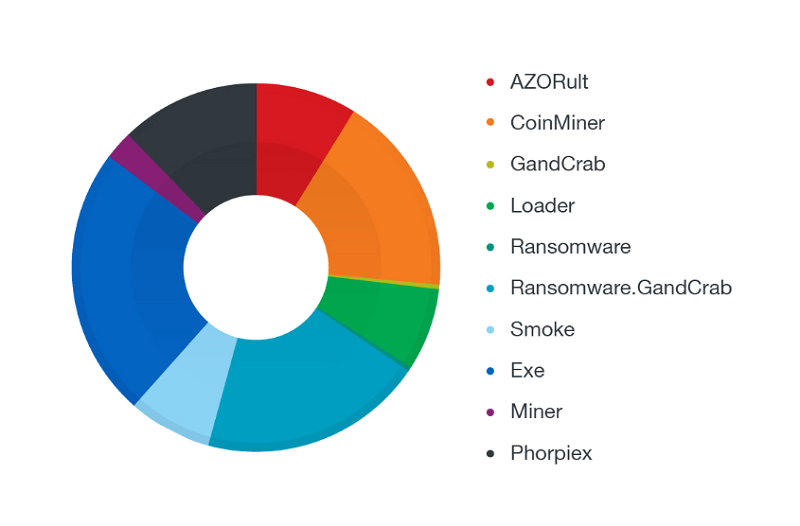

SilverTerrierは、その詐欺を介して無数の脅威を運びます。トロイの木馬、ランサムウェア、アドウェア、これらの詐欺師は恥を知らない。専門家は、現在、 LokiBot 、 FormBook 、AgentTesla、およびRenalsを広めていると推定しています。

最も一般的なファイル名のカテゴリは、フィッシング関連のBEC攻撃の添付ファイルを介して広がります。出典:trendmicro.com

どのようにしてBEC攻撃から身を守ることができますか?

従業員をBEC攻撃に巻き込まれないように防御するための最良の方法の1つは、かなり単純な方法です。詐欺メールに基づいて従業員に不正なアカウントへの資金の移動を承認させたくない場合は、それができないようにしてください。

より多くのワークフロー制御を実装し、すべての金融取引が複数の個人の承認を得なければならないようにします。これにより、攻撃者は複数の人を騙す必要があり、その結果、少なくとも1人がリクエストで何かに気付く可能性が高くなります。お金が確実に想定された場所にのみ行き、犯罪者の手に渡らないようにすることは、シンプルでありながら効果的な戦略です。フェイルセーフの数が多いほど良いです。

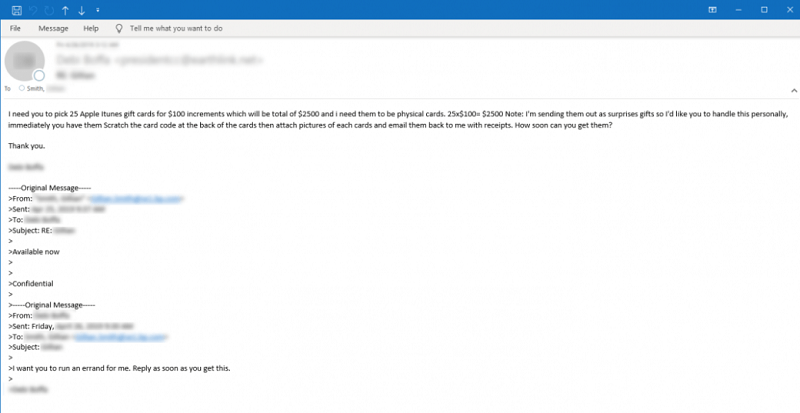

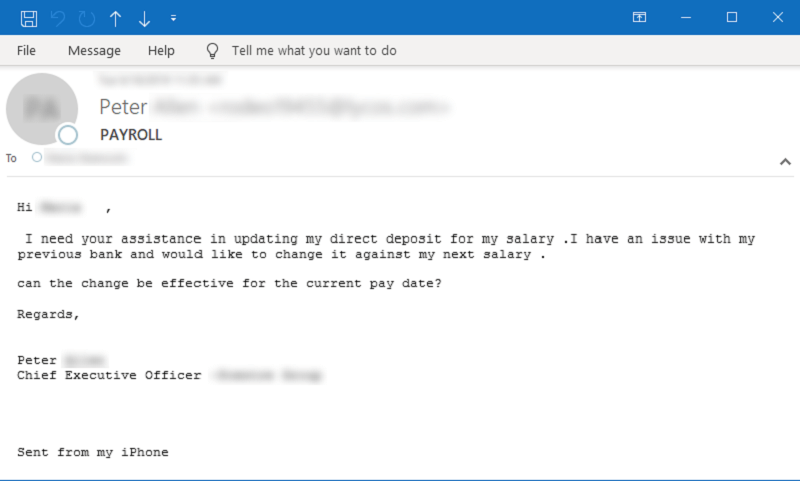

従業員をトレーニングして、オンラインスキームを常に意識し、これらの厄介な問題を回避する方法を確実に知ってもらいます。常にフィッシングメールを監視する必要があります。以下に、そのような2つのメールの例を示します。

物理的なApple iTunesギフトカードの購入をターゲットに求めるサンプルメール。出典:symantec-enterprise-blogs.security.com

給与/給与の問題についてサポートを求めるサンプルメール。出典:symantec-enterprise-blogs.security.com

メールが受信トレイに届いたら、綿密に検査します。文法は大丈夫ですか?スペルと句読点はどうですか?メールアドレスとロゴは一致していますか?メールを受け取ることを期待していましたか、それとも不意を突かれたのですか?これらすべての小さなことの合計が重要であり、それらはあなたに莫大なお金とトラブルを節約することができます。

そのような攻撃のリスクが最も高いのは誰ですか?

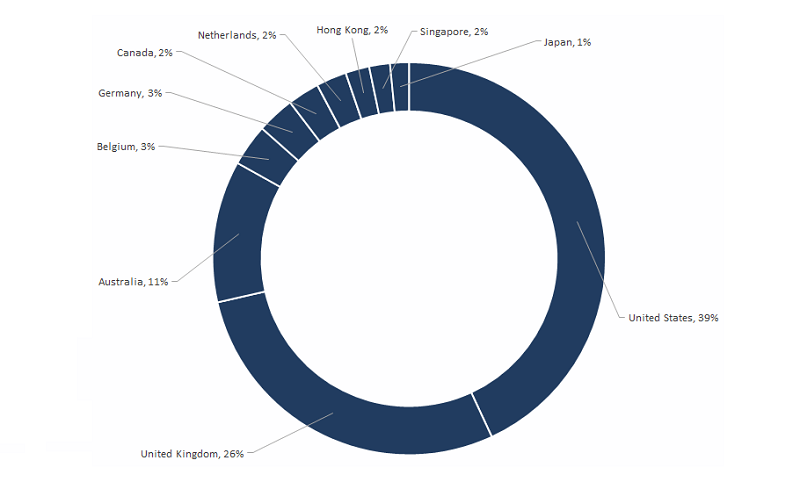

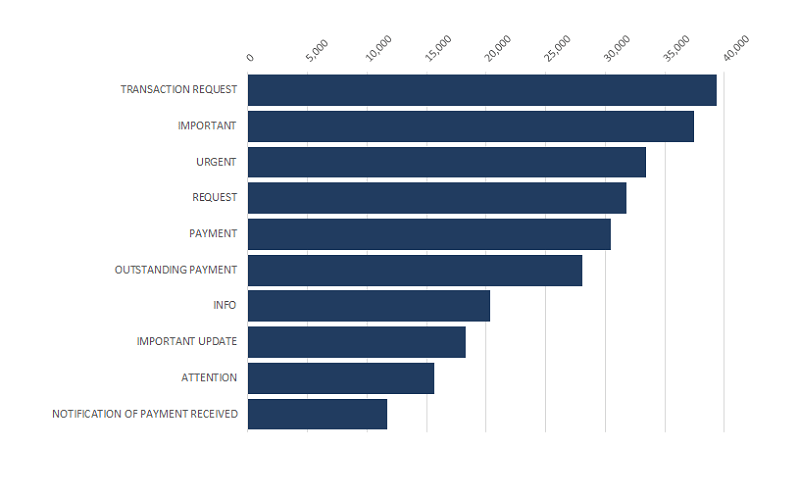

専門家は、2020年の今のところ、マルウェアをシステムに侵入しようとするBECスキームが依然としてサイバーセキュリティに対する最も顕著な脅威であると主張しています。以下に、国に基づくこれらの攻撃の統計と、攻撃で使用される最も一般的なキーワードを示します。

2018年7月から2019年6月までのBEC被害者上位10地域。出典:symantec-enterprise-blogs.security.com

2018年7月から2019年6月までの攻撃で使用されたトップ10 BECキーワード。出典:symantec-enterprise-blogs.security.com

BEC攻撃の性質上、さまざまな機関が危険にさらされています。セキュリティ研究者は注意を促します。医療機関や保険機関、政府機関、公益事業、さらには医療プログラムを実施している大学でさえも警戒すべきです。

コロナウイルス関連の電子メールは、注意深く調査する必要があります。特に、それらにリンクが含まれている場合は、「 クリックする必要があります 」、「添付ファイルをダウンロードする必要があります 」、またはリストされている銀行口座に「 資金を送金する必要があります」。すべてを再確認し、盲目的な信仰については何もしないでください。申し訳ありませんが常に安全である方が良いです。メールの正当性を確認するために、余分な時間をかけてください。それはあなたに心の安らぎを与えるだけでなく、信頼できるシステムをもたらします。