SilverTerrier Cybercrime Group mål Nøglemedarbejdere, der bekæmper Coronavirus

Da Coronavirus-pandemien ikke går langsommere, er vi afhængige af de mennesker, der kæmper mod COVID-19-truet endnu mere. Vi er alle i hænderne på medicinske fagfolk og andre organisationer i frontlinjerne. Cyberkriminelle ignorerer vores tillid og deres moral og anstændighed til fordel for ondsindede formål. De vælger at drage fordel af disse vigtige personer, der prøver at hjælpe verden i kampen mod Coronavirus. Cyberkriminelle har ikke ophørt med deres angreb.

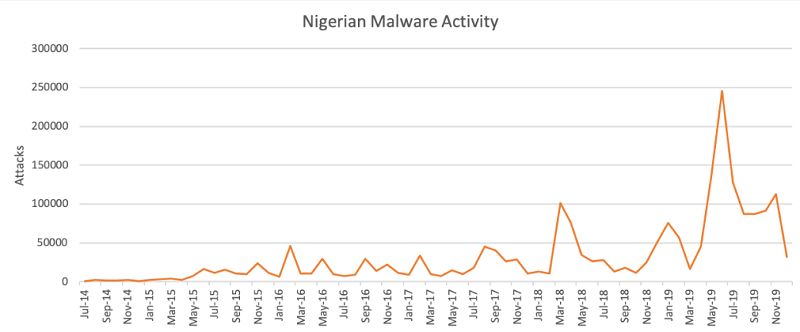

En bestemt cyberkriminalitetsgruppe, der stammer fra Nigeria, har ikke tiltrådt men presset på. SilverTerrier-gruppen har taget disse vigtige arbejdstagere som deres vigtigste mål for cyberangreb.

Table of Contents

SilverTerrier Cyber Attackers ramte hvor det gør mest ondt.

Den ondsindede cyberkriminalitetsgruppe har sine synspunkter på organisationer i sektorer, der er kritiske i kampen med COVID-19. De målretter dem ved hjælp af BEC-kampagner. Den type angreb er blevet et telefonkort for SilverTerrier, da de er specialiserede i det.

Top fem industrier målrettet af SilverTerrier i 2018 og 2019. Kilde: unit42.paloaltonetworks.com

Om blot tre måneder er tre SilverTerrier-skuespillere ansvarlige for at lancere en række COVID-19 og Coronavirus-tema malware-kampagner. De formåede at fremstille over 170 forskellige phishing-e-mails og udøvede ifølge eksperter 'minimal begrænsning' i deres valgte mål. Deres målliste omfatter organisationer, der fører nationale svar på Coronavirus i forskellige lande. Ligesom Australien, Italien, Canada, England og USA. Regering, sundhedspleje, forsikring, medicinsk forskning og forlagsvirksomhed og hjælpeorganisationer er alle under belejring af angriberen.

Den nigerianske malware-aktivitet var faldende i de sidste måneder af 2019, før COVID-19 ramte. Kilde: unit42.paloaltonetworks.com

Disse skurke byder på det faktum, at de fleste virksomheder nu er afhængige af en ekstern arbejdsstyrke, da mange ansatte arbejder hjemmefra. Hver gang de får en e-mail relateret til Coronavirus, lokkes de naturligvis til at klikke, som de vil vide om alt, hvad der vedrører COVID-19.

Som etableret bruger SilverTerrier-gruppen BEC-angreb til at sprede malware. Disse angreb går også af ' mand i e-mailen ' og fokuserer på medarbejdere, der har adgang til virksomhedsmidler via kompromitterede konti, der hører til den øverste ledelse, herunder c-suite-ledere.

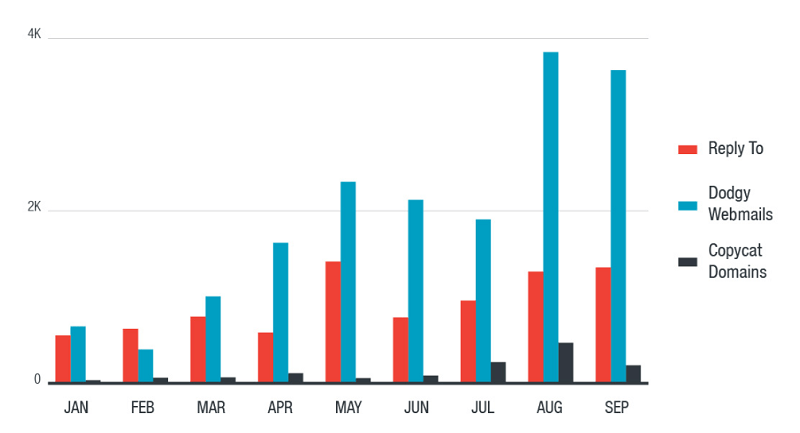

Distributionsmetoder til angreb kun via e-mail. Kilde: trendmicro.com

Disse cybercrooks 'mål er at få deres mål til at overføre penge fra firmafonde til bankkonti, som de kontrollerer. De bruger enhver mulig metode til at opnå det. BEC-angrebet er et middel til et mål - det sigter mod at overbevise målet om, at anmodningen om at sende penge til en bestemt konto er legitim. De bruger usandsynligheder for at sikre denne overførsel. Oftere end ikke med at hævde, at det er en presserende sag, der kræver hurtig handling. Som at hævde, at der skal foretages en "hurtig betaling efter kvart."

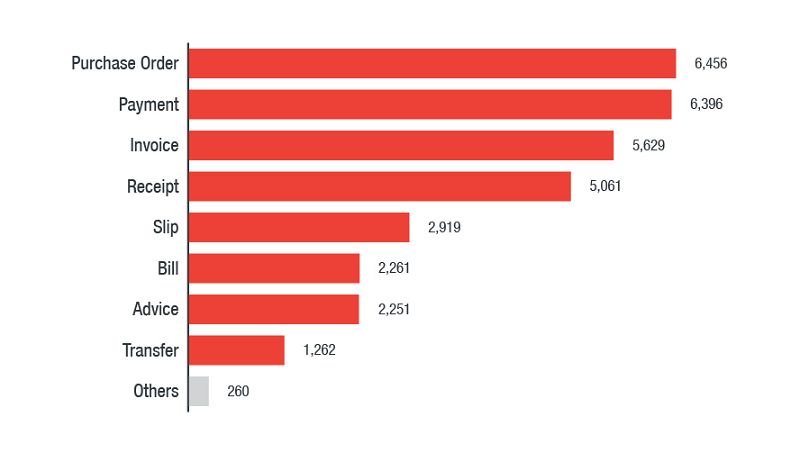

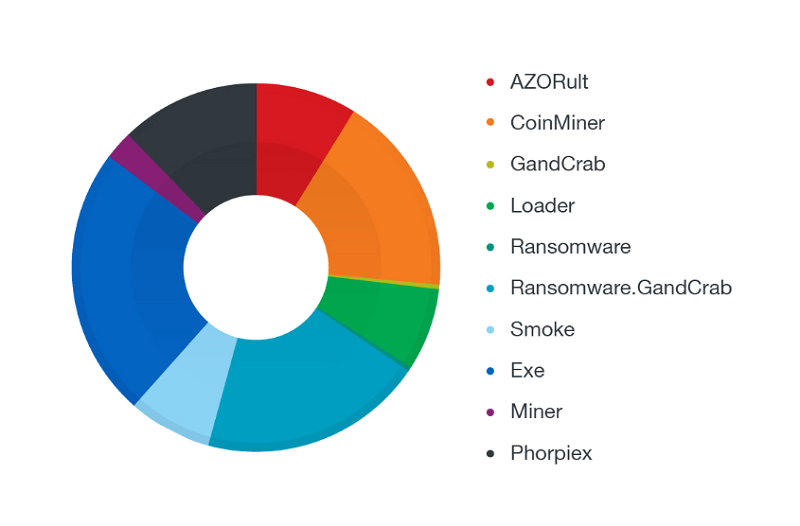

De mest populære filnavnskategorier, der bruges i ondsindede vedhæftede filer i BEC-angreb. Kilde: trendmicro.com

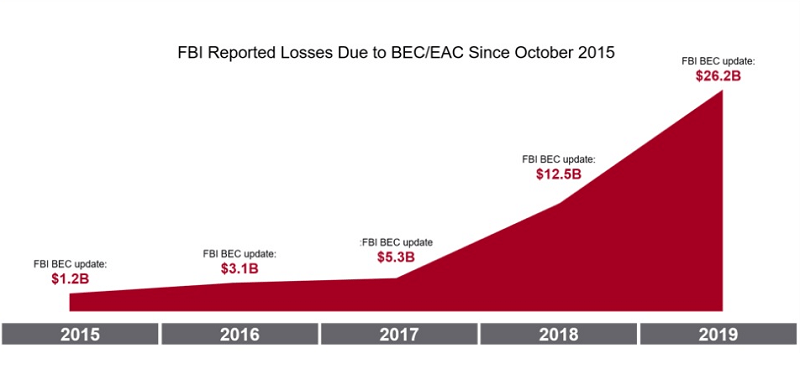

Eksperter bemærker, at disse taktikker fungerer, idet BEC-angreb i 2019 fører til globale tab på 1,77 milliarder dollars (1,42 mia. EUR / 1,62 mia. EUR). Når man kender disse tal, burde det ikke komme som en overraskelse, at cybercrooks er begyndt at ændre deres angreb og skræddersy dem med COVID-19 i tankerne.

FBI rapporterede tab forårsaget af BEC / EAC-angreb fra 2015 til 2019. Kilde: www.proofpoint.com

SilverTerrier bærer et utal af trusler via sin svindel. Trojanere, løsepenge, adware, disse skurke har ingen skam. Eksperter vurderer, at de i øjeblikket spreder LokiBot , FormBook , AgentTesla og renals.

De mest populære filnavnskategorier spredes via vedhæftede filer til phishing-relaterede BEC-angreb. Kilde: trendmicro.com

Hvordan kan du beskytte dig mod et BEC-angreb?

En af de bedste måder, du kan forsvare dine medarbejdere fra at falde i koblingerne af et BEC-angreb, er en temmelig enkel. Hvis du ikke ønsker, at din medarbejder skal godkende overførsel af midler til en uautoriseret konto baseret på en vildledende e-mail, skal du gøre det, så de ikke kan gøre det.

Implementere flere workflow-kontroller, og gør det, så alle økonomiske transaktioner skal få godkendelse fra flere personer. Det fører til, at angriberen skal narre flere mennesker, hvilket igen øger chancerne for, at mindst en vil bemærke noget off med anmodningen. Det er en simpel, men effektiv strategi for at sikre, at penge kun går, hvor de skal, og ikke i hænderne på kriminelle. Jo flere fejlsikre pengeskabe du har, jo bedre.

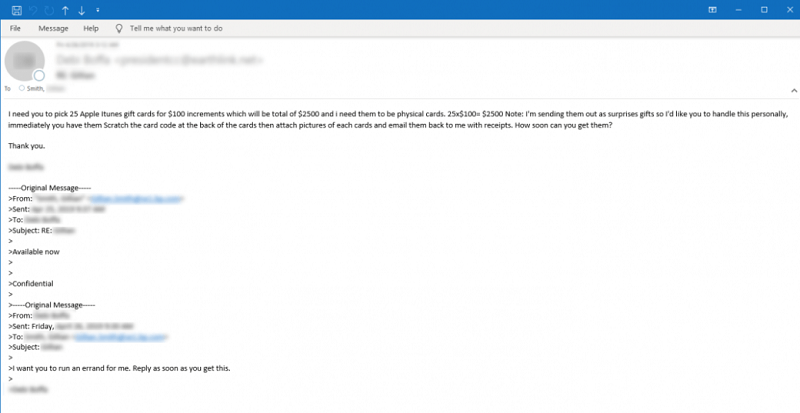

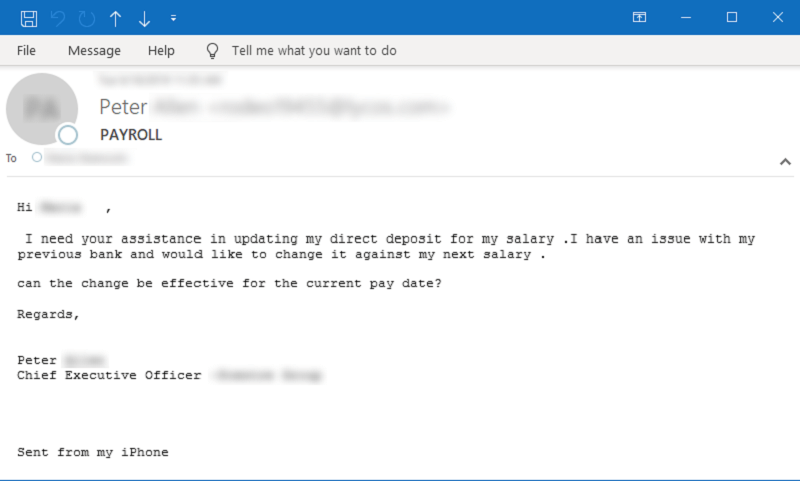

Træne dine medarbejdere til at forblive hyper opmærksomme på online-ordninger, og sørg for, at de ved, hvordan man undgår disse shenanigans. De skal altid være på udkig efter phishing-e-mails. Nedenfor kan du se eksempler på to sådanne e-mails.

Eksempel e-mail, der beder målet om at købe fysiske Apple iTunes-gavekort. Kilde: symantec-enterprise-blogs.security.com

Eksempel e-mail, der beder om hjælp til et lønproblem / lønsproblem. Kilde: symantec-enterprise-blogs.security.com

Når en e-mail er landet i din indbakke, skal du underkaste den tæt kontrol. Er grammatikken okay? Hvad med stavemåde og tegnsætning? Er det e-mail-adresser og logoer, der passer sammen? Forventede du at modtage e-mailen, eller fangede den dig væk? Alle disse små ting tilføjes og betyder noget, og de kan spare dig for masser af penge og problemer.

Hvem er mest udsat for sådanne angreb?

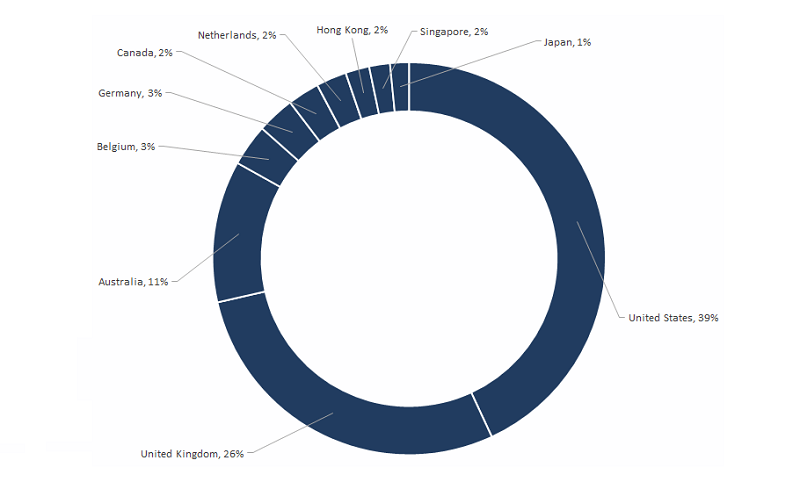

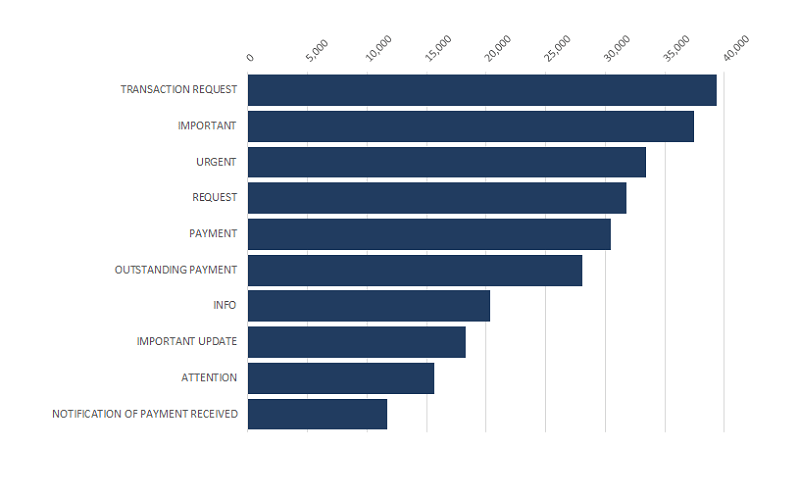

Eksperter hævder, at BEC-ordningen indtil videre i 2020, der forsøger at snige malware ind i dit system, fortsat er den mest fremtrædende trussel mod cybersikkerhed. Nedenfor kan du se statistikker over disse angreb baseret på land såvel som de mest almindelige nøgleord, der bruges i angrebene.

Top 10 BEC-offerregioner fra juli 2018 til juni 2019. Kilde: symantec-enterprise-blogs.security.com

Top 10 BEC-søgeord, der bruges i angreb fra juli 2018 til juni 2019. Kilde: symantec-enterprise-blogs.security.com

Selve karakteren af BEC-angrebet udsætter en lang række institutioner i fare. Sikkerhedsforskere rådgiver om forsigtighed. Sundheds- og forsikringsorganisationer, offentlige agenturer, offentlige forsyningsvirksomheder og endda universiteter med medicinske programmer bør forblive årvågen.

Coronavirus-relaterede e-mails skal undersøges med opmærksomhed og kontrol. Især så, hvis de indeholder links, " skal du klikke på ," vedhæftede filer ", du skal downloade ," eller en listet bankkonto, " skal du overføre penge til ." Dobbeltkontrol alt, og gør ikke noget på blind tro. Det er altid bedre at være sikker end undskyld. Brug den ekstra tid på at bekræfte e-mailens legitimitet. Det tjener dig mere end ro i sindet, men også et pålideligt system.