Žvalgymo kampanija pasinaudojo koronaviruso baimėmis, kad galėtų skleisti „Lokibot Infostealer“

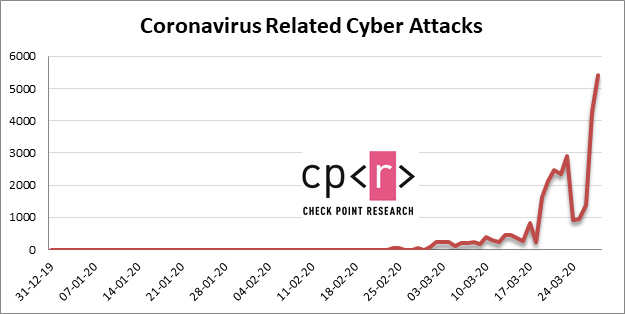

Su koronavirusu susijusių elektroninių nusikaltimų padaugėjo per pastaruosius kelis mėnesius. Kenkėjiški asmenys apleidžia žmogaus padorumą ir pasinaudoja panikuojančia pasaulio padėtimi bei nuolatiniu informacijos poreikiu. Kibernetinių išpuolių daugėja.

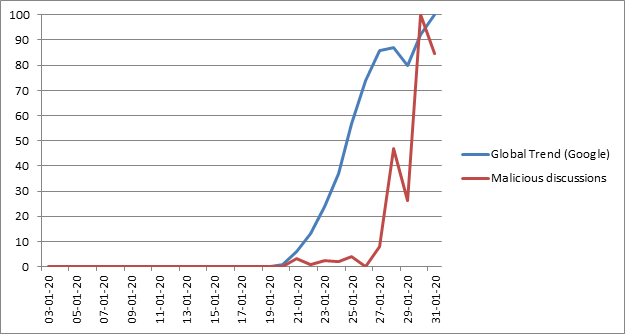

Kaip matote žemiau pateiktoje diagramoje, tendencijų paieškos sutampa. Viena eilutė nurodo bendrą „Google Trends“ paiešką koronaviruso, o kita rodo socialinės žiniasklaidos diskusijas apie kibernetinį saugumą ir elektroninius nusikaltimus, susijusius su koronavirusu.

Koronaviruso - viruso ir kenkėjiškos programos - palyginimas. Šaltinis: blog.checkpoint.com

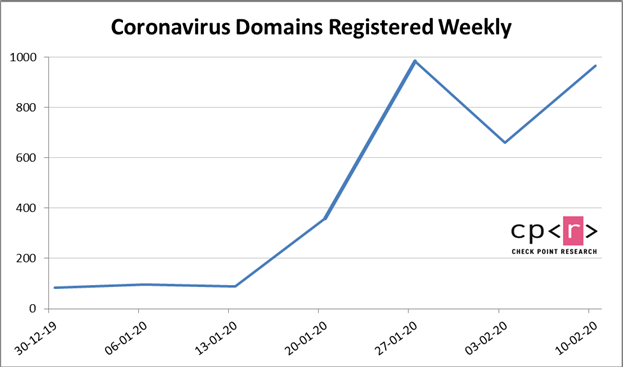

Taip pat galite pamatyti naujai registruotų svetainių, turinčių domenų vardus, susijusius su koronavirusu, smaigalį.

Pastebimas registruotų su koronavirusu susijusių domenų padidėjimas. Šaltinis: blog.checkpoint.com

Natūralu, kad daugiau nei tikėtina, kad ne visos šios svetainės yra susijusios su elektroniniais nusikaltimais. Nepaisant to, nereikėtų ignoruoti padidėjimo, nes su koronavirusu susijusios kenkėjiškos programos išpuoliai kilo taip pat baisiai.

Koronaviruso išpuoliai per pastaruosius kelis mėnesius. Šaltinis: blog.checkpoint.com

Kibernetiniai nusikaltėliai grobia žmonių baimę skleisti kenkėjišką informaciją, pavogiančią informaciją. Naujausias ilgas sukčiavimo atvejis, susijęs su koronaviruso pandemija, susijęs su Lokibot infekcija. Kenkėjiški asmenys naudojasi tuo, kad visų akys yra priklijuotos prie COVID-19 plėtros, o dauguma žmonių niokoja kiekvieną naujieną, net nuotoliniu būdu susijusius su koronavirusu. Šie sukčiai pasinaudoja tuo savo naudai ir pasinaudoja masinių informacijos poreikiu. Jie sukūrė el. Laišką, kuriame buvo „Lokibot Trojan“ grėsmė.

Norėdami suteikti dar didesnį teisėtumą jų apgaulėms, apgaulės kibernetinėms juostoms naudokite Pasaulio sveikatos organizacijos (PSO) prekės ženklą. Tai veikia kaip masalas, kuris apgauna kuo daugiau aukų ir patenka į šias melagybes. Ir nesąmoningai kviesdamas kenkėjiškas programas į savo mašiną. Šie sukčiai žada pateikti su koronavirusu susijusią informaciją, ir to siekia kiekvienas žmogus šios baisios pandemijos metu. Žmonės išsigandę ir nežinantys, kas vyksta ir kas bus. Kibernetiniai nusikaltėliai išnaudoja tas baimes .

Table of Contents

Saugokitės dezinformacijos plitimo

Visų pirma, jūs turite suprasti, kad šis netikras el. Laiškas nėra iš PSO! Tai nėra nei patikima, nei teisėta. Jos tikslas yra atrodyti pakankamai patikimas, kad priverstumėte jus vykdyti jo nurodymus. Ir tai darydami, leisti kenkėjiškoms programoms užfiksuoti el. Laišką į kompiuterį.

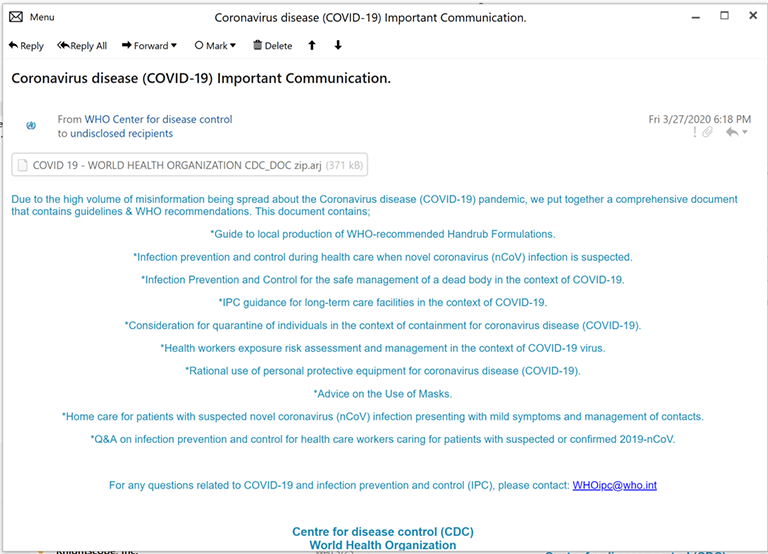

Kaip bebūtų keista, el. Paštas, kurį šie žmonės siunčia jums bandant atskleisti jūsų sistemos infekciją, susijęs su dezinformacija. Teisingai. Sukčiai teigia, kad kovoja su dezinformacijos plitimu. Čia gausu teksto, kuriame rašoma apie dezinformacijos pavojus, pateikiami pasiūlymai, rekomendacijos, ką daryti, jei susidursite, ir keli infekcijos kontrolės punktai. Kiekvienu el. Laiško žodžiu siekiama pelnyti jūsų pasitikėjimą ir išlaikyti jūsų dėmesį. Visas pranešimas yra anglų kalba, tačiau pastebimos gramatinės ir skyrybos klaidos rodo, kad jį parašiusių žmonių gimtoji kalba nėra. Jie taip pat padarė reikšmingesnę gafą. Kaip minėta, elektroniniai nusikaltėliai tvirtina, kad el. Laiškas yra pateiktas PSO. El. Laiške sakoma, kad tai yra PSO Ligų kontrolės centro, kuris yra dviejų pagrindinių PSO sveikatos priežiūros organizacijų ir Ligų kontrolės ir prevencijos centrų (CDC), derinys.

Jų kruopščiai melas yra priedas, kurį jūs turite paraginti atsisiųsti. Jei atsisiunčiate ir vykdote, jums kyla problemų, nes tai atidaro „Lokibot Infostealer“ į jūsų sistemą. Tas trojanas yra ne kas kita, o geidžiamas kompanionas.

Lokiboto infiltracijos procesas

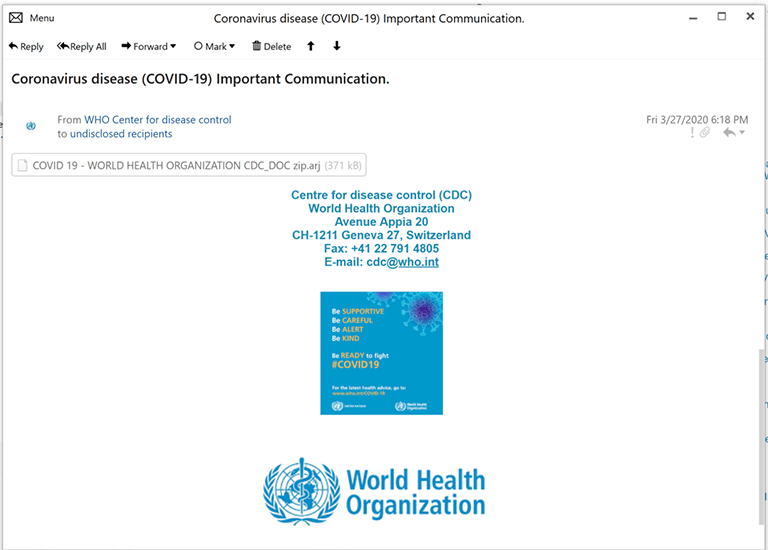

El. Laiško tema yra gana viliojanti. Sukčiai pavadino ją „koronaviruso liga (COVID-19) svarbi komunikacija [.]“, Tikėdamiesi, kad kuo daugiau žmonių užsikabintų ją atidaryti.

Priedas žymimas pavadinimu „COVID_19- PASAULIO SVEIKATOS ORGANIZACIJA CDC_DOC.zip.arj“.

Aptariamas el. Šaltinis: fortinet.com

Netikras PSO prekės ženklas, lydintis el. Laišką. Šaltinis: fortinet.com

ARJ yra glaudinimo formatas, naudojamas įprasti kurti labai efektyvius suspaustus archyvus. Suspaustą failą galite atidaryti naudodami „7-Zip“. Sukčiai, esantys už schemos, naudoja ARJ formatą, tikėdamiesi, kad tai paskatins žmones atidaryti jį, nes tai nėra „exe“ failas, nes dauguma kitų sukčių kreipiasi bandydami platinti savo infekcijas. Bet kai tik spustelėsite priedą ir išspausdinsite failą, pamatysite iššokantį „exe“ failą. Failas virsta tokiu, kad vietoj „Doc.zip.arj“ yra „DOC.pdf.exe“ plėtinys.

Vykdydamas kenkėjišką failą, „Lokibot Infostealer“ atsiduria jūsų sistemoje ir atsiranda korupcija. Infekcija pašalina iš jūsų kompiuterio daugybę įgaliojimų. Sąrašas yra platus ir jame yra visų rūšių slaptažodžiai - saugomi naršyklėje, saugomi el. Pašto adresai, taip pat FTP kredencialai. Visas jo dizainas yra susijęs su slapto duomenų rinkimu iš jūsų. Pagrobus šią informaciją iš jūsų, kenkėjiška programa ją perduoda į užpuolikų komandos ir valdymo (C&C) serverius. Duomenys filtruojami į URL „hxxp: // bslines [.] Xyz / copy / five / fre.php“.

Visame pasaulyje per mažiau nei trisdešimt dienų.

Ši su koronavirusu susijusi žvalgybos kampanija vyko neilgai. Pirmą kartą jis buvo aptiktas kovo pabaigoje, kai kuriose ataskaitose tiksli radimo data buvo nurodyta kovo 27 d. Nuo to laiko per gana trumpą laiką išpuolis pareikalavo nemažai aukų. Ji tapo visuotinė, o taikiniai - Austrijoje, Vokietijoje, Turkijoje, JAV ir Portugalijoje. Tai šalys, kuriose pranešta apie daugiausiai incidentų, tačiau tikslinis sąrašas tuo nesibaigia. Akcija taip pat išplito Kanadoje, Ispanijoje, Belgijoje, Italijoje ir Puerto Rike.

Kaip aišku, Trojos taktika yra paprasta, tačiau gana efektyvi. Negalima nuvertinti žalos, kurią ji gali padaryti. „Lokibot“ pelnė savo reputaciją už slaptą ir veiksmingą. Tiek daug, kad parduodama nemažai tamsių žiniatinklio versijų. Juodosios rinkos forumuose „Lokibot“ prekiaujama slaptažodžiu ir kriptovaliutų piniginėje. Jūs netgi galite tapti didžiuotis vieno savininku už tokią mažą kainą kaip 300 USD.