Az otthoni és a kisirodai útválasztók átirányítják a felhasználókat az adathalász webhelyekre, amelyek a COVID-19-et kihasználják

A COVID-19 világjárvány által sújtott 199 országban sok ember otthon tartózkodik, és igyekszik a legtöbbet kihozni a nehéz helyzetből. Függetlenül attól, hogy dolgoznak, vagy valami mást végeznek, a napok nagy részét valószínűleg nagy részükön online töltik, ami azt jelenti, hogy otthoni Wi-Fi útválasztóik túlórázásra kényszerülnek. Időközben úgy tűnik, hogy a hackerek megtanították nekünk, mennyire sebezhetők lehetnek ezek az eszközök.

A hackerek DNS-eltérítés támadásokat indítanak otthoni felhasználóknál

A Bitdefender biztonsági kutatói nemrégiben észrevették az otthoni Wi-Fi útválasztók elleni támadások számát. Az áldozatok többsége az Egyesült Államokban, Németországban, Franciaországban és Hollandiában található, és elsősorban a Linksys gyártott felszereléseket használják. Nem teljesen világos, hogy a hackerek hogyan kompromittálják az útválasztókat, de a bizonyítékok azt sugallják, hogy brutálisan kényszerítik útjukat akár az eszközök távoli kezelési rendszerén, akár az áldozatok Linksys felhőfiókjain keresztül. A cél egy DNS-eltérítő támadás végrehajtása, amely végső soron lehetővé teszi, hogy becsapják a felhasználót a rosszindulatú programok telepítéséhez a számítógépükre.

A DNS-eltérítésnek sok közös vonása van a hagyományos adathalász csalásokkal. A felhasználó egy olyan oldalra száll, amely legitim szolgáltatásnak látszik, de valójában a hackerek irányítják. Miután ott vannak, az áldozatokat megtévesztik, hogy megadják a bejelentkezési adataikat, vagy kényszerülnek a rosszindulatú programok telepítésére. A fő különbség az adathalász és a DNS-eltérítés között az, hogy ez utóbbi időben a felhasználónak nincs vizuális jelzése arról, hogy mi folyik.

A DNS az a rendszer, amely összeköti a címsorba beírt domain nevet az IP-vel, amely a megtekinteni kívánt tartalmat tárolja. Az útválasztó DNS-beállításainak megváltoztatásával a hackerek átirányíthatják Önt az általuk ellenőrzött oldalakra, amikor megpróbálják felkeresni a népszerű online szolgáltatásokat, és biztosíthatják, hogy továbbra is a helyes karaktersorokat látja a címsorban. Ez azt jelenti, hogy szinte lehetetlen felismerni, hogy egy DNS-eltérítő támadás megcélozza Önt.

A jelenlegi kampány során a bűnözők viszonylag új, az Oski nevű információlopó malware-t terjesztnek, és annak biztosítása érdekében, hogy az áldozatok kétszer kattintanak a rosszindulatú végrehajtható fájlra, kihasználják az emberek félelmét a koronavírus-járvány körül is.

Hol jön a COVID-19?

A Bitdefender kutatói közzétettek egy listát, amely tartalmazza a jelenlegi kampány által érintett területeket, és benne néhány URL-lerövidítési szolgáltatás, a Reddit hivatalos blogja, a Disney, a Washingtoni Egyetem és a Floridai Egyetem weboldalai is láthatók., valamint egy látszólag véletlenszerű online portálok gyűjteménye, amelyek bármit hirdetnek a szoftvertermékektől a felnőtt videókig. Ahelyett, hogy megpróbálnák utánozni a törvényes szolgáltatások megjelenését, a csalók más megközelítést alkalmaztak.

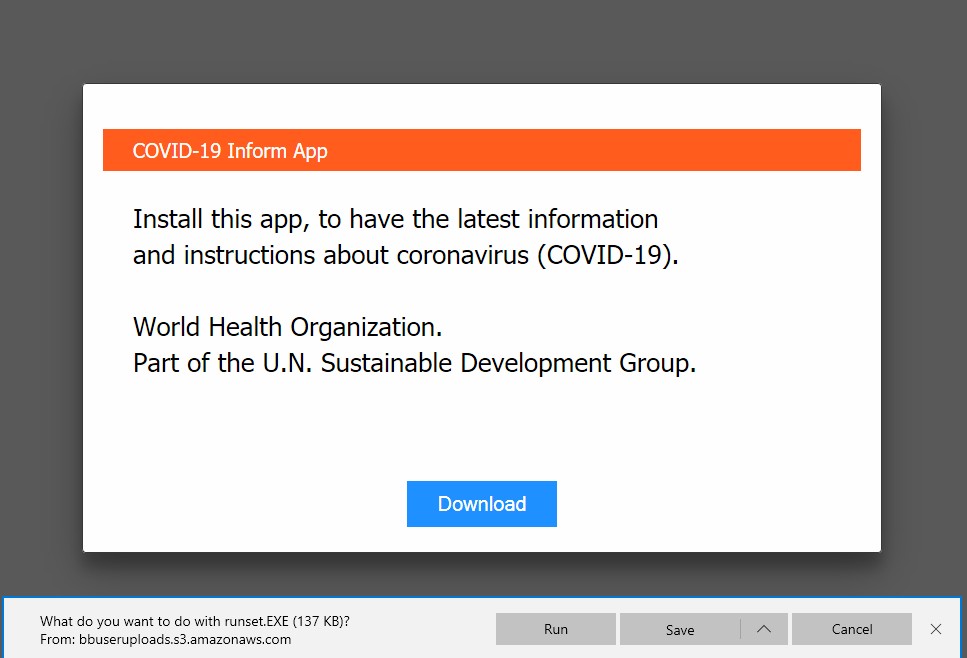

A jelenlegi DNS-eltérítő kampány áldozatai hamis üzenetet látnak az Egészségügyi Világszervezettől. Forrás: Bitdefender

Az áldozatokat egy üzenettel fogadják el, amely állítólag az Egészségügyi Világszervezettől származik. Arra szólítja fel őket, hogy töltsenek le egy olyan alkalmazást, amely "a legfrissebb információkat és utasításokat" tartalmazza a jelenlegi koronavírus-járvány körül. Van egy Letöltés gomb, és ha a felhasználók fölé mutatnak, akkor becsaphatják őket azzal a gondolattal, hogy eljutnak a Google Chrome hivatalos webhelyére. A kód alapos elemzése után azonban a kutatók rájöttek, hogy egy kattintásos esemény az áldozatot egy rosszindulatú végrehajtható fájlra irányítja, amely egy BitBucket tárolóban található.

A Bitdefender szerint legalább három tárolót használtak a kampány során. Kettőt bezártak, mielőtt a kutatóknak sikerült megvizsgálniuk a telemetriát, de a harmadik még nyitva volt, és kiderült, hogy akkoriban kevesebb mint 1200 felhasználó töltötte le az Oski információs lopót. Azok, akik futtatják a fájlt, és megfertőzték számítógépüket, véletlenül veszélybe sodorják a böngészőikben tárolt jelszavakat, valamint a titkos pénznemű pénztárcájukat.

Az igazán szerencsétlen dolog az, hogy bár ez egy viszonylag kifinomult támadás, amelyet az átlagfelhasználó számára lehetetlen felfedezni, ennek a DNS-eltérítés kampányának áldozata rendkívül egyszerű. Gondoskodni kell arról, hogy a router távoli elérése egyedülálló, összetett jelszóra támaszkodjon, amelyet gyakorlatilag lehetetlen megcsavarni.