家用和小型辦公室路由器將用戶重定向到利用COVID-19的網絡釣魚網站

在199個受到COVID-19大流行打擊的國家中,許多人都呆在家裡,試圖從悲慘境況中獲得最大收益。無論是工作還是做其他事情,大多數人可能大部分時間都在網上度過,這意味著他們的家用Wi-Fi路由器被迫加班。同時,黑客似乎開始著手教導我們這些設備的脆弱性。

黑客向家庭用戶發起DNS劫持攻擊

來自Bitdefender的安全研究人員最近注意到,針對家用Wi-Fi路由器的攻擊數量呈上升趨勢。大多數受害者位於美國,德國,法國和荷蘭,他們似乎主要使用Linksys生產的裝備。尚不清楚黑客如何破壞路由器,但有證據表明,黑客通過設備的遠程管理系統或受害人的Linksys雲帳戶以暴力手段行事。目標是執行DNS劫持攻擊,最終使他們能夠誘騙用戶在其計算機上安裝惡意軟件。

DNS劫持與傳統的網絡釣魚詐騙有很多共同點。用戶登陸的頁面看起來像是合法服務,但實際上是由黑客控制的。一旦到達那裡,受害者要么被誘騙提供其登錄憑據,要么被迫安裝惡意軟件。網絡釣魚和DNS劫持之間的主要區別在於,在後者期間,用戶無法直觀了解發生了什麼。

DNS是將您在地址欄中輸入的域名連接到承載您要查看的內容的IP的系統。通過更改路由器的DNS設置,黑客可以在您嘗試訪問流行的在線服務時將您重定向到他們控制的頁面,並且他們可以確保您仍然在地址欄中看到正確的字符串。這意味著幾乎不可能意識到您是DNS劫持攻擊的目標。

在當前的活動中,騙子正在分發一種相對較新的信息竊取惡意軟件Oski,並確保受害者雙擊惡意可執行文件,他們還利用人們對冠狀病毒大流行的恐懼。

COVID-19進入哪裡?

Bitdefender的研究人員發布了一個列表,其中包含受當前活動影響的某些域,在其中,我們可以看到一些URL縮短服務,Reddit的官方博客,迪斯尼,華盛頓大學和佛羅里達大學的網站以及看似隨機的在線門戶網站集合,這些門戶網站宣傳從軟件產品到成人視頻的所有內容。但是,騙子們並沒有嘗試模仿合法服務的外觀,而是採取了不同的方法。

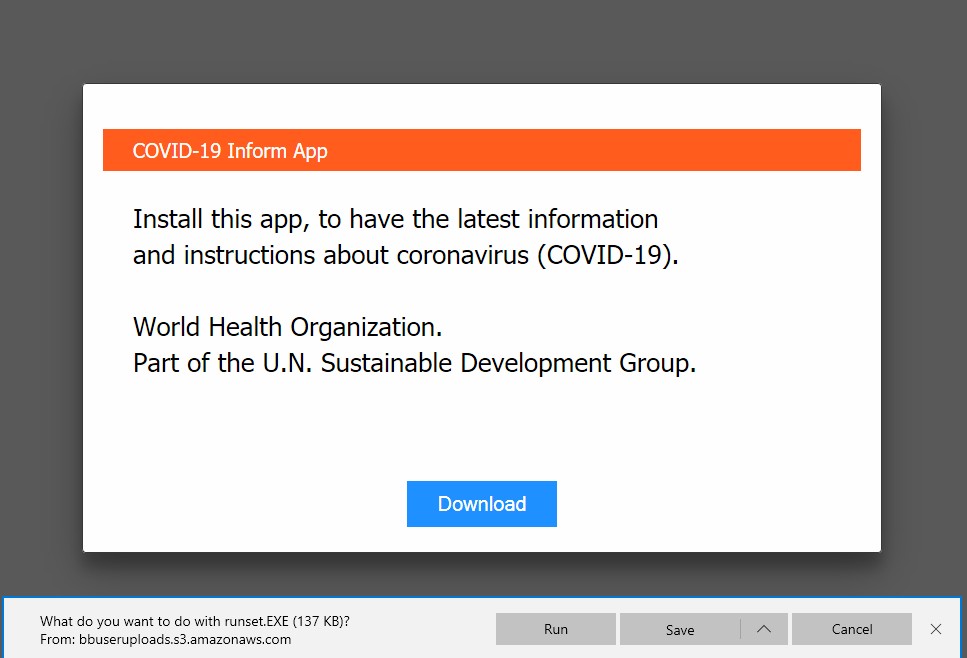

當前DNS劫持活動的受害者看到了世界衛生組織的虛假消息。資料來源:Bitdefender

受害者收到了據稱來自世界衛生組織的信息。它敦促他們下載一個應用程序,該應用程序提供有關當前冠狀病毒大流行的“最新信息和說明”。有一個“下載”按鈕,如果用戶將鼠標懸停在該按鈕上,他們可能會以為自己會進入Google Chrome的官方網站,這雖然令人困惑,但卻不太可能立即引起任何警告。但是,在仔細分析代碼後,研究人員發現“單擊”事件將受害者重定向到BitBucket存儲庫中託管的惡意可執行文件。

據Bitdefender稱,活動期間至少使用了三個存儲庫。在研究人員設法檢查遙測之前,其中兩個已關閉,但第三個仍處於打開狀態,這表明當時只有不到1200個用戶下載了Oski信息竊取程序。那些運行文件並無意中感染了計算機的人將瀏覽器和加密貨幣錢包中存儲的密碼置於危險之中。

真正不幸的是,儘管這是一種普通用戶幾乎無法檢測到的相對複雜的攻擊,但成為此特定DNS劫持活動的受害者卻非常容易。您唯一需要確保的是,對路由器的遠程訪問依賴於唯一的,複雜的密碼,而對於暴力破解幾乎是不可能的。