家用和小型办公室路由器将用户重定向到利用COVID-19的网络钓鱼网站

在199个受到COVID-19大流行打击的国家中,许多人都呆在家里,试图从悲惨局势中获得最大收益。无论他们是在工作还是在做其他事情,大部分人可能大部分时间都在网上度过,这意味着他们的家庭Wi-Fi路由器被迫加班。同时,黑客似乎开始着手教导我们这些设备的脆弱性。

黑客向家庭用户发起DNS劫持攻击

来自Bitdefender的安全研究人员最近注意到,针对家用Wi-Fi路由器的攻击数量呈上升趋势。大多数受害者位于美国,德国,法国和荷兰,他们似乎主要使用Linksys生产的装备。尚不清楚黑客如何破坏路由器,但有证据表明,黑客通过设备的远程管理系统或受害人的Linksys云帐户以暴力手段行事。目标是执行DNS劫持攻击,最终使他们能够诱骗用户在其计算机上安装恶意软件。

DNS劫持与传统的网络钓鱼诈骗有很多共同点。用户登陆的页面看起来像是合法服务,但实际上是由黑客控制的。一旦到达那里,受害者要么被诱骗提供其登录凭据,要么被迫安装恶意软件。网络钓鱼和DNS劫持之间的主要区别在于,在后者期间,用户无法直观了解发生了什么。

DNS是将您在地址栏中输入的域名连接到承载您要查看的内容的IP的系统。通过更改路由器的DNS设置,黑客可以在您尝试访问流行的在线服务时将您重定向到他们控制的页面,并且他们可以确保您仍然在地址栏中看到正确的字符串。这意味着几乎不可能意识到您是DNS劫持攻击的目标。

在当前的活动中,骗子正在分发一种相对较新的信息窃取恶意软件Oski,并确保受害者双击恶意可执行文件,他们还利用人们对冠状病毒大流行的恐惧。

COVID-19进入哪里?

Bitdefender的研究人员发布了一个列表,其中包含受当前活动影响的某些域,在其中,我们可以看到一些URL缩短服务,Reddit的官方博客,迪斯尼,华盛顿大学和佛罗里达大学的网站以及看似随机的在线门户网站集合,这些门户网站宣传从软件产品到成人视频的所有内容。但是,骗子们并没有尝试模仿合法服务的外观,而是采取了不同的方法。

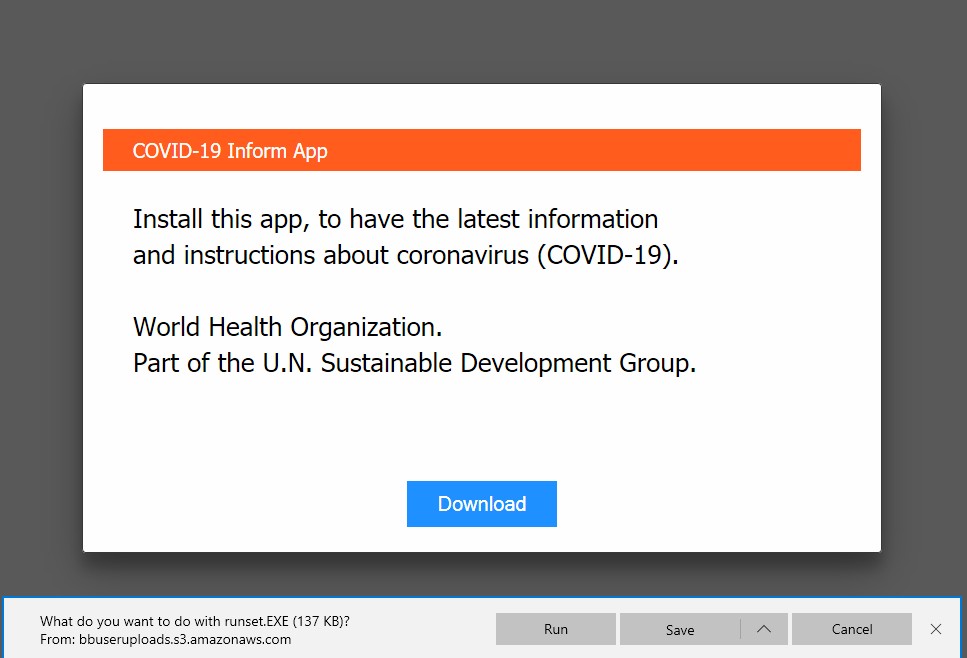

当前DNS劫持活动的受害者看到了世界卫生组织的虚假消息。资料来源:Bitdefender

受害者收到了据称来自世界卫生组织的信息。它敦促他们下载一个应用程序,该应用程序提供有关当前冠状病毒大流行的“最新信息和说明”。有一个“下载”按钮,如果用户将鼠标悬停在该按钮上,他们可能会以为自己会进入Google Chrome的官方网站,这虽然令人困惑,但却不太可能立即引起任何警告。但是,在仔细分析代码后,研究人员发现“单击”事件将受害者重定向到BitBucket存储库中托管的恶意可执行文件。

据Bitdefender称,活动期间至少使用了三个存储库。在研究人员设法检查遥测之前,其中两个已关闭,但第三个仍处于打开状态,这表明当时只有不到1200个用户下载了Oski信息窃取程序。那些运行文件并无意中感染了计算机的人将浏览器和加密货币钱包中存储的密码置于危险之中。

真正不幸的是,尽管这是一种普通用户几乎无法检测到的相对复杂的攻击,但成为此特定DNS劫持活动的受害者却非常容易。您唯一需要确保的是,对路由器的远程访问依赖于唯一的,复杂的密码,而对于暴力破解几乎是不可能的。