Η εκστρατεία Spearphishing εκμεταλλεύεται τους φόβους του Coronavirus για να διαδώσει το Lokibot Infostealer

Το έγκλημα στον κυβερνοχώρο που σχετίζεται με το Coronavirus έχει ανέβει στα ύψη τους τελευταίους μήνες. Κακόβουλα άτομα εγκαταλείπουν την ανθρώπινη αξιοπρέπεια και επωφελούνται από την πανικοβλημένη κατάσταση του κόσμου και τη συνεχή ανάγκη για πληροφορίες. Οι επιθέσεις στον κυβερνοχώρο αυξάνονται.

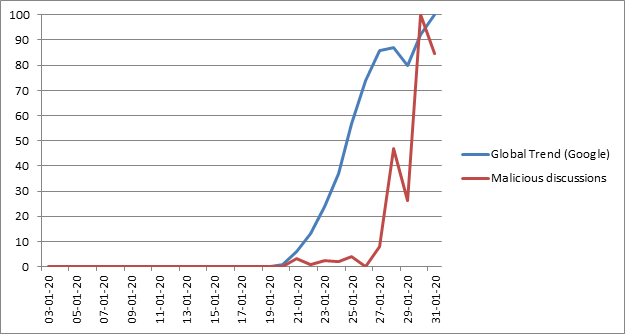

Όπως μπορείτε να δείτε στο παρακάτω διάγραμμα, οι αναζητήσεις τάσεων φαίνεται να αλληλεπικαλύπτονται. Η μία γραμμή αντιπροσωπεύει τη συνολική αναζήτηση για Coronavirus από το Google Trends και η άλλη δείχνει συζητήσεις στα μέσα κοινωνικής δικτύωσης για την ασφάλεια στον κυβερνοχώρο και το έγκλημα στον κυβερνοχώρο που συνδέεται με τον Coronavirus.

Σύγκριση μεταξύ των τάσεων του Coronavirus - του ιού και του κακόβουλου λογισμικού. Πηγή: blog.checkpoint.com

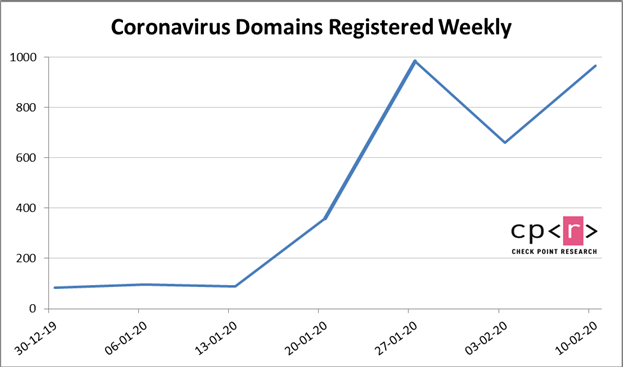

Μπορείτε επίσης να δείτε την άνοδο των πρόσφατα καταχωρημένων ιστότοπων με ονόματα τομέα που σχετίζονται με το Coronavirus.

Αξιοσημείωτη αύξηση των εγγεγραμμένων τομέων που συνδέονται με Coronavirus. Πηγή: blog.checkpoint.com

Φυσικά, είναι πολύ πιθανό ότι δεν σχετίζονται όλοι αυτοί οι ιστότοποι με το έγκλημα στον κυβερνοχώρο. Ανεξάρτητα, η αύξηση δεν πρέπει να αγνοηθεί καθώς οι επιθέσεις κακόβουλου λογισμικού που σχετίζονται με το Coronavirus έχουν αυξηθεί εξίσου τρομερά.

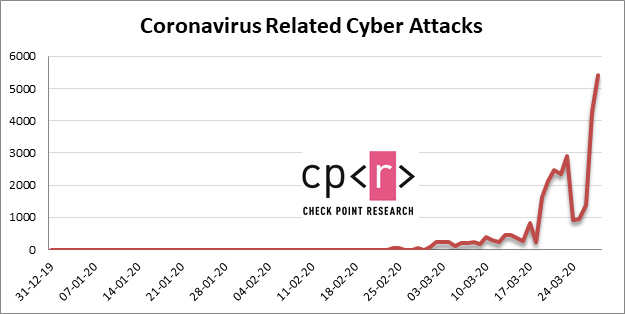

Επιθέσεις που σχετίζονται με το Coronavirus τους τελευταίους μήνες. Πηγή: blog.checkpoint.com

Οι εγκληματίες στον κυβερνοχώρο λυμαίνονται τους φόβους των ανθρώπων να διαδώσουν κακόβουλο λογισμικό κλοπής πληροφοριών. Το τελευταίο σε μια μακρά σειρά απάτων, που υποστηρίζει την πανδημία Coronavirus, περιλαμβάνει τη μόλυνση Lokibot. Κακόβουλα άτομα εκμεταλλεύονται το γεγονός ότι τα μάτια όλων παραμένουν κολλημένα στην ανάπτυξη του COVID-19 και οι περισσότεροι άνθρωποι καταστρέφουν κάθε κομμάτι ειδήσεων, ακόμη και απομακρυσμένα που σχετίζονται με τον Κοραναϊό. Αυτοί οι απατεώνες το χρησιμοποιούν προς όφελός τους και επωφελούνται από την ανάγκη πληροφόρησης των μαζών. Έχουν δημιουργήσει ένα ηλεκτρονικό μήνυμα ηλεκτρονικού ψαρέματος, φέρνοντας την απειλή του Lokibot Trojan.

Για να δώσετε περισσότερη νομιμότητα στη ντροπή τους, οι κυβερνοεξόπλοι πίσω από την εξαπάτηση, χρησιμοποιήστε το εμπορικό σήμα του Παγκόσμιου Οργανισμού Υγείας (ΠΟΥ). Λειτουργεί ως θέλγητρο που ποντάρει όσο το δυνατόν περισσότερα θύματα για να πέσει για αυτά τα ψεύδη. Και, ακούσια, προσκαλώντας κακόβουλο λογισμικό στον υπολογιστή τους. Αυτοί οι απατεώνες υπόσχονται να παρέχουν πληροφορίες σχετικά με το Coronavirus, και αυτό είναι κάτι που κάθε άνθρωπος λαχταρά τη στιγμή αυτής της τρομαχτικής πανδημίας. Οι άνθρωποι είναι φοβισμένοι και αβέβαιοι για το τι συμβαίνει και τι θα έρθει. Οι εγκληματίες στον κυβερνοχώρο εκμεταλλεύονται αυτούς τους φόβους .

Table of Contents

Προσοχή στην εξάπλωση παραπληροφόρησης

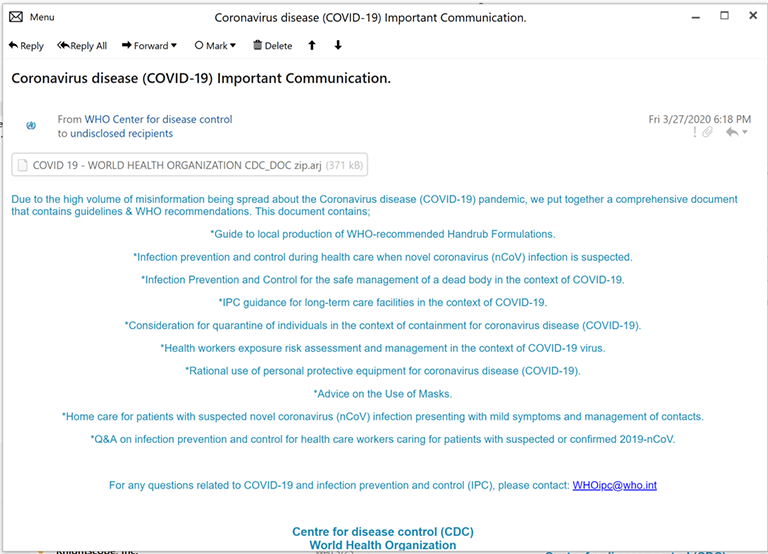

Πάνω απ 'όλα, πρέπει να συνειδητοποιήσετε ότι αυτό το ψεύτικο email δεν προέρχεται από ΠΟΥ! Δεν είναι ούτε αξιόπιστο ούτε νόμιμο. Στόχος του είναι να φαίνεται αρκετά αξιόπιστος για να σας βοηθήσει να ακολουθήσετε τις οδηγίες του. Και, κατ 'αυτόν τον τρόπο, για να επιτρέψετε στο κακόβουλο λογισμικό να συνδέεται με το email στον υπολογιστή σας.

Κατά ειρωνικό τρόπο, το email που σας στέλνουν αυτοί οι άνθρωποι στην προσπάθειά τους να εξαπολύσουν μια μόλυνση στο σύστημά σας έχει να κάνει με παραπληροφόρηση. Σωστά. Οι απατεώνες ισχυρίζονται ότι αντιμετωπίζουν την εξάπλωση παραπληροφόρησης. Είναι γεμάτο κείμενο που χτυπάει συνεχώς για τους κινδύνους παραπληροφόρησης, προτάσεις, προτάσεις για το τι πρέπει να κάνετε αν το αντιμετωπίσετε και πολλά σημεία σχετικά με τον έλεγχο των λοιμώξεων. Κάθε λέξη του email στοχεύει να κερδίσει την εμπιστοσύνη σας και να κρατήσει την προσοχή σας. Ολόκληρο το μήνυμα είναι στα Αγγλικά, αλλά ορισμένα εμφανή σφάλματα γραμματικής και στίξης υποδηλώνουν ότι οι άνθρωποι που το έγραψαν δεν το έχουν ως την πρώτη τους γλώσσα. Έκαναν επίσης μια πιο σημαντική γκάφα. Όπως αναφέρθηκε, οι εγκληματίες στον κυβερνοχώρο ισχυρίζονται ότι το email προέρχεται από τον ΠΟΥ. Το email αναφέρει ότι προέρχεται από το Κέντρο Ελέγχου Νόσων του ΠΟΥ, το οποίο είναι ένας συνδυασμός των δύο μεγάλων οργανισμών υγειονομικής περίθαλψης ΠΟΥ και των Κέντρων Ελέγχου και Πρόληψης Νοσημάτων (CDC).

Το προσεκτικά κατασκευασμένο ψέμα τους περιέχει ένα συνημμένο, το οποίο σας ζητά να κατεβάσετε. Εάν το κατεβάσετε και το εκτελέσετε, έχετε πρόβλημα καθώς απελευθερώνει το Lokibot Infostealer στο σύστημά σας. Και, ότι ο Trojan είναι οτιδήποτε άλλο εκτός από έναν επιθυμητό σύντροφο.

Η διαδικασία διήθησης του Lokibot

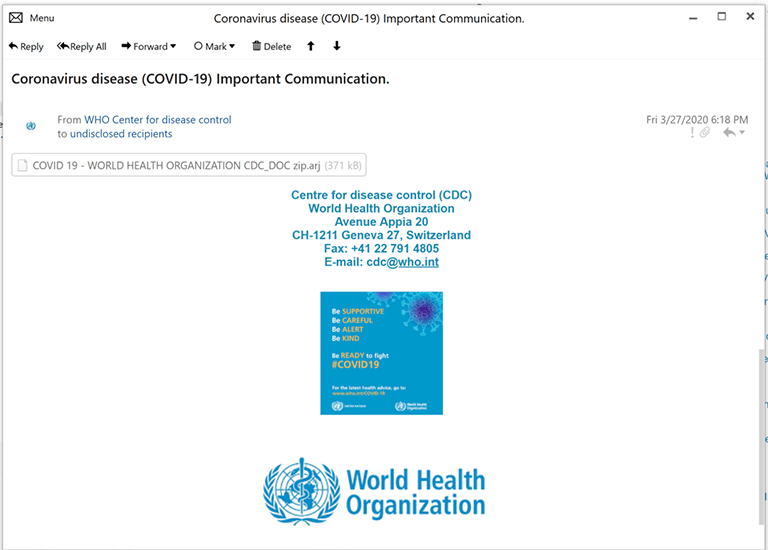

Η γραμμή θέματος του email είναι αρκετά δελεαστική. Οι απατεώνες το ονόμασαν «Coronavirus νόσος (COVID-19) Σημαντική επικοινωνία [.]» Με την ελπίδα να προσέλθουν όσο το δυνατόν περισσότεροι άνθρωποι στο άνοιγμα της.

Το συνημμένο φέρει το όνομα "COVID_19- WORLD HEALTH ORGANIZATION CDC_DOC.zip.arj."

Το εν λόγω μήνυμα ηλεκτρονικού ταχυδρομείου. Πηγή: fortinet.com

Το ψεύτικο εμπορικό σήμα WHO που συνοδεύει το email. Πηγή: fortinet.com

Το ARJ είναι μια μορφή συμπίεσης, η οποία χρησιμοποιείται για τη δημιουργία πολύ αποτελεσματικών συμπιεσμένων αρχείων. Μπορείτε να ανοίξετε το συμπιεσμένο αρχείο με 7-Zip. Οι απατεώνες, πίσω από το σχέδιο, χρησιμοποιούν τη μορφή ARJ με την ελπίδα ότι θα ωθήσουν τους ανθρώπους να το ανοίξουν, καθώς δεν είναι ένα αρχείο «exe», όπως οι περισσότεροι άλλοι απατεώνες στρέφονται όταν προσπαθούν να διαδώσουν τις μολύνσεις τους. Αλλά μόλις κάνετε κλικ στο συνημμένο και αποσυμπιέσετε το αρχείο, θα εμφανιστεί ένα αρχείο «exe». Το αρχείο μετατρέπεται σε ένα που αντί για το "Doc.zip.arj" έχει επέκταση "DOC.pdf.exe".

Με την εκτέλεση του κακόβουλου αρχείου, το Lokibot Infostealer μπαίνει στο σύστημά σας και προκύπτει καταστροφή. Η μόλυνση ανασηκώνει μια σειρά διαπιστευτηρίων από το μηχάνημά σας. Η λίστα είναι εκτεταμένη και περιλαμβάνει κωδικούς πρόσβασης όλων των ειδών - αυτούς που είναι αποθηκευμένοι στο πρόγραμμα περιήγησης, και αποθηκευμένους αυτούς, καθώς και διαπιστευτήρια FTP. Ολόκληρος ο σχεδιασμός του περιστρέφεται γύρω από τη συλλογή ευαίσθητων δεδομένων από εσάς. Στη συνέχεια, μόλις κλέψει αυτές τις πληροφορίες από εσάς, το κακόβουλο λογισμικό προχωρά στην παράδοσή του στους διακομιστές εντολών και ελέγχου (C&C) των εισβολέων. Τα δεδομένα μεταφέρονται στη διεύθυνση URL «hxxp: // bslines [.] Xyz / copy / five / fre.php».

Σε όλο τον κόσμο σε λιγότερο από τριάντα ημέρες.

Αυτή η εκστρατεία spearphishing που σχετίζεται με το Coronavirus δεν υπάρχει εδώ και πολύ καιρό. Εντοπίστηκε για πρώτη φορά στα τέλη Μαρτίου, με ορισμένες αναφορές να αναφέρουν την 27η Μαρτίου ως την ακριβή ημερομηνία ανακάλυψης. Έκτοτε, σε σχετικά σύντομο χρονικό διάστημα, η επίθεση έχει προκαλέσει αρκετά θύματα. Έχει γίνει παγκόσμια, με στόχους στην Αυστρία, τη Γερμανία, την Τουρκία, τις Ηνωμένες Πολιτείες και την Πορτογαλία. Αυτές είναι οι χώρες με τον υψηλότερο αριθμό αναφερόμενων συμβάντων, αλλά η λίστα στόχων δεν τελειώνει εκεί. Η εκστρατεία έχει επίσης εξαπλωθεί στον Καναδά, την Ισπανία, το Βέλγιο, την Ιταλία και το Πουέρτο Ρίκο.

Όπως είναι σαφές, οι τακτικές του Τρώου είναι απλές αλλά αρκετά αποτελεσματικές. Μην υποτιμάτε τη ζημιά που μπορεί να κάνει. Το Lokibot έχει κερδίσει τη φήμη του ως ύπουλος και αποτελεσματικός. Τόσο πολύ, που υπάρχουν αρκετές εκδόσεις του που κυμαίνονται γύρω από τον σκοτεινό ιστό για πώληση. Τα φόρουμ της Black Market εμπορεύονται το Lokibot ως κωδικό πρόσβασης και κλεφτή πορτοφολιού κρυπτονομισμάτων. Μπορείτε ακόμη και να γίνετε ο περήφανος ιδιοκτήτης ενός, με τόσο μικρή τιμή όσο 300 $.