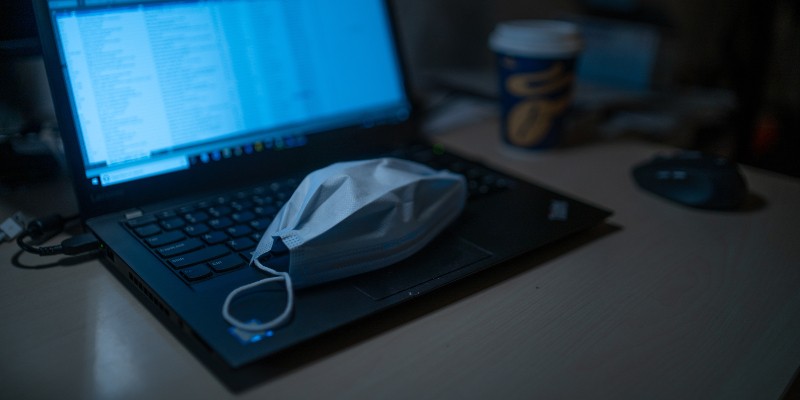

Οι εγκληματίες του κυβερνοχώρου Χρησιμοποιούν Θεραπευτικά Spam για εξάπλωση κακόβουλου λογισμικού

Ο κορωναϊός Wuhan (επίσης γνωστός ως 2019-nCoV) εξακολουθεί να κυριαρχεί στις ειδήσεις και, δυστυχώς, αυτό είναι απίθανο να αλλάξει οποιαδήποτε στιγμή σύντομα. Ο αριθμός των νεκρών αυξάνεται με ανησυχητικό ρυθμό και οι άνθρωποι βρίσκονται στα πρόθυρα του πανικού, κάτι που είναι καλό για τους εγκληματίες του κυβερνοχώρου.

Τις τελευταίες ημέρες, οι χάκερ χρησιμοποίησαν ηλεκτρονικά μηνύματα ηλεκτρονικού ταχυδρομείου με θέμα το coronavirus για τη διανομή κακόβουλου λογισμικού. Σύμφωνα με το ThreatPost, οι ερευνητές από το Kaspersky και το X-Force της IBM ανίχνευσαν διάφορες καμπάνιες malspam που χρησιμοποιούν τον θανατηφόρο ιό ως δέλεαρ.

Πολλοί spammers προσπαθούν να επωφεληθούν από την έκρηξη του coronavirus

Προφανώς, τα μηνύματα ηλεκτρονικού ταχυδρομείου που ανίχνευσαν οι ερευνητές του Kaspersky αποστέλλονται από διάφορες ομάδες χάκερ. Δυστυχώς, οι εμπειρογνώμονες δεν πήγαν σε πάρα πολλές λεπτομέρειες για το πώς οι παγίδες είχαν τεθεί. Δεν υπάρχουν πολλές πληροφορίες για το περιεχόμενο του μηνύματος ηλεκτρονικού ταχυδρομείου και του συνημμένου κακόβουλου λογισμικού.

Ωστόσο, οι ερευνητές δήλωσαν ότι έχουν δει δέκα διαφορετικά συνημμένα που διανέμουν μια μεγάλη ποικιλία από trojans και σκουλήκια που μπορούν να κλέψουν, να καταστρέψουν και να τροποποιήσουν δεδομένα και να παρεμποδίσουν τον τρόπο λειτουργίας του υπολογιστή και του δικτύου σας. Τα αρχεία χρησιμοποιούν το coronavirus ως δόλωμα και είναι μεταμφιεσμένα ως έγγραφα PDF και DOC, καθώς και βίντεο MP4.

Ορισμένοι spammers έκαναν περισσότερη σκέψη στις καμπάνιες τους από άλλους

Σε αντίθεση με την Kaspersky, η IBM ανέφερε μια ενιαία εκστρατεία που οργανώθηκε από μια ομάδα πιο εξειδικευμένων κυβερνοεγκληματιών. Οι χάκερ χρησιμοποιούν ένα botnet για να πυροδοτήσουν ένα μεγάλο αριθμό μηνυμάτων ηλεκτρονικού ταχυδρομείου σε χρήστες σε διάφορα bits της Ιαπωνίας.

Τα μηνύματα είναι στα ιαπωνικά και υποτίθεται ότι προέρχονται από έναν τοπικό πάροχο υπηρεσιών ευημερίας για άτομα με ειδικές ανάγκες. Τα θύματα παραπλανούνται για να σκεφτούν ότι το μήνυμα ηλεκτρονικού ταχυδρομείου αποστέλλεται από οργανισμούς στους δικούς τους νομούς, γεγονός που καθιστά το μήνυμα πιο πειστικό και, για καλό μέτρο, οι εγκληματίες συμπεριέλαβαν τα σωστά στοιχεία επικοινωνίας για τους εν λόγω οργανισμούς στο υποσέλιδο.

Τα θύματα ενημερώνονται ότι έχουν καταγραφεί νέες περιπτώσεις κορωναϊού στην περιοχή τους και καλούνται να ανοίξουν ένα συνημμένο έγγραφο του Word, το οποίο υποτίθεται ότι τους δίνει συμβουλές για το τι μπορούν να κάνουν για να προστατεύσουν τον εαυτό τους. Ωστόσο, όσοι ανοίγουν το συνημμένο βλέπουν ένα γενικό μήνυμα του Office 365 που τους παροτρύνει να κάνουν κλικ στο κουμπί "Ενεργοποίηση περιεχομένου". Όταν γίνει αυτό, οι εντολές μακροεντολών εκτελούν μια κρυμμένη δέσμη ενεργειών VBA, η οποία μεταφορτώνει και εγκαθιστά τον Emotet στον υπολογιστή τους.

Οι χάκερ προσπάθησαν πραγματικά να μεγιστοποιήσουν τις πιθανότητες επιτυχίας τους με αυτή την εκστρατεία. Η γεωγραφική εγγύτητα της Ιαπωνίας στο επίκεντρο της επιδημίας, σε συνδυασμό με τα πειστικά μηνύματα ηλεκτρονικού ταχυδρομείου, μπορεί ασφαλώς να ξεγελάσει πολλούς ανθρώπους. Ακόμα και εκστρατείες που δεν είναι τόσο καλά σχεδιασμένες όπως αυτή μπορεί να επιτύχουν, ωστόσο, επειδή οι άνθρωποι είναι εντελώς τρομοκρατημένοι από την απειλή του νέου coronavirus.

Η ασθένεια είναι πράγματι αρκετά φρικτή και τα νέα που προέρχονται από την Κίνα και άλλα μέρη του κόσμου δεν είναι πολύ καλά. Οι άνθρωποι φοβούνται, γεγονός που δίνει στους απατεώνες μια λαμπρή ευκαιρία να τους εξαπατήσουν με πολλούς διαφορετικούς τρόπους.

Η θλιβερή αλήθεια είναι ότι, ανεξάρτητα από το πόσο τρομακτικές είναι οι ειδησεογραφικές ειδήσεις, πρέπει να διατηρήσετε τα πνεύματά σας για εσάς, τόσο σε απευθείας σύνδεση όσο και στον πραγματικό κόσμο.