Spearphishing-kampagne drager fordel af Coronavirus-frygt for at sprede Lokibot Infostealer

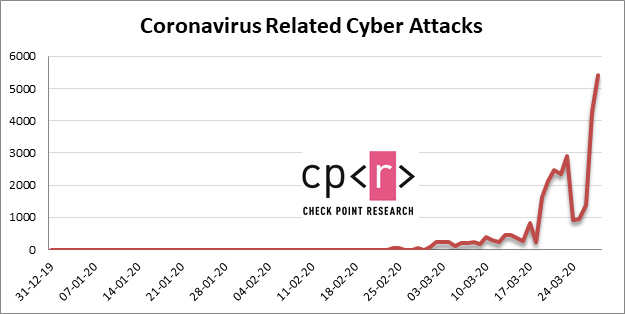

Coronavirus-relateret cyberkriminalitet har skyrocket i de sidste par måneder. Ondsindede individer forlader menneskelig anstændighed og drager fordel af verdens panikstilstand og det konstante behov for information. Cyberangreb er stigende.

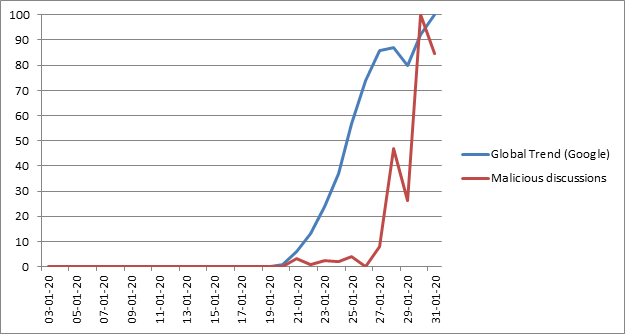

Som du kan se i nedenstående diagram, ser det ud til, at trendsøgninger overlapper hinanden. Den ene linje repræsenterer den samlede søgning efter Coronavirus af Google Trends, og den anden viser diskussioner på sociale medier om cybersikkerhed og cyberkriminalitet forbundet med Coronavirus.

Sammenligning mellem Coronavirus-trends - virussen og malware. Kilde: blog.checkpoint.com

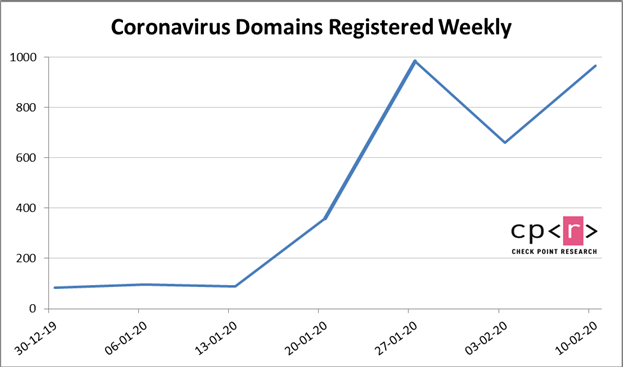

Du kan også se spidsen på nyligt registrerede websteder med domænenavne relateret til Coronavirus.

Mærkbar stigning af registrerede Coronavirus-tilsluttede domæner. Kilde: blog.checkpoint.com

Det er naturligvis mere end sandsynligt, at ikke alle disse websteder vedrører cyberkriminalitet. Uanset hvilken stigning der ikke bør ignoreres, da Coronavirus-relaterede malware-angreb er pigget på en lige så formidabel måde.

Coronavirus-relaterede angreb i de sidste par måneder. Kilde: blog.checkpoint.com

Cyberkriminelle byder på folks frygt for at sprede malware-info-stjæle malware. Den seneste i en lang række svindel, piggy-backing på Coronavirus-pandemien, involverer Lokibot-infektionen. Ondsindede individer drager fordel af det faktum, at alles øjne forbliver klæbet til COVID-19-udviklingen, og de fleste herjer hver flis af nyheder, endda eksternt relateret til Coronavirus. Disse skurker bruger det til deres fordel og drager fordel af massernes behov for information. De har lavet en spearphishing-e-mail, der bærer Lokibot Trojan-truslen.

Brug verdenssundhedsorganisationen (WHO) til at give deres legitimitet yderligere legitimitet, cybercrooks bag bedraget. Det fungerer som et lokkemiddel, der lokker så mange ofre som muligt til at falde for disse falskheder. Og uforvarende inviterer malware til deres maskine. Disse skæve løfter om at give Coronavirus-relaterede oplysninger, og det er noget, som enhver håber på på tidspunktet for denne skræmmende pandemi. Folk er bange og usikre på, hvad der sker, og hvad der skal komme. Cyberkriminelle udnytter denne frygt .

Table of Contents

Pas på spredningen af forkert information

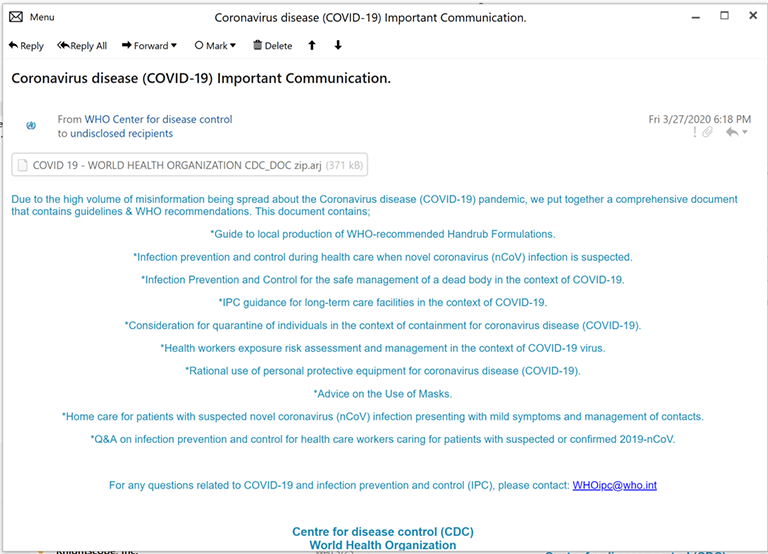

Frem for alt skal du indse, at denne falske e-mail ikke kommer fra WHO! Det er hverken pålideligt eller legitimt. Dets mål er at se pålidelig nok til at få dig til at følge dens instruktioner. Og på den måde for at tillade, at malware låses fast på e-mailen på din pc.

Ironisk nok har den e-mail, disse mennesker sender dig i deres forsøg på at frigive en infektion på dit system, med forkert information. Det er rigtigt. Svindlerne hævder at tackle spredningen af forkert information. Det er fyldt med tekst, der banker på og om farerne ved forkert information, forslag, anbefalinger om, hvad man skal gøre, hvis du står overfor den, og flere punkter om infektionsbekæmpelse. Hvert ord i e-mailen sigter mod at tjene din tillid og holde din opmærksomhed. Hele beskeden er på engelsk, men nogle mærkbare grammatiske og tegnsætningsfejl antyder, at de mennesker, der skrev den, ikke har det som deres første sprog. De lavede også en mere markant gaffe. Som nævnt hævder cyberkriminelle e-mailen kommer fra WHO. E-mailen siger, at den er fra WHO Center for Disease Control, som er en blanding af de to store sundhedsorganisationer WHO og Centers for Disease Control and Prevention (CDC).

Deres omhyggeligt udformede løgn indeholder en vedhæftet fil, som du bliver bedt om at downloade. Hvis du downloader og udfører det, er du i problemer, da det løsner Lokibot Infostealer i dit system. Og at trojan er alt andet end en ønskelig ledsager.

Lokibots infiltrationsproces

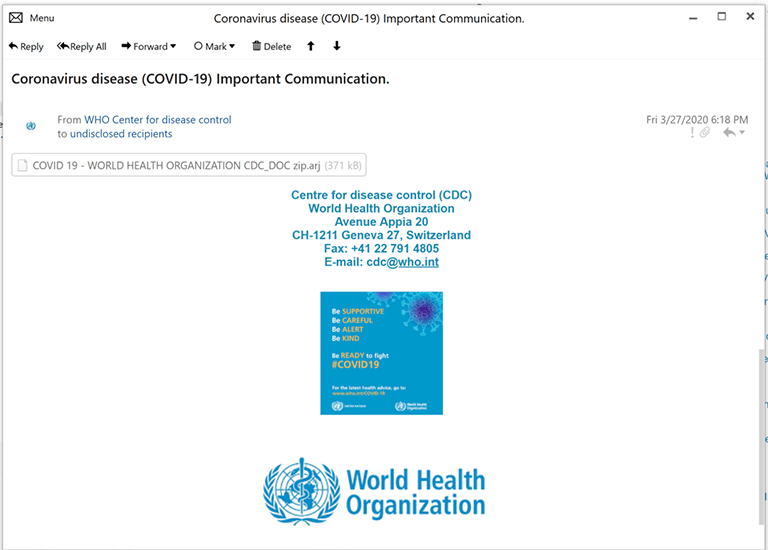

E-mailens emnelinje er ret lokkende. Skurkerne har kaldt det 'Coronavirus sygdom (COVID-19) Vigtig kommunikation [.]' I håb om at få så mange mennesker tilsluttet til at åbne den som muligt.

Den vedhæftede fil bærer navnet 'COVID_19- WORLD HEALTH ORGANIZATION CDC_DOC.zip.arj.'

Den aktuelle e-mail. Kilde: fortinet.com

Det falske WHO-varemærke, der ledsager e-mailen. Kilde: fortinet.com

ARJ er et komprimeringsformat, der bliver brugt til at skabe meget effektive komprimerede arkiver. Du kan åbne den komprimerede fil med 7-Zip. Skurkerne bag ordningen bruger ARJ-formatet i håb om, at det vil få folk til at åbne det, da det ikke er en 'exe' -fil, som de fleste andre svindlere henvender sig til, når de prøver at sprede deres infektioner. Men så snart du klikker på vedhæftningen og dekomprimerer filen, ser du en 'exe' -fil dukke op. Filen omdannes til en, der i stedet for 'Doc.zip.arj' har en 'DOC.pdf.exe' udvidelse.

Efter udførelse af den ondsindede fil, kommer Lokibot Infostealer vej ind i dit system, og der følger korruption. Infektionen løfter en række legitimationsoplysninger fra din maskine. Listen er omfattende, og den indeholder adgangskoder af alle slags - dem, der er gemt i browseren, og gemte e-mail-adresser såvel som FTP-legitimationsoplysninger. Dets hele design drejer sig om at høste følsomme data fra dig. Når den først stjæler disse oplysninger fra dig, fortsætter malware med at levere dem til angribernes kommandos- og kontrolserver (C&C). Dataene filtreres ud til URL'en 'hxxp: // bslines [.] Xyz / copy / five / fre.php.'

Rundt om i verden på mindre end tredive dage.

Denne Coronavirus-relaterede spearphishing-kampagne har ikke eksisteret længe. Det blev først opdaget i slutningen af marts, med nogle rapporter om 27. marts som den nøjagtige dato for opdagelsen. Siden da har angrebet på relativt kort tid krævet en hel del ofre. Det er gået globalt med mål i Østrig, Tyskland, Tyrkiet, USA og Portugal. Dette er de lande med den største mængde af rapporterede hændelser, men mållisten slutter ikke der. Kampagnen har også spredt sig til Canada, Spanien, Belgien, Italien og Puerto Rico.

Som det er tydeligt at se, er trojans taktik enkel, men ganske effektiv. Undervurder ikke den skade, den kan gøre. Lokibot har fortjent sit ry for at være lusk og effektiv. Så meget, at der er en hel del versioner af det, der flyder rundt på det mørke web til salg. Fora på sortmarked markedsfører Lokibot som en adgangskode og crypto-mønt-tegnebogstealer. Du kan endda blive den stolte ejer af en til en så lille pris som $ 300.