A Spearphishing kampány előnyeit élvezi a koronavírus félelme a Lokibot Infostealer terjesztése érdekében

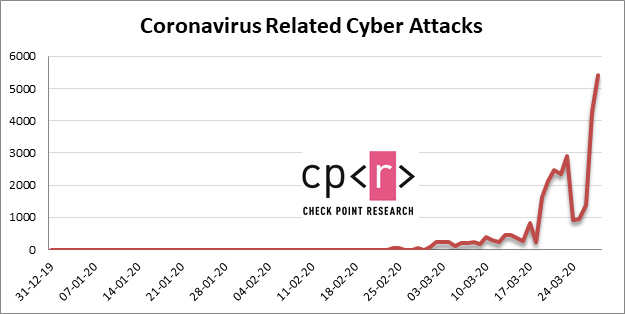

A koronavírussal kapcsolatos számítógépes bűnözés az elmúlt néhány hónapban rohamosan növekedett. A rosszindulatú személyek elhagyják az emberi méltóságot, kihasználják a pánikba jutott világot és az állandó információszükségletet. A számítógépes támadások egyre növekszenek.

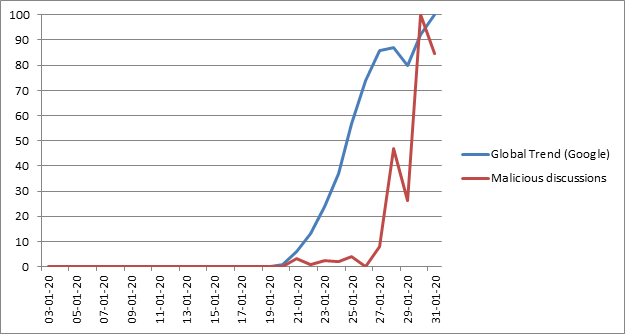

Amint az alábbi táblázatból látható, a trendkeresések látszólag átfedésben vannak. Az egyik sor a Google Trends által a Coronavirus-ral végzett keresést ábrázolja, a másik pedig a Coronavirushoz kapcsolódó kiberbiztonsági és számítógépes bűnözésről szóló közösségi médiabeszélgetéseket mutatja be.

Összehasonlítás a koronavírus - a vírus és a rosszindulatú programok - trendjeivel. Forrás: blog.checkpoint.com

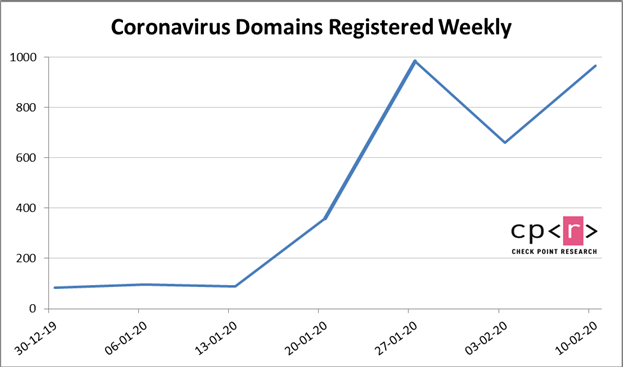

Láthatjuk az újonnan regisztrált, a Coronavírussal kapcsolatos domainnevekkel rendelkező webhelyek tüskéjét is.

A regisztrált koronavírushoz kapcsolódó domének észrevehető növekedése. Forrás: blog.checkpoint.com

Természetesen több mint valószínű, hogy ezeknek a helyeknek nem mindegyike kapcsolódik a számítógépes bűnözéshez. Függetlenül attól, hogy a növekedést nem szabad figyelmen kívül hagyni, mivel a koronavírussal kapcsolatos malware támadások ugyanolyan félelmetes módon növekedtek.

Koronavírusos rohamok az elmúlt néhány hónapban. Forrás: blog.checkpoint.com

A számítógépes bűnözők aggasztják az emberek félelmét az információlopó malware elterjesztése miatt. A legutóbbi egy hosszú csalás sorozatában, amely a coronavírus pandémia malacka hátterében áll, a Lokibot fertőzést tartalmazza. A rosszindulatú személyek kihasználják azt a tényt, hogy mindenki tekintetét a COVID-19 fejlesztésére ragasztják, és a legtöbb ember minden egyes híresztelést elpusztít, akár távolról is, a Coronavírussal kapcsolatban. Ezek a csalók ezt kihasználják, és kihasználják a tömegek információszükségletét. Elkészítették egy Spearphishing e-mailt, amely a Lokibot trójai fenyegetést hordozta.

A megtévesztés mögött meghúzódó kiberuházások további legitimitása érdekében használja az Egészségügyi Világszervezet (WHO) védjegyet. Csalásként működik, amely a lehető legtöbb áldozatot csalogatja, hogy belemenjen e hamisságokba. És véletlenül rosszindulatú programokat hív meg a számítógépükbe. Ezek a bűnözők ígérik, hogy koronavírussal kapcsolatos információkat szolgáltatnak, és ez mindenki vágyik erre a ijesztő világjárványra. Az emberek rémültek és bizonytalanok abban, hogy mi történik és mi várható. A számítógépes bűnözők kihasználják ezeket a félelmeket .

Table of Contents

Vigyázni kell, mert elterjedt a téves információ

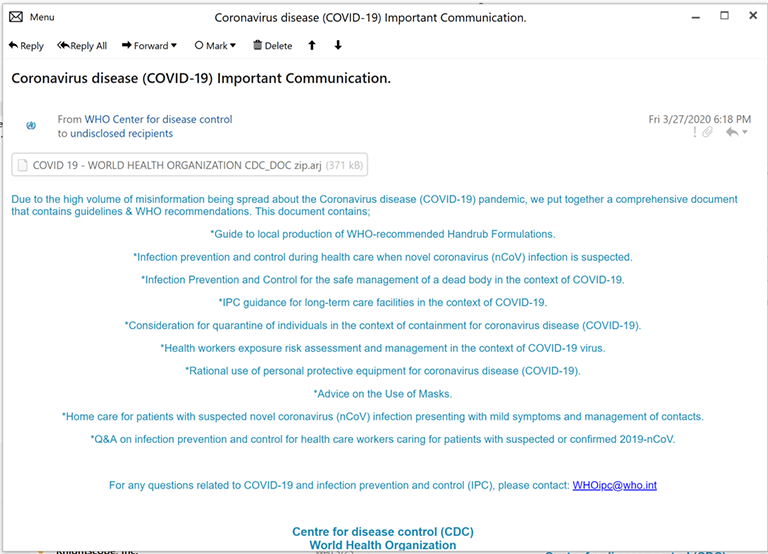

Mindenekelőtt tisztában kell lennie azzal, hogy ez a hamis e-mail nem a WHO-tól származik! Ez sem megbízható, sem legitim. Célja, hogy elég megbízhatónak tűnjön, hogy kövesse az utasításokat. És ezáltal lehetővé teszi a rosszindulatú programok rögzítését az e-mailen a számítógépre.

Ironikus módon, az e-mailek, amelyeket ezek az emberek küldnek neked arra a kísérletre, hogy felfedezzék egy fertőzést a rendszeren, a téves információval járnak. Úgy van. A csalók azt állítják, hogy foglalkoznak a téves információk terjedésével. Ez a szöveg tele van a félreérthető információk veszélyeivel és azokkal kapcsolatos információkkal, javaslatokkal, javaslatokkal a teendőkkel, ha szembe kell néznie, és számos kérdéssel a fertőzés elleni küzdelemről. Az e-mail minden szava célja a bizalom megszerzése és a figyelem felkeltése. A teljes üzenet angolul készült, de néhány észrevehető nyelvtani és írásjelekkel kapcsolatos hiba arra utal, hogy az üzenetet írók nem az első nyelvük. Jelentősebb gaffe-et is készítettek. Mint már említettük, a számítógépes bűnözők azt állítják, hogy az e-mail a WHO-tól származik. Az e-mail szerint a WHO Betegségkezelő Központja, amely a WHO két fő egészségügyi szervezetének és a Betegségek Ellenőrzési és Megelőzési Központjának (CDC) keveréke.

A gondosan kidolgozott hazugság egy mellékletet tartalmaz, amelyet sürgetni kell a letöltésre. Ha letölti és végrehajtja, akkor bajban van, mivel ez felszabadítja a Lokibot Infostealer rendszert. És hogy a trójai nem más, mint kívánatos társ.

Lokibot beszűrődési folyamata

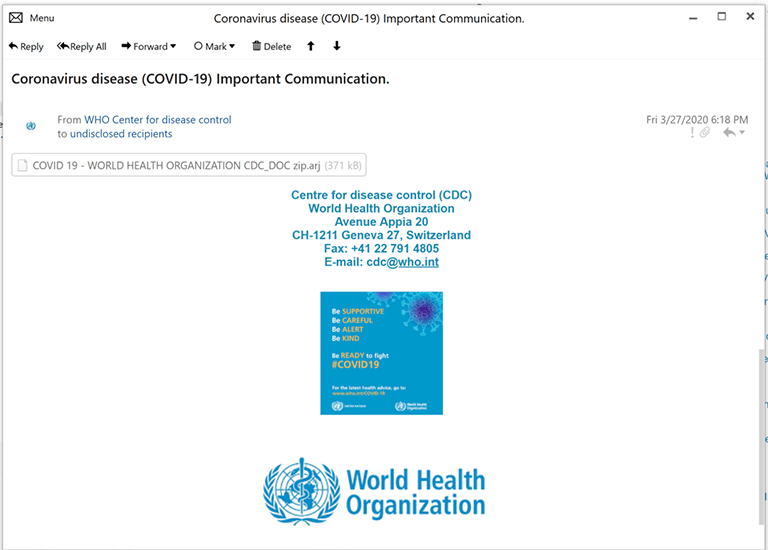

Az e-mail tárgya meglehetősen vonzó. A csalók „Coronavírus-betegség (COVID-19) Fontos kommunikáció [.]” -Nak nevezte azt a reményt, hogy minél több embert ragaszkodnak a megnyitásához.

A melléklet „COVID_19- WORLD HEALTH ORGANIZATION CDC_DOC.zip.arj” nevet viseli.

A kérdéses e-mail. Forrás: fortinet.com

Az e-mailt kísérő hamis WHO védjegy. Forrás: fortinet.com

Az ARJ egy tömörítési formátum, amely hozzászokik rendkívül hatékony tömörített archívumok létrehozásához. A tömörített fájlt a 7-Zip programmal nyithatja meg. A rendszer mögött lévõ csalók ARJ formátumot használnak abban a reményben, hogy az arra ösztönzi az embereket, hogy nyissák meg, mivel ez nem egy „exe” fájl, ahogyan a legtöbb más csaló fordul, amikor megpróbálja terjeszteni fertõzéseit. De amint rákattint a mellékletre, és kibontja a fájlt, megjelenik egy „exe” fájl. A fájl úgy alakul, hogy a 'Doc.zip.arj' helyett 'DOC.pdf.exe' kiterjesztés van.

A rosszindulatú fájl végrehajtása után a Lokibot Infostealer belép a rendszerébe, és a korrupció következményekkel jár. A fertőzés egy sor hitelesítő adatot felvesz a számítógépéről. A lista kiterjedt, és tartalmaz mindenféle jelszót - a böngészőben tárolt, valamint a tárolt e-maileket, valamint az FTP hitelesítő adatait. A teljes kialakítása arra irányul, hogy érzékeny adatokat gyűjtsön tőled. Ezután, miután ellopta ezt az információt tőled, a rosszindulatú program tovább továbbítja azt a támadók parancs- és vezérlő (C&C) szervereire. Az adatokat kiszűrjük a 'hxxp: // bslines [.] Xyz / copy / five / fre.php. URL címre.'

A világ kevesebb, mint harminc napja.

Ez a koronavírussal kapcsolatos spearphishing-kampány már régóta nem tart fenn. Először március végén fedezték fel, néhány jelentés szerint a felfedezés pontos időpontja március 27. volt. Azóta viszonylag rövid idő alatt a támadás kevés áldozatot igényelt. Globálissá vált, Ausztriában, Németországban, Törökországban, az Egyesült Államokban és Portugáliában. Ezek azok az országok, ahol a legtöbb jelentett esemény történt, de a céllista nem ér véget ezzel. A kampány Kanadában, Spanyolországban, Belgiumban, Olaszországban és Puerto Ricóban is elterjedt.

Amint egyértelmű látni, a trójai taktikája egyszerű, de elég hatékony. Ne becsülje alá az okozott károkat. A Lokibot alattomos és hatékony hírnevet szerzett. Annyira, hogy nagyon sok verzió van lebegőként a sötét web körül. A fekete piaci fórumok a Lokibot jelszó és kripto-érme pénztárca-lopóját forgalmazzák. Még az egyik büszke tulajdonosa is lehet, akár 300 dollárért is.