Ryuk Ransomware Δημιουργεί Χάος: Στόχοι Κυβερνητικά και Νοσοκομειακά Ιδρύματα

Table of Contents

Μια βαθιά ματιά στο Ryuk Ransomware

Το Ryuk ransomware είναι μια προηγμένη απειλή για υπολογιστές, η οποία έχει αξιοποιηθεί για να διεισδύσει στα συστήματα και ειδικά στοχεύει κυβερνητικούς θεσμούς και νοσοκομεία. Ορισμένοι μπορεί να αναγνωρίσουν το όνομα από ένα δημοφιλές ιαπωνικό μάγκα. Προειδοποιήστε ότι δεν έχει καμία σχέση με το εν λόγω manga αλλά το όνομά του.

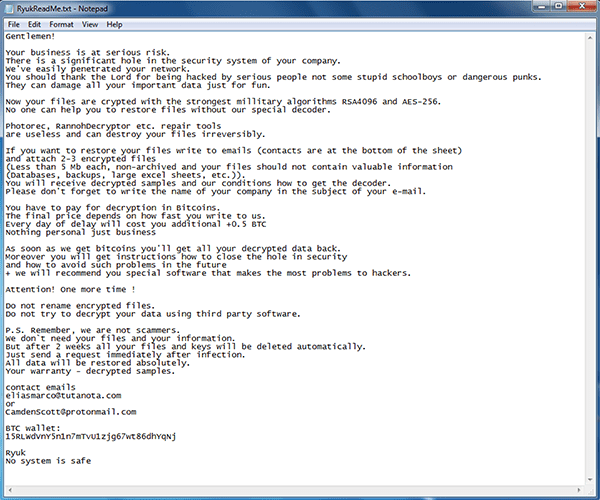

Μετά την απεργία ransomware Ryuk, βρίσκετε όλα τα αρχεία σας με μια πρόσθετη επέκταση ".ryk". Μόλις τοποθετηθεί, τα δεδομένα σας θα καταστούν άχρηστα. Η λοίμωξη κλειδώνει τα αρχεία σας με τη βοήθεια RSA (ασύμμετρων) και AES (συμμετρικών) αλγορίθμων κρυπτογράφησης. Μόλις κρυπτογραφηθούν τα δεδομένα σας, θα ανακαλύψετε μια σημείωση λύτρων στην επιφάνεια εργασίας σας. Εμφανίζεται επίσης σε κάθε φάκελο που περιέχει κλειδωμένα δεδομένα. Ονομάζεται RyukReadMe και είναι είτε ένα αρχείο ".html" ή ".txt". Το ακριβές μήνυμα λύτρα που παίρνετε εξαρτάται από το είδος του θύματος που είστε. Για να επεξεργαστεί, ο Ryuk αφήνει διαφορετικά μηνύματα για εταιρείες ή παρόμοιες αρχές (ιδρύματα υγειονομικής περίθαλψης, κυβερνήσεις κλπ.). Οι δύο διαφορετικές σημειώσεις έχουν ως εξής:

Αντιμετωπίζετε μια δύσκολη επιλογή. Πρέπει να αποφασίσετε αν θα εμπιστευθείτε την αξιοπιστία των εκβιαστικών κυβερνοχώρων και να πληρώσετε τα λύτρα. Ή να μην το κάνετε και να εγκαταλείψετε τα αρχεία σας. Οι ειδικοί σας παροτρύνουν να επιλέξετε το τελευταίο. Να θυμάστε πάντα ότι ασχολείστε με τους κυβερνοεγκληματίες και ότι δεν μπορούν να εμπιστευθούν.

Ryuk Ransomware επιδημίες

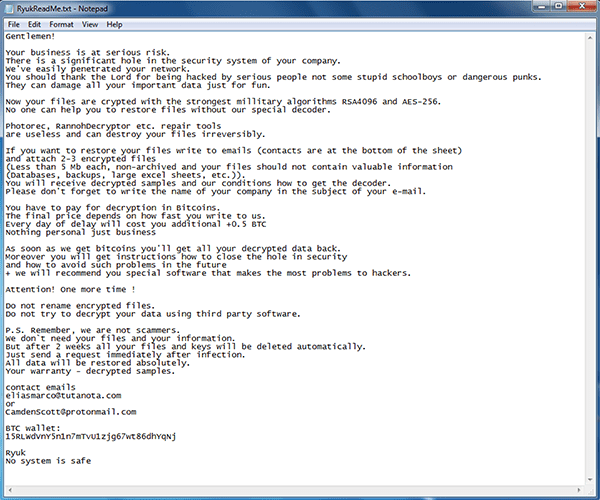

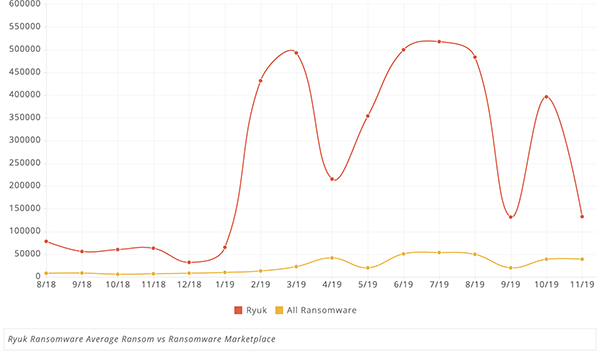

Ο Ryuk ζήτησε έναν εντυπωσιακό κατάλογο θυμάτων σχετικά σύντομο. Ανακαλύφθηκε για πρώτη φορά τον Αύγουστο του 2018 και το 2019 αποτελούσε το 18% των επιθέσεων ransomware.

Το μερίδιο της Ryuk στην αγορά ransomware το 2019 - Πηγή: Coveware.com.

Ακολουθεί μια λίστα με ορισμένους από τους στόχους του Ryuk:

- Riviera Beach (Μάιος 2019)

- Lake City (Ιούνιος 2019)

- Ραδιόφωνο της Τάμπα (Ιούνιος 2019)

- Δικαστήρια της Γεωργίας (Ιούνιος 2019)

- La Porte County (Ιούλιος 2019)

- Σχολή Συρακουσών (Ιούλιος 2019)

- Βιβλιοθήκη County Onondaga (Ιούλιος 2019)

- Βιβλιοθήκη County Butler (Ιούλιος 2019)

- Collierville, TN που μολύνθηκε (Ιούλιος 2019)

- Henry County, GA (Ιούλιος 2019)

- Lawrenceville, αστυνομικό τμήμα της GA (Ιούλιος 2019)

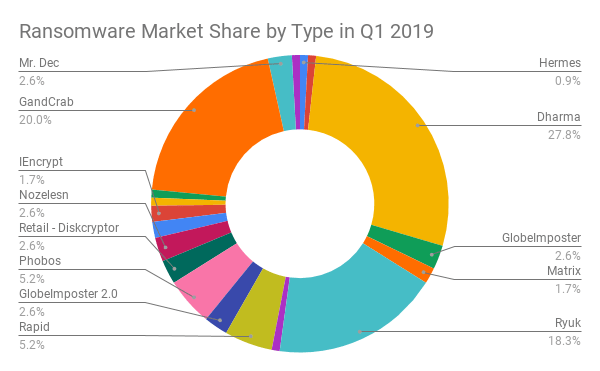

Από την επίθεση του Riviera Beach, πήρε $ 600.000. Το Lake City έφερε 460.000 δολάρια και η La Porte - 130.000 δολάρια. Το ακριβές ποσό λύτρα, που απαιτεί η απειλή, ποικίλλει μεταξύ των θυμάτων. Εκτιμάται ότι, μέχρι στιγμής, ο Ryuk έχει απαιτήσει πληρωμές κοντά στα 300 εκατομμύρια δολάρια.

Ο Ryuk κυματίζει πάνω από άλλες γνωστές απειλές ransomware με τις εκπληκτικές απαιτήσεις λύτρων - Source: Coveware.com.

Ryuk Ransomware Average Ransom σε σύγκριση με το Ransomware Marketplace - Πηγή: Coveware.com.

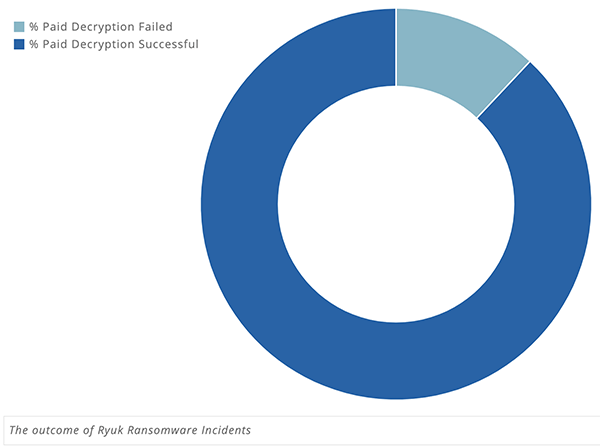

Όταν πρόκειται για ransomware, η πληρωμή λύτρων δεν είναι πάντα ίση με την αποκρυπτογράφηση δεδομένων. Οι περισσότερες παρόμοιες απειλές τείνουν να μην ακολουθήσουν τις υποσχέσεις τους να σας στείλουν το κλειδί αποκρυπτογράφησης μετά την παραλαβή των χρημάτων σας. Σύμφωνα με τους ερευνητές του κυβερνοχώρου, ο Ryuk τείνει να είναι πιο αξιόπιστος από αυτή την άποψη από άλλες παρόμοιες λοιμώξεις. Σε 88% των περιπτώσεων, η πληρωμή οδηγεί σε επιτυχή αποκρυπτογράφηση.

Το αποτέλεσμα του 'Ryuk ransomware' - Πηγή: Coveware.com.

Ο Ryuk Hacked 80.000 υπολογιστές σε 110 νοσοκομεία και νοσοκομεία στις ΗΠΑ

Η πανούκλα του κυβερνοχώρου Ryuk ξεκίνησε από Ρώσους χάκερς. Στις 17 Νοεμβρίου 2019, η εταιρεία που φιλοξενεί το cloud Virtual Provider Inc. (VCPI), με έδρα το Milwaukee, Wisconsin, έγινε θύμα του ransomware. Η επίθεση αυτή προκάλεσε τρομερές συνέπειες . Σύμφωνα με εκπρόσωπο της Virtual Provider Inc., η επίθεση σε αυτά οδήγησε στη διαφθορά πάνω από 80.000 υπολογιστών. Και, 110 νοσοκομεία και νοσοκομεία ήταν παγιδευμένα και δεν μπορούσαν να παρέχουν επαρκή φροντίδα των ασθενών.

Βασικά, τα συστήματα που επιτέθηκαν από τον Ryuk σε πολλά νοσηλευτικά σπίτια και νοσοκομεία άφησαν να ζουν ζωντανές στην ισορροπία. Η επίθεση έφτασε σε 45 κράτη και, εκείνη την εποχή, σταμάτησε την ικανότητα για αυτές τις εγκαταστάσεις να φροντίζουν τους πελάτες και τους ασθενείς τους. Ευτυχώς, για μερικές από τις εγκαταστάσεις, είχαν τα χρήματα για να πληρώσουν τις απαιτήσεις λύτρας, αλλά άλλοι φαίνεται ότι έχουν χάσει μερικά από τα κρίσιμα δεδομένα τους.

Πώς Did Ryuk Ransomware κάνει τον τρόπο της στους διακομιστές της εταιρείας;

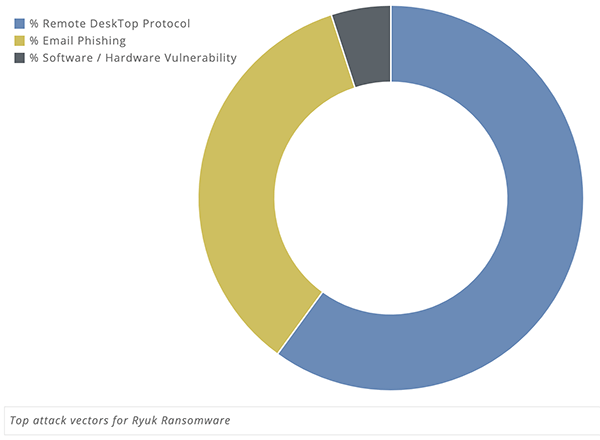

Το ransomware Ryuk χρησιμοποίησε εξαπάτηση και φινέτσα για να εισβάλει στους διακομιστές. Χρειάστηκαν οι χάκερ μήνες να στέλνουν ηλεκτρονικά μηνύματα ηλεκτρονικού "ψαρέματος" στους υπαλλήλους. Τα μηνύματα ηλεκτρονικού ταχυδρομείου περιείχαν κακόβουλα συνημμένα και, κάνοντας κλικ σε αυτά, οι υπάλληλοι προσέφεραν το ransomware σε έναν εσωτερικό διακομιστή της εταιρείας. Έδωσε τη δυνατότητα στους ρώσους χάκερς να εκμεταλλευτούν τον έλεγχο λίγο-λίγο.

Αυτή είναι μια στρατηγική που ο Ryuk συχνά μετατρέπει σε - ηλεκτρονικά μηνύματα ηλεκτρονικού "ψαρέματος" (phishing). Μια άλλη αφορά τη χρήση της πρόσβασης στο πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας. Οι εταιρείες που επιτρέπουν στους υπαλλήλους να έχουν πρόσβαση στα δίκτυά τους μέσω απομακρυσμένης πρόσβασης, χωρίς να λαμβάνουν τις κατάλληλες προστασίες, είναι πιο επιρρεπείς σε επιθέσεις από απειλές όπως ο Ryuk.

Δείκτες κοινής επίθεσης Ryuk Ransomware - Πηγή: Coveware.com.

Το σταγονόμετρο Ryuk περιέχει τόσο ωφέλιμα φορτία 32 bit όσο και 64 bit. Επιλέγει ποιο θα χρησιμοποιηθεί, ανάλογα με το στοχευμένο σύστημα. Πριν από την απόρριψη του ωφέλιμου φορτίου, ελέγχει επίσης την έκδοση του λειτουργικού συστήματος και στη συνέχεια ενεργεί σύμφωνα.

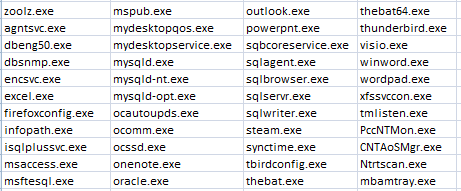

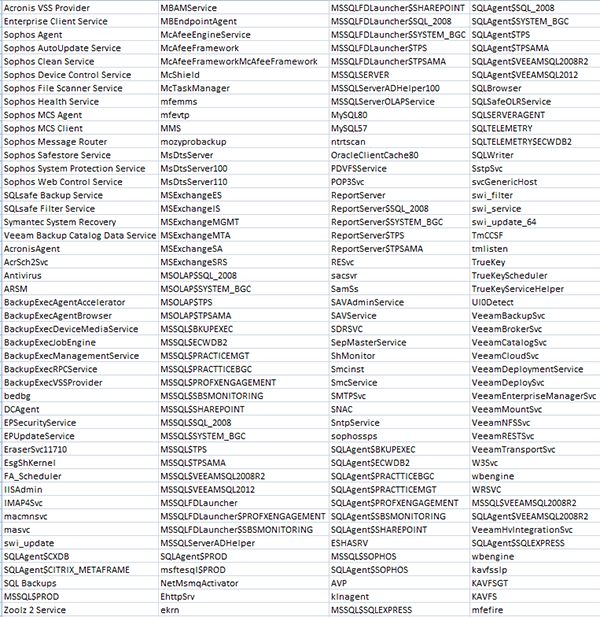

Αφού τεθεί μέσα, η απειλή τερματίζει και απενεργοποιεί μια ποικιλία διαδικασιών και υπηρεσιών. Αυτά συνήθως περιέχονται σε μια προκαθορισμένη λίστα και τείνουν να είναι στη σφαίρα εργαλείων, βάσεων δεδομένων, αντιγράφων ασφαλείας και άλλου λογισμικού αντιμετώπισης ιών.

Κατάλογος υπηρεσιών που έχουν απενεργοποιηθεί από το ρυμοτομικό λογισμικό Ryuk - πηγή: Zscaler.com.

Κατάλογος διεργασιών που τερματίστηκαν από το ρυμοτομικό λογισμικό Ryuk - πηγή: Zscaler.com.

Οι ασθενείς παρέμειναν αμέτοχοι λόγω του Ryuk Ransomware

Το ransomware επιτέθηκε στην εταιρία φιλοξενίας δεδομένων cloud, η οποία αποθηκεύει τους διακομιστές του νοσοκομείου. Η εταιρεία που φιλοξενεί δεδομένα κρυπτογραφεί όλα τα δεδομένα, τα οποία περιλαμβάνουν τα ιατρικά αρχεία και τα δεδομένα διαχείρισης φαρμάκων. Αφού ο ρουμανικός ransomware ανέλαβε τον έλεγχο των διακομιστών της εταιρείας, το VCPI δεν μπόρεσε να έχει πρόσβαση στα αρχεία ασθενών, στα δεδομένα χρέωσης, στα συστήματα ηλεκτρονικού ταχυδρομείου και τηλεφώνου, στις πράξεις μισθοδοσίας και ακόμη και στη βασική υπηρεσία Διαδικτύου. Οι απαγωγείς στον κυβερνοχώρο ζήτησαν λύτρα αξίας 14 εκατομμυρίων δολαρίων. Δεδομένου ότι η τιμή αυτή ήταν πολύ απότομη για το VCPI, δεν πληρώθηκαν. Αυτό οδήγησε σε αμέτρητους ασθενείς να μην πάρουν τη φροντίδα που χρειάζονταν. Τα λύματα Ryuk απειλούν αποτελεσματικά τη ζωή πολλών ανθρώπων.

Μια ιδιωτική εταιρεία ασφάλειας, που ονομάζεται Prosegur, έπεσε επίσης θύμα της ρουμανικής λύσης Ryuk. Η επίθεση της λοίμωξης οδήγησε τους δικτυακούς τόπους της εταιρείας να μεταφέρονται εκτός σύνδεσης σε πολλές περιοχές. Λόγω του ransomware, οι συναγερμοί ασφαλείας δεν λειτουργούν! Οι πελάτες της Prosegur έκαναν στο Twitter να μοιραστούν ότι οι συναγερμοί τους δεν λειτουργούν και δεν αισθάνονται ασφαλείς στα σπίτια τους πια. Έχουν το Ryuk ransomware για να ευχαριστήσουν γι 'αυτό.

Οι ειδικοί πιστεύουν ότι ο στόχος του Ryuk ransomware δεν είναι να κλέβει δεδομένα καθαυτά, αλλά να απενεργοποιεί την υποδομή, πιο συγκεκριμένα τους διακομιστές, και να δημιουργεί ένα καρφίφλερ. Σύμφωνα με αναφορές του Εθνικού Κέντρου Ασφαλείας Cyber Security της Ολλανδίας, το ρουμανικό ρουσμόμ επιτέθηκε σε περίπου 1.800 μεγάλες οργανώσεις σε όλο τον κόσμο. Τα ransomware Ryuk έχουν έναν «τύπο» προτιμώμενου θύματος. Οι κυβερνητικοί εγκληματίες πίσω από αυτό τείνουν να χρησιμοποιούν για επιθέσεις σε κυβερνητικά, εκπαιδευτικά και υγειονομικά ιδρύματα, σε ιδρύματα που ασχολούνται με τη διανομή ενέργειας, νερού, υπηρεσιών κοινής ωφέλειας - βιομηχανίες σε τομείς όπως η κατασκευή, η χημική βιομηχανία, η υγειονομική περίθαλψη, .

Τον Μάρτιο του 2019, μια κομητεία στη Γεωργία, ΗΠΑ, ελήφθη για 400.000 δολάρια από την ρουμανική ρουμανική εταιρεία Ryuk. Το ransomware κλειδώθηκε τα δεδομένα τους, και απαίτησε το απότομο ποσό λύτρα, όπως απειλές ransomware κάνουν συνήθως. Δεδομένου ότι δεν είχαν αντίγραφα ασφαλείας, συμμορφώθηκαν και εξοφλήθηκαν. Ευτυχώς, ο Νομός έλαβε το κατάλληλο κλειδί αποκρυπτογράφησης και κατάφερε να κερδίσει πίσω όλα τα δεδομένα του. Ωστόσο, αυτό δεν συμβαίνει με τις περισσότερες άλλες επιθέσεις ransomware. Συνήθως, δεν έχει σημασία αν πληρώνετε ή όχι. Αυτός είναι ο λόγος για τον οποίο οι ειδικοί συμβουλεύουν κατά της συμμόρφωσης και σας συνιστούν να δημιουργείτε αντίγραφα ασφαλείας των δεδομένων σας και να χρησιμοποιείτε τους απαραίτητους πόρους antimalware για να βοηθήσετε στην εξάλειψη των επιθέσεων ransomware.