Ryuk Ransomware skaper kaos: Målrettelegger myndigheter og sykehusinstitusjoner

Table of Contents

Et dypt blikk på Ryuk Ransomware

Ryuk ransomware er en avansert datatrussel som har blitt utnyttet på måter å infiltrere systemer og spesifikt målrette mot offentlige institusjoner og sykehus. Noen kjenner seg kanskje igjen navnet fra en populær japansk manga. Bli advart om at det ikke har noe med nevnte manga å gjøre, men navnet.

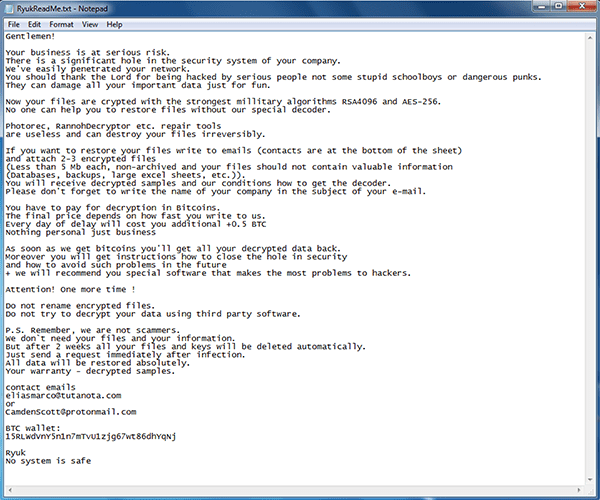

Etter at Ryuk ransomware har slått, finner du alle filene dine med en ekstra ".ryk" -utvidelse. Når de først er på plass, blir dataene dine ubrukelige. Infeksjonen låser filene dine ved hjelp av RSA (asymmetriske) og AES (symmetriske) krypteringsalgoritmer. Så snart dataene dine blir kryptert, oppdager du en løsepenger på skrivebordet. Det vises også i hver mappe som inneholder låste data. Det kalles RyukReadMe, og det er enten en ".html" eller ".txt" -fil. Den nøyaktige løsepengermeldingen du får, avhenger av typen offer du er. For å utdype, etterlater Ryuk forskjellige meldinger for selskaper eller lignende myndigheter (helseinstitusjoner, myndigheter og så videre). De to forskjellige merknadene er som følger:

Du står overfor et vanskelig valg. Du må bestemme deg for om du vil stole på påliteligheten til cyber-utpressere og betale løsepenger. Eller ikke å gjøre det, og forlate filene dine. Eksperter oppfordrer deg til å velge sistnevnte. Husk alltid at du har å gjøre med nettkriminelle, og de kan ikke stole på.

Ryuk Ransomware-utbrudd

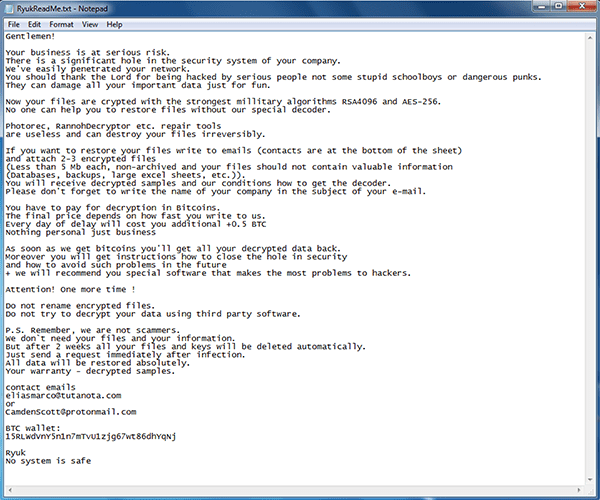

Ryuk har hevdet en imponerende liste over ofre i sin relativt korte levetid. Den ble først oppdaget i august 2018, og i 2019 sto den for over 18% av angrepene på ransomware.

Ryuks andel av ransomware-markedet i 2019 - Kilde: Coveware.com.

Nedenfor er en liste over noen av Ryuks mål:

- Riviera Beach (Mai 2019)

- Lake City (juni 2019)

- Tampa Radio (juni 2019)

- Georgia Courts (juni 2019)

- La Porte County (juli 2019)

- Syracuse School (juli 2019)

- Onondaga fylkesbibliotek (juli 2019)

- Butler County Library (juli 2019)

- Collierville, TN smittet (juli 2019)

- Henry County, GA (juli 2019)

- Lawrenceville, GAs politiavdeling (juli 2019)

Fra angrepet på Riviera Beach fikk det 600 000 dollar. Lake City en hentet inn 460 000 dollar, og La Porte - 130 000 dollar. Det nøyaktige løsepengsmengden, trusselen krever, varierer mellom ofre. Det er anslått at Ryuk så langt har stilt krav om utbetalinger på nær 300 millioner dollar.

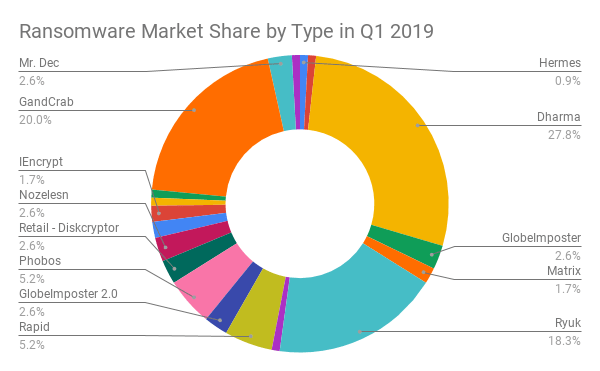

Ryuk bølger over andre velkjente løsepengertrusler med sine fantastiske løsepenger - Kilde: Coveware.com.

Ryuk Ransomware Gjennomsnittlige løsepenger sammenlignet med Ransomware Marketplace - Kilde: Coveware.com.

Når det gjelder ransomware, tilsvarer ikke løsepengerbetaling alltid datakryptering. De fleste lignende trusler pleier ikke å følge løftene deres om å sende deg dekrypteringsnøkkelen når du mottar pengene dine. Ifølge cyberforskere pleier Ryuk å være mer pålitelig i den forstand enn andre slike infeksjoner. I 88% av tilfellene fører betaling til vellykket dekryptering.

Utfallet av 'Ryuk ransomware' - Kilde: Coveware.com.

Ryuk hacket 80 000 datamaskiner i 110 sykehjem og sykehus i USA

Ryuk cyberpest ble lansert av russiske hackere. Den 17. november 2019 ble skyvertsfirmaet Virtual Care Provider Inc. (VCPI), basert i Milwaukee, Wisconsin, et offer for ransomware. Det angrepet fikk fryktelige konsekvenser . Ifølge en representant fra Virtual Care Provider Inc. resulterte angrepet på dem til korrupsjon av over 80 000 datamaskiner. Og 110 sykehus og sykehjem ble forkrøplet, og kunne ikke gi tilstrekkelig pasientbehandling.

I grunnen la systemene som ble angrepet av Ryuk på flere sykehjem og sykehus liv i hengene i balansen. Angrepet nådde over 45 stater og stoppet den gang muligheten for at disse fasilitetene kunne ta vare på sine klienter og pasienter. For noen av fasilitetene hadde de heldigvis pengene til rådighet for å betale kravet om løsepenger, men andre ser ut til å ha mistet noen av de kritiske dataene deres.

Hvordan kom Ryuk Ransomware seg inn i selskapets servere?

Ryuk ransomware brukte bedrag og finesse for å invadere serverne. Det tok hackerne måneder å sende phishing-e-post til ansatte. E-postene inneholdt ondsinnede vedlegg, og ved å klikke på dem tilbød de ansatte ransomware en vei inn i selskapets interne servere. Det tillot de russiske hackerne å gripe kontroll bit for bit.

Det er en strategi Ryuk ofte vender seg til - phishing-e-post. En annen innebærer bruk av tilgang til Remote Desktop Protocol. Bedrifter som lar ansatte få tilgang til nettverkene sine via ekstern tilgang, uten å ta riktig beskyttelse, er mer utsatt for angrep fra trusler som Ryuk.

Ryuk Ransomware Common Attack Vectors - Kilde: Coveware.com.

Ryuk-dropper inneholder både 32-bit og 64-bit nyttelast. Den velger hvilken du vil bruke, avhengig av det målrettede systemet. Før du slipper nyttelasten, sjekker den også versjonen av operativsystemet og fungerer deretter i samsvar.

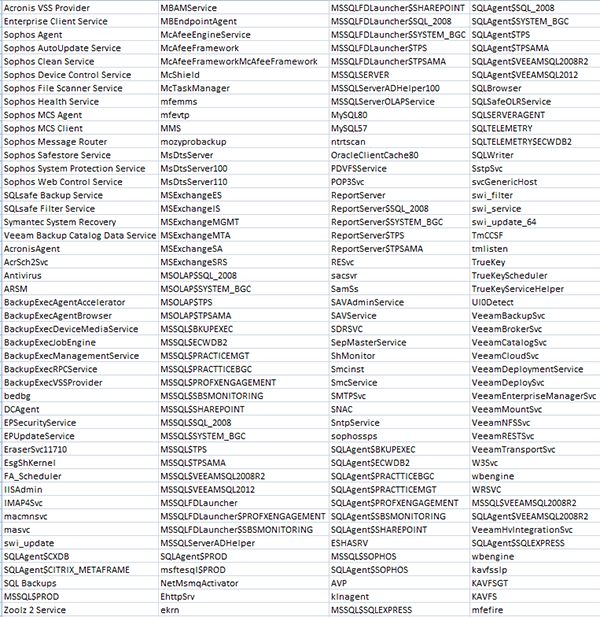

Når du først er inne, avslutter og deaktiverer trusselen en rekke prosesser og tjenester. Disse er vanligvis inneholdt på en forhåndsdefinert liste, og har en tendens til å være i området antivirusverktøy, databaser, sikkerhetskopier og annen programvare.

Liste over tjenester deaktivert av Ryuk ransomware - kilde: Zscaler.com.

Liste over prosesser avsluttet av Ryuk ransomware - kilde: Zscaler.com.

Pasienter som ikke ble behandlet på grunn av Ryuk Ransomware

Ransomware angrep vertsdatafirmaet cloud data, som lagrer sykehusets servere. Databehandlingsselskapet krypterer alle dataene, som inkluderer legeregistre og medisineadministrasjonsdata. Etter at Ryuk ransomware tok kontroll over selskapets servere, var ikke VCPI i stand til å få tilgang til pasientjournaler, faktureringsdata, e-post- og telefonsystemer, lønnsoperasjoner og til og med grunnleggende Internett-tjenester. Cyber-kidnapperne krevde løsepenger på 14 millioner dollar. Siden den prisen var for bratt for VCPI, betalte de seg ikke. Det førte til at utallige pasienter ikke fikk den omsorgen de trengte. Ryuk ransomware utsatte mange menneskers liv effektivt.

Et privat sikkerhetsselskap, kalt Prosegur, falt også offer for Ryuk ransomware. Infeksjonens angrep førte til at firmaets nettsteder ble tatt offline i flere regioner. På grunn av løseprogrammet fungerer ikke sikkerhetsalarmer! Prosegur-kunder har tatt med seg til Twitter for å dele at alarmene deres ikke fungerer, og at de ikke føler seg trygge i hjemmene sine lenger. De har Ryuk ransomware for å takke for det.

Eksperter mener at Ryuk ransomwares mål ikke er å stjele data i seg selv, men snarere å deaktivere infrastruktur, nærmere bestemt servere, og lage en karfuff. I følge rapporter fra nederlandske nasjonale cybersikkerhetssenter har Ryuk ransomware angrepet rundt 1800 store organisasjoner rundt om i verden. Ryuk ransomware har en "type" av et foretrukket offer. Cyberkriminelle bak det pleier å bruke til å utføre angrep på myndigheter, utdanning og helseinstitusjoner, institusjoner som arbeider med distribusjon av energi, vann, verktøy - næringer i felt som bygg, kjemisk, helsevesen, mat, underholdning og kritisk infrastruktur .

I mars 2019 ble et fylke i Georgia, USA, tatt for $ 400 000 dollar av Ryuk ransomware. Ransomware låste dataene sine, og krevde det bratte løsepengerbeløpet, slik trusseltrusler ofte gjør. Siden de ikke hadde sikkerhetskopier, etterkom de og betalte opp. Heldigvis fikk fylket den riktige dekrypteringsnøkkelen og klarte å få tilbake alle dataene sine. Det er imidlertid ikke tilfelle med de fleste andre ransomware-angrep. Vanligvis spiller det ingen rolle om du betaler eller ikke. Det er derfor eksperter fraråder overholdelse og anbefaler at du alltid tar sikkerhetskopi av dataene dine og bruker de nødvendige antimalware-ressursene for å eliminere ransomware-angrep.