Ryuk Ransomwareはカオスを作成します:政府および病院機関をターゲット

Table of Contents

リュークランサムウェアの詳細

Ryukランサムウェアは、システムに侵入し、特に政府機関や病院を標的とする方法で活用されている高度なコンピューターの脅威です。人気のある日本の漫画から名前を認識する人もいます。それはその漫画の名前とは何の関係もないことに注意してください。

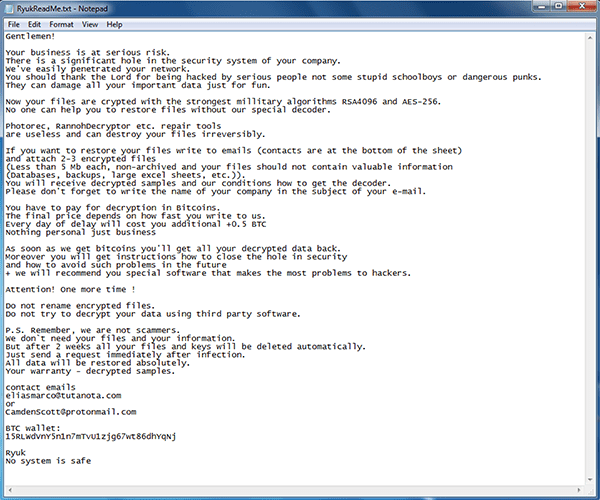

Ryukランサムウェアが攻撃されると、「。ryk」拡張子が追加されたすべてのファイルが見つかります。配置されると、データは使用できなくなります。この感染は、RSA(非対称)およびAES(対称)暗号化アルゴリズムを使用してファイルをロックします。データが暗号化されるとすぐに、デスクトップ上に身代金メモが見つかります。ロックされたデータを含む各フォルダーにも表示されます。 RyukReadMeと呼ばれ、「。html」または「.txt」ファイルのいずれかです。正確な身代金メッセージは、被害者のタイプによって異なります。詳しく述べると、リュークは企業や同様の当局(医療機関、政府など)に異なるメッセージを残しています。 2つの異なるメモは次のとおりです。

あなたは難しい選択に直面します。サイバー恐ex者の信頼性を信頼し、身代金を支払うかどうかを決定する必要があります。または、そうしないで、ファイルを放棄します。専門家は、後者を選択することをお勧めします。常にサイバー犯罪者を扱っていることを忘れないでください。彼らは信頼できません。

リュークランサムウェアの発生

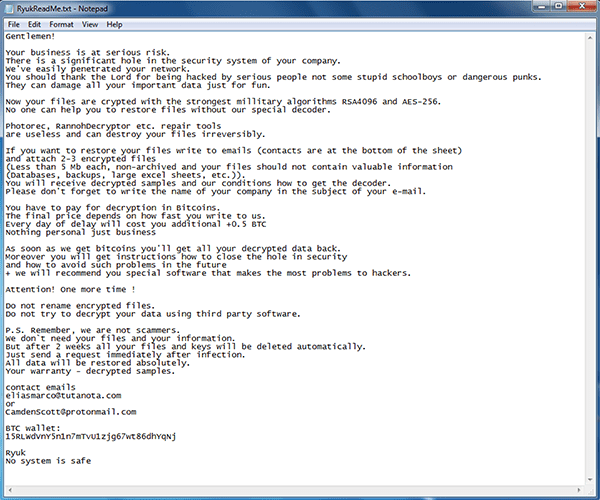

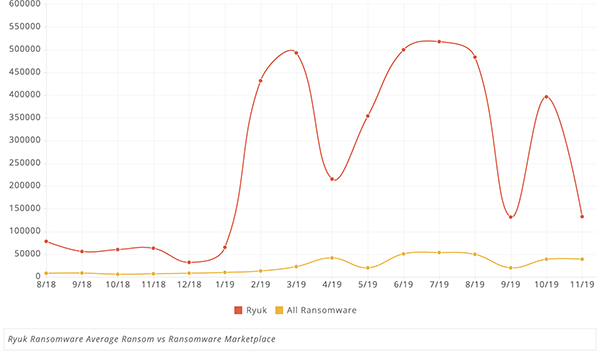

リュークは、比較的短い寿命の犠牲者の印象的なリストを主張しています。 2018年8月に初めて発見され、2019年にはランサムウェア攻撃の18%以上を占めました。

2019年のランサムウェア市場におけるリュークのシェア-出典:Coveware.com

以下は、Ryukのターゲットのリストです。

- リビエラビーチ(2019年5月)

- レイクシティ(2019年6月)

- タンパラジオ(2019年6月)

- ジョージア州裁判所(2019年6月)

- ラポート郡(2019年7月)

- シラキューススクール(2019年7月)

- オノンダガ郡図書館(2019年7月)

- バトラー郡図書館(2019年7月)

- テネシー州コリアービルに感染(2019年7月)

- ジョージア州ヘンリー郡(2019年7月)

- ジョージア州ローレンスビル警察署(2019年7月)

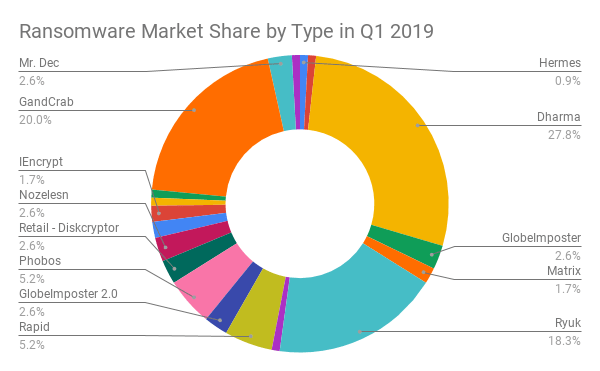

リビエラビーチの攻撃から、60万ドルを得ました。レイクシティの1つは$ 46万、ラポートは130,000ドルでした。脅威が要求する正確な身代金は、被害者によって異なります。これまでのところ、リュークは3億ドル近くの支払いを要求していると推定されています。

リュークは、その驚くべき身代金要求により、他の有名なランサムウェアの脅威よりも急増しています-出典:Coveware.com。

Ryuk Ransomwareランサムウェアマーケットプレースと比較した平均ランサム-ソース:Coveware.com。

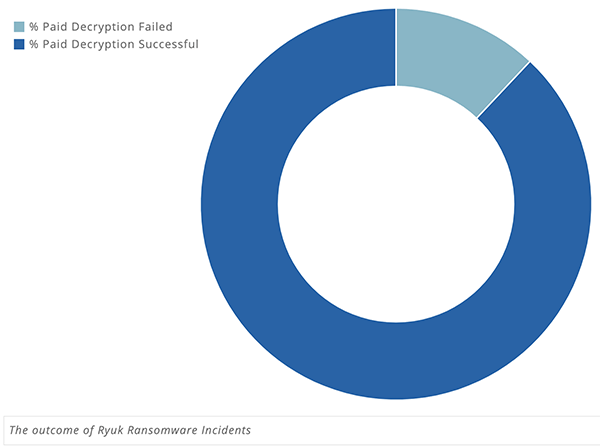

ランサムウェアに関して言えば、身代金の支払いは常にデータの復号化と同じではありません。ほとんどの同様の脅威は、お金を受け取ったときに復号化キーを送信するという約束を守らない傾向があります。サイバー研究者によると、リュークはその意味で他のそのような感染症よりも信頼性が高い傾向があります。 88%のケースで、支払いは復号化に成功します。

「Ryukランサムウェア」の結果-出典:Coveware.com

リュークは、米国の110の老人ホームと病院で80,000台のコンピューターをハッキングしました。

Ryukサイバーペストは、ロシアのハッカーによって開始されました。 2019年11月17日、ウィスコンシン州ミルウォーキーに本拠を置くクラウドホスティング会社Virtual Care Provider Inc.(VCPI)がランサムウェアの被害者になりました。その攻撃はひどい結果をもたらしました 。 Virtual Care Provider Inc.の代表者によると、それらに対する攻撃の結果、80,000台を超えるコンピューターが破損しました。また、110の病院と養護施設が機能不全に陥り、十分な患者ケアを提供できませんでした。

根本的に、いくつかの養護施設や病院でリュークに攻撃されたシステムは、バランスを崩して命を落としました。この攻撃は45の州で発生し、その時点では、これらの施設がクライアントと患者をケアする能力を停止していました。幸いなことに、一部の施設では身代金の支払いに必要なお金が手元にありましたが、他の施設では重要なデータの一部が失われたようです。

Ryuk Ransomwareはどのようにして会社のサーバーに侵入しましたか?

Ryukランサムウェアは、詐欺と巧妙さを使用してサーバーに侵入しました。ハッカーが従業員にフィッシングメールを送信するのに数か月かかりました。電子メールには悪意のある添付ファイルが含まれており、従業員はそれらをクリックすることで、ランサムウェアに会社の内部サーバーへの道を提供しました。ロシアのハッカーがビットごとにコントロールを奪取することができました。

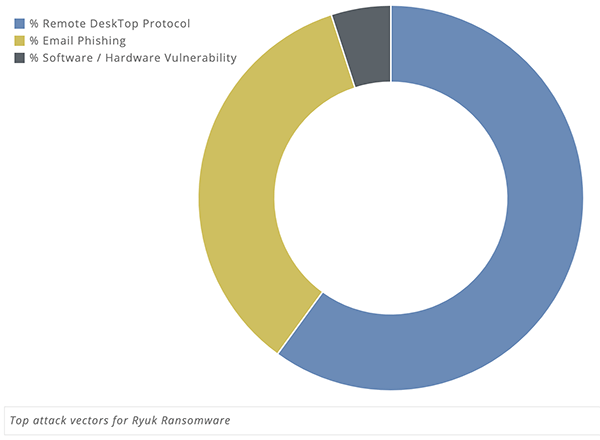

これは、リュークがよく使う戦略であるフィッシングメールです。もう1つは、リモートデスクトッププロトコルアクセスの使用です。適切な保護を講じずに従業員がリモートアクセスを介してネットワークにアクセスできるようにする企業は、リュークのような脅威からの攻撃を受けやすくなります。

Ryuk Ransomware Common Attack Vectors-ソース:Coveware.com

Ryukドロッパーには、32ビットと64ビットの両方のペイロードが含まれています。対象システムに応じて、使用するものを選択します。ペイロードをドロップする前に、オペレーティングシステムのバージョンもチェックし、それに従って動作します。

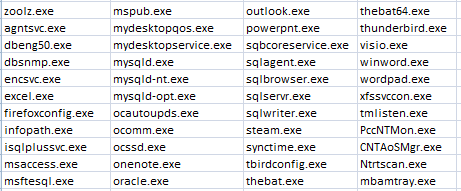

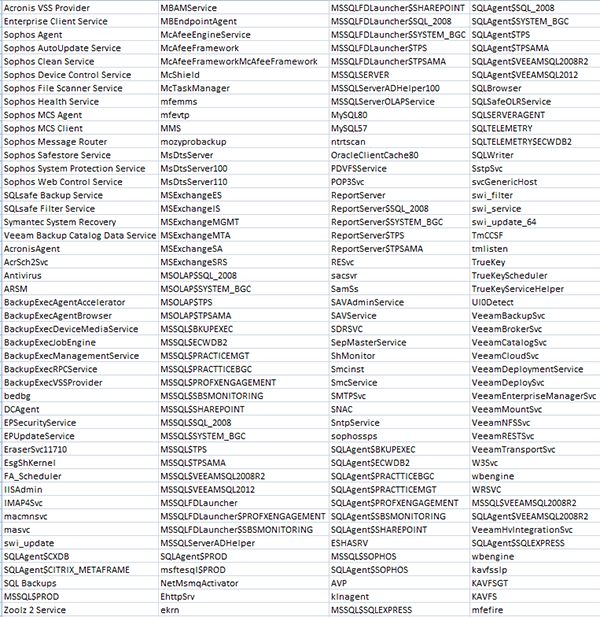

内部に入ると、脅威は終了し、さまざまなプロセスとサービスを無効にします。これらは通常、事前定義されたリストに含まれており、ウイルス対策ツール、データベース、バックアップ、およびその他のソフトウェアの領域に含まれる傾向があります。

Ryukランサムウェアによって無効にされたサービスのリスト-ソース:Zscaler.com

Ryukランサムウェアによって終了したプロセスのリスト-ソース:Zscaler.com

リュークランサムウェアのせいで患者が気にかけられない

ランサムウェアは、病院のサーバーを保管するクラウドデータホスティング会社を攻撃しました。データホスティング会社は、医療記録と投薬管理データを含むすべてのデータを暗号化します。 Ryukランサムウェアが会社のサーバーを制御した後、VCPIは患者記録、請求データ、電子メールおよび電話システム、給与計算操作、さらには基本的なインターネットサービスにアクセスできませんでした。サイバー誘kid犯は、1400万ドルの身代金を要求しました。その価格はVCPIには高すぎたため、支払いはしませんでした。そのため、無数の患者が必要なケアを受けられませんでした。 Ryukランサムウェアは、多くの人々の生活を効果的に危険にさらしました。

Prosegurと呼ばれる民間警備会社も、Ryukランサムウェアの犠牲になりました。感染の攻撃により、同社のWebサイトは複数の地域でオフラインになりました。ランサムウェアのため、セキュリティアラームは機能していません! Prosegurの顧客はTwitterにアクセスして、アラームが機能していないこと、そして自宅で安心できないことを共有しています。彼らには、それに感謝するリュークランサムウェアがあります。

専門家は、Ryukランサムウェアの目的は、データ自体を盗むのではなく、インフラストラクチャ、より具体的にはサーバーを無効にし、carfuffleを作成することだと考えています。オランダの国立サイバーセキュリティセンターのレポートによると、Ryukランサムウェアは世界中の約1,800の大規模組織を攻撃しています。 Ryukランサムウェアには、優先される被害者の「タイプ」があります。その背後にあるサイバー犯罪者は、政府、教育、および医療機関、エネルギー、水道、ユーティリティの流通を扱う機関、建設、化学、医療、食品、エンターテイメント、および重要なインフラストラクチャなどの分野の産業を攻撃する傾向があります。 。

2019年3月、米国ジョージア州の郡は、Ryukランサムウェアによって40万ドルで奪取されました。ランサムウェアの脅威は通常そうであるように、ランサムウェアはデータをロックし、急激な身代金を要求しました。彼らはバックアップを持っていなかったので、彼らは従い、支払いました。ありがたいことに、郡は適切な復号化キーを受け取り、すべてのデータを取り戻すことができました。ただし、他のほとんどのランサムウェア攻撃には当てはまりません。通常、支払うかどうかは関係ありません。そのため、専門家はコンプライアンスに反対し、常にデータをバックアップし、必要なマルウェア対策リソースを利用してランサムウェア攻撃を排除することを推奨します。