テック、不動産、ヘルスケア企業は、ツェッペリンのVegaLocker Ransomware Variantに犠牲に

比較的新しいマルウェアの脅威であるZeppelinランサムウェアは、Jumper(Jamper)およびBuranとともに、VegaLockerランサムウェアファミリーの一部であることがわかりました。 Delphiプログラミング言語で記述されており、「高レベル」言語として分類されます。 Delphiのソースコードは、リバースエンジニアリングが非常に困難であることがわかりますが、これはZeppelinの利点にのみ機能します。 Zeppelinの脅威は、特にBuranの脅威の亜種であり、どちらもRansomware-as-a-Service(RaaS)感染であるためです。 RaaSモデルを使用すると、サイバー攻撃に関する知識がなくても、システムを標的にすることができます。これは一種のサブスクリプションです。特定のRaaSの使用にサブスクライブし、ランサムウェアを自分でコーディングする必要がなくなります。代わりに、他人の脅威を使用します。感染によってもたらされる利益は、その作成者とそれを使用するために支払う人の間で分割されます。 Zeppelin RaaSの脅威は、前身のBuranと同じ利益分配を提供します。お金の75%はアフィリエイトに、残りの25%はランサムウェアオペレーターに送られます。

Zeppelinのサイバー脅威は、2019年11月に初めて登場しました。また、1か月以内に、そのターゲットリストはITおよびヘルスケア業界の企業で完全に構成されました。最近の攻撃の報告は、ツェッペリンが不動産会社にも目を向けた可能性があることを示しています。ツェッペリンは、米国とヨーロッパにある事業体に焦点を当てているようです。

ZeppelinはRaaS脅威のすべての特典を提供します。好みに合わせて変更できるため、高度な設定が可能です。身代金の金額、優先ターゲットリスト、身代金メモの内容など、すべて好みに合わせて変更できます。 .dllまたは.exeファイルとして、またはPowerShellローダーにラップして、展開方法を選択することもできます。これらの決定を下し、ランサムウェアがシステムに展開されると、暗号化と恐exだけが進行するわけではありません。また、マシンの使用中に行うべき指示のリストに従います。さまざまなプロセスを終了し、データベースとバックアップ、およびメールサーバーに関係するプロセスに焦点を合わせます。

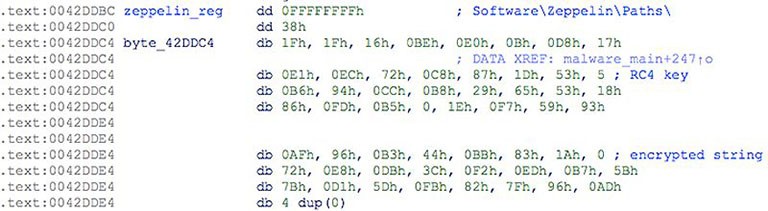

さらに、実行可能ファイルは3層の難読化の下にあります。 Zeppelinランサムウェアは、難読化および環境認識技術を利用して、署名ベースのエンドポイント防御を正常に回避します。かなり洗練された感染症です。

Zeppelinの難読化された文字列の例。 -ソース:Threatvector.Cylance.com

Table of Contents

ツェッペリンの浸潤に続くものは何ですか?

Zeppelinがマシンに入ると、「zeppelin」という名前の一時フォルダーに自分自身をインストールします。「zeppelin」は名前を取得します。ランサムウェアがシステムに落ち着くとすぐに、それは攻撃します。暗号化アルゴリズムを使用してデータを暗号化します。ドキュメント、アーカイブ、写真、ビデオ、すべてがロックされます。ロックを解除したい場合は、ランサムウェアの要求に従う必要があります。

ファイルを保護するために、Zeppelinは、PC上にあるすべてのファイルにランダムな拡張子を付けます。各ファイルの名前が変更され、アクセス不能になります。ランサムウェアは16進数システムを使用します。たとえば、「1.jpg」と呼ばれていた画像は「1.jpg.126-D7C-E67」になります。その3x3拡張形式とは別に、Zeppelinには各ファイルの末尾に「.zeppelin」を付加するオプションもあります。したがって、ファイル「1.jpg」は「1.jpg.zeppelin」になります。ランサムウェアは、ロックされたデータにファイルマーカーも追加します。彼らはまた、「ツェッペリン」の名前を共有しています。無数の記号がマーカーを囲むことができ、どの記号を取得するかは、使用する16進エディターと文字形式によって異なります。

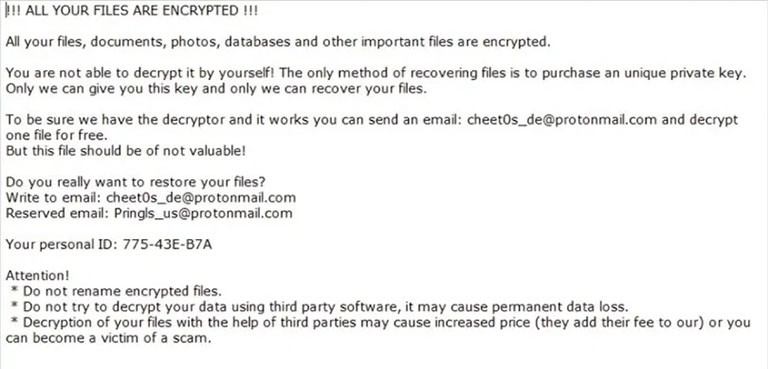

Zeppelinがファイルを把握すると、すぐに必要なテキストファイルが残ります。 「!!!すべてのファイルは暗号化されています!!!。TXT」と呼ばれます。これは、データの制御を取り戻したい場合にサイバー犯罪者があなたに期待することすべてをリストした身代金メモです。

プレーンテキストでのZeppelin Ransomwareの身代金メモの画像。 -ソース:i2.wp.com

含まれるメッセージは次のとおりです。

| !!!すべてのファイルが暗号化されています!!! すべてのファイル、ドキュメント、写真、データベース、その他の重要なファイルは暗号化されます。 自分で解読することはできません!ファイルを回復する唯一の方法は、一意の秘密キーを購入することです。このキーを提供できるのは私たちだけで、ファイルを回復できるのは私たちだけです。 復号化機能を備えていることを確認するには、bad_sysadmin(at)protonmail [。] comに電子メールを送信して、1つのファイルを無料で復号化します。 ただし、このファイルは重要ではありません! 本当にファイルを復元しますか? 電子メールへの書き込み:bad_sysadmin(at)protonmail [。] com あなたの個人ID: 注意! *暗号化されたファイルの名前を変更しないでください。 *サードパーティのソフトウェアを使用してデータを復号化しないでください。永続的なデータ損失を引き起こす可能性があります。 *サードパーティの助けを借りてファイルを復号化すると、価格が高くなる可能性があり(料金が追加されます)、詐欺の被害者になる可能性があります。 |

ランサムウェアは、一意の復号化キーのみがファイルのロックを解除できると主張しており、必要な場合は、メールでデータ誘via犯に連絡する必要があります。手が届くと、身代金の正確な金額、送金方法など、より詳細な指示が送られてきます。合計は3桁または4桁の数字の範囲にとどまると推定されます。通常は、ビットコインまたはその他の種類のデジタル通貨(暗号通貨)で支払われると予想されます。

いかなる状況でもあなたは支払うべきではありません!サイバー犯罪者に対処していることを忘れないでください。これらは悪意のある個人であり、マシンに侵入し、ファイルをロックして、金銭を要求します。これらの人々には何も与えず、あなたの時間でも、あなたのエネルギーでも、そして間違いなくあなたのお金でもない。彼らはあなたを倍増させるので、それは無駄な努力です。彼らがあなたのお金を得ると、彼らはあなたのこれ以上の使用をしないので、彼らは次の犠牲者に進みます。これらの悪意のある恐tor者があなたを悪用することを許可しないでください。

ツェッペリンの目標リスト

身代金メッセージは英語です。これは、感染の選択されたターゲットを示唆しています。ツェッペリンの主な目的は、米国、ヨーロッパ、およびカナダの企業をターゲットにすることです。ロシアと旧ソ連地域の配列は、ランサムウェアのターゲットリストから除外されているようです。除外されたものの中には、ウクライナ、ベラルーシ、カザフスタンがあります。感染は、システムの周りを突くことによって、あなたがこれらの国のいずれかまたは他の場所にいるかどうかを確認することができます。 Windowsでデフォルトの国コードまたは設定された言語をチェックします。アセスメントを行うとすぐに、それに応じて動作します-マシンに対する攻撃を開始するか、マシンから撤退します。

PCを対象とするZeppelinの最初のステップには、基本レベルの機能の終了が含まれます。コンピュータに関連付けられているサーバーと、関連付けられているすべてのデータベースが最初にダウンします。バックアップ–なくなった。ランサムウェアはプログラミングに従って、システムの機能を維持する目的で、システムブートファイル、Webブラウザアプリケーション、Windowsオペレーティングシステムディレクトリ、およびユーザーファイルを暗号化します。それは回復を無効にし、マシンを損なうために最善を尽くします。次に、暗号化に続いて、身代金メモの表示と強要の試みが行われます。

Zeppelinは新しいデータバックアップ戦略をより活用するためにギアをシフトしていますか?

Zeppelinランサムウェアからの戦術シフトに関する報告が入り始めました。攻撃後にマシンのデータを暗号化し、復号化の支払いを要求する代わりに、別のアプローチを試みます。 Zeppelinは、ロックする代わりにファイルを盗み始めました。そして、彼らはあなたにデータ誘犯に支払うよう圧力をかけることに慣れます。その戦術が失敗した場合、ハッキングの背後にいるサイバー犯罪者は、盗まれたデータをダークWebで売って、すぐに利益を上げることができます。それは、短期間と大規模の両方の目標で、お金を稼ぐための非常に有利なアプローチであることを証明しています。確立されたように、Zeppelinは主にITおよび医療業界の企業に対する攻撃を開始します 。これらは、在宅ユーザーと比較して身代金を遵守し、支払いを行う可能性が高いエンティティです。だからこそ彼らはツェッペリンの夢の標的です。大企業をターゲットとするこの戦略には、サイバー攻撃文化においても「ビッグゲームハンティング」という名前があります。

2019年の米国でのランサムウェア攻撃の大規模な被害者、出典:ninjarmm.com

企業がデータのバックアップを開始した後、こうした攻撃の餌食になったとしても、支払いを余儀なくされないようにするため、戦略の変更が必要になりました。 Zeppelinのようなランサムウェアの脅威がこの新しいアプローチを採用したのはそのためです。

ツェッペリンはどのようにしてあなたのマシンに進出しましたか?

Zeppelinのようなランサムウェア感染は、侵入に関しては巧妙です。彼らは機知に富んでおり、あなたが気付かれずにあなたをすり抜け、彼らが攻撃した後、彼らの存在に気付かせます。

感染は侵入するために通常のふざけた態度に変わり、侵入のための最良かつ最も簡単な方法は不正な広告キャンペーンによるものです。 Zeppelinは大規模なスパムメールキャンペーンを採用しています。疑わしい電子メールを開き、その内容をダウンロードするか、またはそれらに促されるリンクをクリックするのに十分な素朴さがある場合、ランサムウェアにこだわるでしょう。送信者があなたに気づかないか、またはあなたが知っているが、何かが気分が悪いメールに注意してください。あなたの本能を信頼し、常に余分な警戒を怠らないでください。ほとんどのハッカーは、送信する電子メールに関しては正当な名前とロゴを使用します。たとえば、PayPalまたはAmazonからのものであると主張するメールを受け取る場合があります。また、「検証」のために個人情報と財務情報を再度入力するように求められます。または、メールで契約条件が変更されたことが示されている場合があります。方法を確認するには、添付ファイルをダウンロードする必要があります。この策略に陥らないでください。

他の侵入方法もあります。マネージドサービスプロバイダー(MSP)を介して拡散できます。ランサムウェアはITおよびヘルスケア企業を攻撃し、MSPを標的にして感染プロセスを促進し、管理ソフトウェアを介して顧客に感染させようとしました。また、トロイの木馬、偽のアップデーター、またはフリーウェア、破損したリンク、およびサイトを介してシステムにヒッチハイクすることもできます。破損したトレントも簡単にアクセスできます。慎重にすべてにアプローチしてください。そうすれば、素朴さや注意不足の結果に悩まされる前に、だましを見つけることができます。

ランサムウェアの詐欺に陥った場合、「公式」、「重要」、または「優先」メールを開き、添付ファイルをダウンロードするか、リンクをクリックすると、マルウェアのダウンロードとインストールが即座に行われます。更新プログラムをインストールする代わりにマルウェアをインストールする偽のアップデーターでも同じです。破損したリンク、サイト、およびフリーウェアは同じパターンに従います。また、トロイの木馬に関しては、連鎖感染を引き起こす可能性さえあります。ウイルス対策ソフトウェアまたはスパイウェア対策ソフトウェアを最新の状態に保ち、Webを閲覧したりメールを調べたりするときは注意してください。 マルウェアがあなたをすり抜けないようにしてください 。

ランサムウェアに対処するためのheただしさを避けたい場合は、すべてのファイルのバックアップを作成してください。また、これらのバックアップを同じマシンで実行するのは無駄です。 PCがこのような悪意のある攻撃の犠牲になった場合、少なくともファイルが安全であることがわかるように、それらを別のデバイスに置く必要があります。