A műszaki, ingatlan- és egészségügyi társaságok áldozatul esnek a VegaLocker Ransomware Variant, Zeppelin számára

A Zeppelin ransomware, amely egy viszonylag újabb rosszindulatú program, a VegaLocker ransomware családjába tartozik, a Jumper (Jamper) és a Buran mellett. A Delphi programozási nyelven íródott, amelyet "magas szintű" nyelvnek kell besorolni. A Delphi forráskódja meglehetősen nagy kihívást jelent a fordított mérnökök számára, ami csak a Zeppelin előnyeinek működik. A Zeppelin fenyegetése kifejezetten a Buran-fenyegetés egyik változata , mivel mindkettő Ransomware-as-a-service (RaaS) fertőzés. A RaaS modell lehetővé teszi egy rendszer megcélzását akkor is, ha nincs ismerete a számítógépes támadásokról. Ez egyfajta előfizetés. Ön feliratkozik egy bizonyos RaaS használatára, és mentesíti magát attól, hogy saját maga kell kódolnia a ransomware szoftvert. Ehelyett valaki más fenyegetését használja fel. A fertőzésből származó nyereség megosztódik a létrehozó és a felhasználót fizető személy között. A Zeppelin RaaS fenyegetése ugyanolyan nyereségrészesedést kínál, mint elődje, Buran - a pénz 75% -át a leányvállalatoknak fordítják, a fennmaradó 25% -ot pedig a ransomware operátorok kapják.

A Zeppelin számítógépes fenyegetése első alkalommal 2019 novemberében jelent meg. És legfeljebb egy hónap múlva a céllistáját teljes egészében az informatikai és egészségügyi iparág cégei alkották. A közelmúltbeli támadások jelentései szerint a Zeppelin esetleg az ingatlancégek felé is fordította a figyelmét. Úgy tűnik, hogy a Zeppelin az Egyesült Államokban és Európában található szervezetekre összpontosít.

A Zeppelin a RaaS fenyegetés minden előnyét kínálja. Nagyon konfigurálható, mivel megváltoztathatja azt tetszés szerint - váltságdíj, előnyben részesített céllista, váltságdíj tartalma, mindegyik megváltoztatható az Ön igényei szerint. Dönthet úgy is, hogy hogyan kerül telepítésre .dll vagy .exe fájlként, vagy akár PowerShell betöltőbe csomagolva. Miután meghozta ezeket a döntéseket, és a ransomware bekerül egy rendszerbe, nemcsak a titkosítás és a zsarolás folytatódik. Ezenkívül követi az utasítások listáját, a munka közben elvégzendő tennivalókat. Megszünteti a különféle folyamatokat, és azokra az folyamatokra összpontosít, amelyek az adatbázis, a biztonsági mentés és az e-mail szerverekkel kapcsolatosak.

Mi több, a futtatható fájlok három összeomlás alatt állnak. A Zeppelin ransomware az obfuzációt, valamint a környezettudatossági technikákat használja az aláírás-alapú végpont védelem sikeres elkerülésére. Ez egy meglehetősen kifinomult fertőzés.

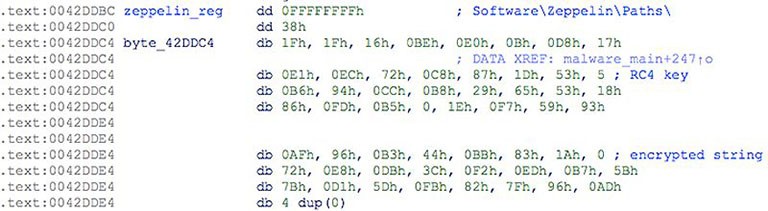

Példa a Zeppelin kiürített húrjára. - Forrás: Threatvector.Cylance.com

Table of Contents

Mi követi a Zeppelin beszivárgását?

Miután a Zeppelin belépett a gépébe, telepíti magát egy ideiglenes mappába, a 'zeppelin' névvel, ahol kapja a nevét. Amint a ransomware beilleszkedik a rendszerébe, az becsapódik. Az adatok titkosításához kriptográfiai algoritmusokat használ. Dokumentumok, archívumok, fotók, videók, minden bezáródik. Ha kinyitni akarja, be kell tartania a ransomware igényeit.

Annak érdekében, hogy megőrizze a fájljait, a Zeppelin egy véletlenszerű kiterjesztést csatol a számítógépéhez minden egyeshez. Minden fájlt átneveznek és elérhetetlenné tesznek. A ransomware a hexadecimális számrendszert használja. Például egy olyan kép, amelyet korábban "1.jpg" -nek hívtak, "1.jpg.126-D7C-E67" -vé válik. A 3x3 kiterjesztés mellett a Zeppelinnek lehetősége van ".zeppelin" csatolására is az egyes fájlok végére. Tehát az "1.jpg" fájl "1.jpg.zeppelin" lesz. A ransomware fájljelölőket is hozzáad a zárolt adatokhoz. Ugyanazuk a 'zeppelin' név is van. Számos szimbólum veszi körül a markert, és hogy mely szimbólumokat kap, attól függ, hogy milyen hexadecimális szerkesztőt és karakterformátumot használsz.

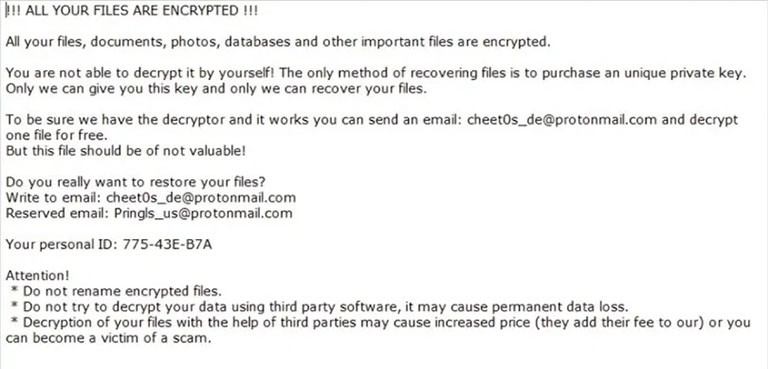

Amint a Zeppelin megfogja a fájljait, szöveges fájlt hagy igényeivel. Ezt hívják "!!! MINDEN FÁJLOT TISZTÍTETTAK.. TXT." Ez a váltságdíj-jegyzet, amely felsorolja mindazt, amelyet a számítógépes bűnözők elvárnak tőle, ha vissza akarja szerezni az adatait.

Kép a Zeppelin Ransomware váltságdíjas jegyzetéből. - Forrás: i2.wp.com

A benne szereplő üzenet a következő:

| !!! MINDEN FÁJLAT TISZTÍTETT !!! Az összes fájl, dokumentum, fénykép, adatbázis és egyéb fontos fájl titkosítva van. Nem tudja megfejteni egyedül! A fájlok helyreállításának egyetlen módja egy egyedi privát kulcs vásárlása. Ezt a kulcsot csak mi adhatjuk Önnek, és csak fájlokat tudunk helyreállítani. Ahhoz, hogy biztosan rendelkezzünk a dekódolóval, és működik, küldhet egy e-mailt: bad_sysadmin (at) protonmail [.] Com, és dekódolhat egy fájlt ingyen. De ennek a fájlnak nem lehet értékesnek lennie! Valóban vissza szeretné állítani a fájlokat? Írjon e-mailbe: bad_sysadmin (at) protonmail [.] Com Személyi azonosítója: Figyelem! * Ne nevezze át a titkosított fájlokat. * Ne próbálja meg visszafejteni adatait harmadik féltől származó szoftverek segítségével, mert az állandó adatvesztést okozhat. * A fájlok visszafejtése harmadik felek segítségével megemelheti az árat (hozzáadják a díjakat a miénkhez), vagy csalás áldozatává válhat. |

A ransomware azt állítja, hogy csak egy egyedi visszafejtési kulcs tudja feloldani a fájljait, és ha azt akarja, meg kell lépnie az adatrablóknak e-mailben. Amint elérik, átfogóbb utasításokkal fognak Önnel kapcsolatba lépni, például a pontos váltságdíj összegével, hogyan kell elküldeni nekik, és így tovább. Az összeget feltételezzük, hogy egy három vagy négy számjegyű szám tartományában marad, általában Bitcoinban vagy valamilyen más típusú digitális valutában (kriptovaluta) fizetnek.

Semmilyen körülmények között nem szabad fizetnie! Ne felejtsd el, hogy számítógépes bűnözőkkel foglalkozol. Ezek olyan rosszindulatú személyek, akik belevetették magukat a számítógépébe, bezárták a fájljaidat, és pénzért zsarolnak téged. Ne adj semmit ezeknek az embereknek, ne időt, ne energiát, és minden bizonnyal ne a pénzt. Elpazarolt erőfeszítés lesz, mivel ők kettős keresztellel haladnak majd meg. Miután megszerezték a pénzt, már nem használhatják fel Önt, így továbbmozdulnak a következő áldozathoz. Ne engedje, hogy ezek a rosszindulatú kizsákmányolók kizsákmányoljanak téged.

A Zeppelin céllistája

A váltságdíj-üzenet angol nyelven jelenik meg, amely a fertőzés által választott célokra utal. A Zeppelin elsődleges célja az Egyesült Államok, Európa és Kanada cégeinek megcélzása. Úgy tűnik, hogy Oroszország és a volt Szovjetunió régiói egy sorát kizárták a ransomware céllistájáról. A kirekesztettek közül Ukrajnát, Fehéroroszországot és Kazahsztánt találja. A fertőzésnek sikerül megerősítenie, hogy ezen országok valamelyikében vagy másutt tartózkodik-e, megbotlik a rendszerén. Ellenőrzi az alapértelmezett országkódot vagy a Windows konfigurált nyelvét. Amint értékelése megtörténik, az összhangban cselekszik - vagy megindítja a támadást a gépével, vagy kivonul tőle.

A Zeppelin első lépései a számítógép megcélzásában tartalmazzák az alapszintű funkciók leállítását. A számítógéphez és az összes kapcsolódó adatbázishoz társított kiszolgálók az elsők lejárnak. Biztonsági másolatod - eltűnt. A ransomware a programozást követi a rendszerindító fájlok, a webböngésző alkalmazások, a Windows operációs rendszer könyvtárainak és a felhasználói fájlok titkosításához a rendszer funkciójának megőrzése céljából. Letiltja a helyreállítást, és mindent megtesz a számítógép megrontása érdekében. Aztán jön a titkosítás, majd a váltságdíj-megjelenítés és a zsarolási kísérlet.

A Zeppelin váltja a sebességváltókat az új adatmentési stratégiák jobb kihasználása érdekében?

Jelentések kezdtek megjelenni a Zeppelin ransomware-től történő taktikai váltásról. Ahelyett, hogy a támadás után a gép adatait titkosította volna, és a visszafejtésért fizetést követelne, egy másik megközelítést próbál meg. A Zeppelin elkezdett fájlokat lopni a zárolás helyett. Aztán megszokják, hogy nyomást gyakoroljanak az adatrablók fizetésére. Ha ez a taktika kudarcot vall, akkor a hackelés mögött álló bűnözők gyors hozam érdekében értékesíthetik a lopott adatokat a sötét interneten. Ez bizonyítja a pénzszerzés meglehetősen jövedelmező megközelítését, mind a kicsi, mind a nagy idő célokat tekintve. Mint megalakult, a Zeppelin elsősorban támadásokat indít az informatikai és egészségügyi ágazat cégei ellen . Ezek olyan szervezetek, amelyek nagyobb valószínűséggel teljesítik és fizetik meg a váltságdíjat, mint a háztartási felhasználók. Ezért ők Zeppelin álmainak célpontjai. A nagyvállalkozásokat célzó stratégiának megnevezése van még a számítógépes támadások kultúrájában - a „Nagyvad vadászat”.

Az Egyesült Államokban a 2019. évi ransomware támadások nagy áldozatai, Forrás: ninjarmm.com

A stratégiaváltásra akkor lett szükség, amikor a vállalatok megkezdték az adatok biztonsági másolatának készítését annak biztosítása érdekében, hogy még ha ilyen támadás áldozatává váljanak is, nem kerülnek fizetésre. A Zeppelinhez hasonló ransomware fenyegetések ezért vették ezt az új megközelítést.

Hogyan jutott a Zeppelin a gépébe?

A Ransomware fertőzések, mint például a Zeppelin, ravaszságosak a beszivárgás esetén. Kialakulékonyak és sikerül észrevétlenül elcsúszni, és tudatában vannak a jelenlétüknek, miután sztrájkoltak.

A fertőzés a szokásos antikumokhoz fordul, hogy támadjanak, és az invázió legjobb és legegyszerűbb módszere a rosszindulatú kampányok révén történik. A Zeppelin nagyszabású spam e-mail kampányokat alkalmaz. Ha elég naiv vagy ahhoz, hogy gyanús e-maileket nyisson meg, és töltse le azok tartalmát, vagy kattintson a szükséges ötletekre, akkor elakad a ransomware. Vigyázzon az e-mailekkel kapcsolatban, amelyek feladóit nem ismeri fel, vagy megteszi, de valami rosszul érzi magát. Bízzon ösztöneiben, és mindig legyen különös éberség. A legtöbb hackerek törvényes neveket és logókat használ, amikor az általuk küldött e-maileket látja. Lehet, hogy e-mailt kap, amelyben azt állítja, hogy a PayPal vagy az Amazon szolgáltatótól származik. És kérje meg, hogy töltse ki újra személyes és pénzügyi adatait az ellenőrzés céljából. Vagy az e-mailben azt mondhatják, hogy a feltételek megváltoztak, és ha meg szeretné tudni, hogyan kell letöltenie a mellékelt fájlt. Ne engedje el ezt a csalást.

Más inváziós módszerek is fordulhatnak. Terjedhet menedzselt szolgáltatók (MSP) útján. A ransomware megtámadta az informatikai és egészségügyi vállalatokat, és megcélozta az MSP-ket, hogy megkísérelje továbbfejleszteni a fertőzési folyamatot, és menedzsment szoftverek útján megfertőzze az ügyfeleket. Autóval való kirándulást is folytathat a rendszerében trójai, hamis frissítők által, vagy freeware, sérült linkek és webhelyek útján. A sérült torrentok is könnyű hozzáférést biztosítanak. Mindent körültekintően kell megközelíteni, és akkor észlelheti a megtévesztést, mielőtt naivitás vagy figyelmen kívül hagyás következményeit szenvedné.

Ha a ransomware megtévesztése miatt nyissa meg a "hivatalos", "fontos" vagy "prioritási" e-mailt, töltse le a mellékletet vagy kattintson a linkre, a rosszindulatú programok letöltése és telepítése azonnal megtörténik. Ugyanez vonatkozik a hamis frissítőkre, akik a frissítések telepítése helyett rosszindulatú programokat telepítenek. A sérült hivatkozások, webhelyek és ingyenes szoftverek ugyanazt a mintát követik. És a trójaiakhoz hasonlóan ők is képesek lánc-fertőzéseket okozni. Tartsa naprakészen a vírus- vagy kémprogram-elhárító szoftvereket, és legyen az őrzője az interneten való böngészés vagy e-mailek áttekintése közben. Ne engedje, hogy a rosszindulatú programok elcsúszjanak ön előtt .

Ha el akarja kerülni a ransomware kezelésével kapcsolatos problémákat, készítsen biztonsági másolatot minden fájljára. Azt is vegye figyelembe, hogy hiábavaló ezeket a biztonsági mentéseket ugyanazon a gépen elvégezni. Külön eszközön kell lennie, így ha a számítógépe ilyen rosszindulatú támadás áldozatává válik, akkor legalább tudja, hogy a fájlok biztonságban vannak.