Katasztrófamentes ablaktörlő malware, amely visszafordíthatatlan károkat okoz a számítógépeknek a világ minden tájáról

Képzelje el, hogy felébred egy nap, amikor rájön, hogy minden fontos adatát, például fényképeit és dokumentumait törölték, anélkül, hogy helyreállíthatnák őket. Ijesztő gondolat, nemde? Ahogy a technológia megváltozik, így történik az értékes adatok tárolásának módja is. Nézzünk szembe a tényekkel: a felhasználók nem tárolnak minden számítógépről származó fotót vagy dokumentumot papíron. Hektikus napi rutinjukkal az emberek annyira hozzászoktak az adatok tárolásához elektronikus eszközökön a gyors hozzáférés érdekében.

A baj az, hogy nem sok felhasználónak van szokása biztonsági másolatot készíteni, főleg külön eszközön, például hordozható merevlemezen vagy USB-meghajtón. Ha nem készülnek fel a legrosszabbra, akkor a Wiper rosszindulatú támadás tökéletes áldozatává válnak, amelynek egyetlen célja az áldozatok által a számítógépükön tárolt adatok megsemmisítése.

Table of Contents

Mi az a Wiper-kártevő veszély?

Amint a neve is sugallja, az "ablaktörlő" egy malware veszély, amelyet az adatok megsemmisítésére programoztak. Érdekes, hogy célja nem a pénz és a személyes információk ellopása a támadó javára, hanem a maximális pusztítás rövid idõn belül történõ létrehozása. A számítógépes bűnözők a Wiper-támadás révén képes félelmet küldeni, hogy visszafordíthatatlan károkat okozhassanak a kormányoknak, szervezeteknek és vállalkozásoknak.

Pontosan mit nyernek az ilyen pusztítás okozásával? Két fő ok motiválja a támadókat:

- Üzenet küldése (általában politikai üzenet)

- Fedezze fel a pályákat

Az ablaktörlő rosszindulatú program eltér a Ransomware-től

Az ablaktörlő kártékony programok hasonlóak egy másik fenyegetéshez - a ransomware. De míg a ransomware lehetőséget kínál az áldozatoknak, hogy váltságdíjat fizetjenek, hogy visszatérjenek fájljaikhoz , a Wiper-fenyegetések véglegesen törlik azokat, anélkül hogy helyreállna.

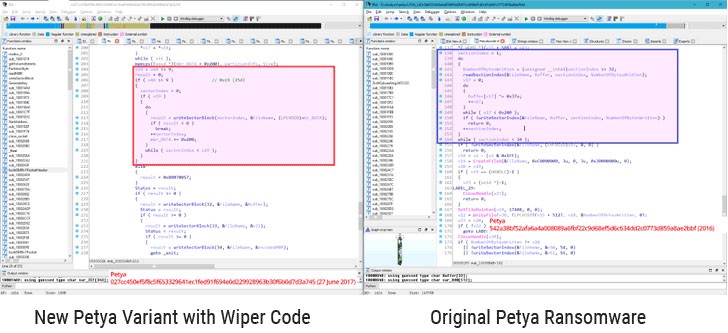

2017-ben megjelent egy NotPetya nevű ablaktörlő, amely ransomware-ként jelenik meg. A fenyegetés súlyos károkat okozott világszerte, a becslések szerint meghaladja a 10 milliárd dollárt. A NotPetya kezdetben csak Ukrajnát célozta meg, ám a támadók világszerte elterjesztették a rosszindulatú programokat. A jelentések azt mutatják, hogy a fenyegetés titkosítja a személyes fájlokat, és az áldozatokat kéri a visszafejtési kulcs fizetésére. A rosszindulatú programok forráskódjának elemzése után azonban kiderül, hogy soha nem volt visszafejtési lehetőség. Annak ellenére, hogy a NotPetya képes megjeleníteni a dekódoláshoz szükséges kulcsot, csak használhatatlan véletlen számra fogja visszafejteni.

A képen a NotPetya módosított törlőkódja látható a Petya Ransomware eredeti kódjához képest. Forrás: A Hacker Hírek

Az ablaktörlők rosszindulatú működése

Az ebben a rosszindulatú programcsaládban található ablaktörlők néha másképp működnek, de célpontjaik mindig azonosak:

- Files

- mentések

- Rendszerindító szakasz

E célok közül az első a legigényesebb. A merevlemez-meghajtók felülírása túl sok időt vesz igénybe, és mint korábban említettük, az ablaktörlők az adatok minél gyorsabb megsemmisítésére törekednek. Ez az oka annak, hogy a rosszindulatú program véletlenszerűen törli a fájlokat, ha meghatározott mennyiségű adatot határoz meg meghatározott időközönként. Más taktika magában foglalja a meghatározott fájltípusok megcélzását vagy ransomware-ként történő működést a merevlemez-meghajtó titkosított kulcspontjainak felhasználásával, de a visszafejtési kulcs részének levonásával. A fájlpusztítás befejezése után az ablaktörlő megüti a helyreállítási rendszert, hogy a felhasználó nem tudja visszaállítani az elveszett adatokat. A Master File Table (MFT) minden PC-n található információt tárol, beleértve a létrehozás dátumát, a helyet és a hozzáférési engedélyeket. Ez az ablaktörlők számára kiváló lehetőség annak biztosítására, hogy a tárolt fájlok helyrehozhatatlanok legyenek, mert amikor az MFT megsérül, a fájlrendszer (NTFS) nem tudja visszaállítani azokat a lemezről.

A fájlrendszerre és a lemezpartíciókra vonatkozó információkat a Master Boot Record (MBR) tárolja, amely szintén meghívhatja a rendszerbetöltőket a Volume Boot Records (VBR) fájlban. Tehát, ha valami történne az MBR és a VBR fájlokkal, legyen az sérülés vagy módosítás, akkor a számítógép nem fogja indítani az operációs rendszert és betölteni a fájlrendszert. Noha időbe telik a fájlok végleges törlése, az MBR és a VBR fájlok esetében ez nem történik meg, amelyek másodpercek alatt megsérülhetnek akár felülírás, akár kulcs nélküli titkosítás révén.

Mint már említettük, az ablaktörlők mindent megtesznek annak érdekében, hogy az általuk elkövetett károk visszafordíthatatlanok legyenek, és az áldozat semmilyen adatot sem tud megmenteni. Ennek érdekében a rosszindulatú programoknak meg kell támadniuk a Windows operációs rendszer speciális funkcióit (azaz a Windows helyreállítási konzolt, a Windows biztonsági másolatát stb.), Amelyek nélkülözhetetlenek a sérült / megváltozott fájlrendszerek visszaállításához.

Figyelemre méltó példák a Wiper katasztrofális hatásaira az egész világon

Az első ablaktörlő megjelenését a Narilam nevű fenyegetésnek tulajdonítják, amely már 2008-ban problémákat okozott az iráni üzleti és pénzügyi szoftverek célzása révén.

A Groovemonitor a 2012-es Irán elleni ablaktörlő támadás neve. Ami érdekes, ez a rosszindulatú program az, hogy nem adott adatot adott időközönként, hogy pusztulást okozzon. Ehelyett a Groovemonitor céljai bizonyos fájlok voltak, amelyeket meghatározott dátumokon hoztak létre.

Amint a neve is sugallja, a Dark Soul egy ablaktörlő, amelynek célja a dél-koreai célzás. A fenyegetés 2013-ban vált híressé a média és a bankvállalatok ellen.

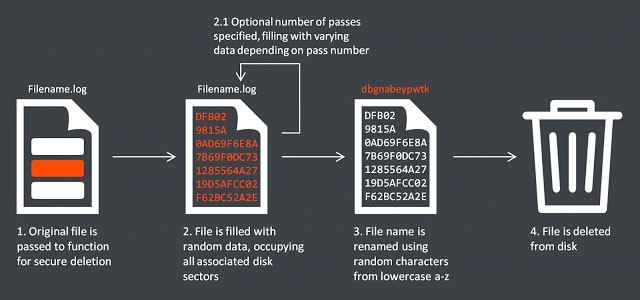

2014. november 24-én a Sony Pictures elleni Wiper-kártevő támadás adott hírt. A támadás a válasz az Észak-Korea vezetője, Kim Jong-un meglehetősen borzasztó ábrázolására, az "Interjú" című filmben. A geopolitikai hamisítvány két olyan közeli barátról (James Franco és Seth Rogen főszereplésével) mesél el, akikhez a CIA lép fel, és akiknek feladata az észak-koreai diktátor meggyilkolása. A számítógépes bűnözők a film visszavonását követelték. Amikor a Sony nem tett eleget követeléseiknek, a társaságot egy pusztító Wiper-kártevő sújtotta, ami jelentős adatvesztést okozott. Miközben a támadó személyzete rejtély maradt, az Egyesült Államok hatóságai gyanúsították Észak-Korea részvételét, ezért az Obama kormánya új szankciókat vetett ki Észak-Korea ellen a Sony Pictures elleni ablaktörlő támadásaként.

A Sony támadás során használt ablaktörlő mechanizmus magyarázata. Forrás: biztonsági ügyek

"A mai cselekedetek annak a kötelezettségvállalásunknak az eredménye, hogy Észak-Korea elszámoltatható a romboló és destabilizáló magatartásáért" - nyilatkozta Jack Lew amerikai pénzügyminiszter.

Míg egy külön nyilatkozatában a Fehér Ház kijelentette: "Komolyan vesszük Észak-Korea támadását, amelynek célja pusztító pénzügyi következményekkel járni egy amerikai cégre, és a művészeket és más személyeket fenyegetni azzal a céllal, hogy korlátozzák a véleménynyilvánításhoz való jogukat."

Shamoon a Wiper család híres képviselője, amelyet 2012 és 2016 között alkalmaztak, különös célt szem előtt tartva - a szaúdi energiaszolgáltatókat. Az IBM X-Force jelentése szerint a legpusztítóbb Shamoon-támadás a Szaúd Aramco ellen volt 2012-ben, ami körülbelül 35 000 munkaállomás adatmegsemmisítését okozta. Ez a rosszindulatú program a RawDisk nevű kereskedelmi illesztőprogramnak köszönhetően férhetett hozzá a fájlokhoz, amely lehetővé teszi a merevlemezen lévő adatok közvetlen módosítását. A Shamoon korábbi verzióiból ismert, hogy felülírják a fájlokat egy égő amerikai zászló képének felhasználásával, míg a 2016-os verziók Alan Kurdi testének képeit használják.

A ZeroCleare egy új ablaktörlő-fenyegetés, amelynek támadásait 2018 második fele és 2019 első fele között növelték. Az IBM X-Force csapata a Közel-Keleten elpusztító támadások kivizsgálása során felfedezte, hogy az ablaktörlő pontosan Shamoonhez hasonlóan viselkedik, beleértve a célzást is. Az energiaszolgáltatók támadása 2012-re nyúlik vissza. A ZeroCleare úgy működik, hogy felülírja az MBR és a lemezpartíciókat a célzott Windows alapú számítógépeken, a RawDisk eszközkészlet segítségével, akárcsak Shamoon. A Windows vezérlőelemeinek megkerüléséhez a ZeroCleare rosszindulatú PowerShell / Batch szkripteket használ.

"Vizsgálatunk szerint a ZeroCleare-t egy pusztító támadás végrehajtására használták fel, amely a közel-keleti energia- és ipari szektor szervezeteit érintette. A rosszindulatú programok elemzése és a támadók viselkedése alapján gyanítunk az iráni székhelyű nemzetállami ellenfelek ellen. részt vettek ennek az új ablaktörlőnek a fejlesztésében és telepítésében "- mondta Limor Kessem, aki az IBM biztonsági kutatója és végrehajtó biztonsági tanácsadója.

2019. december 29-én a Bahrein - Bapco nemzeti olajtársaságot Dustman nevű ablaktörlő csapta le. A támadók be tudták tölteni az ablaktörlőt az AV szoftverbe úgy, hogy behatoltak a Bapco hálózatba, következésképpen megfertőzve az összes csatlakoztatott gépet. Néhány számítógépen azonban a rosszindulatú program nem működött megfelelően, és egyáltalán nem okozott kárt. Ez a hiba bizonyítékot szolgáltatott a rosszindulatú programok típusára és a mögötte lévő támadókra. Az elemzők szerint a támadás valószínűleg nem kapcsolódik az Egyesült Államokkal fennálló ismert feszültségekhez. A fő gyanúsítottak iráni hackerek, külföldi olaj- és földgázipari társaságok történeti csapkodása miatt.

Van mód a wiper támadás megakadályozására?

Az Europol jelentése előrejelzi a ablaktörlő támadások lehetséges növekedését a közeljövőben, ezért érdemes alaposabban megismerni a fenyegetést és megtanulni, hogyan készülj fel a legrosszabbra. Amint az ablaktörlő bekapcsol a fertőzött gépen, nem lehet megállítani. Az adatok védelmének legjobb módja egy olyan biztonsági megoldás kiválasztása, amely előrejelzi és elemezheti a fenyegetések végrehajtását. És ami a legfontosabb - mindig emlékezzen arra, hogy biztonsági másolatot készítsen minden fontos adatról, ideális esetben a helyszínen. Ilyen módon, még akkor is, ha egy ablaktörlő megtámadja a rendszert, világos útvonalat fog elérni az elveszített adatok helyreállításához.