災難性刮水器惡意軟件對世界各地的計算機造成不可挽回的損害

想像一下,有一天醒來發現所有重要數據(如照片和文檔)已被刪除,無法還原。令人恐懼的想法,不是嗎?隨著技術的變化,我們存儲有價值數據的方式也隨之變化。面對現實,用戶不必在計算機上保留每張照片或文檔的紙質副本。人們忙於日常事務,因此習慣於將數據存儲在電子設備上以便快速訪問。

問題是,沒有多少用戶習慣保留備份,特別是在諸如便攜式HDD或USB記憶棒之類的單獨設備上。由於沒有做好最壞的準備,它們成為Wiper惡意軟件攻擊的理想受害者,其唯一目的是銷毀受害者存儲在計算機上的所有數據。

Table of Contents

什麼是Wiper惡意軟件威脅?

顧名思義,“刮水器”是一種惡意軟件威脅,旨在破壞數據。有趣的是,其目標不是為了攻擊者的利益而竊取金錢和個人信息,而是在短時間內造成最大的破壞。網絡罪犯可以通過使用Wiper攻擊對政府,組織和企業造成不可逆轉的破壞,從而散發出恐懼。

他們造成這種破壞究竟能獲得什麼?激發攻擊者的兩個主要原因:

- 發送消息(通常是政治消息)

- 掩蓋自己的足跡

抽頭惡意軟件與勒索軟件不同

抽頭惡意軟件類似於另一種威脅-勒索軟件。但是,儘管勒索軟件為受害者提供了通過支付贖金重新獲得對其文件的訪問的方式,但雨刮器威脅將其永久刪除,無法恢復。

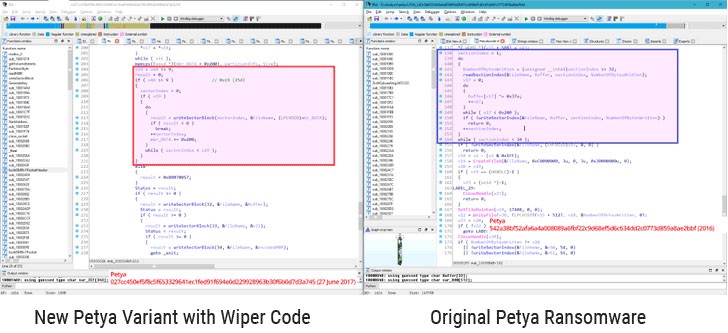

2017年,出現了一個名為NotPetya的刮水器,冒充勒索軟件。這一威脅在全球範圍內造成了巨大損失,損失估計超過100億美元。最初,NotPetya應該只針對烏克蘭,但是攻擊者將惡意軟件傳播到了全球。報告顯示,威脅對該個人文件進行加密,並要求其受害者支付解密密鑰。但是,在分析了惡意軟件的源代碼之後,事實證明從來沒有解密選項。即使NotPetya能夠顯示解密所需的密鑰,也只能解密為無用的隨機數。

該圖顯示了與Petya Ransomware的原始代碼相比,NotPetya修改後的抽頭代碼。資料來源:《黑客新聞》

雨刮器的惡意操作方式

該惡意軟件家族中的雨刷器有時可能工作方式不同,但其目標始終是相同的:

- 檔案

- 後備

- 系統啟動部分

從這些目標中,最耗時的是第一個。覆蓋磁盤驅動器會佔用太多時間,並且如前所述,抽頭會設法盡快銷毀數據。因此,惡意軟件會通過在特定時間間隔寫入特定數量的數據來隨機刪除文件。其他策略包括針對特定文件類型或通過使用磁盤驅動器的加密密鑰點充當勒索軟件,但要減去解密密鑰部分。文件銷毀完成後,抽頭將命中恢復系統,以確保用戶將無法恢復丟失的數據。主文件表(MFT)存儲有關PC上每個文件的信息,包括創建日期,位置和訪問權限。對於抽頭而言,這是確保存儲的文件不可恢復的絕好機會,因為當MFT損壞時,文件系統(NTFS)將無法從磁盤還原它們。

有關文件系統和磁盤分區的信息存儲在主引導記錄(MBR)中,該主引導記錄也可以調用卷引導記錄(VBR)中的引導加載程序。因此,如果MBR和VBR發生故障,無論是損壞還是修改,計算機都將無法啟動OS並加載文件系統。儘管文件永久刪除需要花費一些時間,但MBR和VBR卻不是這種情況,MBR和VBR可能會在幾秒鐘內通過覆蓋或無密鑰加密而損壞。

如前所述,雨刷器會盡其所能來確保其造成的損害是不可逆的,並且受害者無法挽救任何數據。為此,該惡意軟件還必須攻擊Windows操作系統中的特定功能(即Windows恢復控制台,Windows備份等),這對於恢復損壞/更改的文件系統至關重要。

雨刮器在世界範圍內造成災難性影響的著名例子

Wiper的首次出現是由於一種名為Narilam的威脅而引起的,該威脅早在2008年就針對伊朗的商業和金融軟件引起了麻煩。

Groovemonitor是2012年對伊朗進行刮水器攻擊的名稱。對此惡意軟件感到好奇的是,它沒有按特定的數據間隔寫入數據而導致破壞。相反,Groovemonitor的目標是在特定日期創建的某些文件。

顧名思義,“黑暗首爾”是專門針對韓國的雨刮器。該威脅在2013年因對媒體和銀行公司的攻擊而聞名。

2014年11月24日, 針對Sony Pictures的特定Wiper惡意軟件攻擊發布了此消息。這次襲擊是對朝鮮領導人金正恩在電影《訪談》中相當不爽的刻畫的回應。地緣政治惡作劇講述了兩個親密的朋友(詹姆斯·佛朗哥和塞思·羅根飾演)的故事,美國中央情報局與他們進行了接洽,並委託他們暗殺朝鮮獨裁者。網絡罪犯要求撤回這部電影。當索尼不遵守他們的要求時,該公司就遭受了破壞性的Wiper惡意軟件的襲擊,從而導致大量數據丟失。雖然攻擊者的身份仍然是個謎,但美國當局懷疑北韓的介入,這導致奧巴馬政府對雨刮機對索尼影業的襲擊採取了對北新制裁措施。

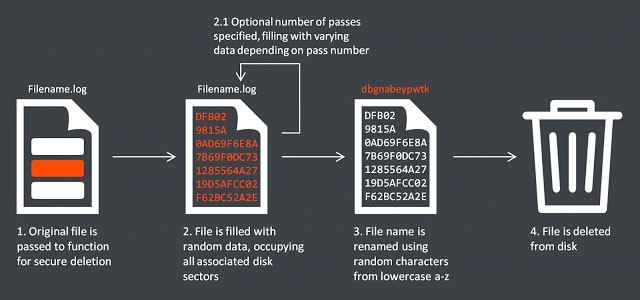

該圖解釋了Sony攻擊中使用的抽頭機制。資料來源:安全事務

美國財政部長盧克(Jack Lew)表示:“今天的行動是由我們承諾要求朝鮮對其破壞性和破壞穩定的行為負責的。

白宮在另一份聲明中聲稱:“我們認真對待朝鮮的攻擊,目的是對一家美國公司造成破壞性的財務影響,並以限制其自由表達權為目標,威脅藝術家和其他個人。”

Shamoon是Wiper家族的著名代表,該家族於2012年至2016年間受僱,其目標對像是沙特能源公司。根據IBM X-Force的一份報告,破壞性最大的Shamoon攻擊是2012年對沙特阿美的攻擊,造成約35,000個工作站的數據遭到破壞。由於使用名為RawDisk的商業驅動程序,該惡意軟件能夠訪問文件,該驅動程序允許直接修改硬盤驅動器上的數據。眾所周知,Shamoon的早期版本使用燃燒的美國國旗圖片來覆蓋文件,而2016年的版本使用Alan Kurdi的屍體圖片來覆蓋文件。

ZeroCleare是一種新型的刮水器威脅,其攻擊在2018年下半年至2019年上半年之間有所增加。在對中東的破壞性攻擊進行的調查中,IBM的X-Force團隊發現刮水器的行為與Shamoon完全相同,包括針對能源公司,其攻擊可追溯至2012年。ZeroCleare的運作方式是像Rawham一樣,借助RawDisk工具包覆蓋目標Windows計算機上的MBR和磁盤分區。為了繞過Windows控件,ZeroCleare使用惡意的PowerShell / Batch腳本。

“根據我們的調查,ZeroCleare被用於執行破壞性攻擊,該攻擊影響了中東能源和工業部門的組織。基於對惡意軟件和攻擊者行為的分析,我們懷疑位於伊朗的民族國家對手參與了開發和部署這種新型抽頭的工作。” IBM安全研究員兼執行安全顧問Limor Kessem說。

2019年12月29日,巴林國家石油公司-Bapco被名為Dustman的刮水器擊中。攻擊者能夠通過穿透Bapco網絡將抽頭加載到AV軟件中,從而感染所有連接的計算機。但是,在某些計算機上,該惡意軟件無法正常運行,完全沒有造成損壞。該缺陷留下了惡意軟件類型及其背後的攻擊者的證據。分析人士認為,這次襲擊不太可能與已知的美國緊張局勢有關。由於他們入侵外國石油和天然氣公司的歷史,主要嫌疑犯是伊朗黑客。

有沒有辦法防止刮水器攻擊?

歐洲刑警組織(Europol)的一份報告預測,在不久的將來,雨刮器攻擊的可能性可能會增加,因此最好是密切了解威脅並學習如何為最壞的情況做準備。一旦在受感染機器上激活了抽頭,就無法停止它。保護數據的最佳方法是選擇一種可以預測和分析預執行威脅的安全解決方案。最重要的是-始終記得備份所有重要數據,最好是在異地備份。這樣,即使抽頭攻擊了您的系統,您也將有一條清晰的路徑來恢復丟失的數據。